Dell Isilon Storage Security

Dell Isilon大容量NASプラットフォームに投資したことで、シームレスなスケールアウトが可能になり、ユーザが同じファイルを同時に共同作業できるようになり、Cloud拡張も可能になります。

さて、どのようにしてストレージ・クライアントの安全を確保するのだろうか?

MetaDefender Storage Security 。

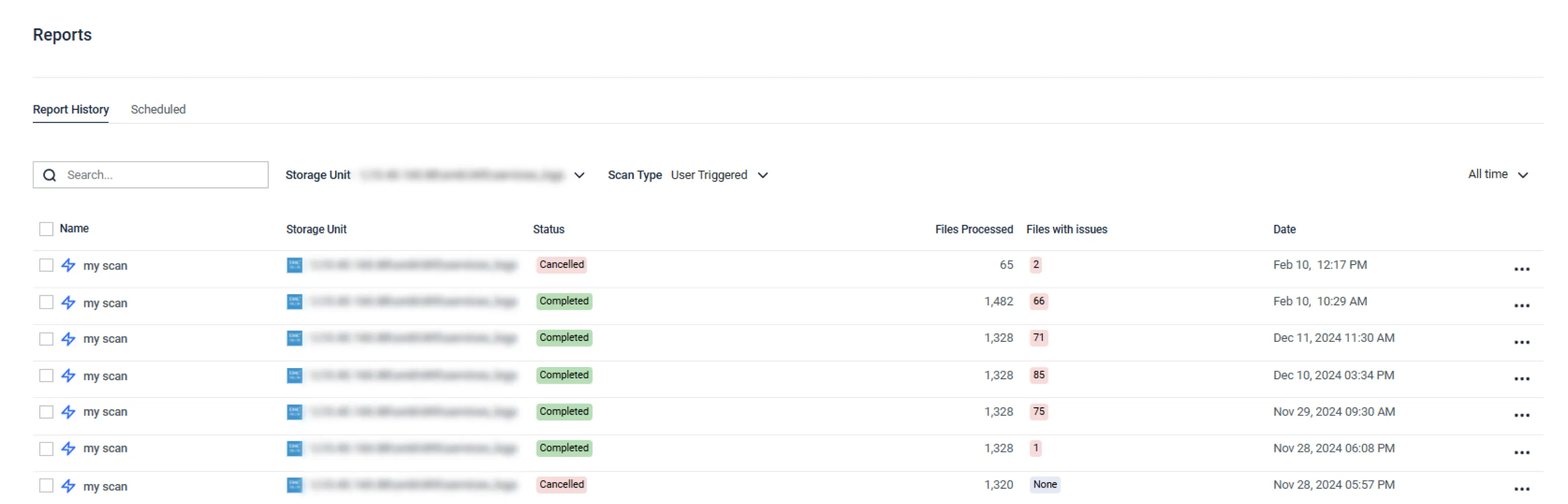

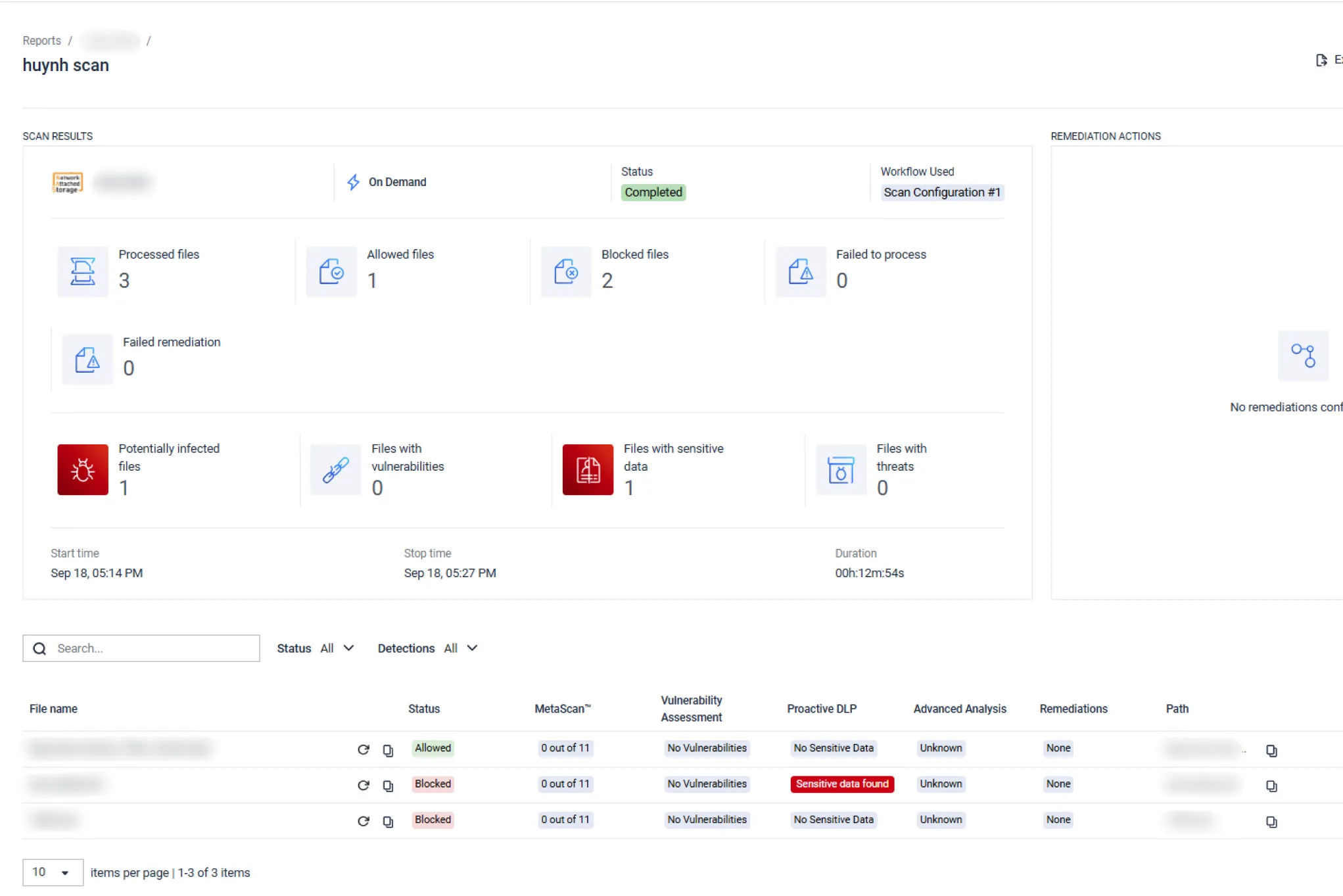

自動化されたプロセスをスケジューリングすることで、ストレージ全体を定期的にスキャンします。

通常、組織がデータ侵害を検知するのに6~9カ月かかる[1]。これは、ソーラーウインズとその18,000人の顧客に対する悪名高い2020年のサンバースト攻撃で顕著に示された。

ハッカーはすぐにその存在を明らかにすることはない。いったんセキュリティ境界を迂回する抜け道を見つけると、さらに侵入を試み、より多くのデータや情報を収集するために、より多くの特権的アクセスを得ようとする。悪意のあるコードは、多くの場合、正規のスクリプト(例えば、Officeドキュメントや生産性ファイル)を介して導入され、後にコマンド&コントロール・サーバーに到達してマルウェアをダウンロードする。

タイミングベースの回避戦術を用いるマルウェアは、最も洗練されたサンドボックスさえも回避する。

Dell-Isilonストレージ全体を定期的に処理することで、潜在的な感染症を早期に発見し、被害を最小限に抑えることができます。

感染の疑いがある場合、即座にスキャンします。

ストレージが侵害されたかもしれないと思ったら、すぐに即時処理を開始すること。漏洩があった場合 - 対応が早ければ早いほど、より多くの費用を節約できる[2]。そうでなかった場合 - 早ければ早いほど、通常業務に戻り、従業員の生産性低下を最小限に抑えることができる。

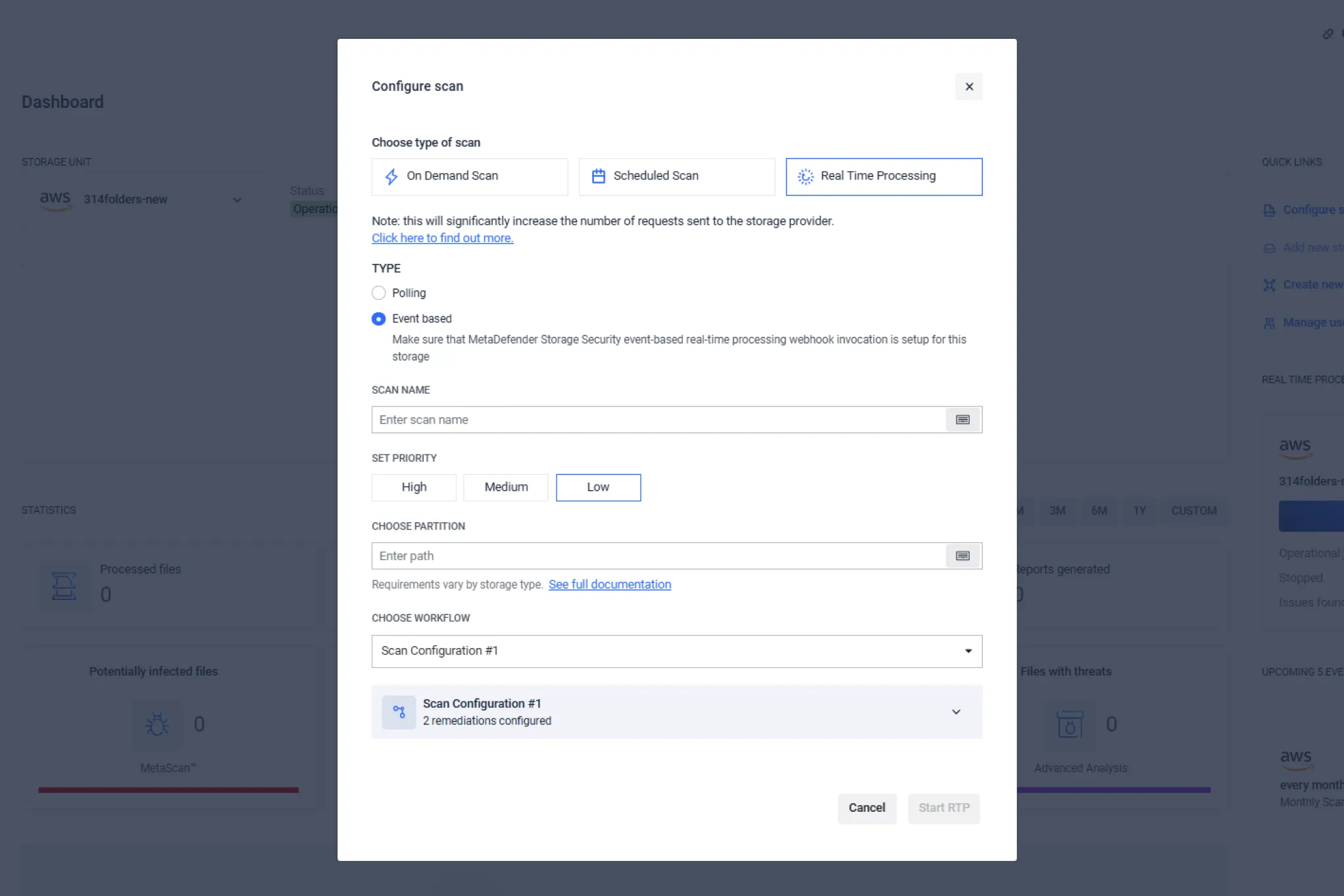

新しいファイルや変更されたファイルをリアルタイムでスキャンします。

ファイルをアップロードしているユーザーは、ハッキングされた可能性もあるし、侵害されたシステムを使用している可能性もある。多くの場合、攻撃者は、それらを使用してネットワークに戻ることを意図して、マシンの永続性を維持する[3]。

新しくアップロードされたファイルがセキュリティで保護されたストレージ内に脅威を持ち込まないようにするには、リアルタイム処理を有効にして、新しいファイルがアップロードされたらすぐに処理するようにしてください。

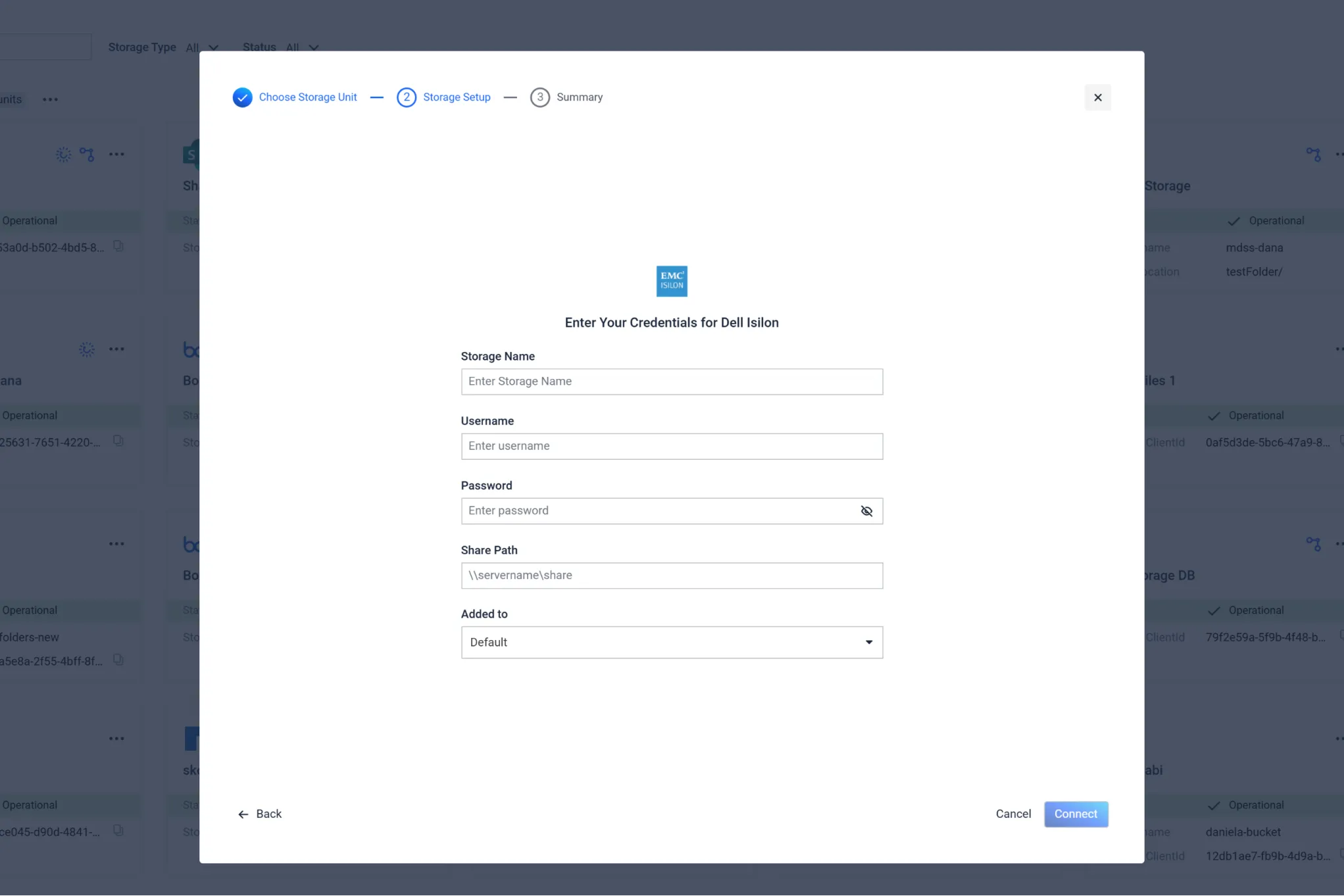

ストレージインスタンスをMetaDefender Storage Security

サービス・メッセージ・ブロック(SMB)プロトコルを介してDell EMC PowerScale(Isilon)ストレージを非常に簡単かつ迅速に統合し、すべてのストレージインスタンスとユニットを1つのビューで監視および管理できます。

おすすめ資料

MetaDefender Storage Security データシート

MetaDefender Storage Security ドキュメンテーション