CloudCloud向けゼロデイ検知

MetaDefender Aether™ for Cloud is OPSWAT’s cloud-based dynamic malware analysis solution with built-in threat intelligence. It uses emulation-based analysis to detonate suspicious files at cloud scale, extract behavioral IOCs, and enrich cloud workflows, CI/CD pipelines, and SIEM/SOAR systems with actionable malware intelligence.

- 比類なきゼロデイ攻撃検知

- リアルタイム脅威分析

- すぐに設定する

統合型ゼロデイ検知

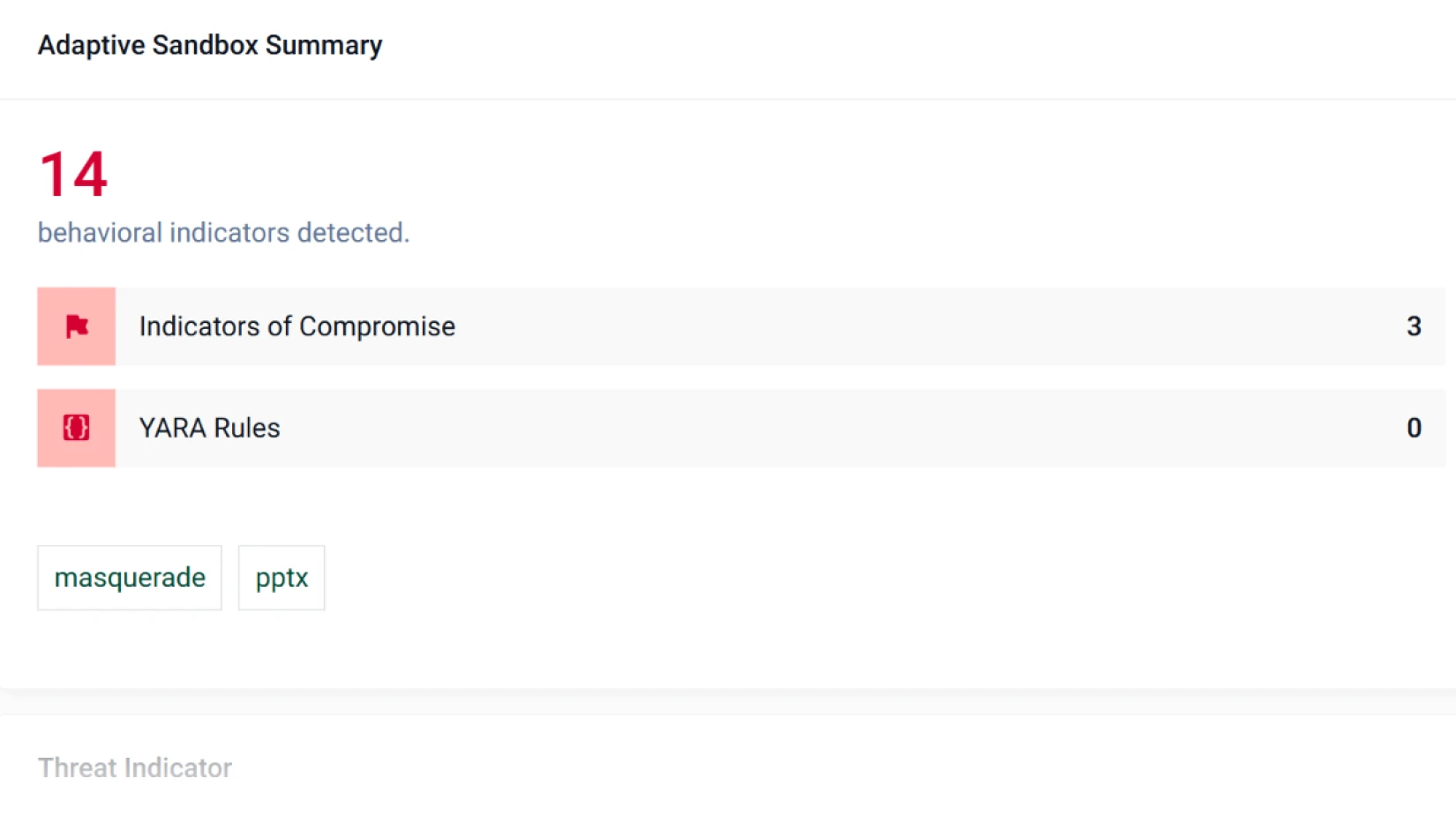

レイヤー1:脅威レピュテーション

既知の

脅威を迅速に検出

既知の脅威の流入を阻止せよ。

URL、IPアドレス、ドメインをリアルタイムまたはオフラインでチェックし、マルウェア、フィッシング、ボットネットを検出します。

ブロックはインフラストラクチャと汎用マルウェアを再利用し、攻撃者に基本的な指標をローテーションさせることを強いる。

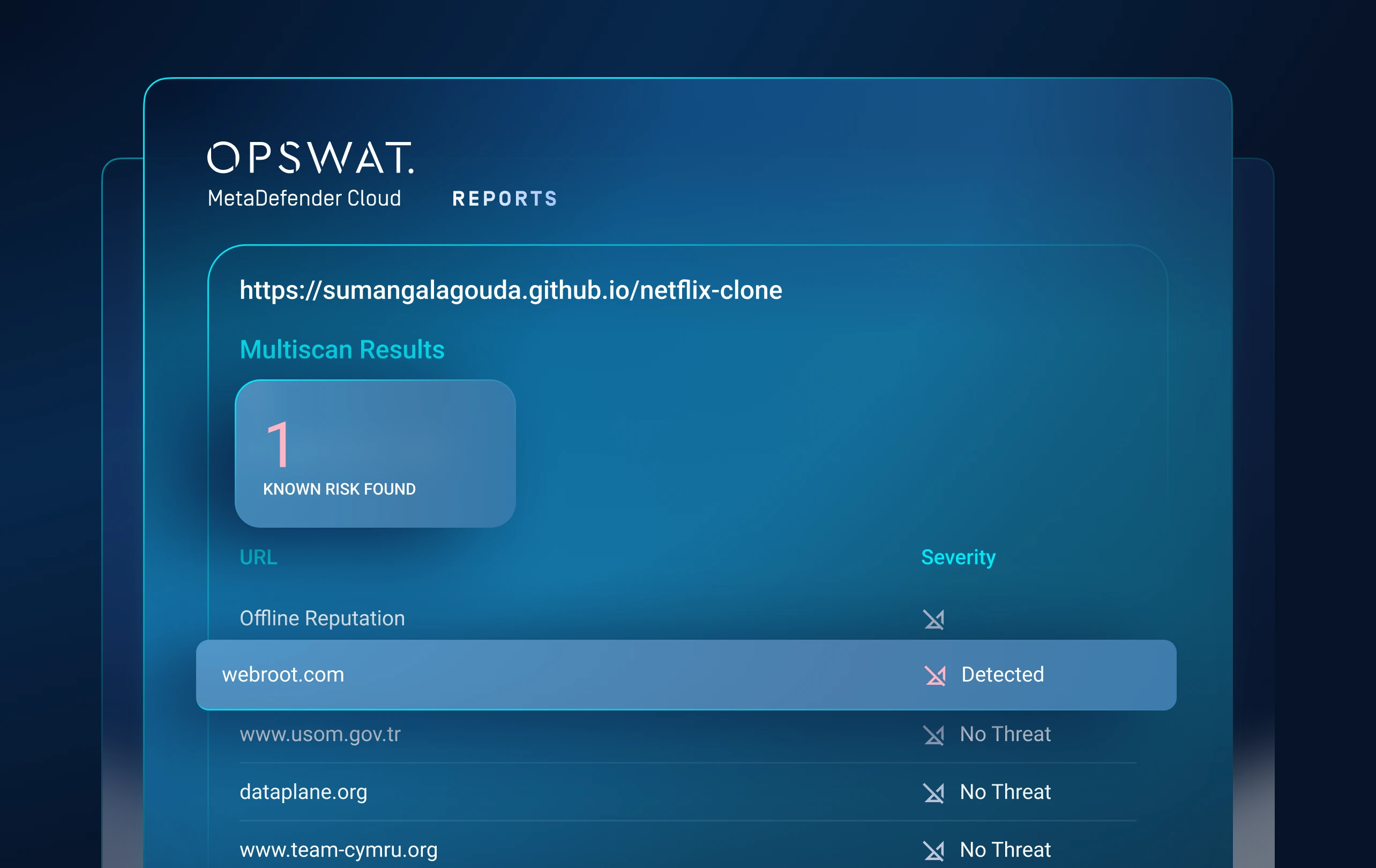

レイヤー2:動的解析

未知の

脅威を明らかにする

従来のサンドボックスから隠れている回避型マルウェアを検出します。

エミュレーションベースのサンドボックスは、ファイルを分析してランサムウェアのような隠れた脅威を検出します。

アーティファクト、ローダーチェーン、スクリプトロジック、回避戦術を暴露する。

レイヤー3:脅威スコアリング

脅威の優先順位付け

アラート疲労を軽減する。

脅威リスクレベルはランク付けされ、リアルタイムで優先度の高い脅威を迅速に強調表示します。

レイヤー4:脅威ハンティング

マルウェア

キャンペーンの特定

機械学習類似度検索

脅威パターンの相関分析は、未知の脅威を既知のマルウェア、戦術、インフラストラクチャなどと照合します。

マルウェアのファミリーやキャンペーンを暴き、攻撃者に戦術とインフラの再構築を強いる。

3つの簡単なステップで始めましょう

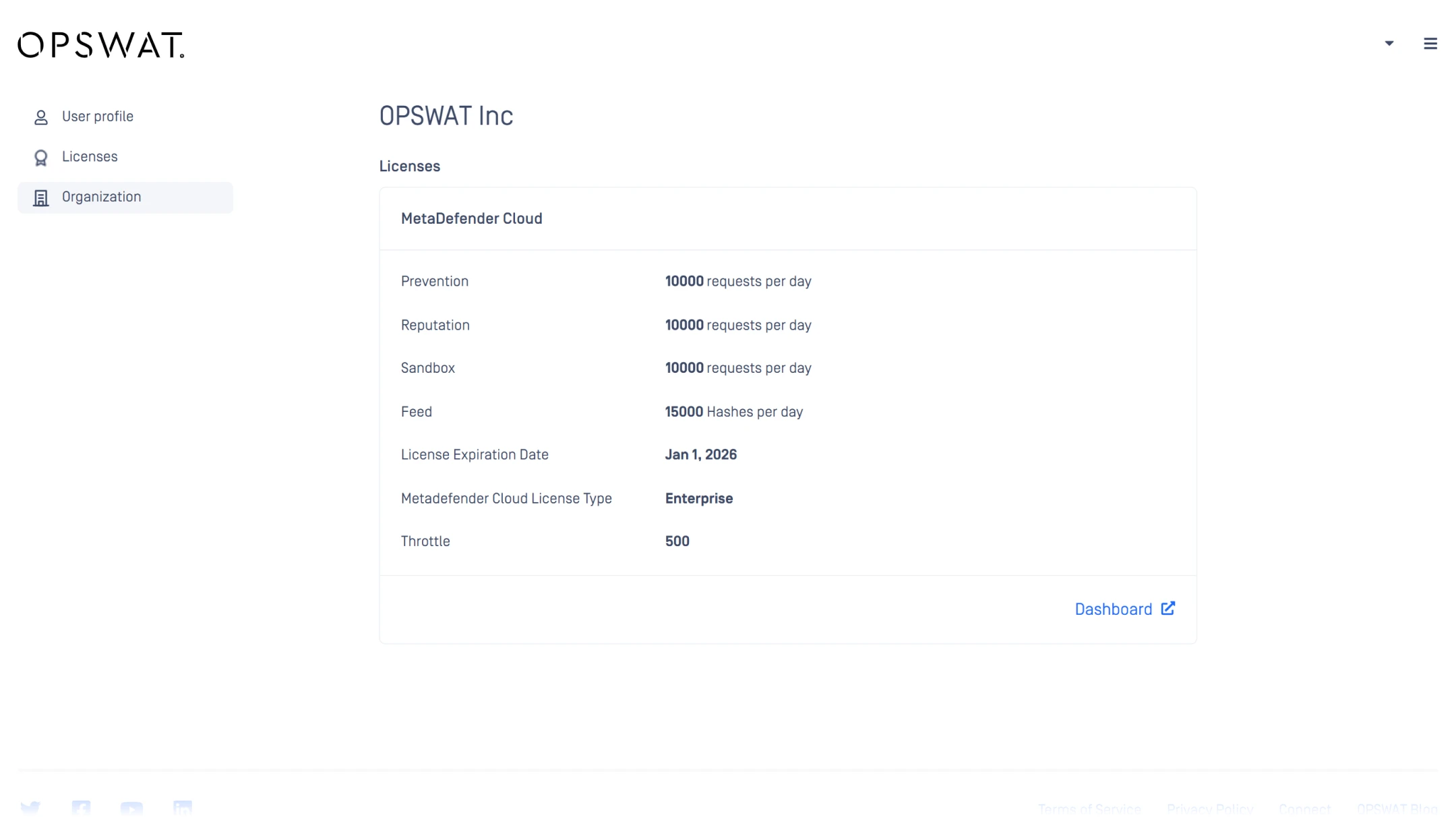

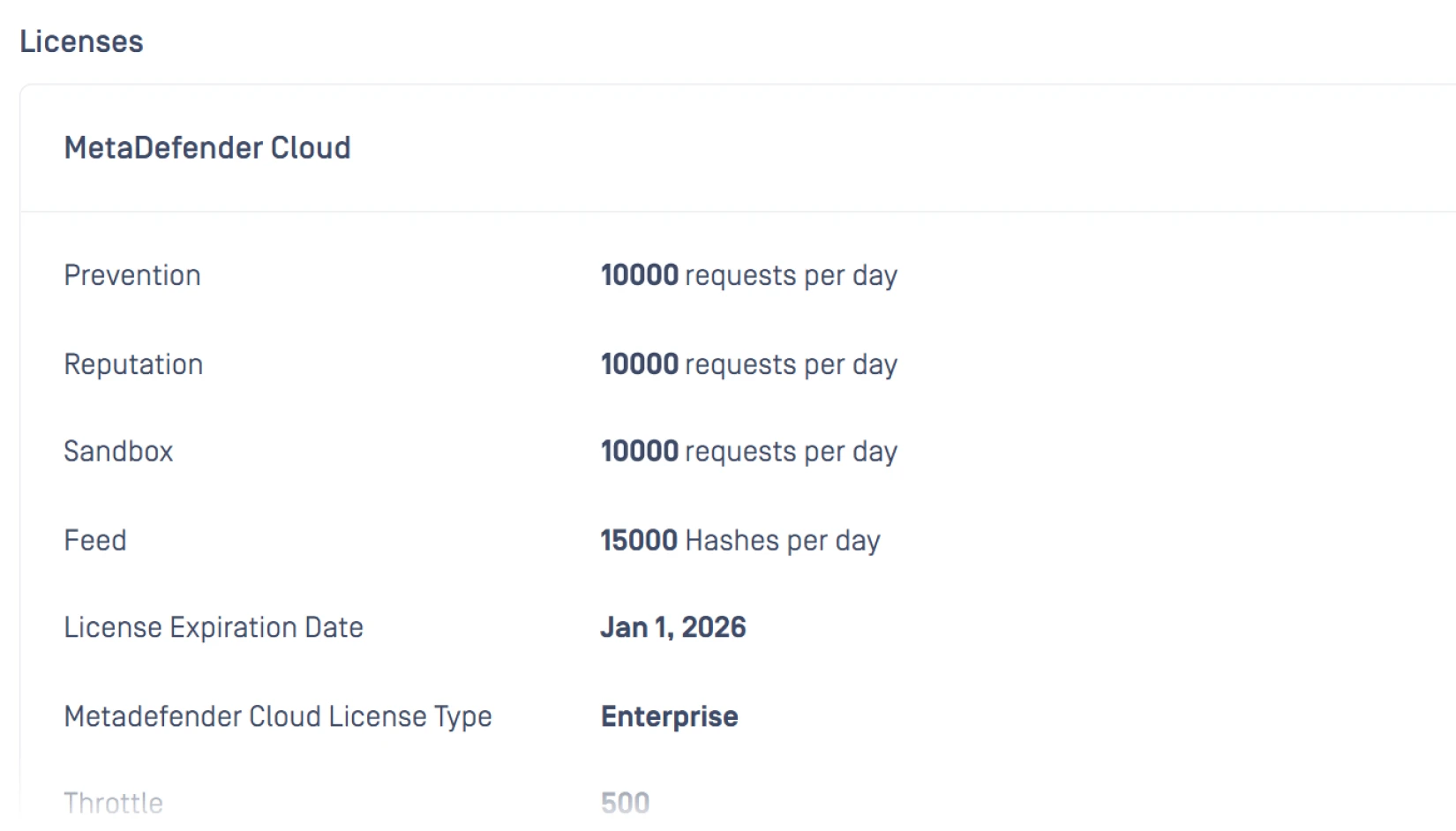

OPSWAT アクセスをOPSWAT

お客様のパッケージはOPSWAT によって有効化されます。

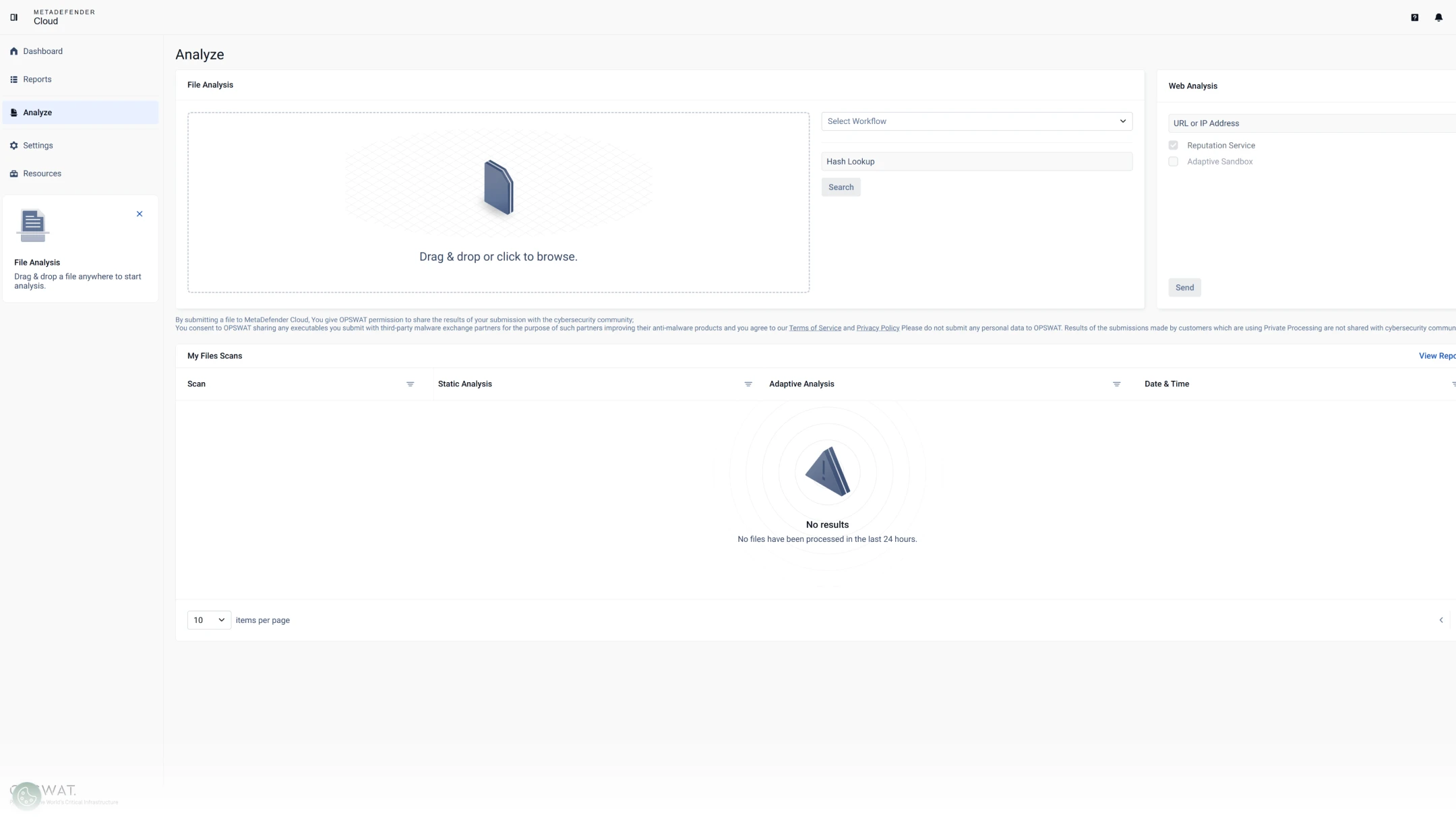

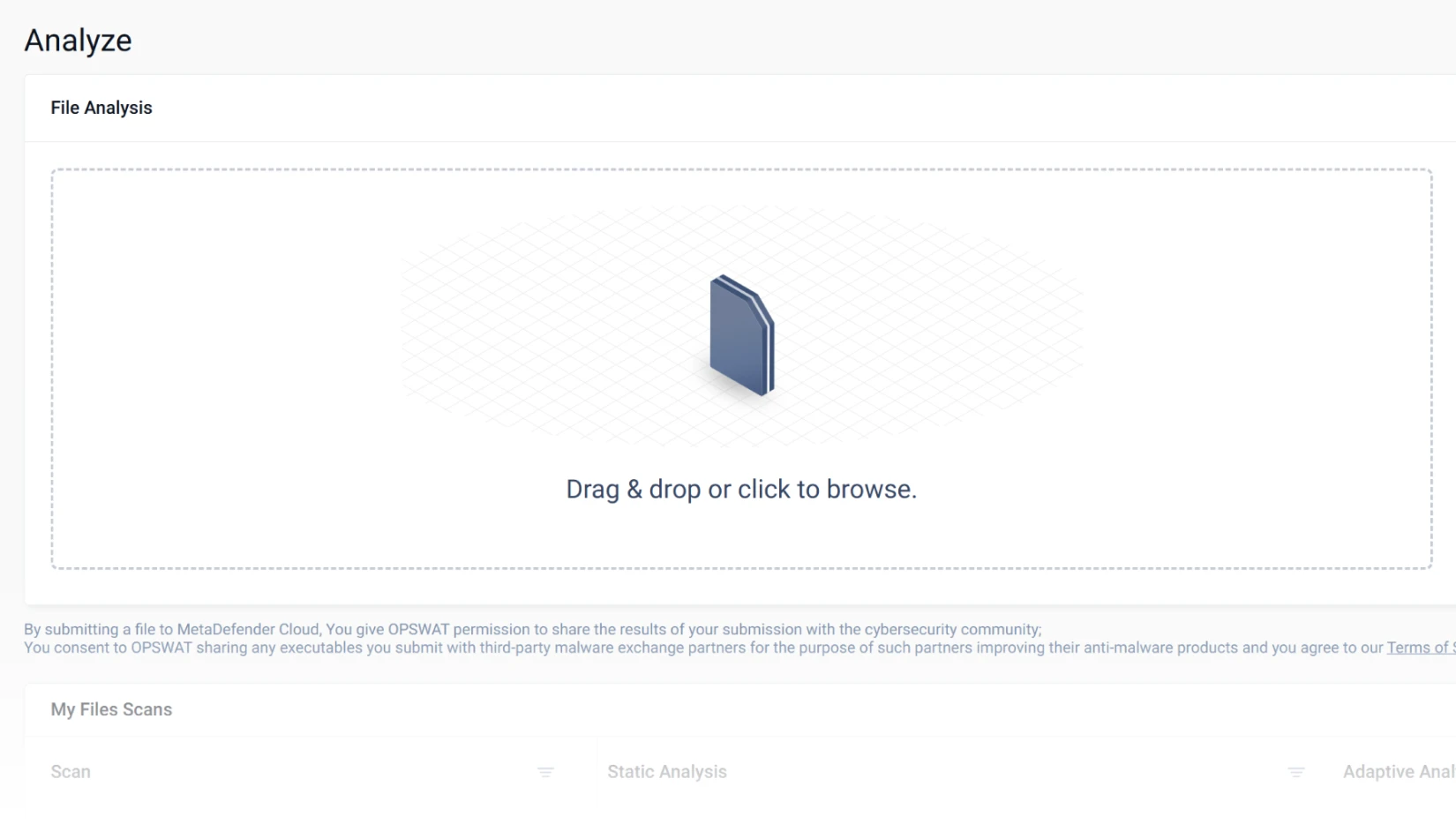

ファイルをドラッグ&ドロップ

動的解析用のファイルを選択してください。

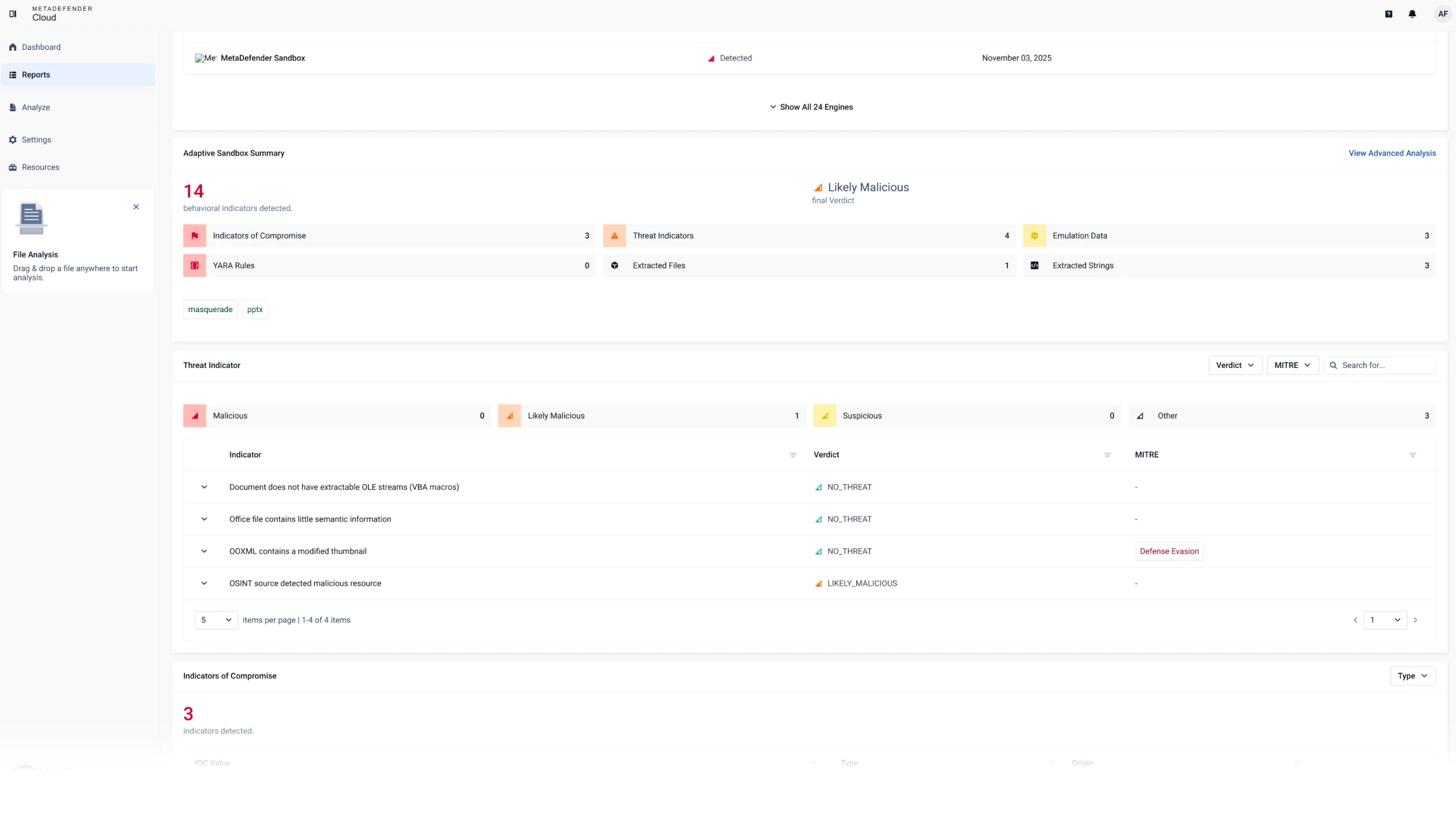

結果を出す

サンドボックス判定、脅威スコア、およびIOCをCloud 内で直接確認できます。

- MetaDefender Cloud

- MetaDefender Cloud

- MetaDefender Cloud

MetaDefender Cloud向け

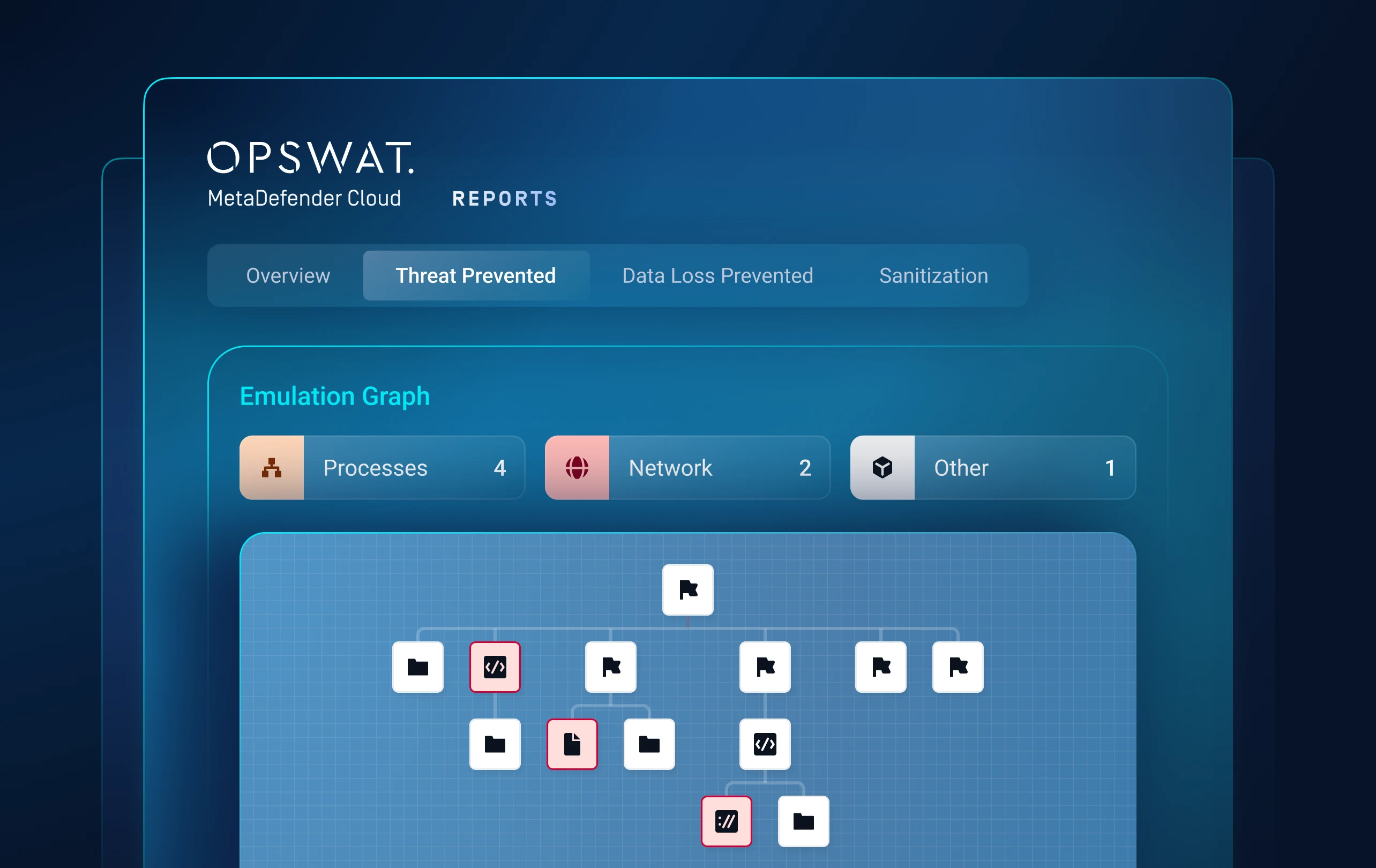

Adaptive Sandbox 機能

以下の表は、MetaDefender Cloud Sandbox 機能セットの概要を示しています。API 、設定可能なアクセス制御リスト(ACL)、OAuth統合、共通イベントフォーマット(CEF)によるsyslogフィードバックなどのプラットフォーム機能は含まれていません。

技術プレゼンテーションのご予約およびプラットフォームの全機能・能力に関する詳細説明をご希望の場合は、お問い合わせください。

MetaDefender Cloud向け

Adaptive Sandbox

OPSWAT SaaSエコシステム内部

- MetaDefender Cloud (ファイル、ハッシュ、URL、ドメイン)

- 評判と脅威インテリジェンスAPI(URL、ドメイン、IP、ハッシュ検索)

- その他のOPSWAT モジュールおよびサービス

外部/サードパーティ統合

- ファイル、URL、IP、ドメインAPI (サンドボックス分析結果付き)

- API イベントエクスポートを介したSIEM/ロギングプラットフォーム

- 開発者ツール(CI/CDパイプライン、リポジトリ、SDK、プラグイン)

- SOAR/オーケストレーションプラットフォームAPI によるAPI

クロス環境/ハイブリッド

- 機密環境向けのプライベートファイル処理/スキャンオプション

- オンプレミス型MetaDefender Core (Cloud および脅威インテリジェンスCore )

コンプライアンスのサポート

規制要件への対応

サイバー攻撃とそれを実行する脅威アクターが高度化するにつれ、世界中の統治機関は

、重要インフラが安全性を維持するために必要な措置を講じていることを保証する規制を実施している。

おすすめ資料

MetaDefender for Cloud

SANS検知・対応調査

2025OPSWAT 脅威ランドスケープ・レポート

よくある質問

ファイルおよびURL向けの大規模クラウドネイティブ型デトネーション—メールセキュリティ/OEMおよび、独自のサンドボックスファームを運用せずに弾力的な容量を必要とするチームに最適。

強化された機械学習によるウェブ脅威検知(マルチラベル分類、構造/スタイル分析)、PDFフィッシングのヒューリスティック検知、ブランド検知、およびJavaScript/クリップボードエミュレーションによる「テンプレートキット」の可視化、QRコード経由の不正送信、大規模な低複雑度フィッシング対策。

シンプルなAPI ファイル/URLの送信、判定結果/IOCの取得)、さらにMISP/STIXエクスポート、Splunk SOAR/Cortex XSOARコネクタ、および追跡調査用の自動生成YARAルール。

高速エミュレーションによる自動スケーリングは、VMのオーバーヘッドを回避しつつ低遅延を維持します。ポリシールーティングにより必要な分のみを起動するため、ボリュームと支出を制御できます。

Yes-mixクラウドはバースト/URL分析に、機密データや主権データにはオンプレミスサンドボックスを活用。ポリシーが各サンプルの実行場所を決定します。