MetaDefender Endpointを使用した ShadyPanda のブラウザ拡張機能バックドアの対策

多くのユーザーにとって、ブラウザ拡張機能は無害なものに思えることが多く、セキュリティ面での懸念をほとんど抱くことなくインストールされてしまいます。これは、Google Chromeなど、ブラウザ自体が推奨・認証している拡張機能において特に顕著です。いったんインストールされると、こうした拡張機能は、電子メール、セッションデータ、パスワード、キー入力、内部ツールなど、ユーザーの目にするほぼすべての情報を読み取る権限を取得する可能性があり、これらは攻撃者が悪用しようと狙う典型的な対象となります。

「ShadyPanda」として知られる攻撃者が、400万台以上のデバイスにインストールされている人気ブラウザ拡張機能にバックドアを仕込んだ事件は、攻撃者がブラウザ拡張機能という、しばしば見過ごされがちな攻撃経路に潜り込むことがいかに容易であるかを改めて示した。

ShadyPandaによる攻撃は、同種の攻撃としては初めてのものではなかった

ShadyPanda攻撃は決して孤立した事例ではありません。過去数年間、ブラウザ拡張機能の重大な脆弱性を悪用した攻撃が複数確認されています:

- 2025年、研究者らは、ChromeおよびEdgeブラウザ上でユーザーの行動を追跡していた18種類の悪意のある拡張機能による攻撃キャンペーンを明らかにした。

- 2023年、ダウンロード数が200万回を超えたChrome拡張機能「PDF Toolbox」に、ユーザーがアクセスしたすべてのページに任意のコードを挿入できる脆弱性が発見された。

- 2019年、Hover ZoomやSpeakItなどの拡張機能を含むDataSpiiのデータ漏洩事件では、ユーザーの閲覧履歴やその他の個人を特定できるデータを含む個人情報が収集・流出しました。

- 2017年、ソースコード内に仮想通貨マイニングのコードが含まれていたChrome拡張機能「Archive Poster」。

- 2017年、100万人以上のユーザーに利用されている人気ツール「Web Developer for Chrome」が侵害され、広告の挿入やフィッシング攻撃が行われた。

なぜブラウザ拡張機能への攻撃が後を絶たないのか

ブラウザ拡張機能は、いくつかの要因により、依然として一般的な攻撃経路となっています:

- 自動更新:拡張機能は、ユーザーの操作なしに自動的に更新されることがあります。開発者アカウントが乗っ取られたり、更新プログラムに悪意のあるコードが混入したりした場合、数百万人のユーザーが瞬時に危険にさらされる可能性があります。

- 権限は高いが監視は緩い:拡張機能は、ウェブサイトのコンテンツの読み取りや変更、閲覧履歴へのアクセス、ファイルとのやり取りなど、広範な権限を必要とすることが多い。

- 監視体制の不備:多くの組織では、従業員がどの拡張機能をインストールしているか、どのような権限を要求しているか、あるいは更新によって新たな脅威がもたらされるかどうかを監視していない。

- ユーザーの信頼は簡単に悪用されてしまう:ユーザーは、拡張機能がブラウザのストアから提供されている場合、特に認証済みや注目機能として紹介されている場合は、それが安全だと考えがちだ。

- セキュリティよりも評価を重視する傾向:多くのユーザーは、人気やレビューだけを頼りに拡張機能をインストールし、リスクを十分に理解しないまま権限を付与しています。

なぜ重要なのか

ブラウザ拡張機能は、最も一般的かつ悪用されやすい攻撃経路の一つとなっています。攻撃者は、ユーザーのデバイスに侵入するために、偽装されたマルウェアや複雑な手法を必要としません。ユーザーが「Chromeに追加」をクリックするだけで、ブラウザおよびそこからアクセス可能なあらゆるものへの直接的な侵入経路が開かれてしまうため、誰にも気づかれることなく、何百万台ものデバイスを容易に悪用することが可能になります。

悪意のあるブラウザ拡張機能がインストールされると、次のような動作を行う可能性があります:

- 閲覧データ、認証情報、Cookie、およびセッショントークンを取得する

- キー入力を記録し、パスワード、メッセージ、および機密情報を入力内容を暴露する

- 企業の文書、機密データ、および個人を特定できる情報を閲覧し、盗み出す

- ユーザーがアクセスするあらゆるウェブサイトにスパイウェアや悪意のあるスクリプトを仕込む

- クラウドサービスや機密性の高いアプリケーションへの新たな攻撃経路を構築する

- ユーザーの同意なしに、バックグラウンドで追加の悪意のあるソフトウェアをダウンロードする

- アカウントを引き継ぐ

- マルウェアを自動的にダウンロードさせる悪意のあるウェブサイトや、ソーシャルエンジニアリングを利用するウェブサイトへトラフィックをリダイレクトする

- バックドアを読み込む

組織は、こうした脅威をブロックするためにユーザーやブラウザのストアに依存することはできません。エンドポイントでの自動的かつ強制的なチェックが必要です。

MetaDefender Endpoint ブラウザ拡張機能の悪用Endpoint

MetaDefender Endpoint 、組織はUSB 管理・制御するのと同じ方法で、ブラウザ拡張機能を管理・制御Endpoint 。

1. 不正な拡張機能を検出します

MetaDefender Endpoint 、インストールされている拡張Endpoint 、許可リストと照合して検証を行い、不審なインストールを検知します。これにより、許可されていない拡張機能がインストールされたデバイスはコンプライアンス違反としてフラグが立てられ、重要なシステムへのアクセスがブロックされます。

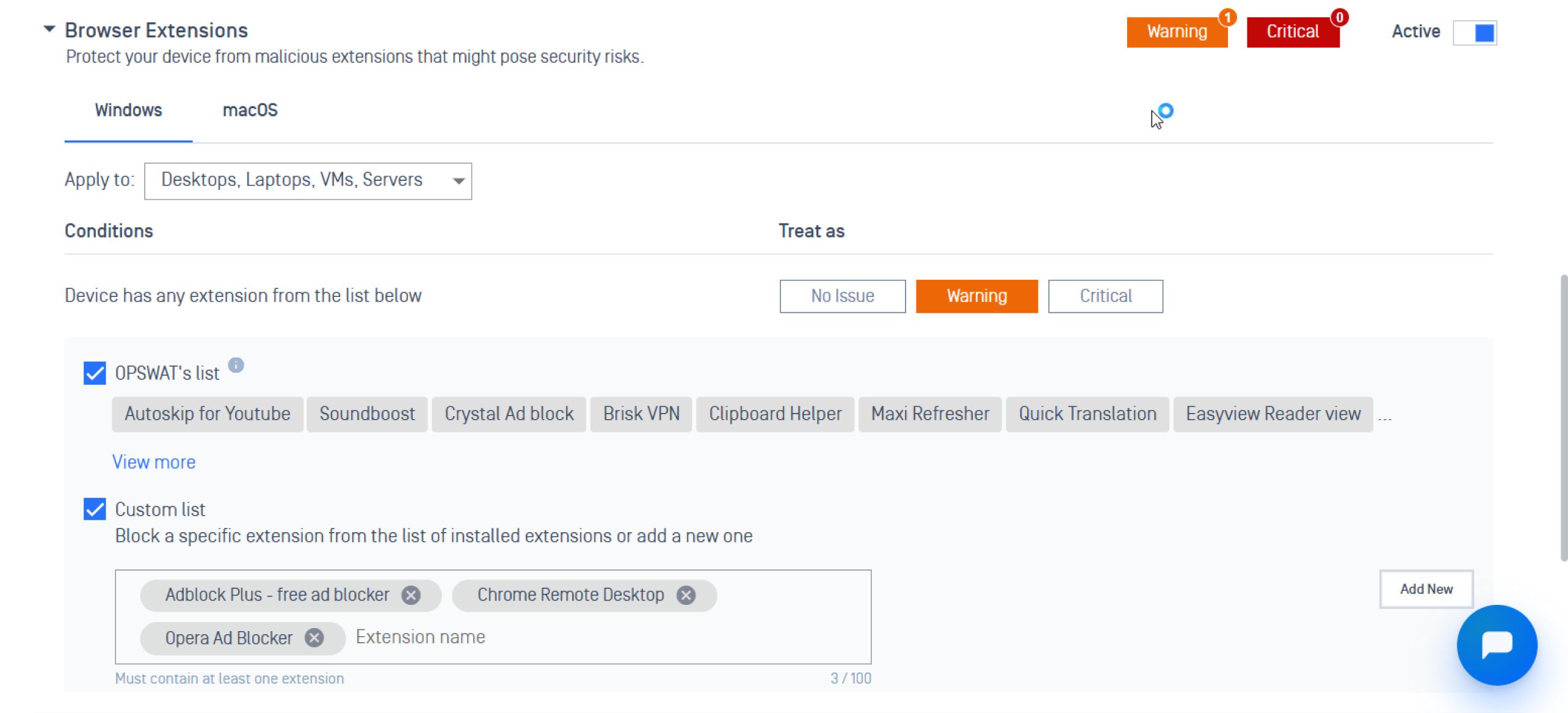

2. 管理者に完全な管理権限と可視性を提供します

「My Central Management」を利用することで、セキュリティチームはデバイス全体にインストールされたすべての拡張機能を把握できるようになり、死角をなくし、以下の方法で迅速な是正措置を講じることが可能になります:

- ブラウザ拡張機能の許可リストの管理とカスタマイズ

- 各ユーザーやデバイスが何をインストールしているかを監視する

- 特定の拡張機能がインストールされているデバイスの数と、そのインストールされているバージョンを監視する

- リスクにさらされているデバイスや、どのポリシーが違反されたかについて把握する

3. 機密性の高いシステムへのアクセス前に、デバイスのコンプライアンスを徹底する

MetaDefender Endpoint 、デバイスのセキュリティ状態とコンプライアンス状況をEndpoint 監視し、コンプライアンスに準拠していない、または侵害されたエンドポイントが重要なネットワークに接続するのをブロックします。

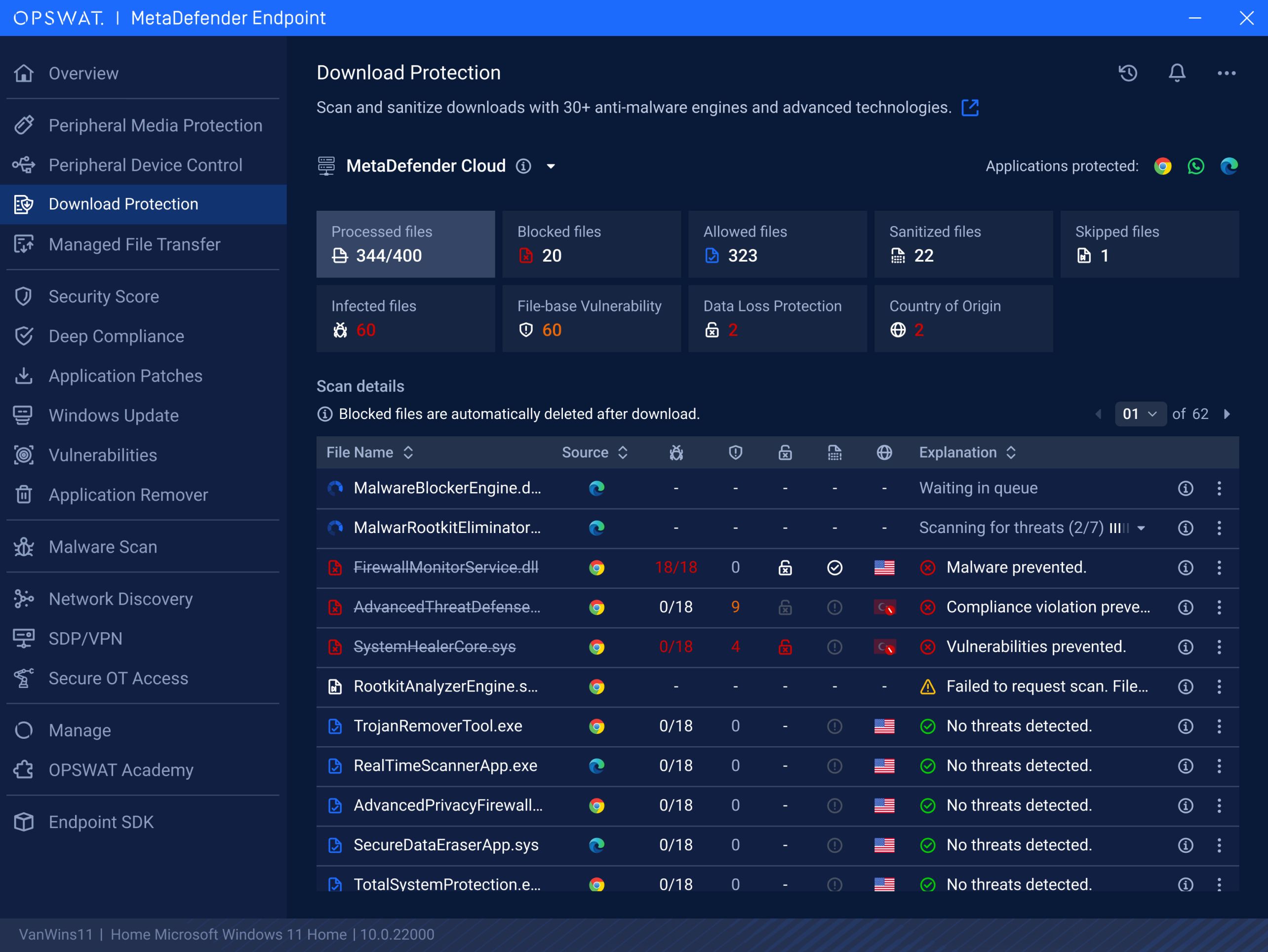

4.Driveダウンロードを防止します

悪意のある拡張機能がユーザーを、自動ダウンロードを引き起こす有害なサイトにリダイレクトしようとした場合、Endpoint「ダウンロード保護」機能がこれを防ぐための重要な防護策となります。この機能は、Google Chrome、Microsoft Edge、WhatsAppなどのWebブラウザやアプリケーションを通じてダウンロードされるファイルを積極的にスキャンしてクリーンアップし、感染したペイロードがデバイスに到達する前にブロックします。

終わりに

悪意のあるブラウザ拡張機能は、根強い攻撃経路となっており、最近の「ShadyPanda」事件もそのことを改めて浮き彫りにしました。MetaDefender Endpoint 、拡張機能ポリシーの適用、一元管理の提供、および安全性が確保されていないデバイスによる機密システムへのアクセス防止を通じて、組織がこの脆弱性を解消できるようEndpoint 。

MetaDefender Endpoint お客様の重要なシステムをどのように保護Endpoint 、ぜひ当社の専門家にご相談ください。