サイバー脅威がますます高度化する中、企業は重要な資産を保護するために、サイバーセキュリティに対してプロアクティブなアプローチを取る必要がある。そのような重要な実践方法の1つが脅威ハンティングであり、潜在的な脅威が被害をもたらす前にネットワーク内で積極的に探し出す戦略である。

ファイアウォール、アンチウイルス・ソフトウェア、自動検知システムといった従来のセキュリティ・ツールは効果的ではあるが、万全ではない。脅威の主体は、これらの防御を迂回する新しいテクニックを常に開発しています。サイバー脅威ハンティングは、自動検知システムを回避する脅威を特定し、緩和する上で重要な役割を果たし、組織が敵の一歩先を行くことを可能にします。

スレットハンティングとは何か?

脅威ハンティングとは、従来のセキュリティ対策を回避したサイバー脅威を特定し、緩和するために、ネットワーク、エンドポイント、データセットを探索するプロアクティブなプロセスである。自動化されたアラートに依存するリアクティブなアプローチとは異なり、脅威ハンティングでは、組織のインフラ内に潜む巧妙な脅威を発見するために人間の専門知識が重視される。組織の脅威ハンティング能力が成熟するにつれて、このようなオペレーションは自動化によって増強され、より大きな能力で機能するように拡張することができる。

サイバーセキュリティにおけるスレットハンターの役割

スレットハンターは、組織のサイバーセキュリティフレームワークをプロアクティブに守る役割を果たします。彼らの主な責務は、隠れた脅威が本格的なセキュリティ・インシデントに発展する前に検知することです。

脅威ハンターは、敵の能力と行動に関する知識を応用することで、ネットワーク・トラフィックを深く掘り下げ、セキュリティ・ログから不審な痕跡を探し出し、自動検出されるほど重要視されていなかったかもしれない異常を特定します。このように、脅威ハンターは組織のセキュリティ体制を強化する上で重要な役割を果たします。

スレット・ハンターは、行動分析技術を活用して、正常なサイバー活動と悪意のあるサイバー活動を区別します。さらに、既存の防御を強化し、自動検出システムを改良し、悪用される前にセキュリティギャップを埋める方法について、セキュリティチームに情報を提供する実用的なインテリジェンスを提供します。

脅威ハンターは、既知の脅威と新たな攻撃手法の両方に焦点を当てることで、組織の事後的なセキュリティ対策への依存を大幅に減らし、代わりにプロアクティブな防御の文化を育成する。

重要インフラにとって脅威ハンティングが重要な理由

現代のサイバーセキュリティにおいて、脅威探索は、脅威行為者の戦術がますます洗練されているため、不可欠な手法となっています。多くの敵対者、特にAPT(Advanced Persistent Threat:高度持続的脅威)は、ステルス技術や回避型マルウェアを利用し、従来のセキュリティ防御ツールを頻繁に回避しながら、長期間にわたって検知されない可能性があります。

積極的なサイバー脅威ハンティングを行わなければ、このような隠れた攻撃は何カ月もネットワーク内に潜伏し、機密データを抜き取ったり、大規模な混乱に備えたりする可能性がある。さらに、脅威ハンティングは、脅威行為者がシステム内で発見されずにいる期間である滞留時間を短縮する上で重要な役割を果たします。攻撃者が発見されないでいる期間が長ければ長いほど、その環境に強固に入り込むチャンスが増え、組織のインフラやデータに与えるダメージが大きくなります。

脅威ハンティングは、滞留時間を短縮するだけでなく、組織のインシデント対応能力を強化します。侵害が顕在化する前にプロアクティブに脅威を特定することで、セキュリティチームは迅速かつ効果的に対応し、潜在的な攻撃の影響を最小限に抑えることができます。

さらに、脅威ハンティングをセキュリティフレームワークに統合した組織は、敵の戦術をより深く洞察できるようになり、防御を継続的に改善できるようになる。多くのサイバーセキュリティ規制がプロアクティブな脅威検知の実施を義務付けているため、このアプローチは規制遵守にも役立ちます。

最終的に、脅威ハンティングは組織の全体的なセキュリティ文化を強化し、セキュリティ・チームが進化するサイバー脅威に対して警戒を怠らず、十分な備えをすることを保証する。

サイバー脅威ハンティングの仕組み

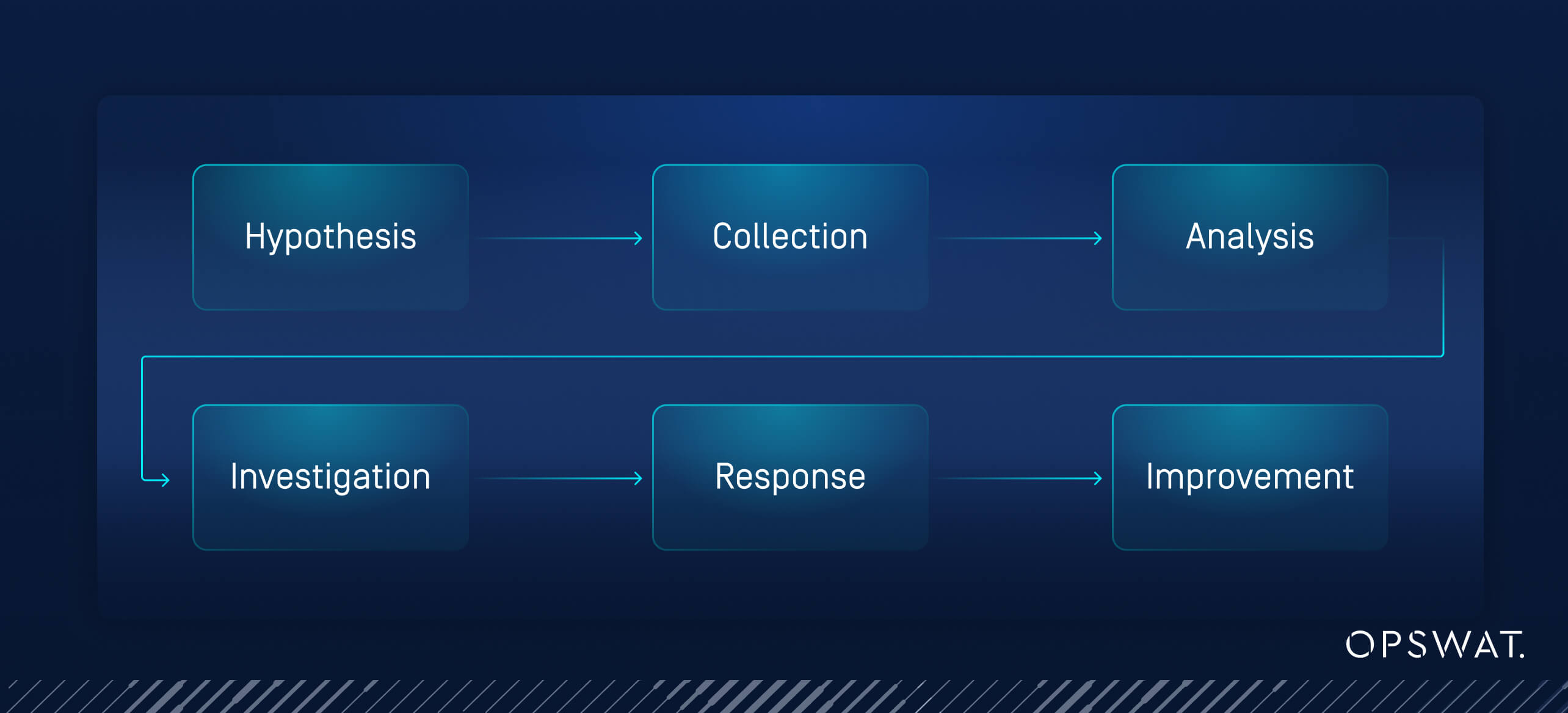

サイバー脅威の調査プロセスには通常、いくつかの重要なステップがある:

- 仮説の作成:脅威インテリジェンスと組織の環境に関する知識に基づき、サイバー脅威ハンターは、過去の攻撃や業界特有の脅威を考慮しながら、潜在的な脅威に関する仮説を立てる。

- データ収集:ネットワークログ、エンドポイント・テレメトリ、クラウド環境など、さまざまなソースから関連データを収集し、包括的な分析を行う。

- データ分析: ハンターは収集したデータを精査し、悪意のある活動を示す可能性のある異常や異常なパターン、行動を特定する。

- 調査:不審な発見があった場合、それが本当の脅威なのか偽陽性なのかを判断するために深く掘り下げた調査を行い、リソースの効率的な割り当てを保証します。

- 対応 確認された脅威は、潜在的な被害を軽減するため、封じ込め、根絶、回復措置を通じて迅速に対処する。

- 継続的な改善:プロアクティブな脅威ハントから得られた知見は、セキュリティポリシーの改善、自動脅威検知システムの強化、今後のハントの改善に活用されます。

サイバー脅威ハンティングの種類

脅威ハンティングの手法は、主に4つのタイプに分類される:

| 構造化されたハンティング | 敵の戦術、技術、手順(TTP)にまつわる既知の基準に基づく仮説を狩りの指針として活用し、理路整然としたアプローチを確保する。 |

| 非構造化ハンティング | 直感に基づき、既知の侵害の指標(IOC)にあまり焦点を当てないこの方法では、特定されたトリガーの前後で悪意のある活動をより柔軟に検索する。 |

| 状況またはエンティティ主導のハンティング | 機密データや重要なコンピューティングリソースなど、リスクの高い、または価値の高いエンティティに焦点を当て、サイバー脅威の調査活動の優先順位付けを支援する。 |

| 機械学習による狩猟支援 | 人工知能を使用して異常を検出し、潜在的な脅威をより効率的に特定するために人間のアナリストを支援し、スケーラビリティを向上させます。 |

脅威ハンティング・モデル

いくつかのモデルが脅威狩りの指針となる:

- インテルベースのハンティング:IOC、IPアドレス、ドメイン名などの脅威インテリジェンス・フィードに依存し、外部のインテリジェンス・ソースに基づいて潜在的なサイバー脅威を特定する。これは、敵対者をハンティングするアプローチとしては成熟しておらず、効果も低いと考えられることが多いが、場合によっては有用である。

- 仮説ベースのハンティング:分析、インテリジェンス、状況認識に基づいて仮説を立て、未知の脅威に対するハンティング・プロセスを導く。

- 攻撃の指標(IOA)を使用した調査:サイバーセキュリティの脅威を実行前に検知するために、敵の行動や攻撃パターンを特定することに重点を置く。

- 行動ベースのハンティング:事前に定義された指標に依存するのではなく、ユーザーやネットワークの異常な行動を検出し、より動的な検出方法を提供します。

脅威ハンティングの必須ツール

効果的な脅威ハンティングには、専用のツール群が必要だ:

- セキュリティ情報・イベント管理(SIEM)システム:さまざまなソースからのセキュリティ・アラートを集約し、分析する。

- Endpoint 検出および応答(EDR)ソリューション: エンドポイントの活動を監視し、自動化されたシステムによって見過ごされた脅威を検出し、対応する。EDR 製品は、組織のエンドポイントで発生するアクティビティに関する豊富なデータを生成するため、ホストベースの新しい戦術、技術、手順(TTP)が研究されるたびに、発見を継続的に表面化する機会を提供します。

- ネットワーク検知・応答(NDR)ソリューション:ネットワーク・トラフィックを監視・分析し、ネットワーク通信に基づく敵の活動を検知します。横の移動、コマンド&コントロール、データ流出など、複数の一般的な敵の戦術はネットワークに依存しています。ネットワーク層で生成されたシグナルは、脅威行為者の活動の兆候を特定するのに役立つ可能性があります。

- マネージド・ディテクション&レスポンス(MDR)サービス:アウトソーシングされた脅威の発見と対応能力を提供します。

- セキュリティ分析プラットフォーム機械学習を含む高度なアナリティクスを活用し、異常や潜在的な脅威を特定する。この種のシステムは、イベント・データを集約し、意味のある方法で分析し、サイバー脅威を発見するための重要な結果を導き出すために不可欠です。

- Threat Intelligence ・プラットフォーム:さまざまなソースからの脅威インテリジェンス・データを集約し、脅威の特定を支援する。

- ユーザーとエンティティの行動分析(UEBA):ユーザーの行動パターンを分析し、潜在的な内部脅威や侵害されたアカウントを検出します。

脅威ハンティングとThreat Intelligence比較

脅威ハンティングと脅威インテリジェンスは密接に関連しているが、サイバーセキュリティにおける両者の役割は異なるものの、補完的なものである。

脅威インテリジェンスには、既存および新たな脅威に関する情報の収集、分析、発信が含まれ、組織が潜在的な攻撃を予測できるようにします。脅威インテリジェンスは、攻撃ベクトル、敵の行動、新たな脆弱性などの貴重な洞察をセキュリティチームに提供し、防御策の強化に役立てることができます。

一方、脅威ハンティングは、アナリストが組織のネットワーク内の脅威を積極的に探索する、能動的で実践的なアプローチです。脅威ハンターは、アラートや侵害の既知の指標を待つのではなく、脅威インテリジェンスによって提供される洞察を利用して、自動化されたセキュリティ・ツールが見逃してしまうような潜在的な隠れた脅威を調査します。

脅威インテリジェンスが重要なデータを提供することで脅威ハンティングをサポートする一方で、脅威ハンティングは新たな攻撃手法や脆弱性を発見することで脅威インテリジェンスを洗練させる。

レトロハンティングの重要性

脅威ハンティングに関する議論の多くは、収集されたデータに関するもので、新たな情報と組み合わせることで脅威の兆候を表面化させることが可能です。多くのサイバーセキュリティソリューションはこのように機能し、リアルタイムまたは後から分析できるデータを提供します。

しかし、ソリューションの中にはリアルタイムでしか機能しないものもある。その瞬間にコンテキストにあるデータを分析し、データがコンテキストから外れてしまうと、将来同じレベルの深さで分析することはできない。例えば、侵入検知システム(IDS)のようなネットワーク・データ解析のいくつかの形態や、アクセスまたは作成された瞬間にファイル・コンテンツを検査するアンチウイルス・ソフトウェア、ストリーミング・データを解析してそれを破棄するように構築されたいくつかのタイプの検知パイプラインなどがある。

サイバー脅威ハンティングは、脅威の中にはリアルタイムで検知することが困難なものもあり、多くの場合、検知されるのは脅威に関するより多くのインテリジェンスが判明する将来の時点のみであることを思い起こさせる。

レトロハンティング(「RetroHunting」)とは、過去に収集されたネットワークやファイルのデータを、今日の脅威ランドスケープに対する強化された認識を用いて分析することを可能にするルックバック手法です。MetaDefender NDR含むOPSWATトリアージ、分析、制御(TAC)ソリューション群は、脅威ハンティングチームのために構築され、防御者が最新の検出シグネチャを使用してデータを再分析し、防御をすり抜ける脅威を表面化させるためにレトロハンティングを実装しています。

これは、脅威インテリジェンス、検知エンジニアリング、脅威ハンティング、インシデントレスポンスの利点を包括的な防御モデルに融合させる実証済みの方法です。RetroHuntを使用する顧客は、標準的なリアルタイム分析だけを使用するよりも、より多くのアクティブな敵の足場を検出し、その環境を修復します。

戦術、技術、手順(TTP)の理解

戦術、技術、手順(TTP)は、サイバー脅威を理解し、それに対抗するための基本である。

戦術とは、システムへの初期アクセスの獲得や機密データの流出など、攻撃者が達成しようとするハイレベルな目的を指す。

テクニックは、クレデンシャルを盗むためのスピアフィッシングや、より深いネットワークアクセスを得るための特権の昇格など、これらの目的を達成するために使用される具体的な方法を記述します。

手順には、これらのテクニックを段階的に実行するための概要が記載されており、攻撃者のスキルレベルや利用可能なリソースによって異なることが多い。

TTPを分析することで、脅威ハンターはサイバー脅威が顕在化する前にそれを予測し、特定することができます。セキュリティ・チームは、個々のアラートに反応するのではなく、敵の行動パターンの追跡に集中することで、進行中の攻撃を容易に検知し、次のステップに進む可能性を予測することができます。

TTP を理解することで、組織はより優れた防御戦略を策定し、特定の攻撃手法に対してシステムを強化し、全体的なサイバーセキュリティ耐性を強化することができる。

滞留時間の短縮

滞留時間とは、脅威行為者がネットワーク内で検知されずにいる時間を指す。滞留時間を短縮することは、サイバー脅威による潜在的な被害を最小限に抑えるために不可欠です。プロアクティブな脅威ハンティングは、脅威が悪意のある目的を完全に実行する前に特定し、緩和することで、滞留時間を大幅に短縮することができます。

脅威ハンティングの実例

あるセキュリティ・チームが、複数のエンドポイントにおける異常な認証リクエストに気づく。脅威ハンティングの手法を用いて、攻撃者がネットワーク内で横方向に移動しようとしていることを発見し、さらなる影響を抑え、データの流出を防ぐことができました。

ある企業で、未知のドメインへのネットワーク・トラフィックが突然急増した。脅威ハンターが調査したところ、コマンド&コントロール(C2)サーバーと通信しているバックドア型トロイの木馬を発見。

脅威ハンターが、機密ファイルにアクセスしようとする特権ユーザーアカウントの異常な動作を検知。調査の結果、内部関係者が機密データを流出させていたことが判明し、被害の拡大を防ぐための迅速な対策につながった。

敵は、プライマリな方法でアクセスできなくなった場合に備えて、ターゲット環境へのアクセスを保持するために、多くのステルス的な永続化手法を使用する可能性があります。スレットハンターは、その環境で使用可能な永続化手法のリストを作成し、それらの手法が悪用されていないか監査し、敵対者が今年の初めに仕掛けた侵害されたサーバ上のWebシェルを特定します。

プロアクティブな脅威ハンティングによるサイバーセキュリティの強化

脅威ハンティングは、プロアクティブなサイバーセキュリティ戦略の不可欠な要素です。隠れた脅威を継続的に探索することで、組織はセキュリティ態勢を大幅に強化し、攻撃の滞留時間を短縮し、サイバー脅威による潜在的な被害を軽減することができます。

サイバー敵の一歩先を行くためには、組織は脅威ハンティング・ツールに投資し、社内の専門知識を高め、高度な脅威インテリジェンス・ソリューションを活用すべきである。

よくある質問

脅威狩りとは何か?

脅威ハンティングとは 、従来のセキュリティ対策を回避したサイバー脅威を検出するために、ネットワーク、エンドポイント、データセットを探索するプロアクティブなプロセスである。リアクティブ・セキュリティとは異なり、脅威ハンティングは人間の専門知識に依存し、自動化されたシステムが見逃す可能性のある隠れた脅威や高度な脅威を発見します。

サイバーセキュリティにおける脅威ハンターの役割とは?

スレット・ハンターは、被害をもたらす前に脅威を積極的に探し出すサイバーセキュリティの専門家です。彼らはネットワーク・トラフィックを分析し、セキュリティ・ログを確認し、攻撃のシグナルとなる異常を特定します。彼らの仕事は、隠れた脅威を発見し、検出システムを改良し、防御の改善を導くことによってセキュリティを強化します。

なぜ重要インフラにとってスレットハンティングが重要なのか?

重要インフラを保護するためには、脅威ハンティングが不可欠である。なぜなら、高度な脅威行為者は、標準的なセキュリティ・ツールを回避するステルス戦術をしばしば用いるからである。積極的な脅威ハンティングを行わなければ、こうした攻撃は長期間にわたって検知されないままとなる可能性があります。脅威ハンティングは、滞留時間の短縮、インシデントレスポンスの改善、サイバーセキュリティ規制の遵守に役立ちます。

サイバー脅威ハンティングの仕組み

サイバー脅威のハンティングは、複数の段階を経て行われる:

仮説の創出:インテリジェンスと過去の脅威に基づいて理論を形成する。

データ収集:ログ、遠隔測定、その他の関連データの収集。

データ分析:脅威を示すパターンや異常を特定する。

調査:調査結果を検証し、偽陽性を排除する。

対応:確認された脅威に対処し、その脅威を封じ込め、解決すること。

継続的な改善:各ハントから得た知見を今後の防御強化に役立てる。

サイバー脅威ハンティングの種類とは?

脅威ハンティングの主な4つのタイプは以下の通りである:

構造化されたハンティング:既知の敵の戦術に基づく仮説によって誘導される。

非構造化ハンティング:事前に定義された指標に限定されず、アナリストの直感によって駆動される。

状況または事業体主導のハンティング:特定の高リスク資産またはエンティティに焦点を当てる。

機械学習によるハンティング支援:AIを使用して異常を検出し、人間の分析をサポートする。

主な脅威狩りモデルとは?

脅威狩りのモデルは以下の通り:

インテルベースのハンティング:IOCやIPアドレスのような外部インテリジェンスを使用する。

仮説に基づくハンティング:分析的または文脈的な洞察から調査を構築する。

IOAを使った調査:敵の行動と攻撃手法に焦点を当てる。

行動ベースのハンティング:ユーザーまたはネットワークの異常な行動パターンを検出する。

脅威ハンティングに欠かせないツールとは?

効果的な脅威ハンティングのための主なツールは以下の通り:

SIEM(セキュリティ情報およびイベント管理)システム

EDREndpoint 検出および応答)ソリューション

NDR(ネットワーク検出と応答)プラットフォーム

MDR(マネージド・ディテクション&レスポンス)サービス

セキュリティ分析プラットフォーム

脅威インテリジェンス・プラットフォーム

UEBA(ユーザーとエンティティの行動分析)システム

これらのツールは、データを集約し、異常を検出し、人間による分析をサポートする。

脅威ハンティングと脅威インテリジェンスはどう違うのか?

脅威インテリジェンスは、攻撃手法や脆弱性など、脅威に関する外部情報を収集・分析する。脅威ハンティングは、そのインテリジェンスを使って、組織環境内の脅威を積極的に探索する。スレット・ハンティングは実践的かつプロアクティブであるのに対し、スレット・インテリジェンスは主にデータ駆動型で戦略的である。

レトロハンティングとは何か、なぜ重要なのか?

レトロハンティングとは、更新された脅威インテリジェンスを使用して、過去に収集したデータを再分析することです。リアルタイムの分析で見逃された脅威を検出するのに役立つ。この方法は、特定のIDSやストリーミング分析ツールなど、リアルタイム処理後にデータを破棄するシステムを扱う場合に特に有効です。

サイバーセキュリティにおけるTTPとは何か?

TTPとはTactics(戦術)、Techniques(技術)、Procedures(手順)の略:

戦術:攻撃者の目的(データの窃盗など)。

テクニック:目標を達成するために使われる手法(フィッシングなど)。

手順:攻撃者が使用する具体的な手順やツール。

TTPを分析することで、セキュリティ・チームはパターンを検出し、将来の行動を予測することができます。

サイバーセキュリティにおける滞留時間の短縮とは?

滞留時間とは、脅威行為者がシステム内で検知されずにいる時間の長さである。滞留時間を短縮することで、攻撃のライフサイクルの早い段階で脅威を特定し、潜在的な被害を最小限に抑えることができる。脅威ハンティングは、早期発見と対応によって滞留時間を短縮する上で重要な役割を果たします。

脅威ハンティングの実例は?

- 横の動きの検出エンドポイント間での不正アクセスの試みを特定する。

ステルスマルウェアの特定:未知のドメインへの異常なネットワークトラフィックの調査

インサイダーの脅威を狩る:特権ユーザーアカウントから異常な行動を発見する。

バックアップの永続性を検出永続化技術を監査し、隠れたマルウェアを発見する。

脅威ハンティングはどのようにサイバーセキュリティを強化するのか?

スレット・ハンティングは、自動化された防御を回避する脅威を検知することで、サイバーセキュリティを強化します。また、インシデントレスポンスを改善し、滞留時間を短縮し、プロアクティブなセキュリティ文化をサポートします。