MetaDefender Jenkinsプラグイン

アプリケーションを一般に公開する前に、Jenkinsのビルドにマルウェアや秘密がないかチェックしてください。

30 以上の主要なアンチウイルスエンジン、Deep CDR™ テクノロジー、Proactive DLP など、MetaDefender 搭載したMetaDefender for Jenkins は、ソースコードや成果物を徹底的にスキャンして脅威を検出します。潜在的な問題について警告を受け、マルウェアの拡散や機密データの漏洩を防ぐための自動化されたフェイルセーフ機能を組み込むことができます。

MetaDefender Jenkins プラグインの統合手順

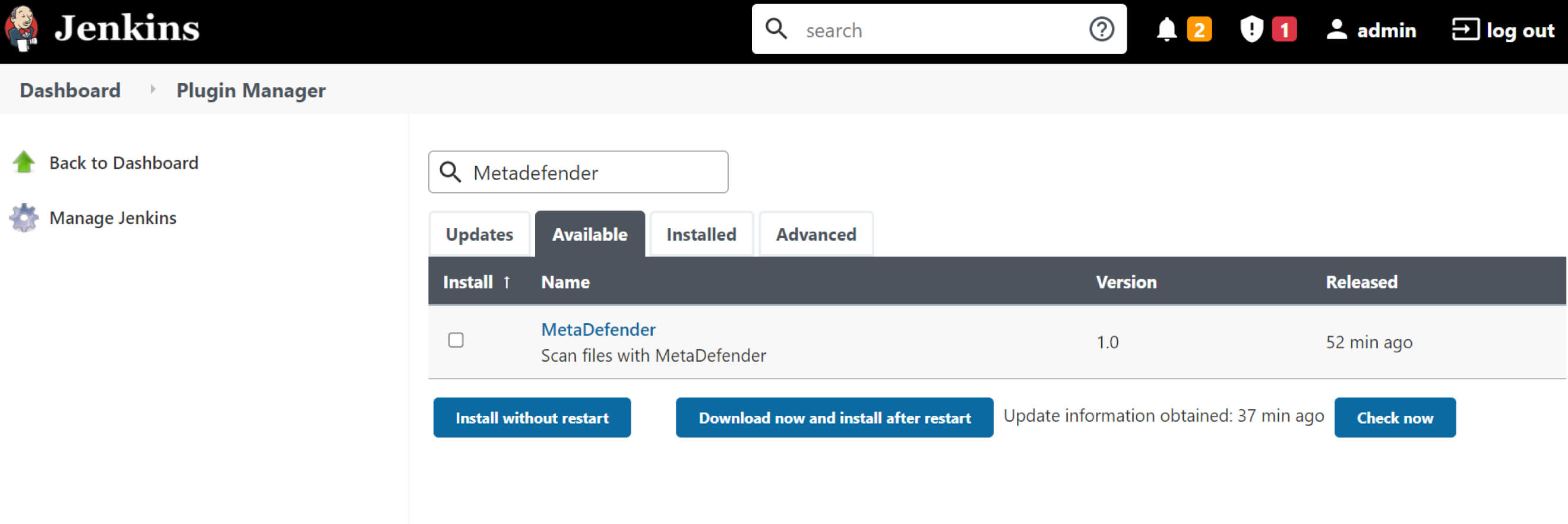

プラグインをインストールする

JenkinsのウェブUIから:

- Manage Jenkins>Manage Pluginsに進みます。

- 利用可能タブをクリック

- 検索 MetaDefender> 選択 MetaDefender

- 再起動せずにインストールをクリックします。"Restart Jenkins when installation is complete and no jobs are running"にチェックが入っていることを確認してください。

プラグインがインストールされていることを確認する:

- Jenkinsにログイン

- ManageJenkins>Manage Pluginsに進みます。

- インストール済みタブをクリックし、MetaDefender プラグインを検索します。

MetaDefender Cloud API キーの取得

すでにMetaDefender Core

https://portal.opswat.comからアカウント登録し、API キーを無料で入手してください(無料ユーザーキーの制限については、https://metadefender.opswat.com/licensing をご覧ください)。ライセンスをアップグレードするか、オンプレミス製品を購入して、MetaDefender スイートの包括的な機能と機能を利用することができます。

テストプロジェクトの作成

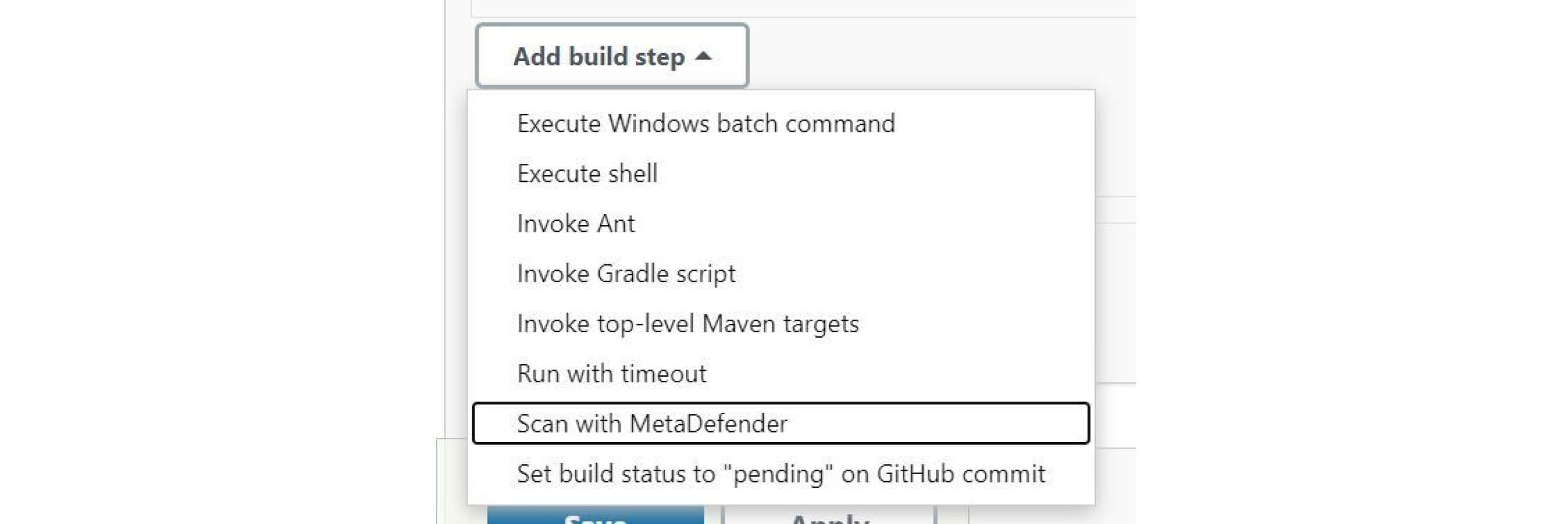

左のメニューバーで、New Itemをクリックし、テストプロジェクトを作成します。Build(ビルド)]で、ビルド・ステップ(例えば、[Execute Windows batch command(Windowsバッチ・コマンドの実行)])を作成して、小さなファイルを生成します。

Scan withMetaDefender" をビルドステップまたはビルド後のアクションまたはパイプラインとしてビルド構成に追加します。ビルドステップの追加]をクリックし、[MetaDefender でスキャン ]を選択します。

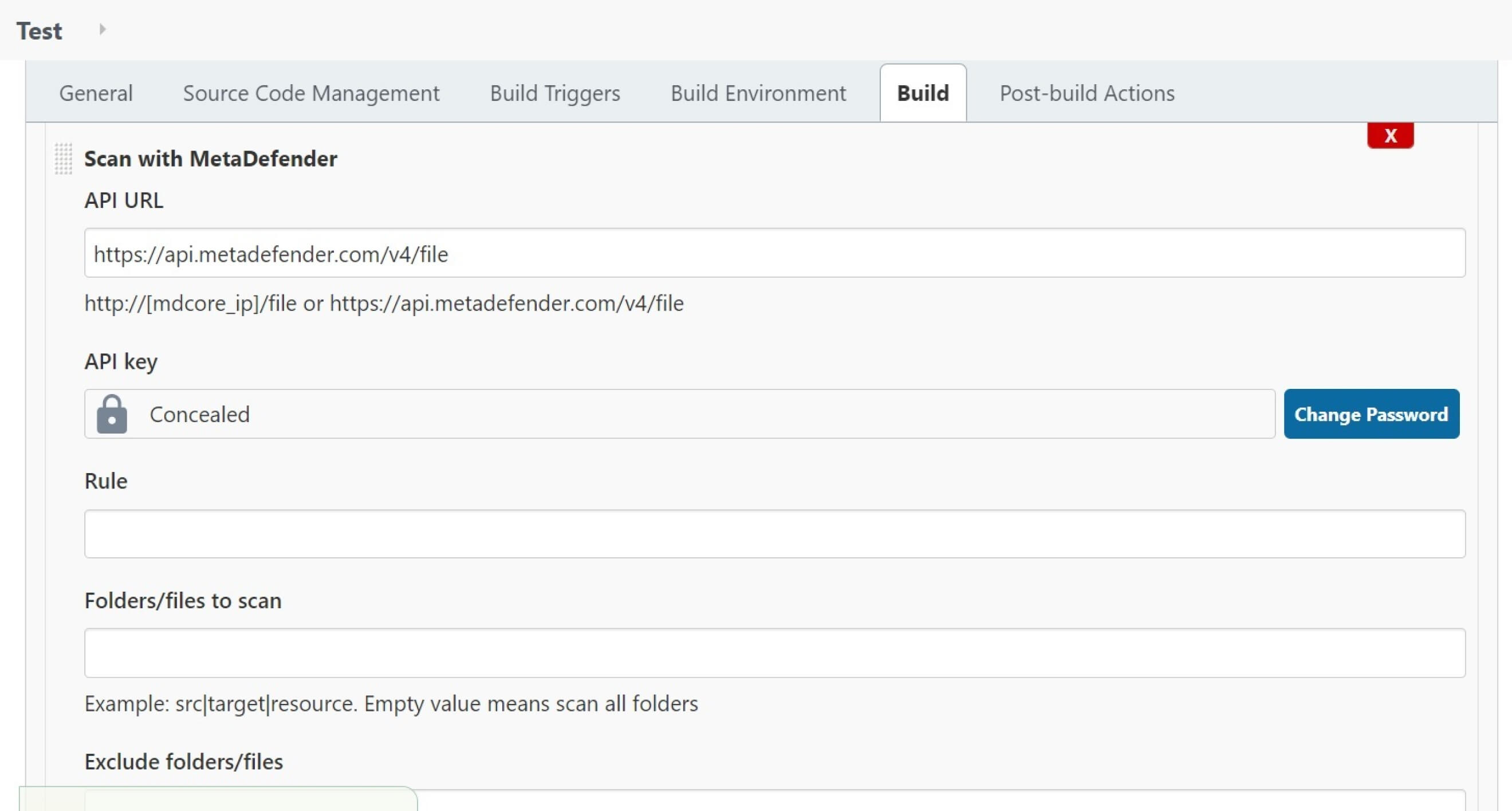

コンフィギュレーションの詳細を記入する:

- API URL:MetaDefender Core またはMetaDefender Cloud スキャン URL

- ApiKey:MetaDefender API キー

- ルールスキャンするルールを定義するMetaDefender

- プライベートスキャン:MetaDefender Cloud有料ユーザーのみに適用されます。

- スキャンするフォルダ/ファイル:スキャンするフォルダやファイルを指定するには、パイプ"|"で区切って複数の項目を定義することができます(例:src|resources)。

- スキャンからフォルダ/ファイルを除外します:source "から除外するフォルダやファイルを指定するには、パイプ"|"で区切って複数の項目を定義できます(例:.git|.idea)。

- ファイルごとのスキャンタイムアウト:各ファイルのスキャンタイムアウトを設定します。

- 脅威が見つかった場合、ビルドを「失敗」とマークする:問題が見つかった場合、ビルドは「失敗」とマークされます。

- ログファイルを作成します:metadefender-plugin.logを作成し、問題のトラブルシューティングを行う。

EICARテストファイル(例えば、https://github.com/fire1ce/eicar-standard-antivirus-test-files)があるGitHubリポジトリからソースコードをプルするようにJenkinsを設定することでテストを開始できます。テストのために、"Show Blocked scan results only "ボックスのチェックを外し、完全な結果を見ることができるようにする。

ビルドのトリガーとスキャン結果の表示

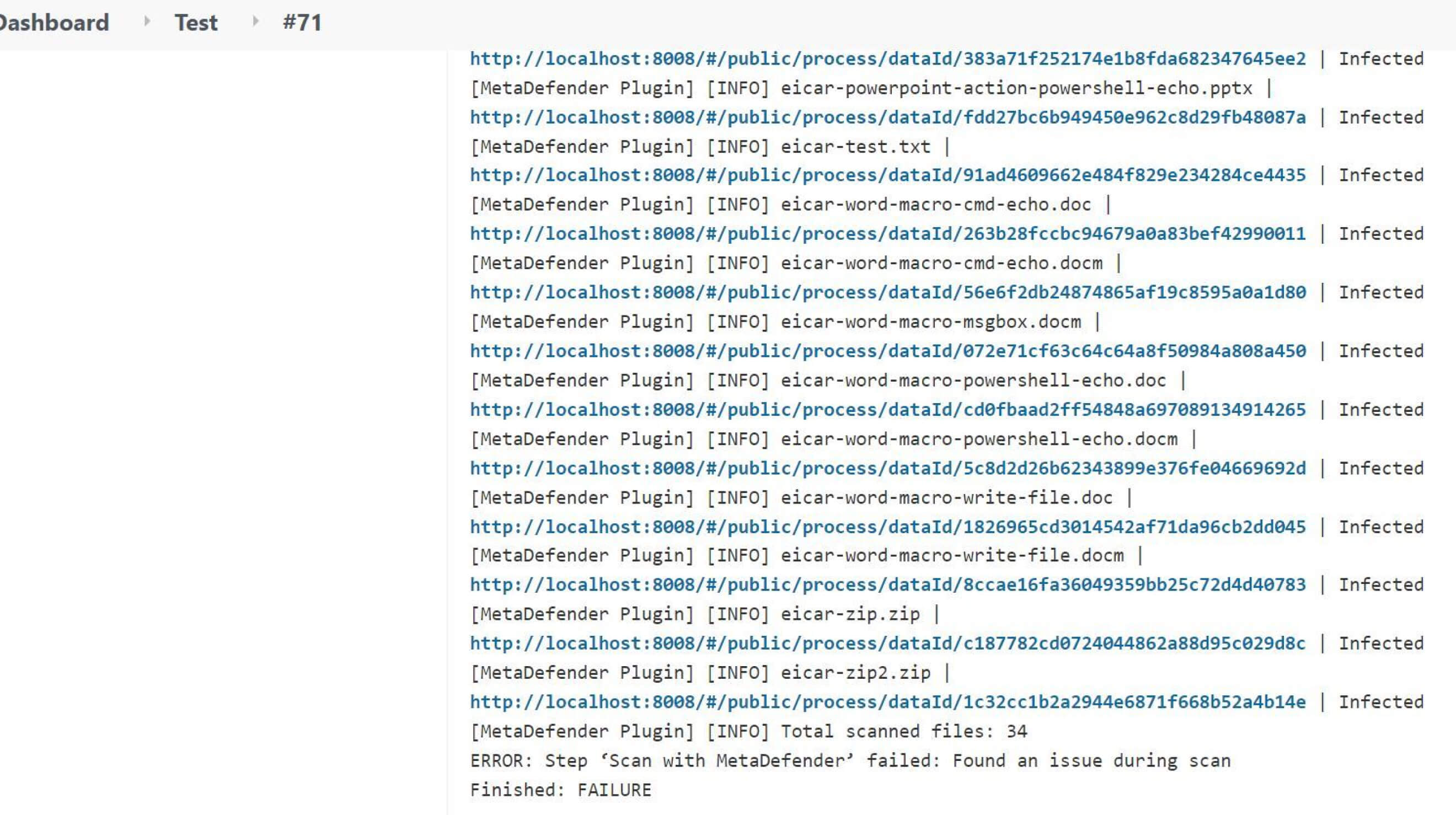

プロジェクトをセットアップした後、ビルドを実行し、コンソール出力をチェックしてスキャン結果を表示する。

パイプライン・テストでは、以下のサンプルを使ってEICARファイルを生成し、スキャンすることができる。脅威が見つかったため、ビルドは "scan "の段階で失敗するはずである。

注意:このスクリプトでは、文字列をsecretに変換するためにhudson.util.Secret.fromStringという静的関数を使用しているので、この関数を承認するか、"Use GroovySandbox" のチェックを外す必要がある。

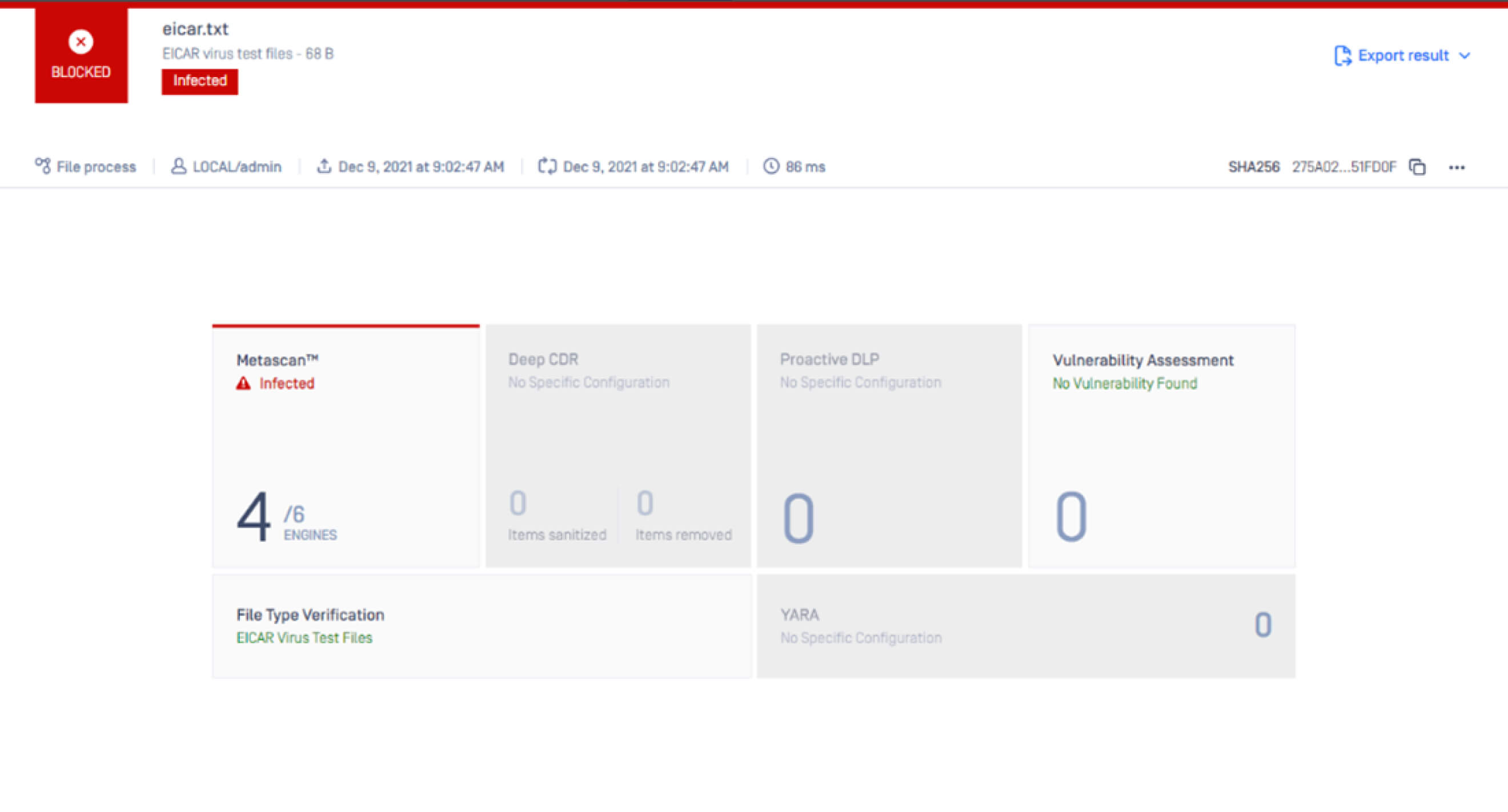

MetaDefender Core でスキャン結果を表示することもできます: