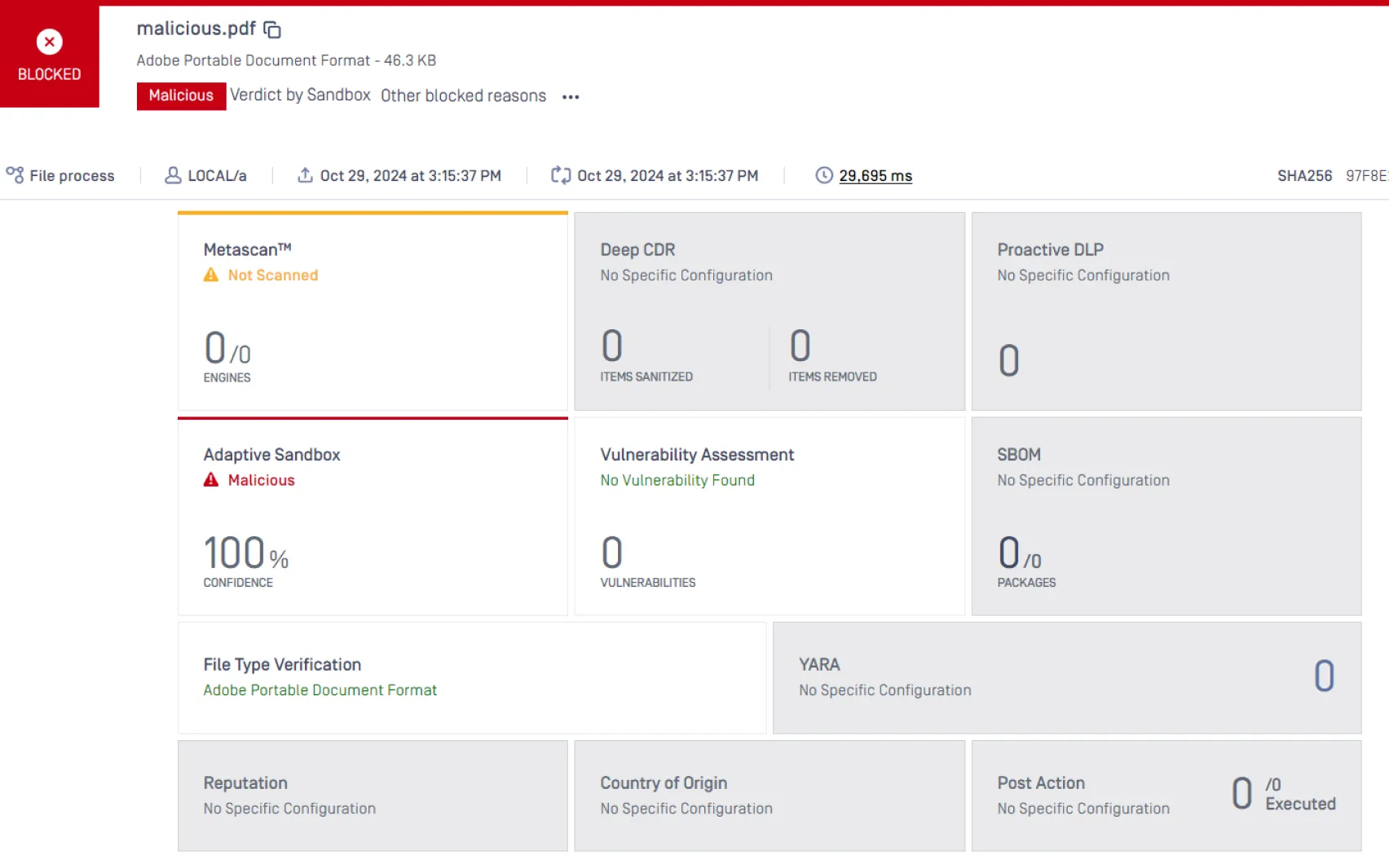

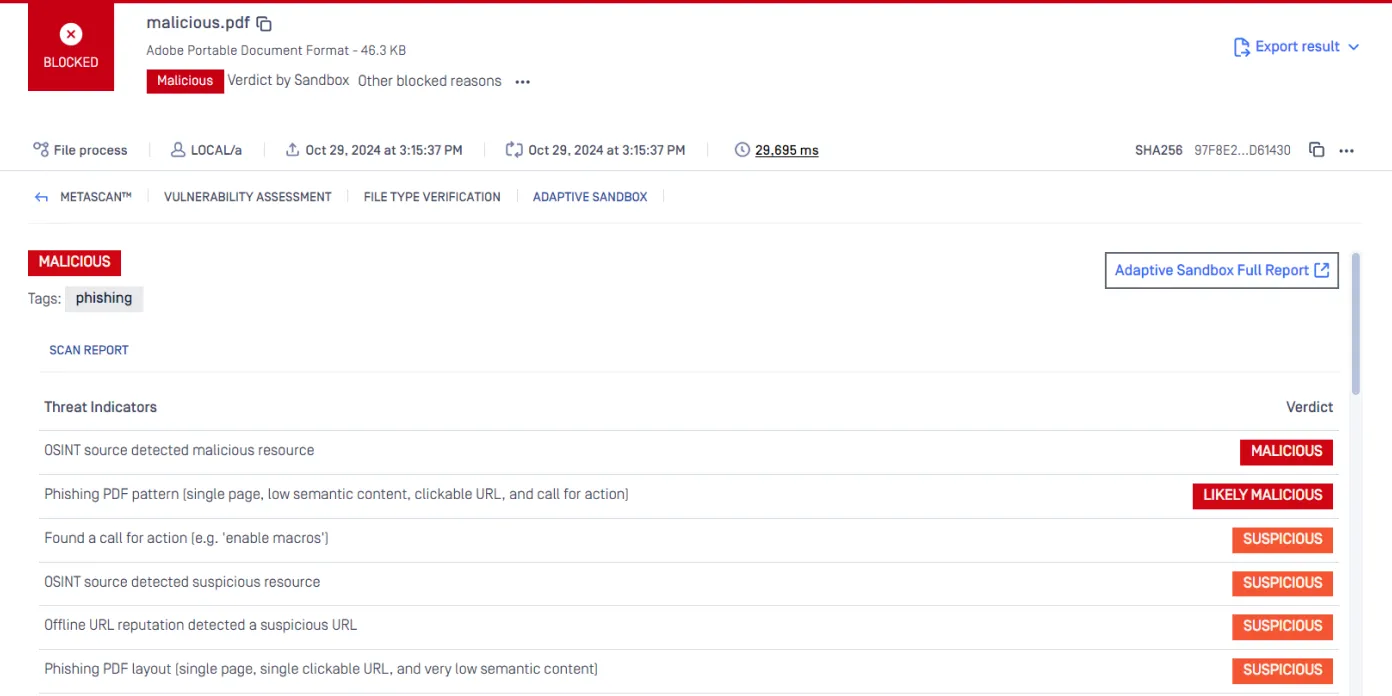

Sandbox

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- 脱税対策の耐性

- 大量データ分析

- 行動可能なIOC

OPSWAT 信頼

命令レベル

エミュレーションエンジン

仮想マシン回避技術を回避する

25,000+

Server

120+

対応ファイル形式

約10秒

ファストパス解析

900+

行動指標

MISP、STIX、JSON 形式でのエクスポート

Cloud、オンプレミス、エアギャップ環境での導入

現代のマルウェアは、検知を回避するために作られている

従来のVMサンドボックスは、パフォーマンス、スケーラビリティ、および高度な解析回避技術の面で課題を抱えています。

回避型マルウェアはその動作を隠蔽する

高度な脅威は、仮想マシンを検知したり、実行を遅延させたり、地理的位置情報を確認したり、特定の条件下でのみトリガーされたりするため、従来のサンドボックスでは実際のランタイム動作を把握することができません。

サンドボックス化によりファイルの転送が遅くなる

VMベースのデトネーション・ファームはボトルネックを引き起こし、組織は境界線やSOCのパイプラインにおいて、詳細な検査と運用速度のどちらを優先するかという選択を迫られることになる。

アラートには行動の深みが欠けている

静的な検査やレピュテーションチェックはハッシュやドメインの確認にとどまり、攻撃者の意図、使用ツール、あるいはキャンペーン間の関連性に関する情報はほとんど得られません。

Adaptive マルウェアを強制的に正体を現させる

可視性、速度、導入の柔軟性を損なうことなく、拡張性を実現する命令レベルの動的解析。

ファイルの提出から行動評価まで

回避的手法や多段階攻撃を検知するために設計された、静的解析と動的解析を組み合わせた多層的な解析パイプライン。

主な特徴

回避耐性のあるアーキテクチャ

命令レベルエミュレーションにより、長時間スリープ、ジオフェンシングチェック、サンドボックス検知、ペイロードの実行遅延といったVMフィンガープリンティング手法によるリスクを軽減します。

高スループット

高速ダイナミック検査により、1台のサーバーあたり1日最大25,000件以上の分析を処理し、パフォーマンスのボトルネックを生じさせることなく、エンタープライズ規模の環境に対応します。

柔軟な導入モデル

クラウドネイティブ、オンプレミス、ハイブリッド、あるいは完全なエアギャップ環境のいずれにおいても展開が可能であり、規制要件や高度なセキュリティ要件を満たす運用環境に対応しています。

Adaptive 対策

Adaptive Sandbox 、以下のような最新の回避戦術に対処できるよう設計Sandbox :

- ジオフェンシングとロケーション確認

- 長時間スリープと実行遅延ループ

- 難読化されたVBAおよび破損したOOXMLペイロード

- 圧縮された、または肥大化した実行ファイル

- シェルコードとメモリ限定ペイロード

- 多段式ローダーおよびドロッパー

命令レベルで実行フローを操作することで、このエンジンは、VMベースの環境では決して発生しないような挙動を露呈させる。

どこでも展開、どこでも統合

拡張性に優れた、包括的なファイルセキュリティを実現します。

参考資料

MetaDefender

2025OPSWAT 脅威ランドスケープ・レポート