重要な製造部門は世界経済の屋台骨となっており、ヘルスケアからテクノロジーに至るまで、産業の原動力となる必要不可欠な商品やサービスを提供している。この分野には、エンジン、電気部品、医療機器、自動車など、重要な商品の生産が含まれる。この分野の混乱は、さまざまな産業や地域に連鎖的な影響を及ぼす可能性がある。しかし、製造業のデジタル化が進むにつれ、この分野は、技術的な脆弱性や局所的なインシデントに起因する重大な混乱の可能性など、サイバーセキュリティに関するさまざまな課題に直面している。

製造業におけるサイバー脅威の状況

脅威の状況は、IT産業とOT産業の双方で拡大し、進化している。2023年には、製造業が全世界のサイバー攻撃の約4分の1を占めるようになった。さらに、製造業への攻撃コストは毎年125%という指数関数的な割合で増加しており、サイバー犯罪者にとって格好の標的の一つとなっている。その理由は以下の通りである:

- レガシーシステム:多くの製造工程は、古いシステムやパッチが適用されていないシステムに依存しており、脆弱性を生み出している。

- 知的財産の盗難:競合他社、サイバー犯罪者、あるいは不満を持つ元従業員が、製品設計、処方、製法特許を盗もうとするかもしれない。

- インサイダーの脅威:権限を与えられた担当者がアクセス権限を悪用し、重要な製造業務における専有データや制御装置に損害を与える可能性がある。

- Supply Chain 脆弱性: ほとんどの製造施設を運営する広範なサプライチェーンへの依存は、サイバー攻撃への暴露を増加させる。

- 他部門からの波及効果:IT、金融サービス、通信など、相互に関連するセクターのサイバーインシデントが波及し、製造業務に影響を及ぼす可能性がある。

製造業者はいかにして重要な業務を保護するか?

戦略1:堅牢なネットワーク・セグメンテーションの導入

製造環境のセキュリティを確保するための最初のステップの1つは、ネットワークのセグメンテーションである。ネットワークを個別のゾーンやコンジットに分割することで、製造業者は重要なシステムを安全性の低いシステムから隔離し、不正アクセスのリスクを減らすことができる。

実施アプローチ:

- セキュリティ要件に基づき、個別のネットワークゾーンを作成

- ITネットワークとOTネットワークの間にファイアウォールを導入し、機密性の高い製造システムを保護する。

- セグメント間の安全な通信プロトコルの確立

- ゾーン間のトラフィックを監視し、潜在的な脅威を検知する。

- セグメントをまたいだ通信のための厳格なアクセス制御の導入

戦略2:Endpoint 強化

ワークステーションやマシンなどのエンドポイントは、サイバー脅威の一般的な侵入口です。システムが古かったり、パッチが適用されていなかったりすると、これらの脆弱性は特に致命的なものとなり、攻撃者が重要な製造プロセスをコントロールできるようになる可能性があります。

実施アプローチ:

- 高度なEndpoint 検出および応答ソリューションの導入

- 定期的なディープ・パケット・インスペクションの実施

- 脅威情報フィードの統合

- 体系的な脆弱性評価の実施

- 異常動作の継続的なモニタリングの実施

- 厳格なパッチ管理プロトコルの維持

戦略3:リスク管理でサプライチェーンをSecure

現代の製造業は、複雑で相互接続されたサプライチェーンに大きく依存しているため、複数の脆弱性が生じている。サプライヤーがサイバー攻撃を受けると、製造業全体の生産と知的財産が危険にさらされる可能性がある。

実施アプローチ:

- 強固な第三者リスク管理フレームワークの開発

- サプライヤーの定期的なサイバーセキュリティ監査の実施

- 業界標準(NIST CSF、IEC 62443)への準拠を強制する。

- サプライチェーン・セキュリティ・モニタリング・ツールの導入

- すべてのパートナーに対する明確なセキュリティ要件を確立する

- サードパーティとの統合のセキュリティ評価を定期的に実施する

戦略4:インシデント対応と事業継続計画

サイバーインシデントを検出し、対応し、復旧する能力は、ダウンタイムを最小限に抑え、攻撃時の被害を軽減する上で極めて重要である。備えが不十分な製造業者は、多くの場合、長時間の中断と高い復旧コストに直面する。

実施アプローチ:

- 詳細なインシデント対応計画の作成と維持

- SOAR(セキュリティ・オーケストレーション、自動化、レスポンス)プラットフォームの導入

- 定期的な卓上演習と侵入テストの実施

- 包括的な災害復旧戦略の策定

- インシデント対応のための明確なコミュニケーション・プロトコルを確立する

- 復旧手順の定期的なテストと更新

戦略5:サイバーセキュリティの意識向上とトレーニング

人的要因はサイバーセキュリティの最も脆弱なリンクであることが多く、製造環境ではインサイダーの脅威や人的ミスが依然として大きな課題となっています。最も高度な技術的コントロールでさえ、知識のない従業員や訓練を受けていない従業員によって侵害される可能性があります。

実施アプローチ:

- 定期的なセキュリティ意識向上トレーニングプログラムを実施する

- リアルタイムフィードバックによるスピアフィッシングシミュレーションの実施

- 明確なサイバーセキュリティ方針と手順を確立する

- RBAC(役割ベースのアクセス制御)に関する従業員のトレーニング

- 適切なデータ取り扱いプロトコルの開発

- 従業員のセキュリティ意識レベルを定期的に評価する

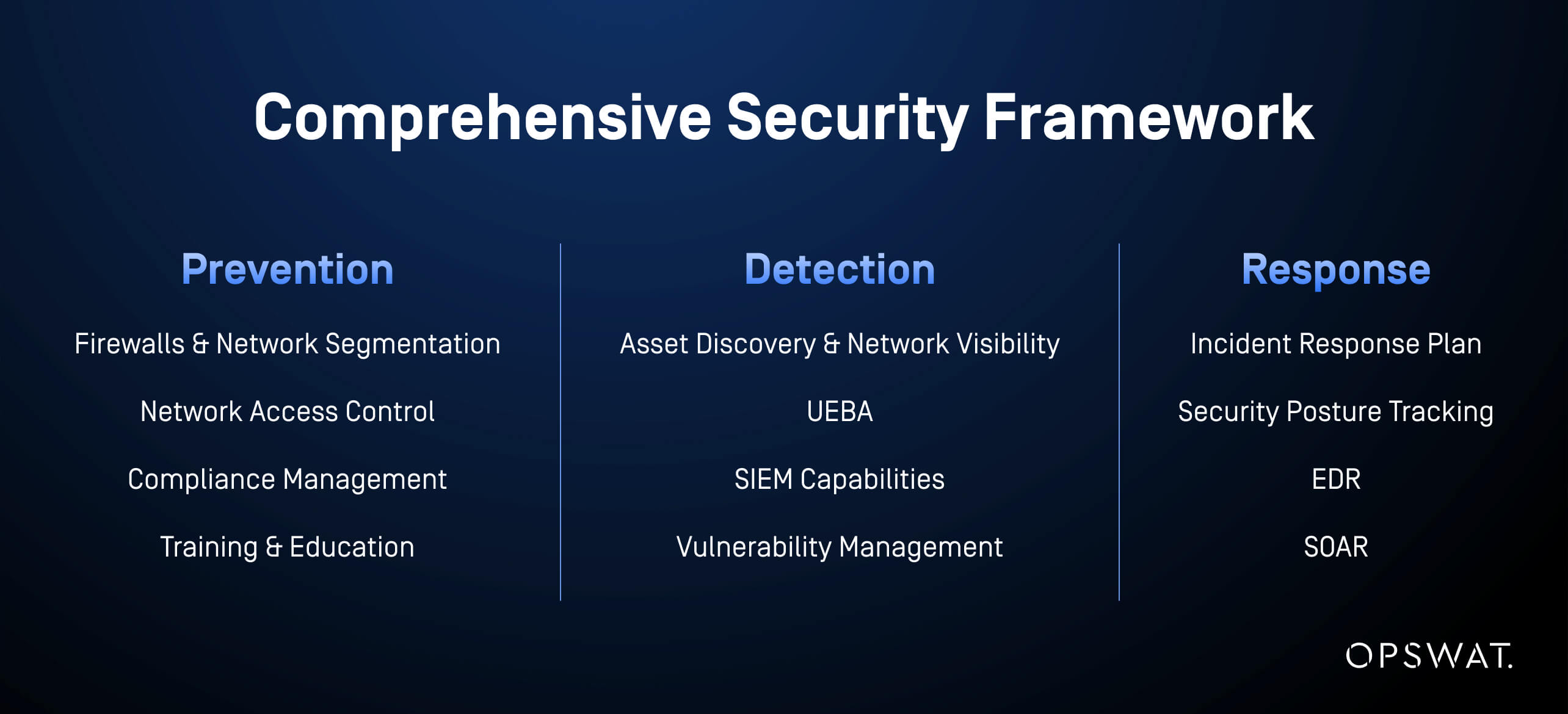

三本柱の防衛戦略

重要な製造環境を保護するには、セキュリティに対する戦略的で多層的なアプローチが必要です。当社の戦略は、最新の製造施設が直面する複雑な課題に対処する、包括的で弾力性のあるセキュリティ3本柱のフレームワークを構築するために連携します。

製造業のセキュリティ強化の準備はできていますか?

製造業がデジタルトランスフォーメーションを受け入れ続ける中、強固なサイバーセキュリティ対策の重要性はいくら強調してもしすぎることはない。ネットワークのセグメンテーション、エンドポイントセキュリティの強化、サプライチェーンの安全確保、インシデント対応計画の策定、サイバーセキュリティを意識する文化の醸成などの戦略を実施することは、進化するサイバー脅威から重要な製造環境を守るために必要なステップです。

MetaDefender OT Security 、製造業が直面するこれらのユニークな課題に対処するために設計されています。脅威検出、ネットワーク監視、コンプライアンス管理のための高度な機能により、MetaDefender OT Security 、組織が重要なインフラストラクチャを保護し、オペレーションの継続性を維持するのに役立ちます。