ファイルベースの攻撃やゼロデイ脅威が増加し、アンチウイルスやサンドボックスのような従来のセキュリティ・ソリューションの有効性が損なわれつつあります。CISOは今日、特に文書、添付ファイル、ファイル転送が日常業務に不可欠な環境において、高度な攻撃者に対するプロアクティブな防御を証明する必要に迫られています。

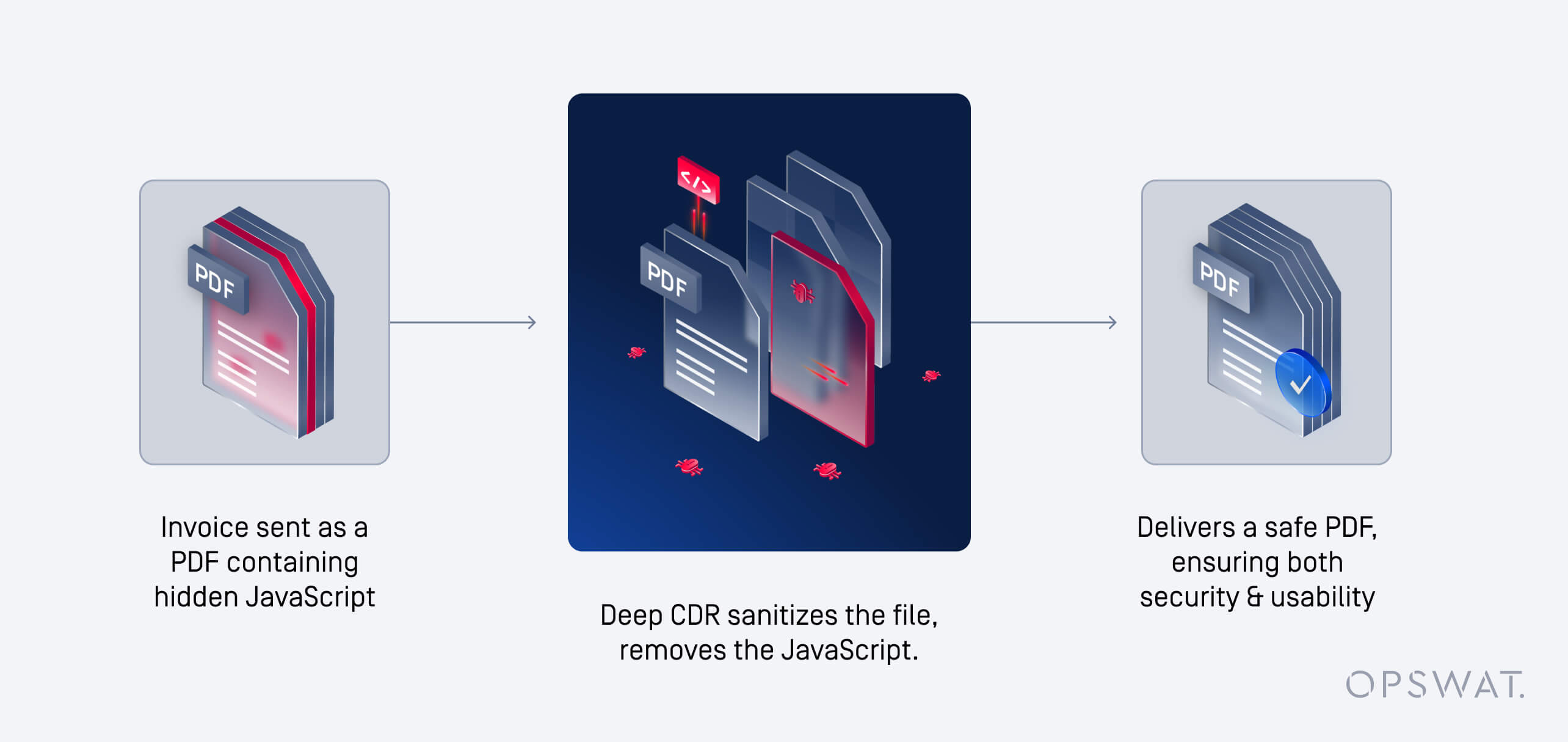

そこで、CDR(Content Disarm and Reconstruction)が登場します。CDRは、既知のマルウェアを検出しようとするのではなく、ユーザビリティを維持しながら、悪意のある可能性のあるコンポーネントを削除することで、ファイルをプロアクティブにサニタイズします。

このブログでは、CDRの技術的特徴とその仕組み、レガシー・ツールとの比較、そして企業が多層防御戦略の一環としてCDRを急速に採用している理由について解説します。

CDRとは何か?

CDRは、ファイルから悪意のあるアーティファクトを除去することで、潜在的な脅威を無効化するプロアクティブなファイルサニタイズ技術です。CDRは、マルウェアを特定するのではなく、ファイルを逆アセンブルし、マクロや埋め込みコードのような安全でない要素を取り除き、エンドユーザー向けに安全で使用可能なバージョンを再構築します。

このアプローチにより、電子メール、ダウンロード、ファイル転送、コラボレーションツールを介して企業に入るファイルに悪意のあるペイロードが隠されていないことを保証し、生産性を妨げることなく組織を保護します。

CDRと従来のマルウェア検出の違い

- CDR:シグネチャや行動分析に頼らずに、承認されていない要素を削除する。

- アンチウイルス:シグネチャまたはヒューリスティックに基づいて既知の脅威を検出する。

- サンドボックス:挙動を観察するため、隔離された環境で不審なファイルを爆発させる。

ほとんどの検出ベースのツールとは異なり、CDRはシグネチャを使用しない保護を提供するため、ゼロデイ脅威やポリモーフィック型マルウェアに対して非常に効果的です。

武装解除と復興のコア原則

- すべてのファイルが信頼できないと仮定します。

- 解除する: アクティブまたは実行可能なコンテンツ(マクロ、スクリプト、埋め込みコード)を削除します。

- 再構築:安全で標準化されたフォーマットでファイルを再生成する。

- 提供する:完全性、機能性、事業継続性を維持した、クリーンで使用可能なファイルを提供する。

現代のサイバーセキュリティにおいてCDRが重要な理由

マルウェアの90%以上は、電子メールの添付ファイル、アップロード・ポータル、ダウンロード、リムーバブル・メディアなど、ファイルベースの脅威を通じて組織に侵入します。攻撃者は、PDF、Office文書、画像などの信頼できるファイルタイプを標的とするようになっているため、検出だけに頼っていると盲点が生じます。CDRは、脅威が実行される前に無力化することで、このギャップを埋めます。

企業がファイル・セキュリティのためにCDRを利用する理由

採用の原動力は以下の通りです。:

- ゼロデイとAPT(高度な持続的脅威)の台頭

- 金融、医療、政府部門におけるコンプライアンスのプレッシャー

- 安全で使いやすいファイルによる事業継続の必要性

- 検出ベースのツールによる偽陽性の低減

- 深層防衛戦略の強化

コンテンツの武装解除と再建はどのように機能するのか?

CDRは、ユーザビリティに影響を与えることなく、リアルタイムでファイルをサニタイズするように設計された、構造化されたワークフローに従っています。

ステップバイステップのCDRワークフロー:ファイルの取り込みから配信まで

- 取り込み:ファイルのアップロード、ダウンロード、転送。

- 解析:ファイルは解析のために構成要素に分解される。

- 解除します:悪意のある、または不要な要素(マクロ、埋め込み実行可能ファイル、スクリプト)は取り除かれます。

- 再構築:ファイルのクリーンで機能的なコピーが再構築される。

- 配送:安全なファイルがエンドユーザーまたはワークフローに渡される。

CDR技術に求められる主な機能

- 幅広いファイル形式をカバー(Office、PDF、画像、アーカイブなど)

- 大容量環境向けのリアルタイム処理

- ポリシーベースのコントロール(隔離、警告、ブロックまたは許可)

- さまざまなユースケースに対応する柔軟な構成(Eメールゲートウェイ、ウェブアップロード、ファイル共有プラットフォーム)

- ファイルの完全性とユーザビリティの維持

Deep CDR™テクノロジーが重要な理由

基本CDRは表面レベルのアクティブコンテンツを除去します。Deep CDR™テクノロジーはさらに踏み込み、ファイル構造を細分化して解析し、ネストされた層に悪意のある断片が隠れて残らないことを保証します。

CDRとアンチウイルスおよびサンドボックスの比較:主な違いと補完的役割

アンチウイルス、サンドボックス、CDRがファイルベースの脅威にどう対処するか

| ユースケース | アンチウイルス | サンドボックス | CDR |

|---|---|---|---|

| 既知の脅威の検出 | 完全サポート | ||

| ゼロデイ・プロテクション | |||

| AIが生成するマルウェア | 一部サポート | ||

| 行動分析学 | |||

| リアルタイム・ファイル・サニタイゼーション | 該当なし | 該当なし | |

| ファイルの使いやすさを維持 | 一部サポート | ||

| コンプライアンスの調整 | 一部サポート | 一部サポート | 一部サポート |

| 大容量のためのスケーラビリティ | 一部サポート | ||

| エンタープライズ・ツールとの統合 |

CDRはサンドボックスとアンチウイルスを置き換えるのか、補完するのか?

CDRはそれ自体で代替するものでも、全体的な解決策でもない。CDRは深層防衛戦略の補完的なレイヤーなのです:

- アンチウイルスは既知の脅威を効率的に処理する。

- サンドボックスは行動インサイトを提供する。

- CDRは、ファイルがユーザーに届く前に未知の脅威からサニタイズされることを保証します。

適切な組み合わせの選択CDR、アンチウイルス、またはその両方を導入するタイミング

- 電子メールの添付ファイルプロアクティブなサニタイズにCDRを使用

- 高度な脅威分析サンドボックスの使用

- Endpoint アンチウイルスの使用

- 企業の回復力:この3つを組み合わせる

CDRはどのようなファイルと脅威に対処するのか?

CDRがサポートする一般的なファイルタイプ

- マイクロソフト・オフィス(ワード、エクセル、パワーポイント)

- 画像 (JPEG, PNG, BMP, ...)

- アーカイブ (ZIP, RAR)

- 実行可能ファイルとインストーラー

- CAD、DICOM、および特殊な業界フォーマット

CDRによって無力化される脅威ベクトル:マクロ、埋め込みオブジェクトなど

- Officeファイルのマクロ

- PDFでのJavaScriptアクション

- ステガノグラフィー

- ファイルリーダーの脆弱性を誘発する悪用可能なオブジェクト

- 難読化またはポリモーフィック化されたペイロード

CDRはどのようにゼロデイ脆弱性(

)と回避的なファイルベースの脅威から保護するのか?

CDRが未知のマルウェアやゼロデイ・マルウェアに有効な理由

- シグネチャや行動パターンに依存しない

- ファイルを直接サニタイズすることで、構造的なリスクを中和します。

- 実行前に攻撃対象領域を減らす

CDRと回避型マルウェアのテクニックの比較

などの回避戦術:

- ポリモーフィック・マルウェア

- 暗号化されたペイロード

- 遅延実行トリガー

CDRは、ファイル・レベルでアクティブなコンテンツを除去し、攻撃者が悪用できるものを何も残さないようにすることで、これらを軽減する。

CDRの評価と実施のためのベストプラクティス

CDR技術ベンダーを選ぶ際の主な評価基準

- 対応ファイルタイプの広さ

- 除菌の深さ(基本 vs. Deep CDR™ テクノロジー)

- 既存のワークフローとの統合機能

- コンプライアンス認証とアライメント

- 規模に応じたパフォーマンス指標

既存のセキュリティ・インフラとCDRの統合

| 落とし穴 | 緩和 |

|---|---|

| 基本的なCDRのみの展開 | 高度な保護にはDeep CDR™テクノロジーを選択してください |

| 暗号化ファイルの無視 | ポリシーベースの処理(隔離または手動レビュー)を使用する |

| 貧弱な統合 | 実績のあるエンタープライズ・コネクターを持つベンダーを選ぶ |

OPSWATファイルセキュリティソリューション群についてさらに詳しく知り、Deep CDR™テクノロジーが進化する脅威に企業が先手を打つためにどのように役立つかをご覧ください。

よくある質問

CDRテクノロジーは、文書の使いやすさやフォーマットに影響を与えることがありますか?

OPSWAT CDR™ テクノロジーは、文書を安全化処理した後も、その使用性と可読性を維持するように設計されています。マクロや埋め込みスクリプトなどのアクティブコンテンツは脅威を除去するために削除されますが、ファイルのコア構造と書式設定はそのまま維持され、業務継続性をサポートします。

CDRは医療や金融のような規制の厳しい業界に適しているか?

はい。OPSWAT CDR™テクノロジーは、医療、金融、政府などの業界における厳格なコンプライアンス要件に適合します。検知に依存せず脅威を事前に除去することで、HIPAA、PCI-DSS、GDPRなどの規制要件をサポートし、組織がデータの完全性と機密性を維持することを支援します。

CDRは暗号化されたファイルやパスワードで保護されたファイルをどのように扱うのですか?

暗号化またはパスワード保護されたファイルは、復号化されない限りサニタイズできません。OPSWAT CDR™テクノロジーは、これらのファイルを検疫や手動レビューなどのポリシーベースの処理対象としてフラグ付けし、隠れた脅威がセキュリティ制御を迂回しないことを保証します。

CDRの典型的な導入モデル(クラウド、オンプレミス、ハイブリッド)は?

Deep CDR™テクノロジーは、多様な企業ニーズに対応するため複数の導入オプションをサポートします。厳格なデータ居住地要件や規制要件があるオンプレミス環境向けには、 MetaDefender Coreを通じて提供されます。スケーラブルでインフラ不要のソリューションを求める組織には、 MetaDefender Cloud はCDRをSaaSサービスとして提供します。分散型インフラストラクチャのサポートやピーク時の処理需要に対応するため、オンプレミスとクラウド展開を組み合わせたハイブリッドアプローチも利用可能です。この柔軟性により、パフォーマンス、コンプライアンス、スケーラビリティを損なうことなく、既存のセキュリティアーキテクチャへのシームレスな統合が保証されます。

CDRはウイルス対策ソフトのように頻繁なアップデートが必要ですか?

いいえ。シグネチャ更新に依存するアンチウイルスツールとは異なり、OPSWAT CDR™テクノロジーはシグネチャレスの積極的アプローチを採用しています。ファイル構造と動作に基づいて潜在的に悪意のあるコンテンツを除去するため、継続的な更新の必要性が減り、運用上のオーバーヘッドを最小限に抑えます。

CDRは大容量のファイルをどのくらい速く処理できますか?

OPSWAT CDR™テクノロジーは、高性能環境向けに設計されています。大量のファイルをリアルタイムで処理できるため、メールフィルタリング、ファイルアップロード、クロスドメイン転送などのユースケースに遅延を発生させることなく適しています。Deep CDR™テクノロジーのパフォーマンス指標をご覧ください。

CDRはEメールゲートウェイやファイル共有プラットフォームと統合できるか?

はい。OPSWAT CDR™テクノロジーは、セキュアメールゲートウェイ、ファイル共有プラットフォーム、コンテンツコラボレーションツールとシームレスに統合されます。これにより、組織はファイルの重要な入出力ポイントでファイルを安全化でき、通信チャネル全体におけるファイルベースの脅威リスクを低減します。

機密文書にCDRを使用することのプライバシーへの影響は?

OPSWAT CDR™テクノロジーは、プライバシーを念頭に設計されています。ファイルをメモリ内で処理し、処理後の内容を保持しないため、機密データの安全な取り扱いを保証します。組織は、プライバシー要件を満たすために、特定のメタデータやフィールドを処理対象から除外するポリシーを設定できます。

新しいファイル形式や脅威に対応するために、CDRテクノロジーはどのように進化するのか?

OPSWAT Deep CDR™テクノロジーをOPSWAT 更新し、新たなファイル形式や進化する脅威ベクトルに対応しています。その形式非依存のアーキテクチャにより、未知または改変されたファイル構造においても脅威を無力化でき、将来の攻撃手法に対する耐性を備えています。

CDRテクノロジーはAIが生成した、あるいはAIを搭載したマルウェアを防御できるのか?

はい。OPSWAT CDR™テクノロジーは、AIによって生成または強化された脅威を含め、その生成方法にかかわらず脅威を無力化します。既知のシグネチャや行動パターンに依存する検知ベースのツールとは異なり、Deep CDR™テクノロジーは構造解析に基づいてファイルから潜在的に悪意のある要素を除去します。これにより、従来のセキュリティソリューションを回避する可能性のある新規、ポリモーフィック、またはAIによって作成されたマルウェアに対して非常に効果的です。