2025年10月、ASD(オーストラリア通信局)は、重要インフラ環境のサイバーレジリエンスを強化することを目的とした一連の提言「CI Fortify」を発表した。

この指針が発表されたのは、重要インフラの運営事業者が厳しい現実に直面している時期にあたる。すなわち、大規模なサイバーインシデントが発生した際、ネットワーク接続の信頼性を当然のこととして想定することはもはやできないのである。

ASDのガイダンスは、戦略的背景を明確に示している(cyber.gov.au):「オーストラリアの重要インフラ(CI)は、現在も、そして今後も、国家が支援するサイバー攻撃者にとって魅力的な標的であり続けるだろう。オーストラリアは、最近の Salt Typhoon 」で強調されたように、国家支援を受けたアクターが重要インフラ(CI)を標的とする脅威について警告する多国間勧告に加わっている。」

ASIO (オーストラリア安全保障情報機関)の 「2025年脅威年次評価」によると、スパイ活動や外国による干渉はすでに極めて深刻な水準にあり、今後さらに激化すると見込まれている[1]。」

こうした状況を踏まえ、CI Fortifyはインフラ事業者にとって不可欠な2つのレジリエンス機能を次のように提示しています:

- 重要なOTシステムおよび支援システムを、周辺ネットワークから最大3か月間隔離しつつ、不可欠なサービスを維持する能力。

- 環境の整合性が不確実な場合に、信頼できるソースからこれらのシステムを迅速に再構築する機能。

運用技術(OT)環境において、これは単なるサイバーセキュリティの指針にとどまらず、レジリエンス設計の根本的な原則である。

「隔離」を前提とした設計:OT Security先立つ考え方

産業用サイバーセキュリティが広く議論される分野となるずっと以前から、多くの運用環境では、設計段階から強靭性を確保せざるを得ない制約の下で運用されていた。

1990年代から2000年代初頭にかけての初期の通信ネットワークでは、接続が途絶える可能性を想定してシステムが構築されていました。設計者は外部への依存を最小限に抑えることを前提としており、復旧プロセスでは、正常性が確認済みのオフラインバックアップと、管理されたシステム再構築に依存していました。

この考え方は、CI Fortifyが現在、重要インフラ環境に対して提唱している内容と密接に一致しています。

運用上の主な疑問点は、以下の通りです:

- OTシステムと外部ネットワーク間の接続を直ちに遮断しなければならなくなった場合、重要サービスは最小限の稼働状態でも安全に運用し続けることができるか?

- 環境への信頼が損なわれた場合、重要なシステムを即興的な対応に頼ることなく、迅速かつ確実に再構築できるだろうか?

これらは技術的な課題ですが、組織全体にとって戦略的な意味合いを持っています。

セキュリティチーム以外にとっても、OTの隔離体制の整備が重要な理由

CI Fortifyはサイバーセキュリティの権威ある組織によって開発されたものですが、その影響はセキュリティ運用をはるかに超えた範囲に及んでいます。

隔離の影響:

- 事業継続

- ベンダーによるアクセスおよびリモート保守のモデル

- ドメイン横断的な自動化と連携

- インシデント対応プロセス

- ガバナンスおよび規制当局への報告

多くの産業環境において、OTネットワークを隔離することは、接続性と自動化を基盤として徐々に発展してきたビジネスプロセスを混乱させる恐れがあります。そのため、レジリエンス計画には、明確な運用責任の所在、文書化された手動プロセス、および明確に定義された権限体系を含める必要があります。

CISO、エンジニアリング部門のリーダー、および重要インフラの運用担当者にとって、レジリエンスはもはや防御的な対策だけで測られるものではありません。それは、明確さと準備態勢によって測られるものです:

- 隔離下でも稼働し続けるシステムは何か

- どのようなサービスが性能低下または障害を起こすか

- どのタスクを手動で行う必要があるか

- システムの再構築によって、いかに迅速に信頼が回復できるか

これらの質問に自信を持って答えられる組織は、大規模なサイバー障害に対処する上で、はるかに有利な立場にあります。実践的な第一歩:1ページにまとめたレジリエンス管理マップ

目的は単純明快です。計画立案、投資判断、および監査時の協議に活用できる、1ページにまとめた管理マップとギャップ一覧を作成することです。

- 各重要サービスについて、最低限の稼働状態を定義する - まず、各重要サービスを特定し、安全性と不可欠な機能を維持するために確保しなければならない、最低限許容される稼働状態を定義することから始める。

- 重要なOTシステムおよび基盤システムを特定する - 各重要サービスについて、その最低限の稼働状態を維持するために真に不可欠なシステム(すべてのシステムが不可欠というわけではない)を特定する。特定された各システムに明確な責任者を割り当て、インシデント対応および復旧時の責任の所在を明確にする

- 分離ポイントと依存関係を特定する - 分離を実施できる箇所を特定し、分離が行われた際に障害を引き起こす可能性のある依存関係を洗い出す。例:クロック同期のためにNTPタイムソースに依存している場合、ミリ秒単位のずれが生じるとHAクラスタが不安定になり、フェイルオーバーがトリガーされる可能性がある。

- 閾値と権限の設定 - 部分的な隔離および完全な隔離のトリガーを定義し、対応を行う権限を持つ者を明確にする。同様に重要なのは、それらの措置を開始する権限を持つ者を特定することであり、これは通常、閾値・権限マトリックスを通じて定義される。

- 隔離期間中の手動作業の計画 - 隔離措置により、自動化されたワークフローが必然的に中断されます。実施が必要となる手動作業を、担当者に割り当ててください。手抜きは禁物です。代替策や支援について、ベンダーに連絡してください。

- 送信するテレメトリデータの最低限を定義する - 隔離状態にあっても、オペレーターは状況把握能力を失わないようにする必要があります。安全監視テレメトリ、セキュリティアラート、ログおよびヒストリアンのレプリケーションデータなど、安全な運用に必要な最低限の送信データを定義してください。これにより、運用チームは状況認識を維持することができます。

- 再構築の準備状況を確認する - 利用できないバックアップや信頼性の低いバックアップがないことを確認する。重要なシステムについては、正常動作が確認済みかつテスト済みのファームウェア、設定、およびプロセスのバックアップをオフラインで保持することが不可欠であり、そもそも障害の原因となった可能性のあるマルウェアが含まれていてはならない。

- 1ページの資料を作成する - 上記のすべてを1ページに要約し、緊急時に活用できるようにする。記載事項:重要なサービスと最低限の稼働状態 - 重要システムとその責任者 - 遮断ポイントと依存関係 - 閾値と意思決定権限 - 手動運用計画 - 最低限必要な外部データ - 復旧準備状況と不足点

CI Fortify とMetaDefender™プラットフォーム

過去20年間、多くの業界がデジタルトランスフォーメーションと接続性の向上を通じて、効率性を飛躍的に向上させてきました。CI Fortifyは、真のレジリエンスには、接続性を増やすことではなく、むしろ接続性が低下した状況でも運用を継続できる能力が必要であることを改めて示しています。この点を真剣に受け止める組織は、インシデント発生時の予期せぬ事態を軽減し、サイバーガバナンスとエンジニアリングの実行との連携をより明確にする傾向にあります。

耐圧テストは単純明快だ。隔離された環境下で、事業が重要なサービスを安全に維持できるかどうか。信頼度が低い状況下で、重要なシステムを迅速に再構築できるかどうか。

OPSWAT MetaDefender 、これら2つの主要なレジリエンス要件、すなわち「隔離体制の整備」と「信頼できる再構築」に直接対応する、専用に設計された機能を提供します。

MetaDefender Industrial Firewall は、最も重要なレイヤーにおいてITネットワークとOTネットワーク間の厳格なセグメンテーションを強制することで、組織がネットワークの分離を実施・維持する能力を強化します。ICS、OT、およびSCADA環境向けに特別に設計されたMetaDefender Industrial Firewall 、Purdueモデルのレイヤー2から3.5にわたりFirewall 、物理プロセスに最も近い資産を保護します。

Firewall モードFirewall 、通常のネットワークトラフィックを監視・学習し、正当な運用動作を反映したセキュリティポリシーを自動的に生成します。これにより、生産を妨げることなく、正確な分離境界を定義・適用することが可能になります。 プロトコル固有のディープパケットインスペクション(DPI)により、Modbus、EtherNet/IP、S7Comm、DNP3、OPC-UA、BACnet、PROFINETなど、多数の産業用プロトコルに対してきめ細かな可視性と制御を提供します。これにより、オペレーターはプロトコルレベルで異常なトラフィック、ゼロデイ脅威、DoS/DDoS攻撃をブロックできます。分離が実施されると、このレベルの制御により、許可された必須の通信のみが維持されることが保証されます。

この堅牢なハードウェアは、極端な温度変化を伴う過酷な産業環境向けに設計されており、MetaDefender OT Security ネイティブに統合OT Security 侵入検知・防止機能と継続的な資産可視化を組み合わせたOT Security 、外部接続が遮断された場合でも状況認識を維持することが可能です。また、最新リリースではIPsecおよびOpenVPNに対応しており、復旧時にベンダーへのアクセス制御や複数拠点間の連携が必要な場合でも、セグメント化または隔離されたOTネットワーク間で、安全かつ暗号化された通信を実現します。

MetaDefender Storage Security は、CI Fortifyが掲げる2つ目の重要要件、すなわち「信頼できるソースから重要なシステムを再構築する能力」を直接サポートします。侵害された環境を復旧するためにバックアップ、ファームウェアイメージ、設定ファイル、またはソフトウェアの更新を使用する前に、組織は、それらの復旧用リソースが、インシデントの原因となった可能性のあるマルウェアに汚染されていないことを確信していなければなりません。

MetaDefender Storage Security Metascan™Multiscanningを用いて複数のマルウェア対策エンジンを同時にStorage Security 、保存されたファイルをスStorage Security さらに、Deep CDR™ テクノロジーを適用して 200 種類以上のファイル形式に潜む脅威を無力化し、ファイルベースの脆弱性評価を実施します。これらすべての機能は、オンプレミス、ハイブリッド、またはクラウドのストレージ環境内で実行されます。

SMB/NFS対応NAS、NetApp、Dell EMC、Amazon S3、Microsoft Azureなど、幅広いストレージプラットフォームと連携するため、組織はインフラストラクチャの種類を問わず、バックアップリポジトリのセキュリティを確保できます。 定期的およびリアルタイムのスキャン機能により、バックアップの整合性は初期保存時点での確認にとどまらず、継続的に検証されます。これにより、信頼性が低い状況下で再構築を行う決定がなされた場合でも、運用担当者は、すでに侵害されている環境にさらなるリスクをもたらすことなく、検証済みで正常な状態が確認されたリカバリ資産を使用して作業を進めることができます。

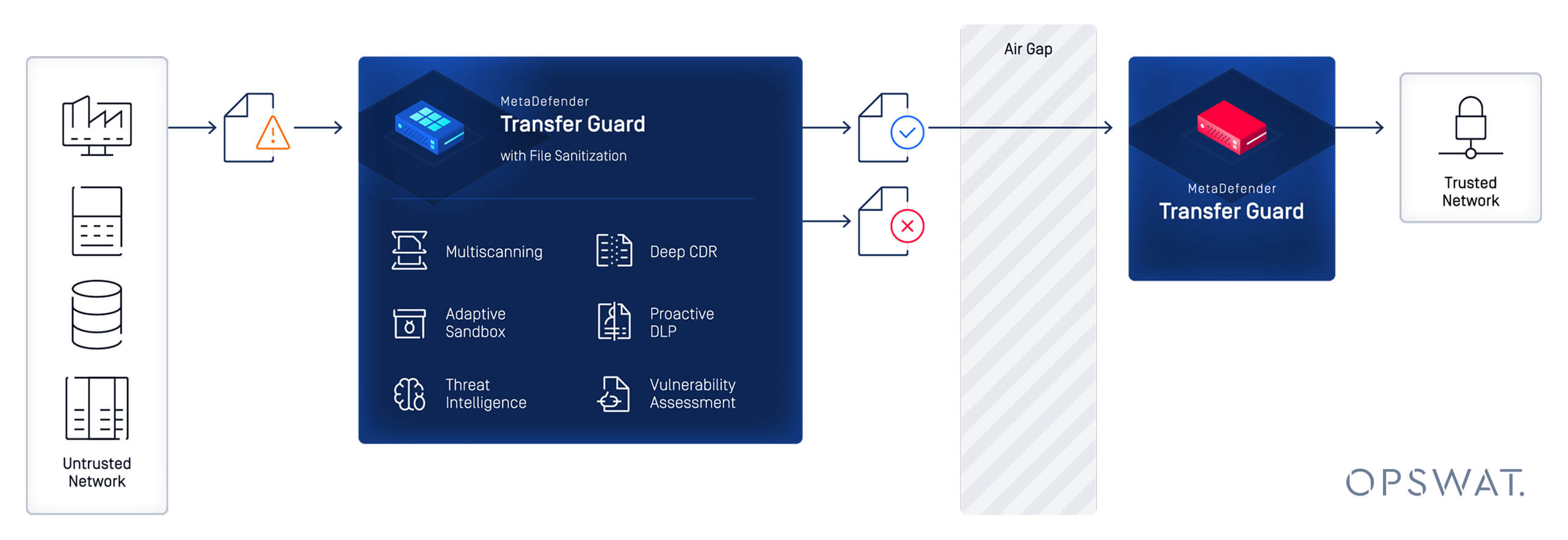

MetaDefender Managed File Transfer MFT) MetaDefender X(旧称:Transfer Guard)MetaDefender 、信頼境界を越えてファイルを転送するための、ポリシーに基づいて制御される安全な仕組みを提供することで、これらの機能をさらに拡張します。これは、通常の運用時だけでなく、インシデント復旧時においても不可欠な要件です。

MetaDefender MFT 、社内チーム間、外部委託業者間、およびセグメント化されたセキュリティゾーン間での安全なファイル交換MFT 。すべてのファイルは、保護された環境に受け入れられる前に、Deep CDR™テクノロジー、Multiscanning、およびProactive DLP™テクノロジーの検査を受けます。

MetaDefender Xは、光ダイオード技術を用いたハードウェアによる一方向データ転送機能を追加し、保護ゾーンへの逆方向のルーティング可能な接続が存在しないことを保証します。これは、隔離状態を維持しつつ、安全上重要なテレメトリ、パッチ、または運用データを一方向に安全に送信するために不可欠な機能です。

これらのソリューションを組み合わせることで、CI Fortifyとの連携に向けた多層的で実用的な基盤が構築されます。具体的には、セグメンテーションの徹底、信頼境界を越えるデータフローの制御、ファイル経由およびネットワーク経由の脅威から重要システムを保護すること、そしてバックアップおよびリカバリのワークフローが、検証済みで信頼できる資産に基づいて構築されることを保証します。

絶えず変化するサイバー脅威やレジリエンス要件に対応しなければならない重要インフラ事業者のにとって、隔離対応型のOTアーキテクチャの構築はもはや「選択肢の一つ」ではなく、不可欠な基盤となっている。

OPSWAT 、OTのレジリエンス強化とCI Fortifyの原則の遵守にどのように役立つか、ぜひご覧ください。今すぐ専門家にご相談ください。