OPSWATサイバーセキュリティ推進への取り組みが世界的な舞台に立つ。当社の主要脅威検知アナリストMetaDefender ダニエル・ルイスAとローランド・ギョルフィが、HackBCNおよびBSides Budapestにおいて画期的な研究を発表する。

厳格なリバース・エンジニアリング、説得力のある技術的なストーリーテリング、サイバーセキュリティ・コミュニティとの魅力的なディープ・ディープ・ディスカッションなど、献身的な彼らのヨーロッパ横断の旅を紹介する。

スピーカー紹介

ダニエル・ルイス A

スペインで活動するダニエルは、リバースエンジニアリングと熱心な脅威研究に情熱を注ぐマルウェアアナリストです。これまでの脅威研究では、他の敵対者を餌食にする敵対者、そう、他の攻撃者を標的にする攻撃者を発見してきました。

ローランド・ギュルフィ

ハンガリー出身のローランドは、ゲーム開発のバックグラウンドとプロのマルウェア・リバース・エンジニアリングを融合させた、チーム内のもう一人の実力者です。Rolandは、特にMSIインストーラーなど、正規のソフトウェアパッケージの中にいかに巧妙なマルウェアが潜んでいるかを研究しています。

到着、第一印象、そして大会前のつながり

5月16日 - HackBCN、バルセロナ

活気あふれる映画館で開催された草の根会議「HackBCN」のために、ダニは活気あふれるバルセロナの街に到着した。そこは単なる会場ではなく、若者のエネルギーと最先端の議論で賑わう空間だった。ダニエルはここで、セルジ・アルバレス(Radare2の著者)やマルク・リベロ(カスペルスキー)といった有名なマルウェア研究者とマルウェアに関する見識を共有するなど、深い人脈を築いた。

5月21日 - ブダペスト、BSides BUD

ローランドとダニは、ブダペストでの活動を始めるにあたり、招待者限定のプレ・カンファレンス・イベントに参加した。IVSZとHacktivityによってユニークな会場に生まれ変わったCyber Islandsで開催されたこの夕べは、サイバーセキュリティの講演者と実務者の貴重なつながりを育んだ。この集まりでは、講演者やサイバーセキュリティの専門家同士のネットワーキングが促進され、魅力的なクイズや地元の軽食が用意され、カンファレンスのメインセッションの前に協力的な雰囲気が演出された。

ハッキング・ザ・スポットライト衝撃の技術講演

Roland's Talk: 抽出を超えて - 悪質なMSIファイルを解析する

BSidesブダペストで、ローランドはMicrosoft Installer(MSI)ファイルの欺瞞的な可能性を聴衆に説明しました。彼のオープンソースツール msiparse を使って、マルウェア作者がどのようにペイロードやスクリプトをインストーラーファイルの奥深くに埋め込むのか、従来の防御を回避して実演しました。実際のサンプルと実践的な分析テクニックを紹介し、参加者に洞察とツールの両方を提供しました。

ダニエルのトーク攻撃者の攻撃者を暴く

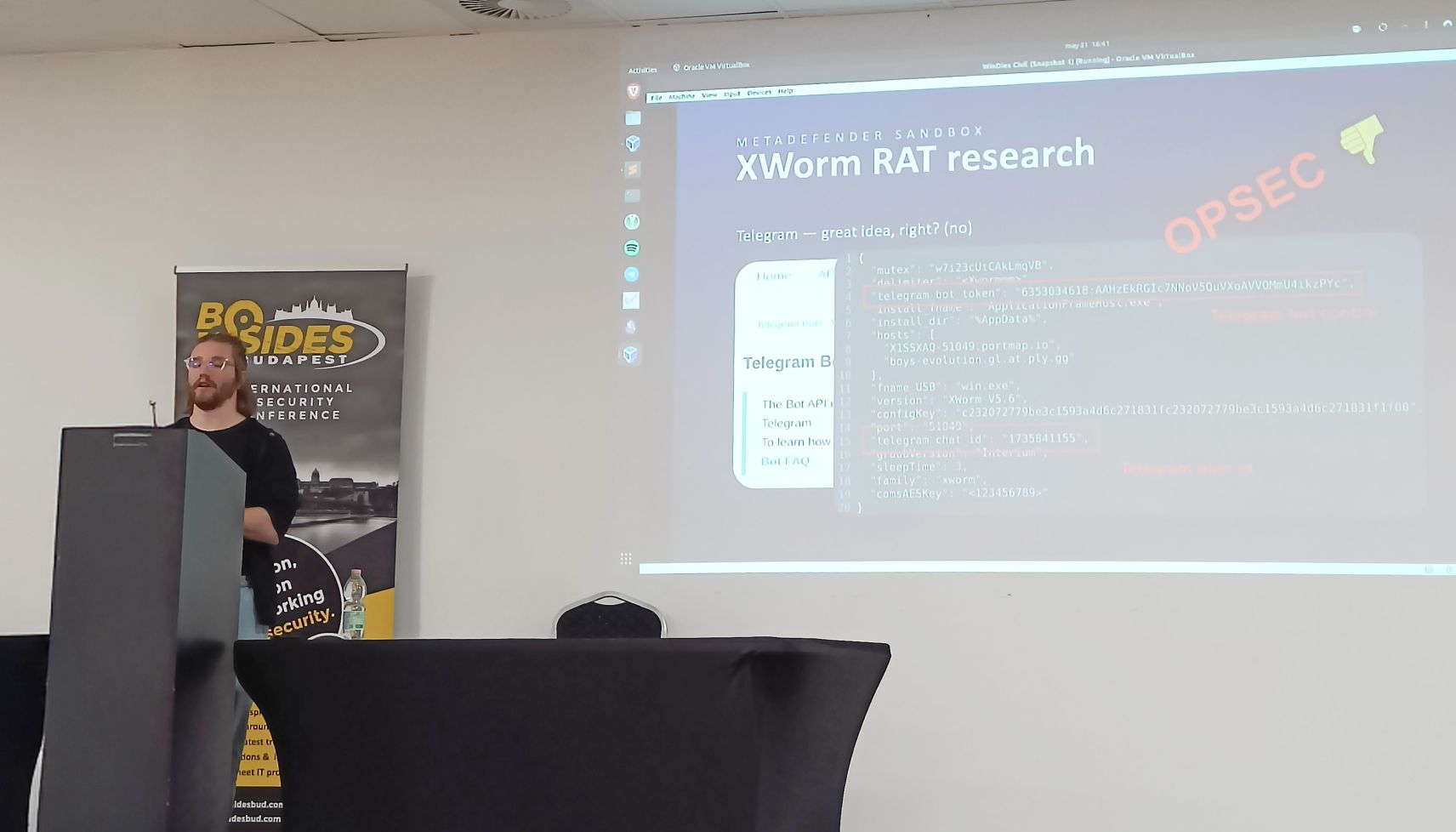

バルセロナとブダペストの両方で、ダニエルはマルウェアの地下からもたらされた荒唐無稽な話を暴露した。XWormマルウェアを配布している脅威アクター自身が、Millenium RATを含むトロイの木馬化されたビルダーに感染していたというのだ。OPSECの失敗により、捕食者が餌食になった事例である。この講演では、アンダーグラウンドのフォーラムからTelegramのC2サーバーまでの調査経路をたどり、何百もの感染した脅威行為者を明らかにしました。

舞台裏現場からのメモ

それはマーケティングや製品の宣伝のためではなく、知識の共有のためだった。同業者たちと交流し、アイデアを出し合い、食事や夜遅くまで語り合うことができたのは、プレゼンテーションそのものと同じくらい価値のあることだった。このような素晴らしいプロフェッショナルに出会えたことは光栄でした。

ダニエル・ルイス AOPSWAT シニアマルウェアアナリストOPSWAT MetaDefender

このような会議は単なる舞台ではない。最新の脅威情報を探るためのシンクタンクなのだ。スライドから学ぶのと同じくらい、廊下での雑談からも学ぶことが多い。

ローランド・ギュルフィOPSWAT MetaDefender マルウェアアナリスト

ローランドとダニエルは、講演者仲間やハンガリー政府のサイバーセキュリティ担当者とともに、国内の脅威動向や国境を越えた協力体制について話し合った。

旅行スナップ&会議クリップ

ハンガリーでの列車の旅から、スペインのネオンに照らされた講堂まで、彼らの旅は素晴らしい瞬間に彩られていた。お気に入りのスナップショットを紹介しよう:

信頼できる業界の声によるBSidesBUDパネルハイライト

ローランドは、プレゼンテーションの途中でマルウェアのコードを参加者に説明する(そう、ライブデモ付き!)。

マルウェアマスターと仲間たち:BSidesBUDでのCTF対決

マルウェアからメタルまで:脅威アナリストが実世界のロック・ピッキングに挑む

最終的な反省

これらの出張は単なる講演の場ではなく、OPSWATビジョンが実践されていることを証明するものでした。独自のマルウェア研究を共有し、同業者から学び、技術専門家の声を増幅させることが、業界を前進させるのです。

両アナリストを一言で表すと?"リサーチ"

最終的には、それがサイバーセキュリティの革新、コミュニティ、防衛を促進することになるからだ。