業界の背景と脅威の状況

ENISAの「EUにおけるサイバーセキュリティの現状に関する2024年報告書」によると、EUでは2023年から2024年にかけてサイバーインシデントが持続的に増加し、ランサムウェアとDDoS(分散型サービス妨害)攻撃が報告された事象の半数以上を占めた。

こうした攻撃は、通信事業者など、NIS2指令で不可欠とされるインフラを標的とすることが多く、その混乱は国内および国境を越えたサービスを不安定にする恐れがある。

世界経済フォーラムの報告によると、サイバーセキュリティの複雑さは、以下のようなリスクの交錯によって高まっている:

- グローバルな規制要件の断片化

- 増大するサプライチェーンの相互依存

- フィッシングやディープフェイクなど、AIを駆使したサイバー犯罪

リアルタイムのデータ交換、安全なパートナーとの統合、中断のないサービスへの依存は、持続的な脅威の状況を作り出しています。通信会社は、中断のないサービスと外部パートナーとの安全なコラボレーションを提供するために、一般的なファイル処理ツール以上のものを必要としています。

この通信会社は、セグメント化された環境全体におけるファイル転送を正確に管理する必要性を認識していた。同社では、コンプライアンス義務、運用のばらつき、ファイルを媒介とするマルウェアの脅威から、従来の画一的なモデルでは不十分だと考えていました。

Secure ファイル転送でセキュリティとコンプライアンスのリスクを低減

組織の中核業務は、社内システム、従業員デバイス、社外ビジネスパートナー間のタイムリーでポリシーに準拠したファイルの移動に大きく依存しています。これらのファイル転送は、サードパーティのユーザーポータルから保護された管理ワークステーションまで、さまざまなセキュリティレベルの環境で発生します。

主要な運用要件は、脅威の防止、監査可能性、規制コンプライアンスを損なうことなく、セグメント化された低セキュリティ環境と高セキュリティ環境の間で双方向のファイルフローを促進することだった。

3 決定を促した主なニーズ

ポリシーに準拠した移転の確保

低セキュリティ環境と高セキュリティ環境の間で、事前に設定されたセキュリティとルーティングの条件を満たすファイルを転送する必要がある。

セグメント化されたネットワーク全体のデータフローを管理

転送は、ローからハイ(外部から内部へ)、ハイからロー(内部から外部へ)の両方向をサポートする必要があった。

多様な運用ユースケースをサポート

さまざまな機能が、特定のポリシー制御とルーティング条件による個別のファイル転送ワークフローを必要とした。

その結果、この組織は、フィルタリングルールを適用し、すべてのゾーン境界で一貫したスキャンを保証し、メタデータ主導の決定に対するコントロールを簡素化できる新しいソリューションを求めていた。

NIS2、内部データガバナンスポリシー、通信事業者特有の運用フレームワークなどのコンプライアンス要件は、完全な監査証跡、きめ細かなアクセス制御、検証されていないコンテンツに対するゼロトレランスを要求していた。

ファイル転送プロセスにセキュリティ制御を組み込むことで、マルウェアやゼロデイ脅威の侵入を防ぎ、手作業による介入を減らし、偶発的なデータ漏洩を回避することを目指した。

ネットワークを介したポリシー駆動型ファイル転送制御

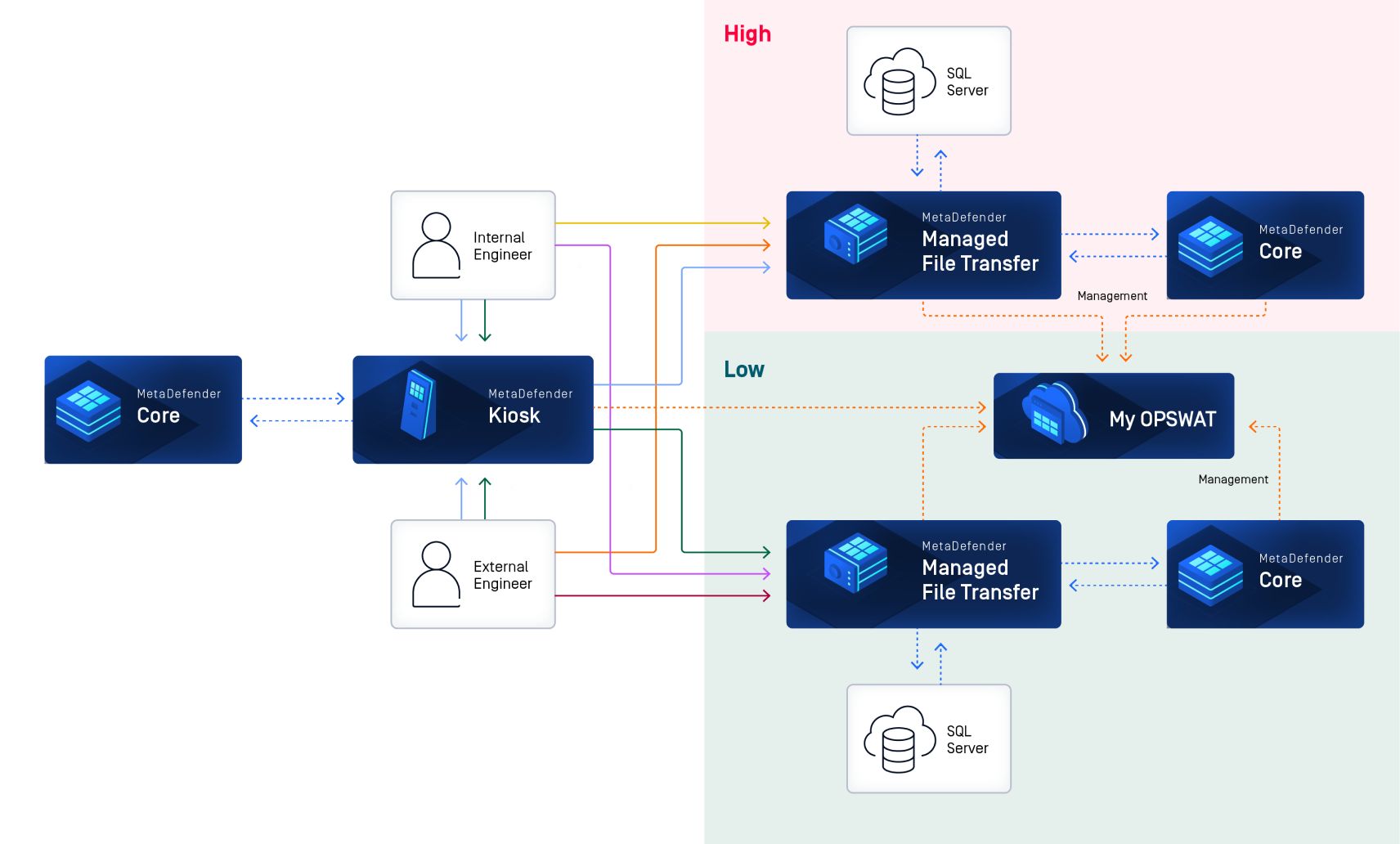

これらの運用上およびセキュリティ上の要求事項に対応するため、組織はOPSWAT MetaDefender Managed File Transfer MFT)MetaDefender Core 基盤Core 、管理されたセキュリティ最優先のファイル転送フレームワークを構築することを選択した。

この展開では、重要なガバナンス機能であるMFT MFT転送のための転送ポリシーフレームワークを中心に、ポリシー駆動型のセットアップが導入されました。このフレームワークにより、低セキュリティ環境と高セキュリティ環境の間でファイルが同期されるのは、事前に定義されたセキュリティおよびメタデータベースの基準を満たしている場合に限られます。

転送ポリシーフレームワークは、転送条件とは異なることに注意することが重要です。フ レ ー ム ワ ー ク は フ ァ イ ル が 転 送 適 格 か ど う か を 判 断 す る ポ リ シ ー の セ ッ ト を 表 し 、 転 送 条 件 は フ ァ イ ル の 適 格 性 が 確 認 さ れ た 後 の ル ー テ ィ ン グ 方 法 を 定 め ま す 。各転送先MFT インスタンスは独自の条件を適用できるため、統一されたガバナンス構造の下でカスタマイズされたファイルルーティングが可能です。

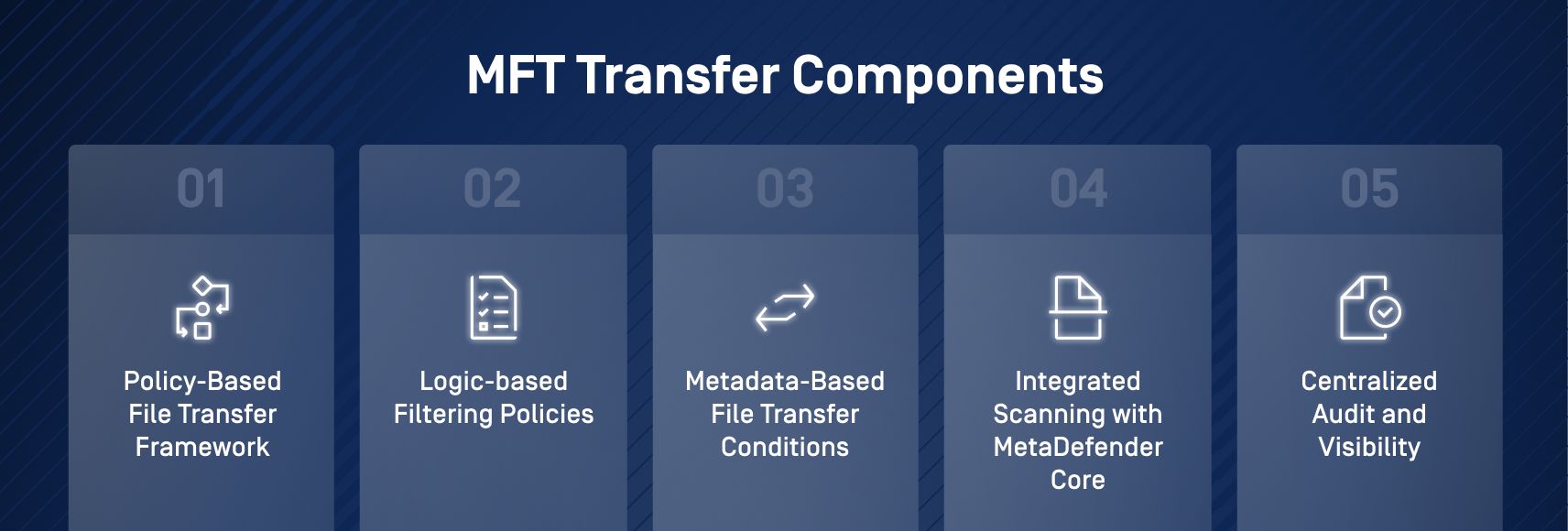

5つの主要コンポーネント

1.ポリシーベースのファイル転送フレームワーク

管理者は、'AND'/'OR'ロジックとグループ化された条件セット(ポリシー)をサポートする直感的なルールビルダーを使用することができます。

2.ロジックベースのフィルタリングポリシー

カスタマイズ可能なルールは、ファイル名、ファイルサイズ、タイプ、グループメンバーシップ、Active Directory、Entra IDグループ属性、およびコンテンツベースのダイナミックルーティングに基づいてファイルの移動を決定します。これにより、ファイルは適切な宛先システムにのみ送信されます。

3.メタデータベースのファイル転送条件

ルーティングの決定は、コンテンツ分析結果を用いて行われます。例えば、AIを使用して非構造化テキストを識別し、事前に定義されたカテゴリに分類することによってファイルを分析した後、適用される転送ポリシーによって明示的に許可されている場合にのみ、「Priority=High」というプロパティでラベル付けされたファイルが高セキュリティの宛先に転送されます。

4.MetaDefender Core統合スキャン

すべてのファイルは30以上のアンチウイルスエンジン、CDR技術、およびオプションのサンドボックス分析を通過します。これにより、セグメント化されたゾーンへの入出が許可されるのは、安全性が確認された信頼できるコンテンツのみとなります。

5.集中監査と可視化

すべての転送活動は記録され、検索可能であり、ユーザーIDに紐付けられます。これにより、内部監査要件と外部コンプライアンス義務の両方をサポートします。

このポリシーフレームワークは、従来のファイル転送を、各ファイルのコンテキストに動的に対応する、条件付きでセキュリティが強化されたプロセスに変える。

新たな脅威に対する最先端のセキュリティ

運用の複雑さと脅威の進化という2つのプレッシャーに直面した同社は、ファイル転送を事後的な管理からゼロトラスト、セキュリティ優先のアプローチに移行することを決定した。

MetaDefender Managed File Transfer MFT)の導入とMetaDefender Core連携により、組織はビジネス上重要なワークフローに支障をきたすことなく、進化するセキュリティおよびコンプライアンス要件に対応できる体制を整えた。

手作業によるルーティング、電子メールベースの交換、汎用のファイル共有プラットフォームに頼るのではなく、通信プロバイダーは現在、予防、正確性、監査可能性を優先する枠組みの中でファイル転送を行っている。

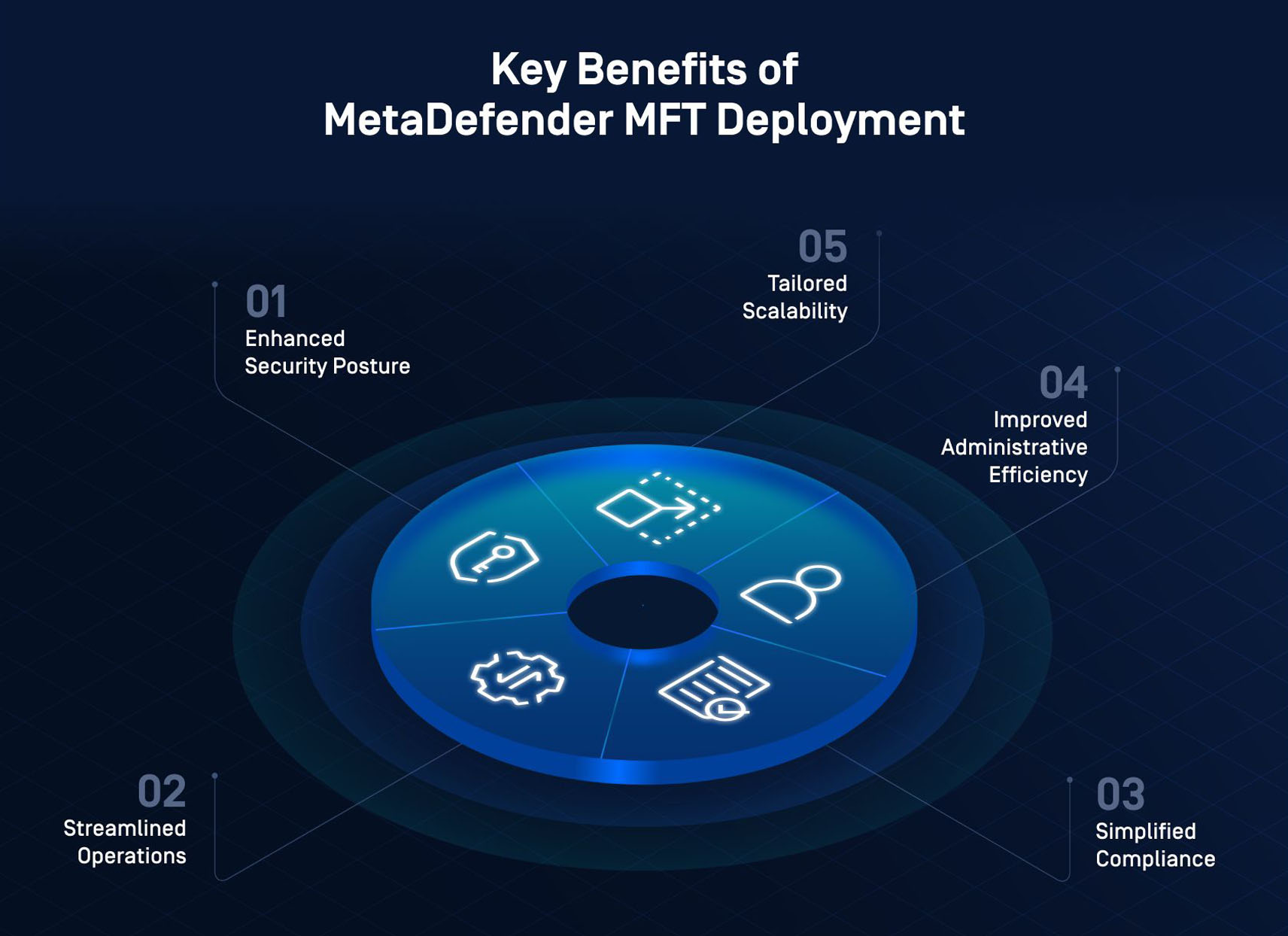

5つの主要な成果

1.セキュリティ態勢の強化

ファイルの転送は、CDR、DLPの実施、メタデータベースの検証を含む厳密な複数段階のセキュリティチェックを通過した後にのみ行われます。これにより、マルウェアの伝播、偶発的な情報開示、ポリシー違反のリスクを低減します。

2.合理化されたオペレーション

転送ワークフローは、埋め込まれたタグとグループメンバーシップを使用して動的にルーティングされ、バッチ転送、ディレクトリポーリング、手動処理の必要性を排除します。きめ細かなルールにより、ITチームのオーバーヘッドを増やすことなく、リアルタイムの意思決定が可能になります。

3.コンプライアンスの簡素化

ファイル転送は、NIS2や社内セキュリティ基準など、各セクターの枠組みに沿ったポリシーによって管理されます。完全な監査証跡、暗号化、役割ベースの承認は、各転送が運用と法的要件の両方を満たすことを保証します。

4.行政効率の改善

Transfer Policy Frameworkの導入により、システム管理者の作業負荷が大幅に軽減されました。ロジックベースのルールとタグ付けにより、スクリプト化されたワークフローを維持したり、複数のMFT インスタンスで冗長な宛先ルールを管理する必要がなくなります。

5.オーダーメイドのスケーラビリティ

MFT デスティネーションは独自の転送条件セットで運用されるため、新しいビジネスユニットやパートナーのワークフローが導入された場合でも、インフラを適応させることができます。この柔軟性により、リストラを伴わない成長が可能になります。

ファイル・セキュリティのテレコム運用への移行

脅威アクターが適応し、規制当局の監視が強化される中、通信事業者はパフォーマンスや信頼性を損なうことなくファイル処理プロセスを近代化すべきという圧力に直面している。本組織によるMetaDefender Managed File Transfer MFT)の導入は、セキュリティを最優先としたファイルガバナンスに向けた戦略的措置である。

単にネットワーク上でデータを移動させるのではなく、定義されたガバナンス・ルールに従って各トランザクションを評価、管理、文書化する。このアプローチにより、送信元、送信方向、送信先に関係なく、各ファイルの移動が、脅威防止対策、データ保護義務、および運用の完全性に沿ったものであることが保証されます。

重要なシステムは、ゼロデイ脅威や悪意のあるソフトウェアから保護されなければなりません。統合されたポリシー駆動型のファイル転送ソリューションは、検証済みのコンテンツだけがセキュリティ境界を越えて移動できるようにするために不可欠です。

MetaDefender Managed File Transfer MFT)が、複雑な環境や低セキュリティ環境から高セキュリティ環境に至るまで、ファイルセキュリティを強化する方法について学ぶ。