MetaDefender Access で新しい機能がリリースされると、それを吟味する一環として、どのように活用できるかを考えるのはいつも楽しいことです。MetaDefender Accessの強力で進化するプレイブック機能は、オンプレミスかリモートかに関係なく、すべてのエンドポイントにわたって高度なエンドポイントセキュリティやコンプライアンスチェックを支援する、複数のカスタマイズされたソリューションを提供します。そのために、最近比較的新しい方法で頭をもたげたセキュリティ問題を考えてみよう:北朝鮮のハッカーが、BYOVD(Bring Your Own Vulnerable Driver)と呼ばれる手法を使ってエンドポイントを悪用するというものだ。この脆弱性は、マイクロソフト・ウィンドウズが想定していたような防御をしていなかったことが判明したことで、最近も注目されている。

攻撃の概要

このエクスプロイトの詳細はこちらをご覧いただきたいが、要約すると、ハッカーは、ほとんどの潜在的な攻撃対象からとっくに削除されている既知のエクスプロイトを持つドライバーを巧みに悪用する。攻撃者は、電子メールの求人広告のようなものを使って被害者をおびき寄せ、標的となるデバイスにドライバーをインストールする。電子メールには悪意のある文書が添付されており、それを開くとデバイスが感染し、ドライバがマシン上に置かれ、そこに含まれるエクスプロイトが使用できるようになる。

MetaDefender Access Playbookの特徴:高度でAdaptive ソリューション

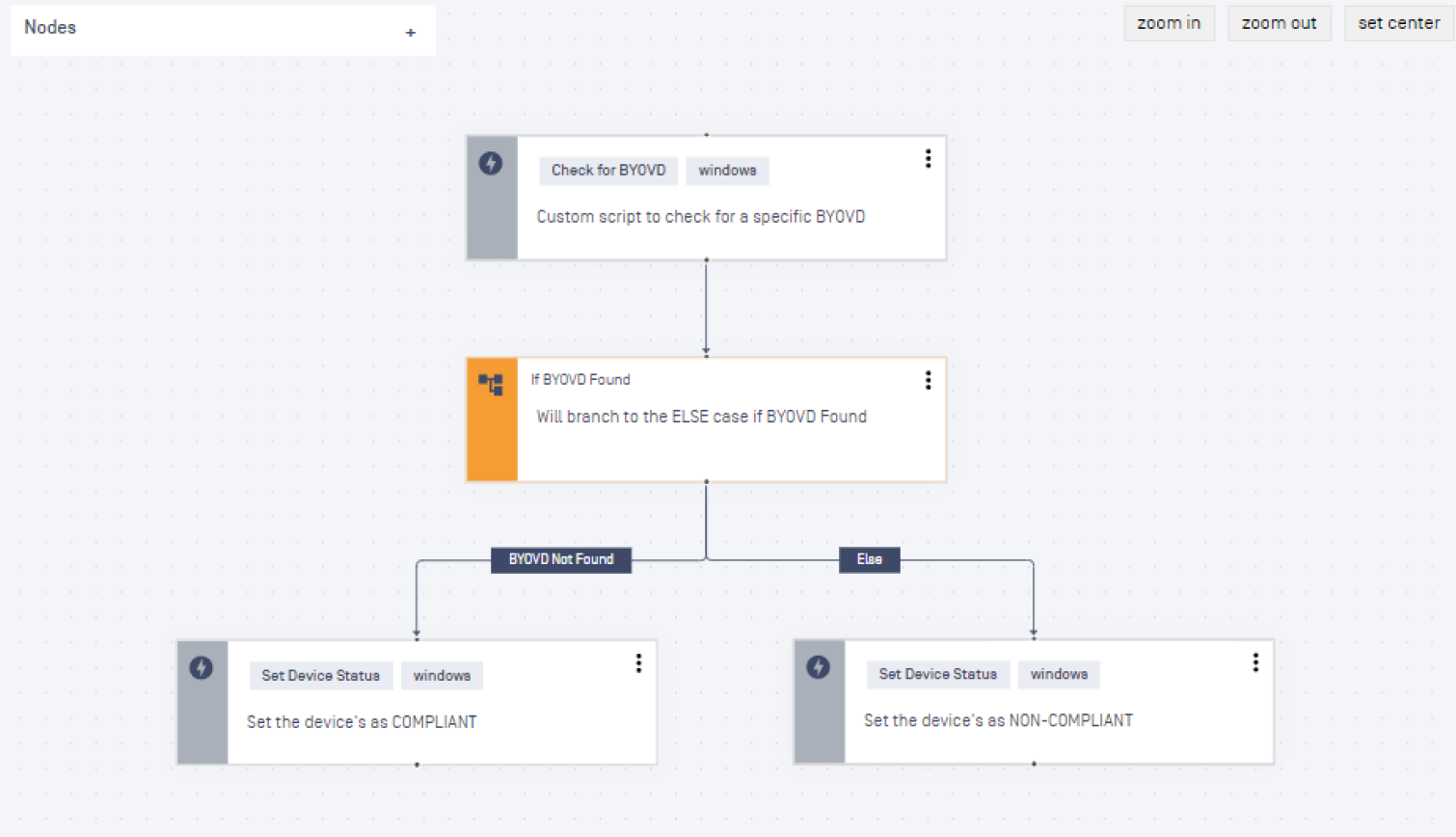

MetaDefender Accessのplaybook機能をクリエイティブに使う方法に戻ろう。下図に示すように、playbookはPowershellスクリプトを実行し、攻撃者がドライバを配置する可能性が最も高いフォルダで、侵害されたバージョンのドライバをチェックすることができます。ファイルがそのバージョンで見つかった場合、それが見つかったデバイスは非準拠としてフラグが立てられ、ユーザーのデバイスは保護されたリソースへのアクセスをブロックすることができます( MetaDefender Accessが安全でないデバイスからアプリケーションを保護する方法については、こちらをお読みください)。

その後、管理者とエンドユーザーは問題の内容を知ることができます。管理者は、そのデバイスが重大な問題を抱えていると表示され、エンド・ユーザーには、なぜブロックされたかを伝えるカスタム・メッセージが表示されます。そして、この問題を早期に検出することで、横への拡散を阻止することができます。

これは、MetaDefender Accessがエンドポイントセキュリティを向上させる方法のもう一つの例に過ぎない。Windows、macOS、Linuxのいずれであっても、エンドポイントに関連するゼロデイが発表された場合、MetaDefender Accessのプレイブックを利用することで、巧妙すぎる攻撃者のターゲットにならないようにすることができます。

MetaDefender Accessは、組織向けの高度なセキュリティ・ソリューション・スイートの一部です。サイバーセキュリティ対策をどのように改善できるかをお知りになりたい場合は、当社の専門家にすぐにご連絡いただき、デモをお試しください。