MetaDefender 2.3.0のリリースにより、OPSWAT AI駆動型マルウェア分析、リバースエンジニアリングワークフロー、行動ベースの脅威検知において重要な進歩OPSWAT 、これらの要求に直接応えます。

このリリースは、機械支援型リバースエンジニアリング、マルウェアファミリーのサポート拡大、クラウドとアイデンティティの統合を組み合わせた戦略的な飛躍を意味し、今日の最も回避的な脅威と戦うために必要なインテリジェンスを組織に提供します。

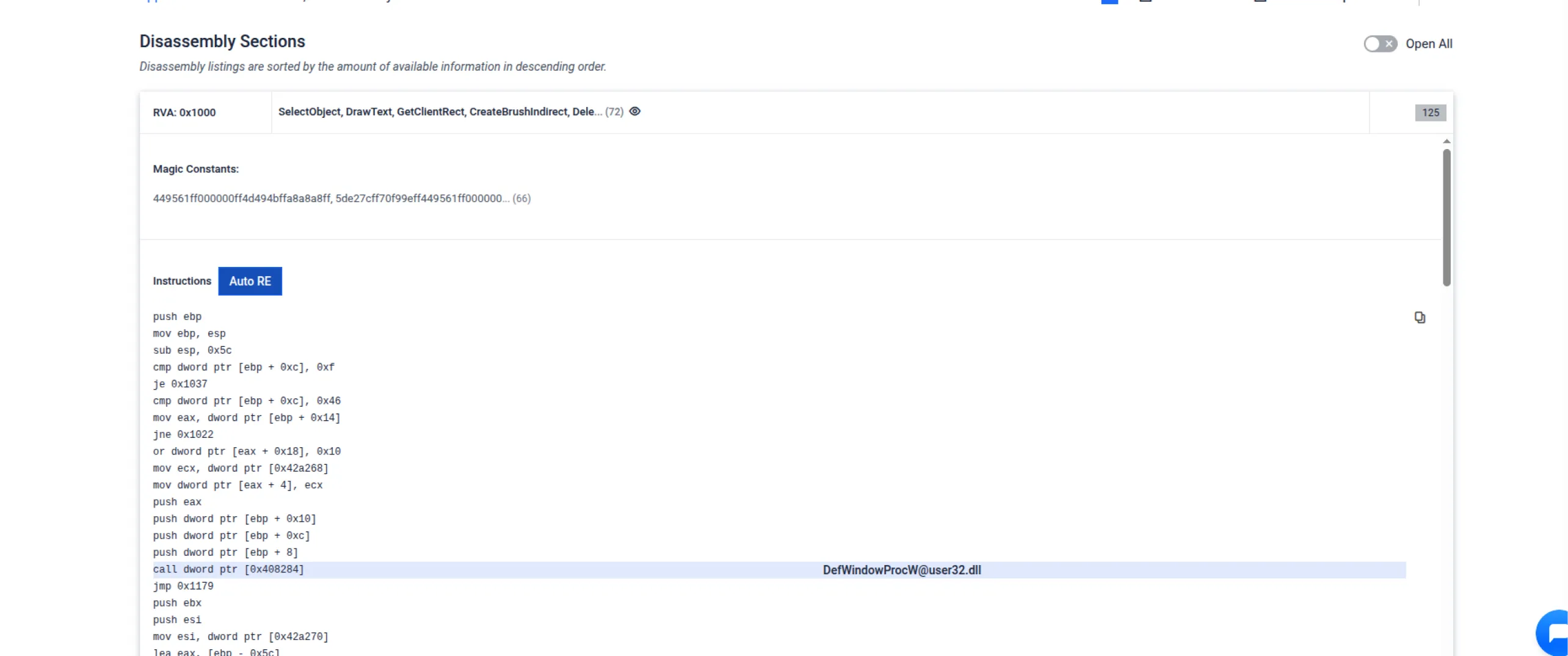

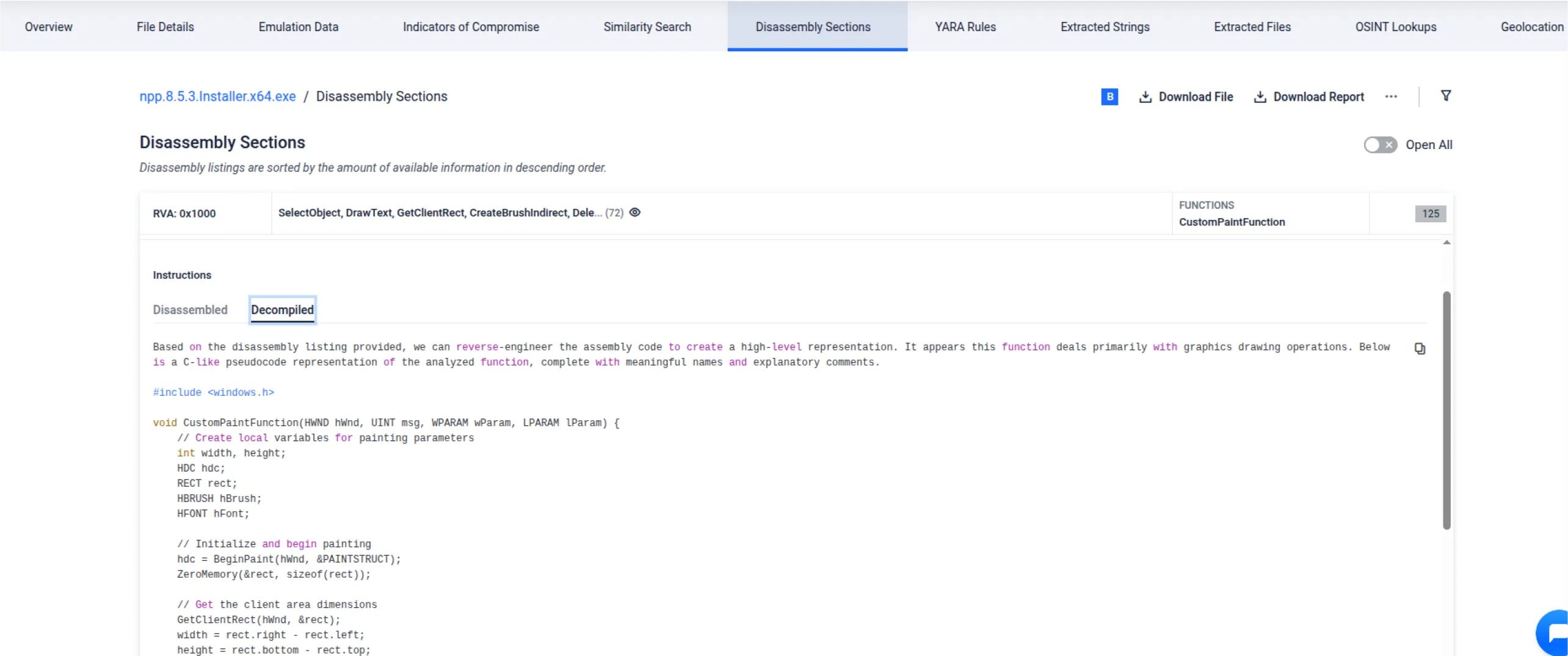

AIデコンパイラによるリバースエンジニアリングの高速化

MetaDefender 、OpenAI搭載の逆コンパイラを新たに導入し、逆アセンブリインターフェースに直接組み込みました。新しい「自動RE」ボタンをクリックするだけで、アナリストは即座に以下を生成できます:

- 推論された関数名でデコンパイルされたコード

- コード理解のための文脈コメント

- ディスアセンブルとデコンパイルのビューを素早く切り替えられるスプリット・ビュー・レイアウト

この機能強化により、マルウェアのリバースエンジニアリングが効率化され、インシデント対応担当者や脅威研究者にとって重要な機能である、未知のバイナリのトリアージがより迅速かつ詳細に行えるようになります。

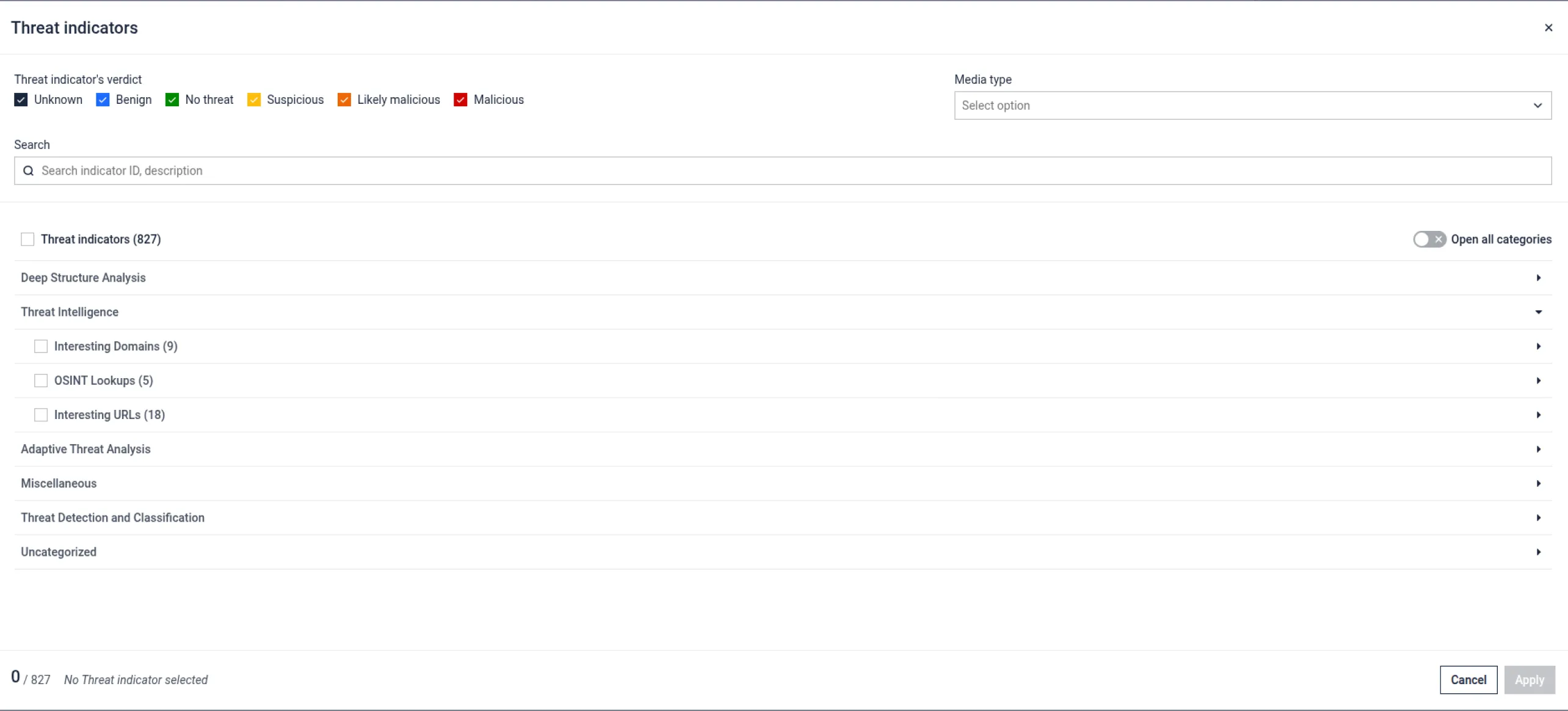

より迅速なトリアージに向けた脅威指標分類の強化

MetaDefender 2.3.0では、行動ベースの脅威指標向けに刷新された分類エンジンを搭載し、以下の機能を導入しています:

- 多言語環境における翻訳サポートの向上

- 洗練されたリスク分類と重大度スコアリング

- リスクの高いイベントを優先する高度なフィルタリング

上記のアップグレードにより、アナリストは動的実行中に検出された最も重要な脅威に集中できるようになり、その結果、洞察までの時間が短縮される。

新たなマルウェア脅威のための拡張検出機能

今回のリリースにより、MetaDefender 新たなマルウェアファミリー、回避型ローダー、高度な持続性メカニズムに対する検知機能を拡張しました。主な追加機能は以下の通りです:

- XWorm、Stealc、および更新されたLumma Stealer亜種用の設定抽出器

- PrivateLoader、Millennium RAT、および類似の高度なマルウェアに対する検出機能の強化

- ハッシュによるAPI コールの難読化、および短期間の証明書乱用に対する新しいシグネチャ

これにより、アンチ解析やサンドボックス回避のテクニックを活用したものも含め、現在最も活発なマルウェアキャンペーンを幅広くカバーすることができます。

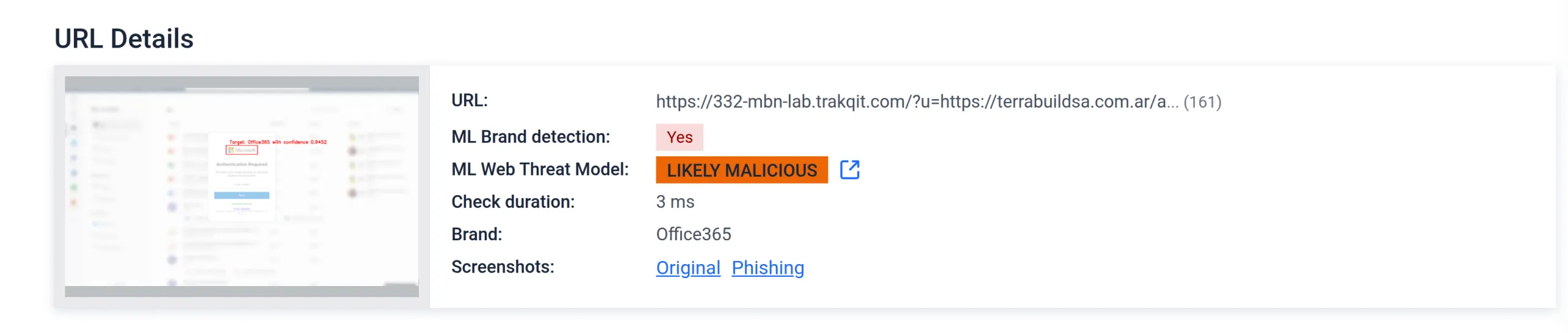

ウェブ脅威とブランド検出の改善

フィッシングやブラウザベースの脅威は進化しており、私たちの検出スタックも進化しています。

- 新しいHTML URLパーサーは、電子メールや悪意のある文書に埋め込まれたURLの詳細な検査を可能にします。

- フィッシング検出エンジンは、その焦点の拡大をよりよく反映するために、ブランド検出と改名されました。

- OCRのサポートが追加され、視覚的に偽装されたブランド・コンテンツを捕らえることができるようになった。

- 高リスクのなりすましに対応するため、マーベルをはじめとするグローバルブランドを追加

これらの改善により、MetaDefenderフィッシングキャンペーン、クレデンシャル盗難の試み、および従来の防御を回避する悪意のあるリダイレクトを特定する精度が向上しました。

Microsoft Entra(Azure AD)のシームレスな統合

Microsoft Entra ID (旧 Azure AD) を使用している組織は、ユーザープロビジョニングとグループマッピングを自動化できるようになりました。これにより、企業環境全体で強力な制御を維持しながら、アイデンティティとアクセス管理を簡素化できます。

この統合は、大規模な組織やMSSPへの安全でスケーラブルな導入をサポートする。

プラットフォームとワークフローの強化

MetaDefender 2.3.0では、複数のユーザビリティ、パフォーマンス、互換性の改善も導入されています:

- レポート削除コントロール:管理者はシステム全体の権限を保持。

- YARAルール管理インターフェース:一元化されたインターフェースを介して、システムで生成されたYARAルールとカスタムYARAルールの両方を表示、フィルタリング、タグ付けできます。

- Ubuntu 24.04 LTS対応:Sandbox Ubuntu 24.04と互換性を持つようになりました(CISのハードニングは今後のアップデートで対応予定です)。

- 文字列抽出の最適化により、UTF-8 の取り扱いが改善され、バイナリ変換の効率が向上。

- フィッシングリンクからのセカンドステージペイロードを分析するためのDropboxマルウェア抽出の強化

マルウェアラボの機能強化で高精度検出を実現

MetaDefender 2.3.0 は以下の機能強化により、さらに能力を高めます:

- スクリプトベースの脅威検出:難読化されたJavaScript、VBA、PowerShellに対する可視性の向上

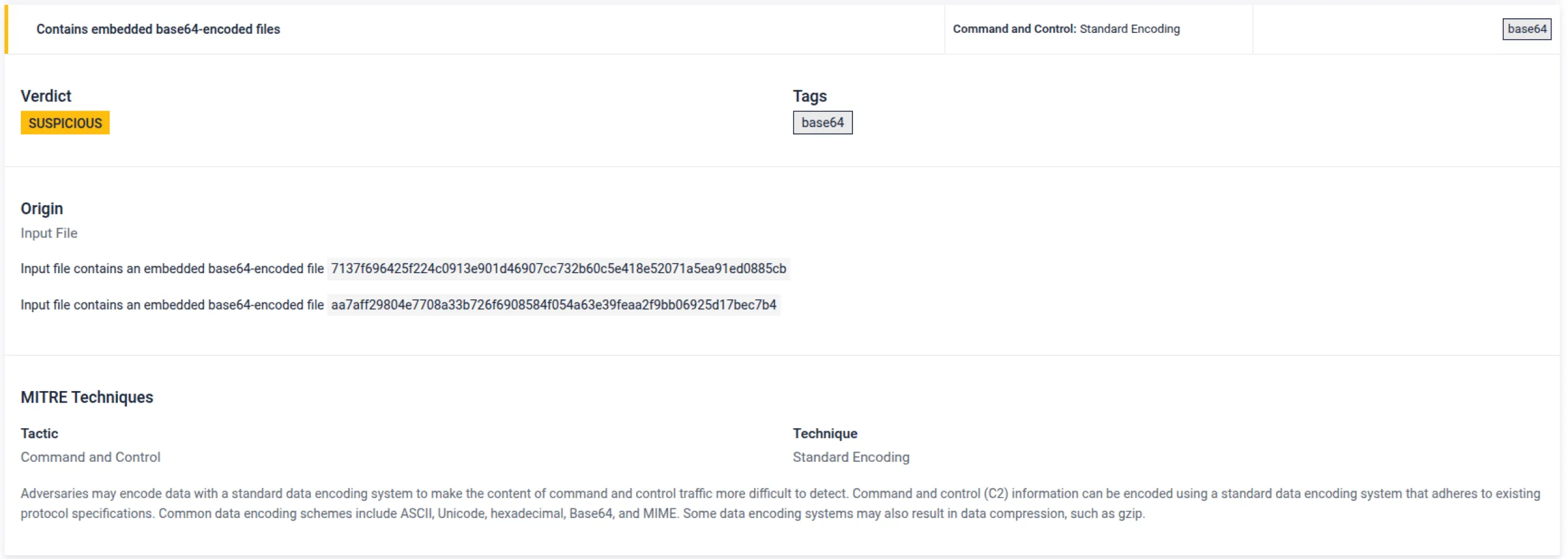

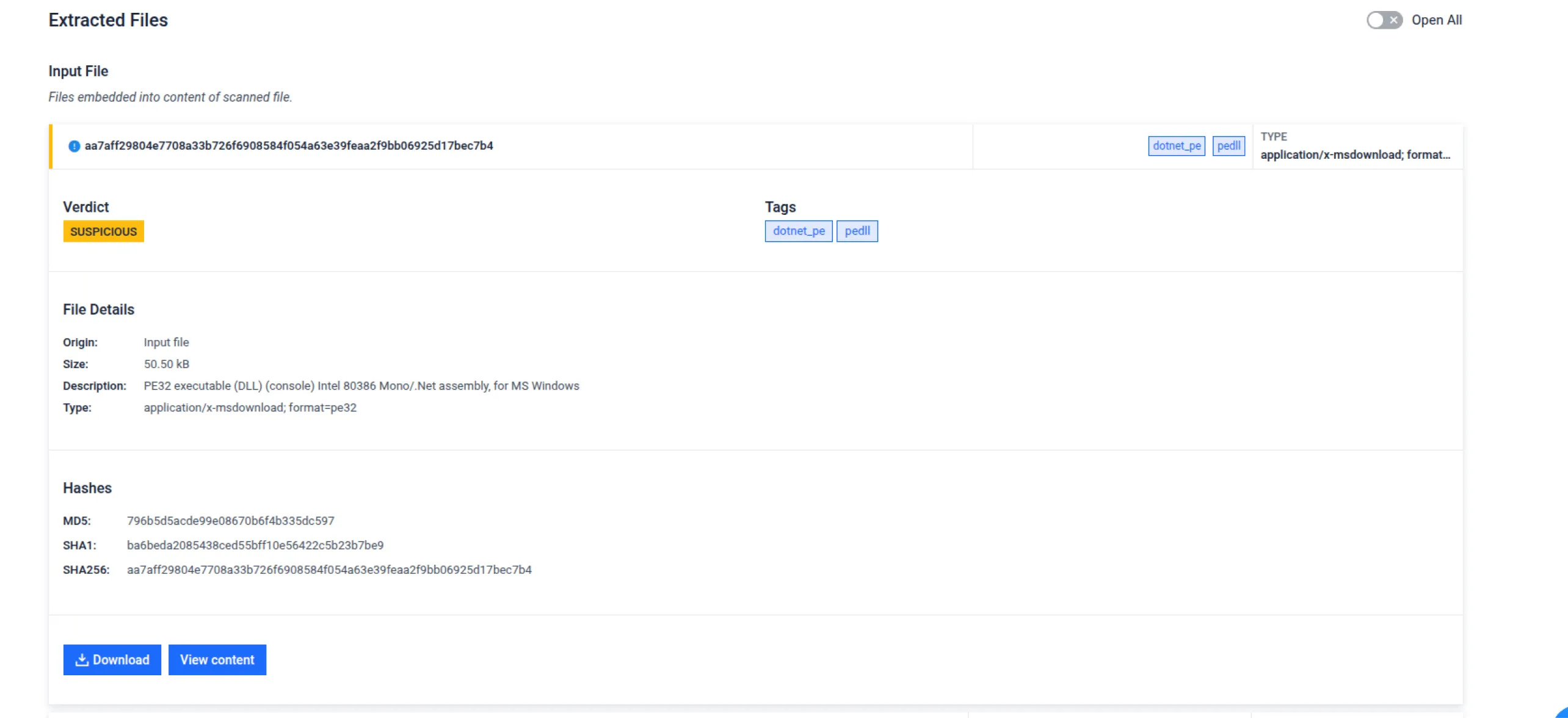

- Base64ファイル抽出:埋め込みおよび逆エンコードされたアーティファクトのサポート

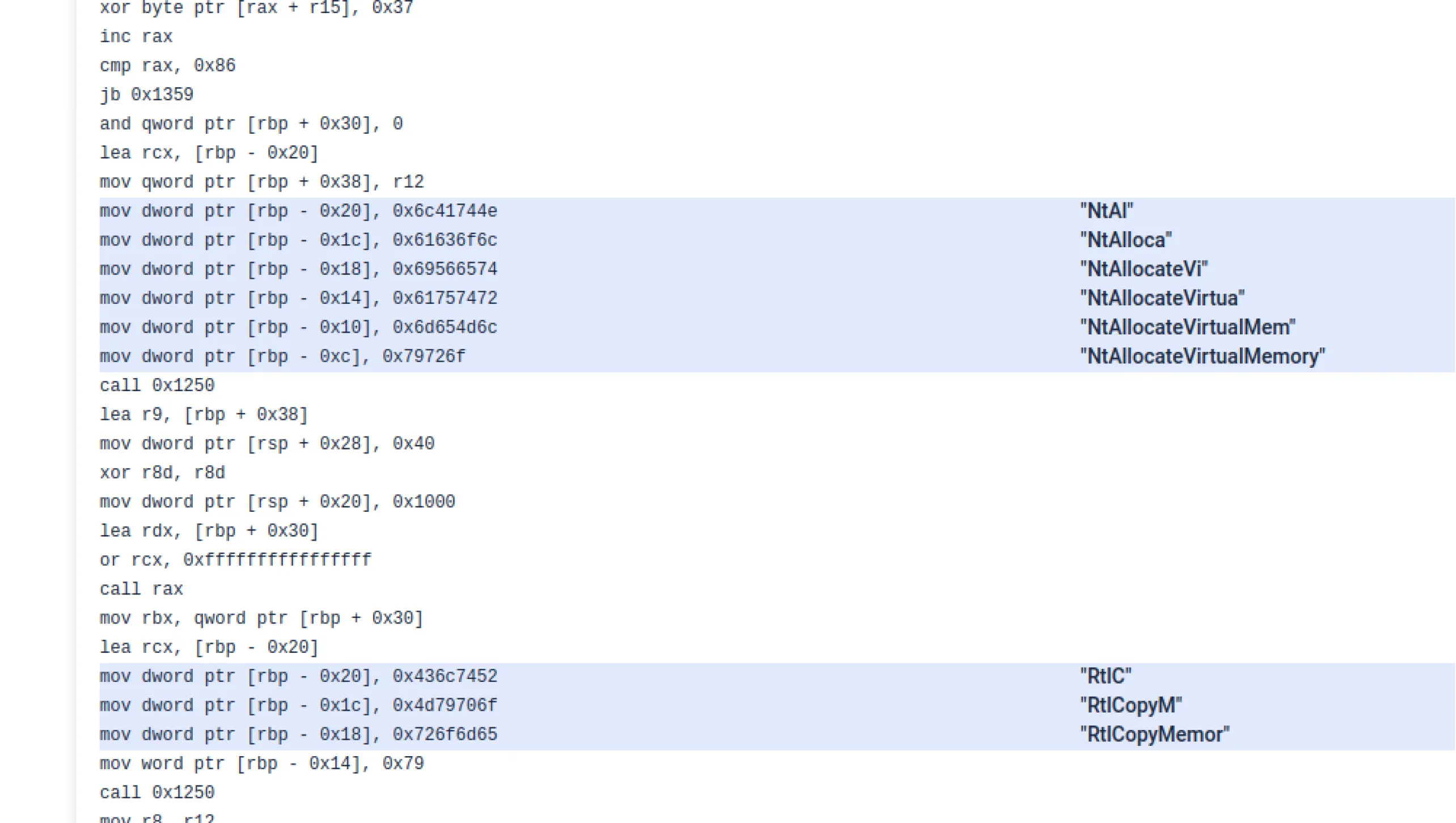

- 逆アセンブルの精度:より信頼性の高い逆アセンブル出力のための命令処理と文字列注釈の改善

- PE構造解析:PEヘッダーの構造異常を検出する40以上の新しいシグネチャ

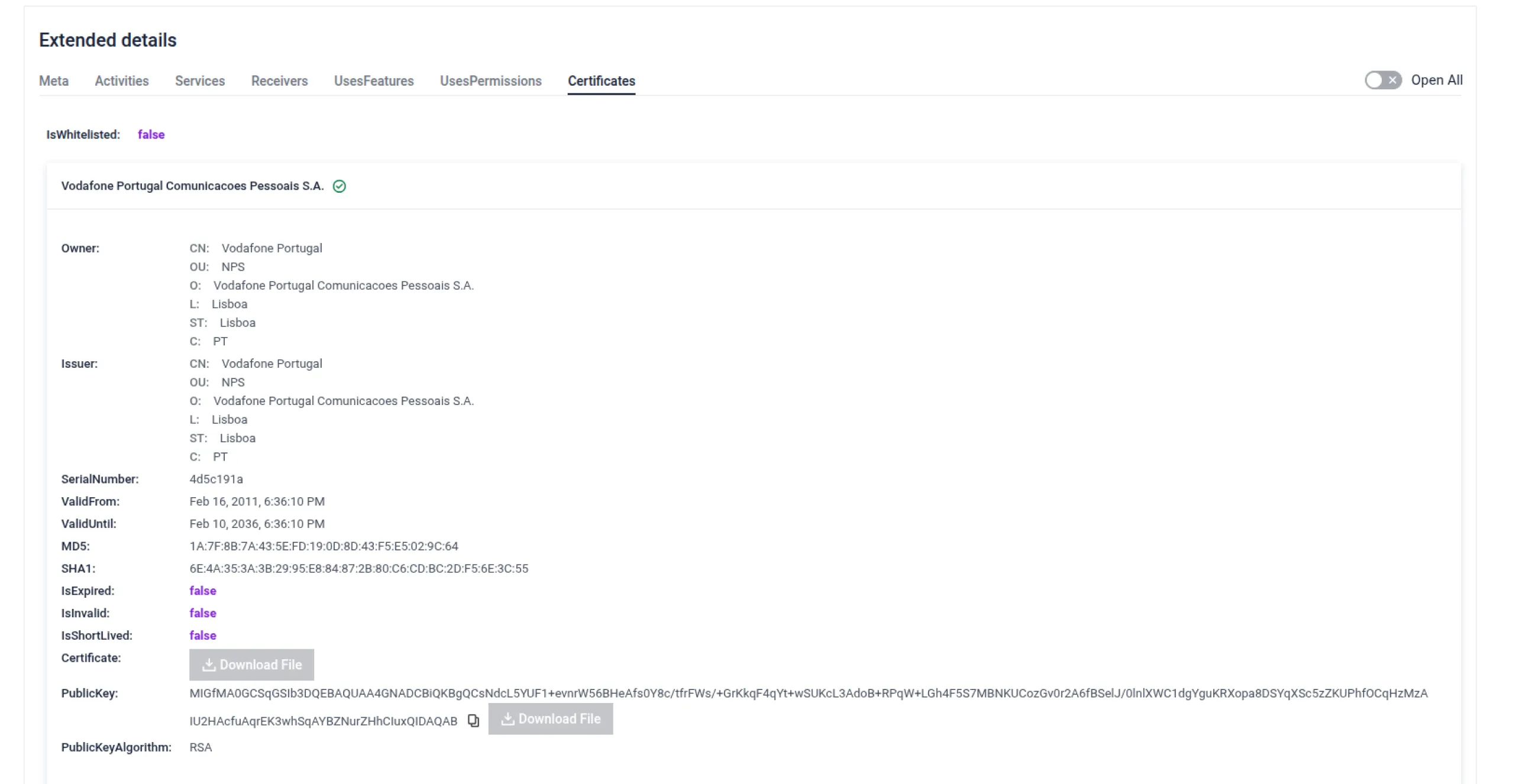

- APK証明書の検証:APKの完全性を保証し、mobile 脅威検出における誤検出を低減します。

解決された問題と安定性の改善

- レポート読み込み時の内部サーバーエラーおよびユーザー検証の問題を修正

- URLリダイレクトのループとファイルタイプの誤認識を修正

- 証明書検証のエッジケースに対応し、検出精度を向上

- サンドボックス化されたURLレンダリングによるゾンビプロセスの排除

- メモリとAPI リソースの取り扱いを改善し、システムパフォーマンスを向上

プロアクティブなセキュリティチームのための戦略的最新情報

MetaDefender 2.3.0は、高度な脅威に対する分析速度の向上、検知能力の強化、可視性の深化によりセキュリティ運用を支援します。企業環境での導入、あるいはSOCワークフローへの統合のいずれにおいても、このアップデートは包括的なAI強化型マルウェア分析を通じた重要インフラ保護OPSWAT使命を強化します。