2024年上半期はデータ漏洩が急増し、機密情報が悪用されるケースが増加している。サイバーセキュリティ関連のニュースでは、7月に430万人の患者情報が流出したHealthEquity事件、1億900万人の顧客の通話履歴が流出したAT&Tの大規模データ流出事件、7月15日にディズニーから入手したとされる1.2TBのデータ流出事件などが話題となっている。

データ保護ソリューションは、多様な環境における機密データを効果的に識別、保護、保護する必要があります。このようなエスカレートする課題に対応するため、OPSWAT Proactive DLP™は、データセキュリティとプライバシーを向上させるために設計された2つの高度な新機能、PII(個人を特定できる情報)検出におけるAI活用の強化(現在ベータ版)とPCAP匿名化を搭載しました。

情報漏えいの46%がPII

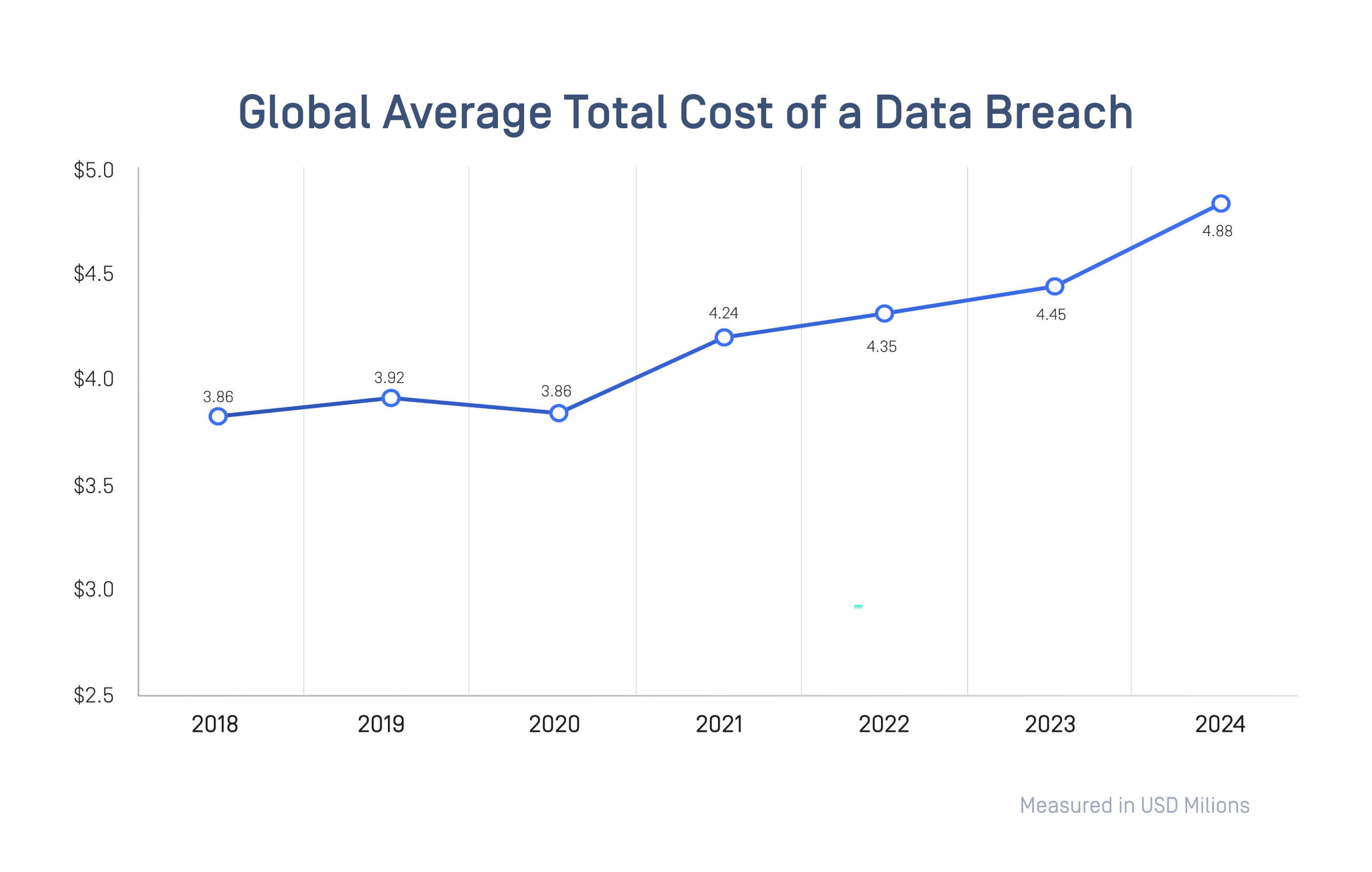

データ漏えいの世界平均コストは10%増加し、488万米ドルに達し、パンデミック以降で最も急増した。この急増は主に、ビジネスの混乱と侵害後の対応プロトコルの増加によるものです。データ侵害の平均コストが最も高い国は米国(936万ドル)です。

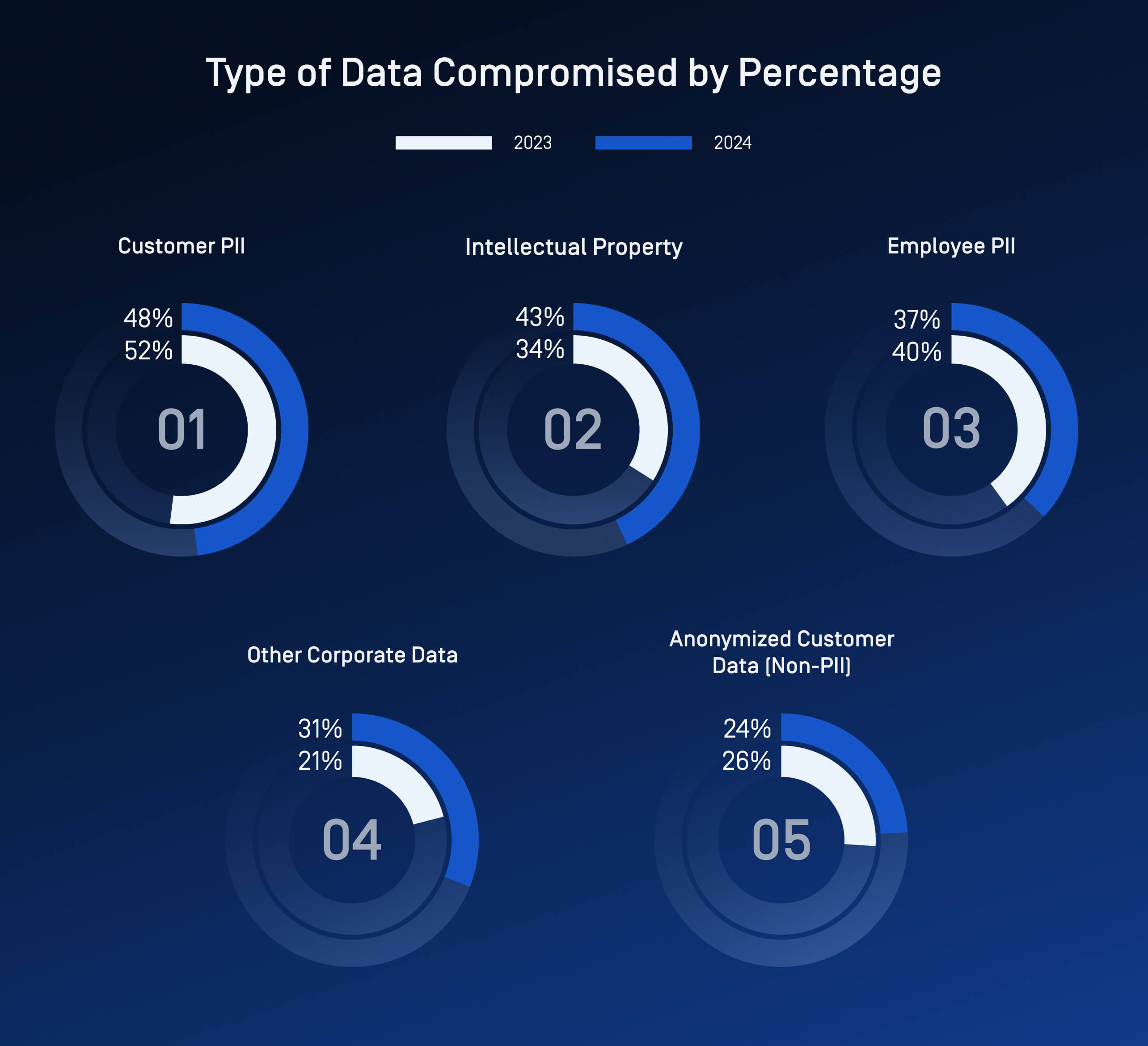

今年最も多かったのは顧客のPIIデータ漏洩で、46%を占めた。PIIに関わる情報漏えいは、被害を受けた組織にとって特に大きな損害となり、機密性の高い顧客データを失うことによる経済的影響が浮き彫りになりました。

PII検出のための強化されたAI

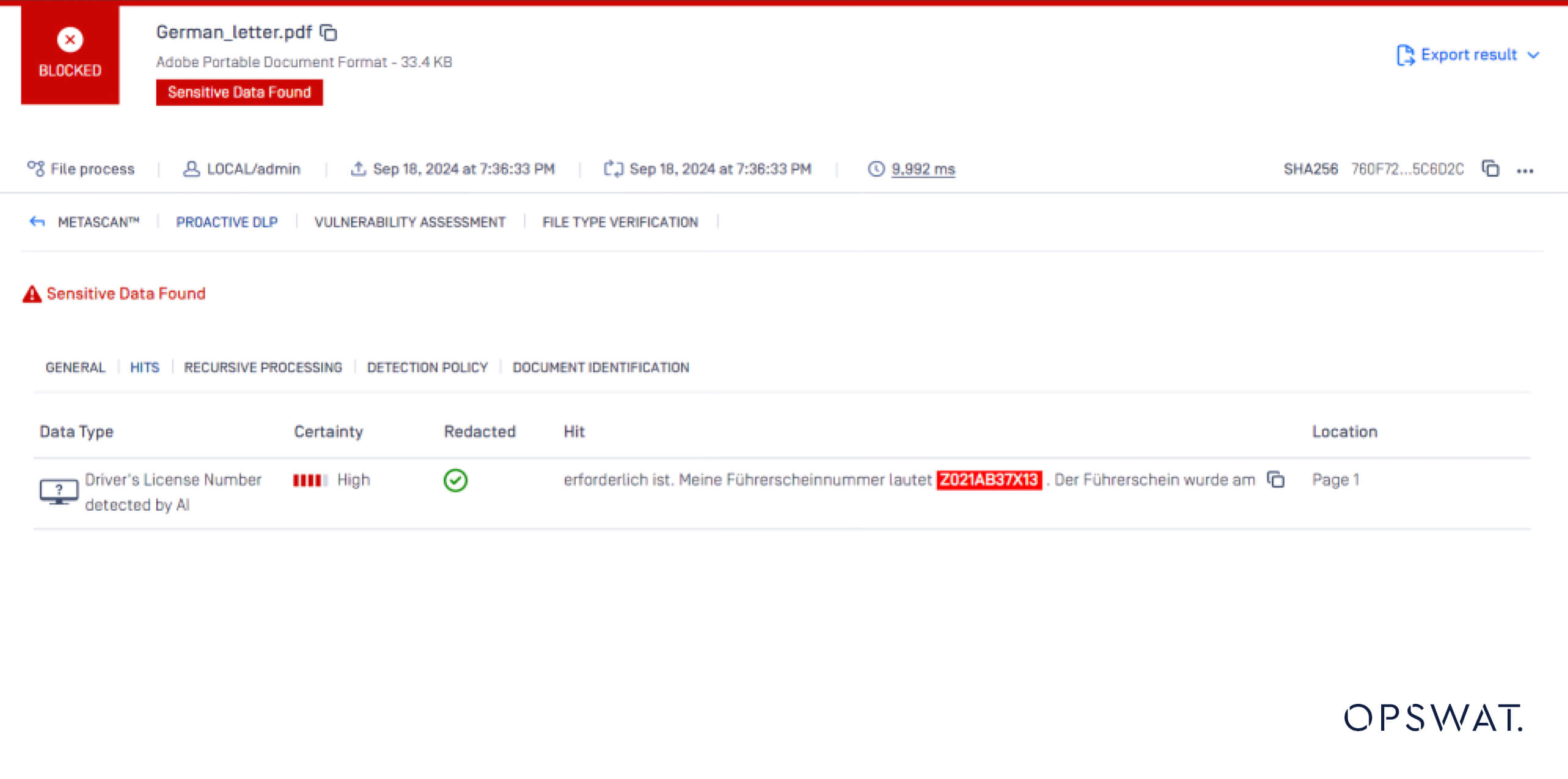

データ保護における中心的な課題の1つは、個人情報を正確に特定し、保護することです。従来の方法では、進化するデータの性質に対応できないことが多く、組織はデータ侵害の危険にさらされやすくなっています。 Proactive DLP強化されたAI機能は、以下を提供することでこの課題に対処します:

より広範で正確なPII識別

当社のAIアルゴリズムは、複雑で難読なデータ形式を含む、より広範なPIIパターンを検出できるよう改良されています。

データソース全体にわたるPIIカバレッジの強化

私たちは、多様なデータソースを効果的にスキャンし、包括的な個人情報保護を確保するために、AI機能を拡張しました。

データプライバシーとコンプライアンスの改善

PIIを正確に識別し保護することで、当社のソリューションは、組織が厳しいデータプライバシー規制を満たし、顧客の信頼を維持するのに役立ちます。

幅広い言語サポート

私たちのAIモデルは、英語、フランス語、ポルトガル語、ドイツ語、スペイン語、イタリア語を含む6カ国語以上をカバーしています。

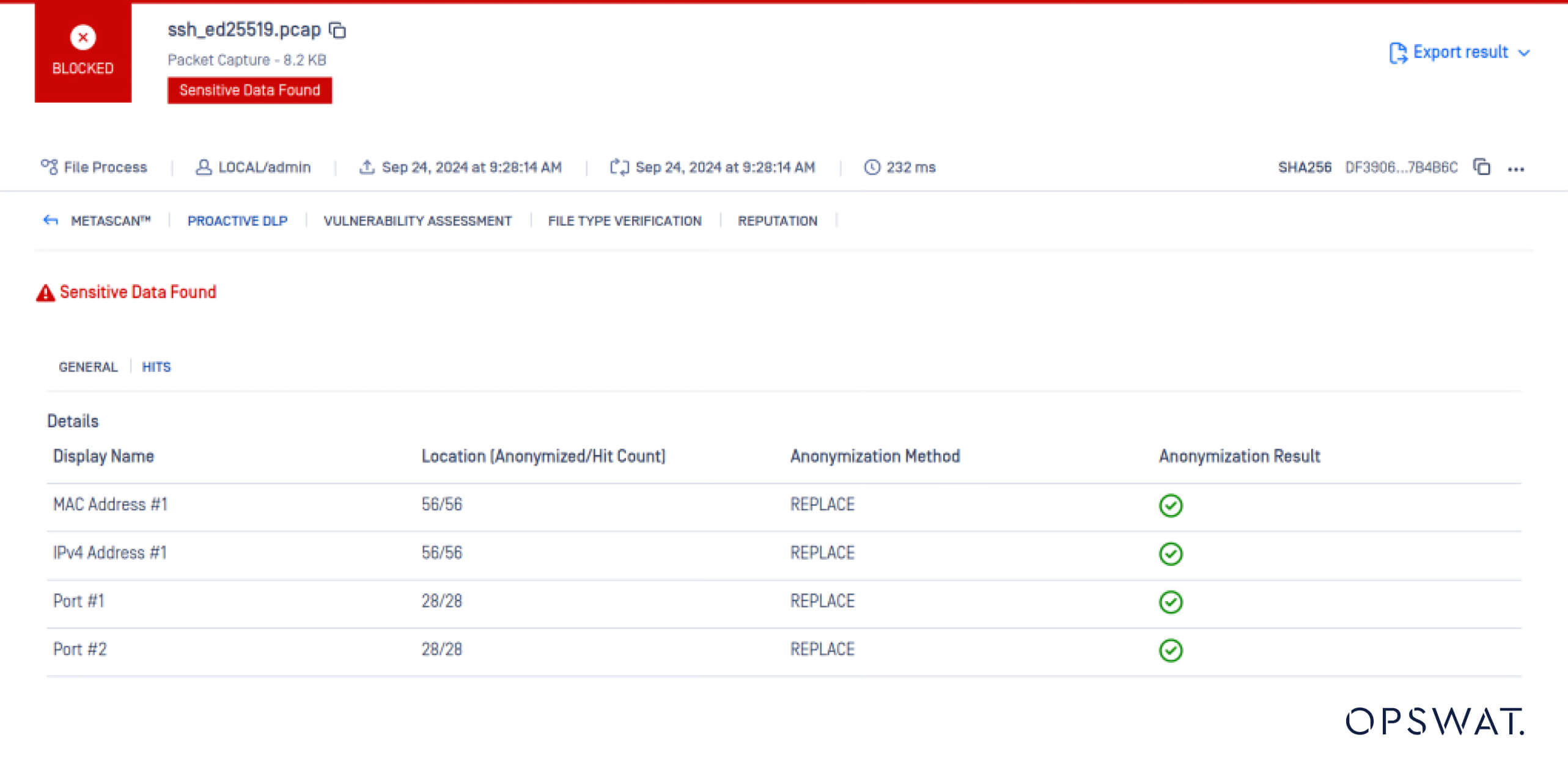

PCAP匿名化サポート

ネットワーク・トラフィック解析は、潜在的なセキュリティ脅威やデータ侵害を特定するために不可欠です。しかし、従来のデータ保護ソリューションでは、パケット・キャプチャ(PCAP)ファイルに含まれる重要な情報が見落とされがちでした。Proactive DLP新しいPCAP匿名化サポートは、これを可能にすることでこのギャップに対処します:

データ処理能力の拡張

当社のソリューションは、PCAPファイルを効率的に処理し、貴重な洞察を抽出し、機密データを特定することができるようになりました。

機密情報の匿名化

Proactive DLP は、PCAPファイルのフローを維持したまま、出力ファイルの送信元と宛先のIPアドレス、MACアドレス、ポート番号をマスクします。これにより、機密情報を損なうことなくファイルを共有することができます。

データ管理とセキュリティの強化

PCAPファイルの包括的な保護を提供することで、組織がデータを管理し、データ侵害のリスクを軽減できるよう支援します。

セキュリティとコンプライアンスProactive DLP

Proactive DLPPII検出のための強化されたAIとPCAP匿名化の融合は、セキュリティとコンプライアンスの強力な相乗効果を生み出します。

PIIおよび機密データの特定と保護における当社の高度な機能は、データ侵害のリスクを大幅に低減します。データを効果的に管理・制御することで、企業はGDPR、HIPAA、PCI DSS、CCPAなどのデータプライバシー法や規制へのコンプライアンスを維持することができます。当社のソリューションはデータ保護プロセスを合理化し、コンプライアンスへの取り組みの負担を軽減することで、企業は中核となる事業目標に集中することができます。

複雑なハイブリッドおよびマルチクラウド環境における包括的なセキュリティおよび観測可能性戦略は、ネットワークデータを保護する必要があります。PCAPの活用を通じてネットワーク・トラフィックをキャプチャし、綿密に分析することで、企業は運用状況に対する比類のない可視性を得ることができます。この強化された可視性により、セキュリティおよびIT チームは、潜在的な脅威をプロアクティブに特定して緩和し、インシデントに正確に迅速に対応し、セキュリティ侵害の根本原因を明らかにするために詳細なフォレンジック調査を実施することができます。さらに、エグゼクティブ・オーダー14028や OMB M-21-31などの規制を遵守するためには、ネットワーク・データの取得と分析が不可欠です。