最近のランサムウェア攻撃の波は、2年前のVMWareの脆弱性を利用している。この攻撃は、ヨーロッパと北米を中心に、世界中の何千もの組織に影響を与えた。

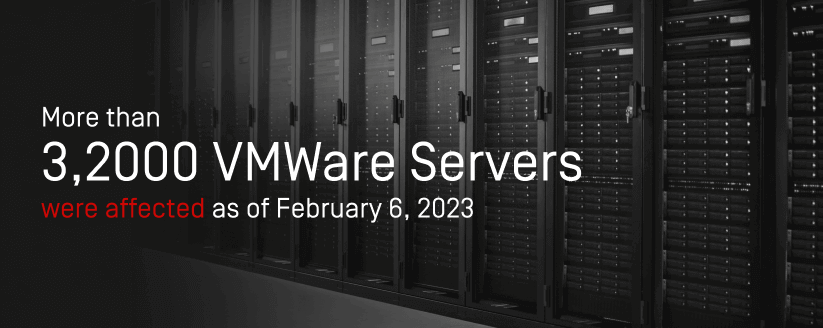

EXSIArgsと呼ばれる新しいランサムウェアに関する報告が世界中から寄せられている。EXSIハイパーバイザー・ソフトウェアの2年前の脆弱性を悪用することで、悪質業者は感染したワークステーションのシステム内の重要なファイルを削除することができる。2023年2月6日の時点で、3,200台以上のVMWareサーバーが影響を受けています。

この事件は、影響を受けた地域の当局から即座に対応を求められた。CISAとして知られる米国サイバーセキュリティ・インフラセキュリティ庁の広報担当者は、同庁がこの問題を認識していると発表した。CISAは、攻撃の影響を評価し、必要に応じて支援を提供するために、民間および公的パートナーと幅広く協力している。イタリアの国家サイバーセキュリティ庁も組織に対して警告を発し、早急な対策を講じるよう促している。

経緯

この攻撃は、VMWare EXSIサーバーの2年前の脆弱性から始まった。EXSIは、1台のサーバー上で複数のマシンをホストし、調整するために同社が採用している技術である。問題の脆弱性は、EXSIの古いバージョンで利用可能なOpenSLPサービスに関連している。悪意のある行為者がこの脆弱性を悪用した場合、システム上のファイルを削除するコードを実行される可能性がある。

しかし、この脆弱性は未知のものではない。2021年に公開され、CVE-2021-21974として追跡されている。同社は、vSphereコンポーネントにこの脆弱性に対するパッチが含まれているため、最新バージョンへのアップデートを開始することを推奨している。

脆弱性隠された短剣

悪意のある行為者は、長い間ソフトウェアの脆弱性を利用しており、Double Killとしても知られるCVE-2018-8174やProxyLogonexploitのような特に悪名高い事例もある。脆弱性はマルウェアの侵入口となる可能性があるため、専門家はアップデートが提供されたらすぐにパッチを当てることを推奨している。

脆弱性に関する政府やその他の規制は、より広く、より厳しくなっている。例えば、2022年10月、前述のCISAは、連邦政府ネットワーク上の資産の可視性とvulnerability detection を改善するための拘束力のある運用指令(BOD 23-01)を発行した。2023年4月3日までに、すべての連邦機関は、7日ごとに自動資産発見を実行し、14日ごとに発見されたすべての資産(ラップトップなどのエンドポイントを含む)の脆弱性列挙を開始する必要性に準拠することが義務付けられている。

すべての組織にとって必要不可欠であり、連邦政府機関でも必須となったとはいえ、これが簡単な作業というわけではない。一度にアップデートが必要なデバイスは数千台にも上り、すべてのデバイスを確実にアップデートするのは途方もない労力を要する。たった1台の感染デバイスが、大規模なデータ漏洩を引き起こす感染の連鎖を引き起こす可能性があることを忘れてはならない。

SDP とゼロトラストでネットワークを守る方法

OPSWAT MetaDefender Access Zero-Trust Access Platformは、組織のリソースにアクセスするすべてのデバイスとユーザーにセキュリティ・コンプライアンス、可視性、制御を提供する包括的なソリューションです。

コンプライアンス

MetaDefender Accessは、リスクと脆弱性評価の実行を含め、業界で最も包括的なデバイス・ポスチャー・チェック(15カテゴリーのチェック)を実施します。35,000以上のCVEを検出し、150以上のサードパーティ製アプリケーションに自動的にパッチを適用することができます。

アクセス・コントロール

MetaDefender Accessがエンドポイントデバイスのコンプライアンスと安全性を保証した後、ユーザは統合されたIAM(アイデンティティ認証管理)ソリューションを通じてネットワークへのアクセスを許可されます。その後、最小特権ポリシーに基づき、SDP Software Defined Perimeter)を介して組織のリソースにアクセスできるようになります。

視認性

保護はさらに深い。MetaDefender SDP の背後にあるリソースやアプリケーションはすべてのデバイスから見えないため、ハッカーはそ の存在に気づくことができない。さらに、SDP を介してリソースにアクセスできるのは、上記のような厳格なコンプライアンスとセキュリティ・チェックを経た信頼できるデバイスだけである。

悪意ある行為者が脆弱性を悪用した場合でも、組織は無防備でいる必要はありません。アプリケーションやエンドポイントに定期的にパッチを適用することで、攻撃のリスクを最小限に抑え、コストのかかるランサムウェアのインシデントを防ぐことができます。OPSWAT MetaDefender Access Zero-Trust Accessプラットフォームのようなソリューションにより、組織は、コンプライアンスに準拠し、安全で、コスト効率の高い方法で、このプロセスをスピードアップすることができます。

MetaDefender Access Zero-Trust Accessプラットフォームについての詳細はこちらをご覧ください。