Salesforceは企業データの保管場所かもしれませんが、データが安全である保証はありません。

Google、Workday、Allianz Life、GAP、シャネル、コカ・コーラ、IKEAなどの業界大手が2025年にSalesforce関連の侵害を確認した[1]ことから、電話一本や感染ファイルだけで同プラットフォーム環境を突破できることが明らかになった。

上記の多くの事例において、ファイルアップロード、埋め込みリンク、およびOAuthベースの統合が侵害の侵入経路となった。

セールスフォースへの攻撃は変化した。

悪意のある攻撃者は、無理やり侵入するのではなく、信頼されたワークフローに潜り込んでいる。

これは、これらの環境がどのように保護されているか、そして今後どのように防御すべきかについて、重大な欠陥を明らかにしている。

2025年セールスフォース・セキュリティ危機:数字で見る実態

攻撃者のSalesforceへの関心は、その採用率に比例して高まる。

2025年の脅威インテリジェンス分析によれば、ファイルアップロードとOAuthの悪用が主要なSaaS侵害の背後にある主な攻撃ベクトルとして浮上し、クラウドセキュリティ戦略における重大な盲点を露呈した。

攻撃量爆発

- 2025年第1四半期のSalesforce脅威検知率が2024年第4四半期比で20倍増加

- 協調型SaaS攻撃により約10億件の記録が盗まれる

- 39以上の主要組織が侵害された。これにはGoogle、コカ・コーラ、アディダス、アリアンツ、エールフランス、KLM、M&Sが含まれる。

これらは単なる端的な事例ではなかった。

それらはグローバルブランド、規制産業、そして成熟したセキュリティプログラムを持つ組織に影響を与えた。

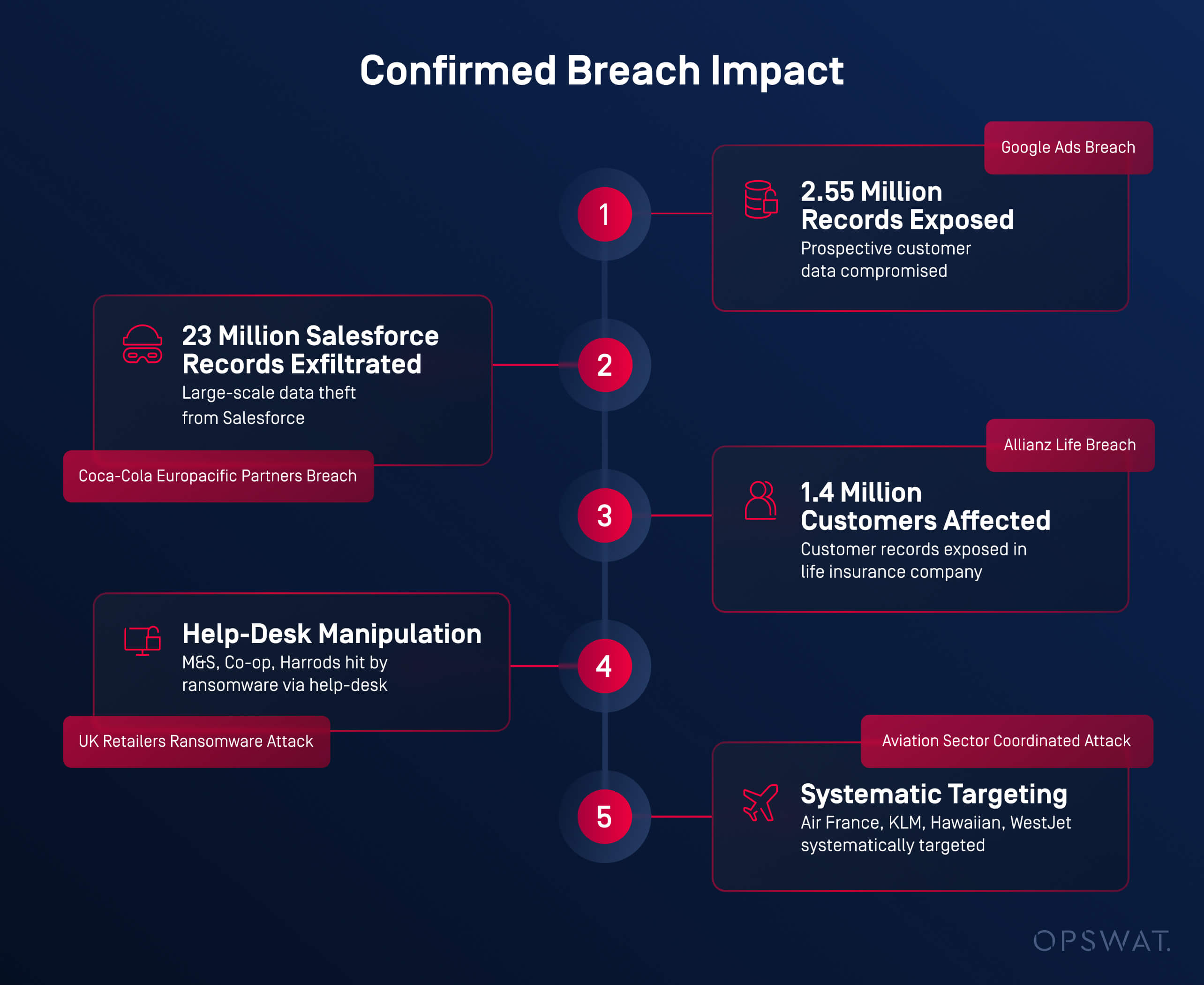

確認された侵害の影響

- Google Ads:255万件 の見込み顧客データが流出

- コカ・コーラ ユーロパシフィック パートナーズ:2300万件以上の セールスフォース記録が流出

- アリアンツ生命:140万人の顧客が影響を受ける

- 英国の小売業者(M&S、Co-op、ハロッズ):ヘルプデスク操作がランサムウェア展開につながった

- 航空部門(エールフランス、KLM、ハワイアン航空、ウエストジェット):体系的かつ協調的な標的化

すべてのインシデントに共通する傾向が明らかになった:悪意のあるファイルやリンクが信頼されたSalesforceワークフローを通じて侵入し、チェックも検査も受けずに侵入していた。

ファイルを武器に:日常文書が攻撃ベクトルとなった経緯

2025年初頭を通じて、複数のセキュリティ業界アナリストが共通の傾向を明らかにした。

攻撃者は、一見正当なファイルを利用して従来の防御策を回避し、SalesforceなどのSaaSプラットフォーム内のエンドユーザーに到達している。

台本が変わった。

ソフトウェアの脆弱性を悪用する代わりに、攻撃者は通常の業務ワークフロー(アップロード、共有記録、統合)を通じて配信される信頼された文書形式に焦点を当てた。

この方法はより効果的です。なぜなら、ファイルアップロードに対するセキュリティ審査は往々にして最小限だからです。

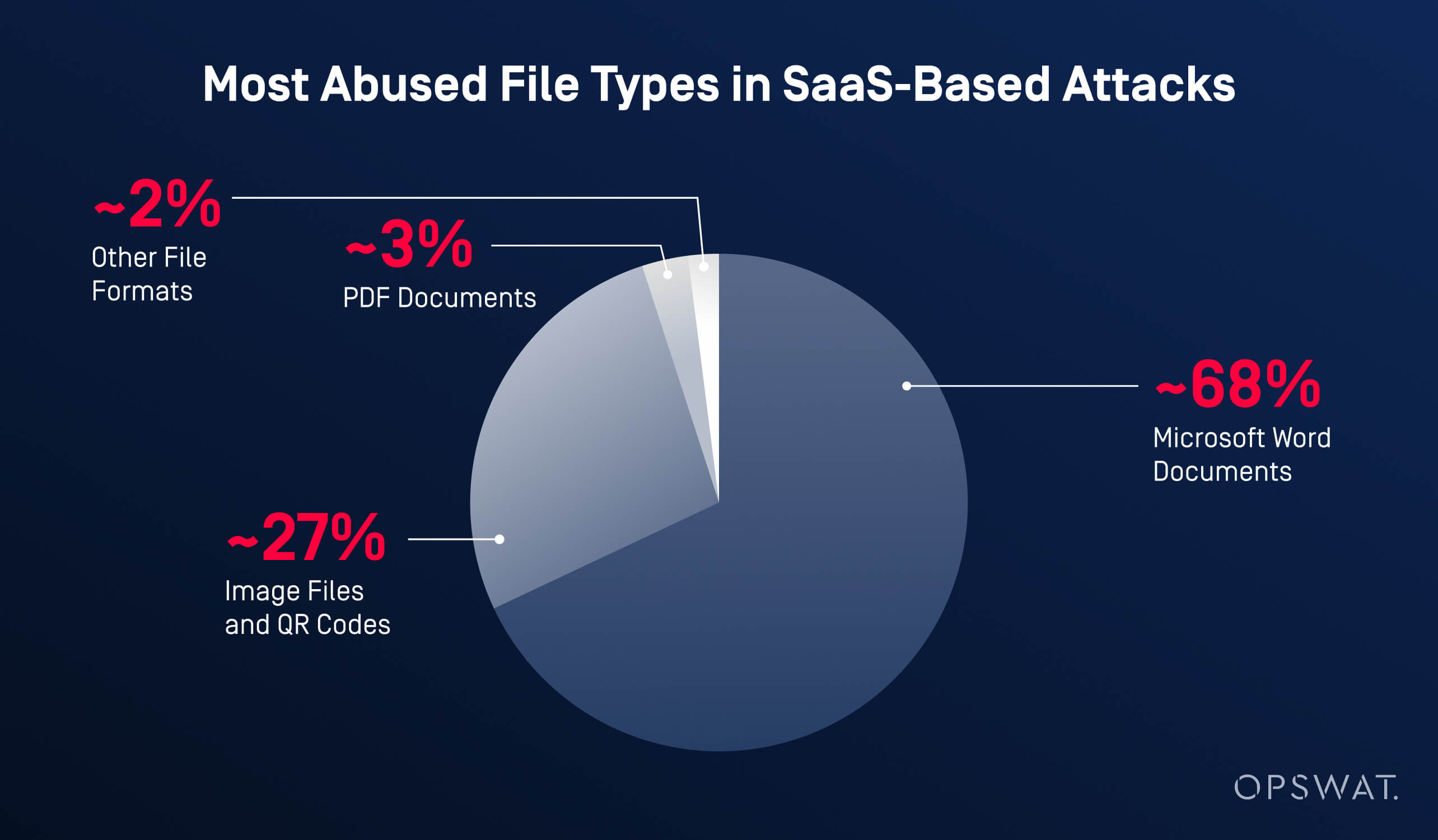

SaaSベースの攻撃で最も悪用されるファイル形式

武器化されたファイルアップロードはユーザーの信頼を悪用し、日常的なファイルに有害なコンテンツを隠蔽した。[2-5]

Microsoft Word文書(約68%)

Wordファイルは悪意のある活動の最も一般的な配布手段であり続けた。

攻撃者はフィッシングリンクや外部マルウェアのダウンロードURLを埋め込み、「請求書をご確認ください」や「更新された契約書を添付します」といった説得力のあるソーシャルエンジニアリングメッセージと組み合わせた。

これらのファイルはSalesforceに直接アップロードされると、メールセキュリティ制御を完全に回避した。

画像ファイルとQRコード(約27%)

マイクロソフトやその他の業界の脅威レポートで指摘されているように、QRコードを利用したフィッシング(「クイーシング」)は2025年に勢いを増した。

画像ファイルに埋め込まれた悪意のあるQRコードは、主にmobile のユーザーを認証情報収集ページへ誘導し、mobile における可視性と検証の低さを悪用していた。

PDF文書(約3%)

PDFファイルは、請求書、コンプライアンス書類、または法的文書を装うことがよくあります。

一部には埋め込まれたJavaScriptが含まれており、他のものはユーザーを外部フィッシングサイトやマルウェアホスティングサイトへ誘導していました。

その他のファイル形式(約2%)

攻撃者はまた以下を活用しました:

- ブラウザベースのフィッシングページ用HTMLファイル

- ZIPアーカイブによる二次ペイロードの隠蔽

- 数式ベースの手法を用いて悪意のあるロジックを実行するExcelファイル

なぜこれが効果的なのか

これらのファイルは正当に見え、正当なSalesforceワークフロー を経由し、 ユーザーから信頼されていたため 、警戒を引き起こさなかった。

組織がネットワーク境界やメールゲートウェイの防御を強化するにつれ、攻撃者は単に抵抗が最も少ない経路へ移行した。すなわち、信頼されたプラットフォーム内の信頼されたファイルへと標的を変えたのである。

マルウェア進化の危機

ファイルベースのデータ交換が増加するにつれ、マルウェアはより高度化し、検出が困難になっており、従来のシグネチャベースのセキュリティツールを回避することが多くなっている。

OPSWAT 、マルウェアの複雑性は6か月間で127% 増加した。その要因は、 配信のたびに変化するポリモーフィックマルウェア、メモリ上で直接実行されるファイルレス攻撃、時間遅延型ペイロード、サンドボックス回避技術、そして正規のファイル構造内に隠された暗号化された悪意のあるコンテンツである 。

伝統的な防衛策が失敗した理由

- 単一のアンチウイルスエンジンでは脅威の50~70%しか検出できず、つまり30~50%が日常的にすり抜けている。

その検出のギャップが理由を説明している:

- 悪意のあるWord文書の67.72%が防御を回避した

- QRコード攻撃の26.78%がメールおよびエンドポイント制御を回避した

- 攻撃者が電子メールを完全に回避するようになると、Salesforceは理想的な配信手段となった

ファイル内に隠されたリンク:高度なURL回避戦術

現代の攻撃手法では、注入ポイントがファイル自体を超えて移動する場合がある。

こうしたケースでは、文書や画像に埋め込まれたURLの中に、実際の危険が潜んでいることが多い。

セキュリティ研究者は一貫して、攻撃者がマルウェアの配布よりも、 一見正当に見えるリンクを使用してユーザーを悪意のあるサイトへ誘導することに 重点を置いていると報告している。

ユーザーがクリックする頃には、従来のセキュリティチェックは既に回避されている。

実環境で確認される一般的なURLベースの攻撃手法

ブランドなりすましと類似ドメイン

攻撃者は日常的に、信頼できるブランドに酷似したドメインを登録する。文字を置換したり、余分な文字を追加したり、サブドメインを悪用したりする。

例としては、よく知られたサービスのスペルミス版や、信頼できるブランド名をURLに追加してユーザーを安全だと誤解させるものなどが挙げられる。

新規登録ドメイン(NRDs)

フィッシングキャンペーンの大部分は、攻撃の数週間前、あるいは数日前に作成されたドメインに依存している。これらのドメインは確立された評判がなく、キャンペーン中に短期間使用され、ブロックリストに登録される前に放棄されることが多い。

URL短縮サービスの悪用

広く利用されているサービスによる短縮リンクは、最終的な行き先を不明瞭にし、ユーザーや基本的なセキュリティツールがリンクの先を確認できないようにする。この手法は、単純な評判やキーワードベースのフィルタリングを回避できるため、依然として人気を保っている。

正当なプラットフォームの悪用とリダイレクト

攻撃者は検索エンジンのリダイレクト、クラウドサービス、コンテンツ配信プラットフォームといった信頼されたインフラを隠れ蓑にすることが増えている。これらのURLは無害に見え、初期の信頼性チェックを通過し、その後になって初めてユーザーをフィッシングやマルウェアをホストするページへリダイレクトする。

馴染みのない、または低コストのトップレベルドメイン(TLD)

特定のTLDは、登録費用が低く規制が緩いため、フィッシングキャンペーンで不釣り合いなほど悪用される。どのTLDも本質的に悪意があるわけではないが、攻撃者は迅速に作成でき、何の罰もなく廃棄できるドメインを好む。

なぜ今も通用するのか

静的な評判スコアリング(ドメインが以前に確認されたか、既知のブロックリストに掲載されているかの確認)は、攻撃者がドメインを急速にローテーションさせたり、信頼されたサービスを悪用したり、配信後に悪意のある動作を遅延させたりする場合、無力化される。

現代のURL脅威には、表面的なチェック以上の対策が必要である。

効果的な防御は、状況分析、行動シグナル、および継続的な監視に依存する。

特に信頼性の高いSaaSプラットフォーム内では、ユーザーが躊躇なくクリックする可能性が高いため、深い検査が必要である。

セールスフォースの攻撃対象領域の全体像を理解する

セールスフォースはファイルのアップロード、共有、交換のための多くの方法を提供していますが、攻撃者はそれらのほぼすべてを悪用しました。

単一の機能を標的にするのではなく、彼らはファイル取り込みのエコシステム全体を悪用し、日常業務のワークフローに悪意のあるコンテンツを混入させた。

Salesforceにおける主要なファイルベースのエントリポイント

顧客向けチャネル

外部提出パスは、信頼できないユーザーからのファイルを受け入れるように設計されているため、頻繁に標的とされました。これには、メールからケースへのフォーム、Webからケースへのフォーム、サービスCloud 、およびカスタマーポータル経由のアップロードが含まれます。

社内コラボレーションツール

攻撃者は、Chatter投稿、共有ファイル、SlackやWhatsAppなどのメッセージングプラットフォームとの連携、およびCloud 共有されたコンテンツといったコラボレーション機能を利用しました。

API、統合、自動化

自動化されたデータフローは追加のリスクをもたらした。Data Loaderを介したファイルインポート、接続アプリケーション、およびサードパーティ製ワークフロー自動化ツールにより、悪意のあるコンテンツがユーザーの直接操作なしにSalesforce環境に侵入する可能性がある。

なぜ従来のセキュリティ対策ではSalesforceには不十分なのか

サイバーセキュリティへの多額の投資にもかかわらず、多くの組織は依然として脆弱な状態にある。

業界調査(Verizon DBIRを含む)によると、セキュリティインシデントの約68%が人的ミスに関連している一方、従来のセキュリティツールの大半はSalesforceのようなSaaSプラットフォームを保護するよう設計されていなかった。

核心的な問題は可視性とタイミングである。

従来の制御はメールやエンドポイントに焦点を当てているため、ファイルのアップロードやSalesforce内に保存されたコンテンツはほとんど検査されない。

- メールセキュリティゲートウェイは受信トレイへの配信までを処理し、Salesforceに直接アップロードされたファイルはスキャンしません。

- Endpoint クラウドプラットフォームではなくデバイスを保護し 、通常はファイルをダウンロードした後にのみスキャンします。

- CASB(Cloud )は、ファイルの深い検査機能が限定的であり、埋め込まれた脅威や暗号化された脅威を見逃すことが多い。

- シグネチャベースの検出は、ゼロデイ攻撃やポリモーフィックマルウェアに対して効果的ではなく、現代の武器化された文書に対しては信頼性が低い。

攻撃者がマルウェアや悪意のあるリンクを配信するために信頼されたSaaSプラットフォームをますます利用する中、専用のファイルアップロードセキュリティがなければ、これらの脆弱性によりSalesforce環境は危険に晒される。

MetaDefender Salesforceがファイルアップロードを保護する方法

MetaDefender Salesforceは、ファイルやリンクがSalesforceに送信される瞬間に検査を行うことで、このセキュリティ上の脆弱性を解消します。

高度なクラウドネイティブのファイルセキュリティ技術を活用し、コンテンツが保存、共有、またはSalesforceワークフローによって処理される前に、侵入ポイントで直接ディープスキャンを適用します。

多層マルウェアスキャン、コンテンツ分析、リンク検査を組み合わせることで、MetaDefender マルウェア、フィッシングリンク、隠れた脅威を早期にMetaDefender 。

結論:Salesforceのセキュリティはファイルから始まる

2025年のセキュリティデータ[6]が明らかにしているのは、ファイルがSalesforceのようなSaaSプラットフォームを標的とする主要な攻撃ベクトルとなったことだ。攻撃者は従来の防御を迂回するためファイルアップロードや共有コンテンツをますます活用しており、OAuthの悪用によって脅威は多要素認証(MFA)制御を完全にすり抜けることが可能となっている。

同時に、従来のセキュリティツールのほとんどは、Salesforceワークフローを保護したり、アップロード時にファイルを検査したりするようには設計されていなかった。

リスクを効果的に低減するには、悪意のあるファイルやリンクがユーザーや業務プロセスに到達する前に、予防策を講じなければならない。

MetaDefender Salesforceはまさにそれを実現します。

真の問題は、攻撃者がSalesforce環境を標的にするかどうかではなく、攻撃が成功する前に阻止できるかどうかです。

よくある質問: Salesforceファイルアップロードのセキュリティ

Salesforceにおいてファイルアップロードがセキュリティリスクとなるのはなぜですか?

攻撃者はファイルアップロードや埋め込みリンクを悪用し、メールや境界防御を迂回するケースが増加している。2025年には、信頼されていたSalesforceワークフローがマルウェアやフィッシング攻撃の主要な侵入経路となったことがセキュリティ調査で明らかになった。

Salesforceのネイティブセキュリティは悪意のあるファイルを阻止できるか?

Salesforceはプラットフォーム自体のセキュリティを確保していますが、アップロードされたファイルや埋め込まれたURLを詳細に検査することはありません。追加の制御がない場合、添付ファイル、API、および統合を通じて脅威が侵入する可能性があります。

Salesforce攻撃で最も悪用されるファイルは何ですか?

攻撃者は、Word文書、QRコード付き画像ファイル、PDFを最も頻繁に悪用する。これらは正当に見え、従来のセキュリティ対策を容易に回避できるためである。

MetaDefender Salesforceはこのギャップをどのように埋めるのか?

MetaDefender Salesforceは、ファイルやリンクがSalesforceに送信される瞬間に検査を行い、コンテンツが保存・共有・ワークフローで使用される前にマルウェアやフィッシングをブロックします。