OPSWATの最先端マルウェア解析ソリューション開発の舞台裏

よりスマートなサンドボックスの必要性

サイバー脅威がより巧妙になるにつれ、アンチウイルス・ソリューションのような従来のセキュリティ対策はますます苦戦を強いられている。マルウェア作成者は、高度な難読化技術、サンドボックス対策、および検出を回避するように設計されたファイルレスマルウェアの手口を使用して適応しています。初期のマルウェア解析システムは、基本的なAPI フッキングやカーネル・モニタリングに依存して動作をキャプチャしていましたが、これらのアプローチは洗練されたマルウェアによって検出可能であることが多く、マルウェアがその本性を隠すことを可能にしていました。

ランサムウェア、ゼロデイ・エクスプロイト、APT(高度な永続的脅威)の台頭により、企業は、これらの脅威が環境に大混乱を引き起こす前に検出、分析、緩和するための、はるかに包括的なソリューションを必要としています。そこで、サンドボックス(疑わしいファイルやプログラムを隔離された環境で実行し、その挙動を観察するプロセス)がマルウェアの自動解析において重要な役割を果たします。

しかし、脅威が進化するにつれ、サンドボックス技術も進化してきた。単純なAPI フックから、仮想化、ハイブリッド解析、そして現在ではエミュレーションへと、サンドボックスは現代のマルウェア検知に不可欠なツールへと成長しました。ここでは、サンドボックス技術の進化における主なマイルストーンを探り、現代のサンドボックスが、ますます回避能力が高まっている今日の脅威にどのように対処しているかを説明します。

サンドボックスとは?

サンドボックスは、潜在的な脅威を特定するために、動的分析(プログラムの実行またはシミュレートによってリアルタイムでプログラムの動作を観察すること)を通じて疑わしいファイルをテストするために使用される、安全で隔離された環境です。これにより、セキュリティ専門家は、不正なデータアクセス、システムの他の部分への拡散、脆弱性の悪用など、ファイルが試みる可能性のある有害なアクションを検出することができます。

典型的なネットワーク通信やユーザーとのやり取りなど、サンドボックス内でさまざまな実世界のシナリオをシミュレートすることで、セキュリティ・チームは、マルウェアが実環境でどのように動作するかを洞察することができます。この隔離により、たとえソフトウェアが悪意のあるものであっても、サンドボックス環境内に封じ込められ、より広範なシステムとネットワークが感染から安全に保たれます。

最新のサンドボックスは、動的解析と静的解析(実行せずにコード構造を調べる)を組み合わせて使用することで、新しい脅威や以前は見られなかった脅威を含むマルウェアをより的確に特定します。サンドボックスは、検出を回避するために外観を変えるポリモーフィックなマルウェアや、遅延実行の手口を採用する脅威の特定に特に効果的です。サンドボックスは一般的に、次世代ファイアウォール、セキュアメールゲートウェイ、エンドポイント保護プラットフォームなどの高度なサイバーセキュリティソリューションに統合され、高度な脅威に対するセキュリティの追加レイヤーを提供します。

サンドボックスはどのように進化してきたか

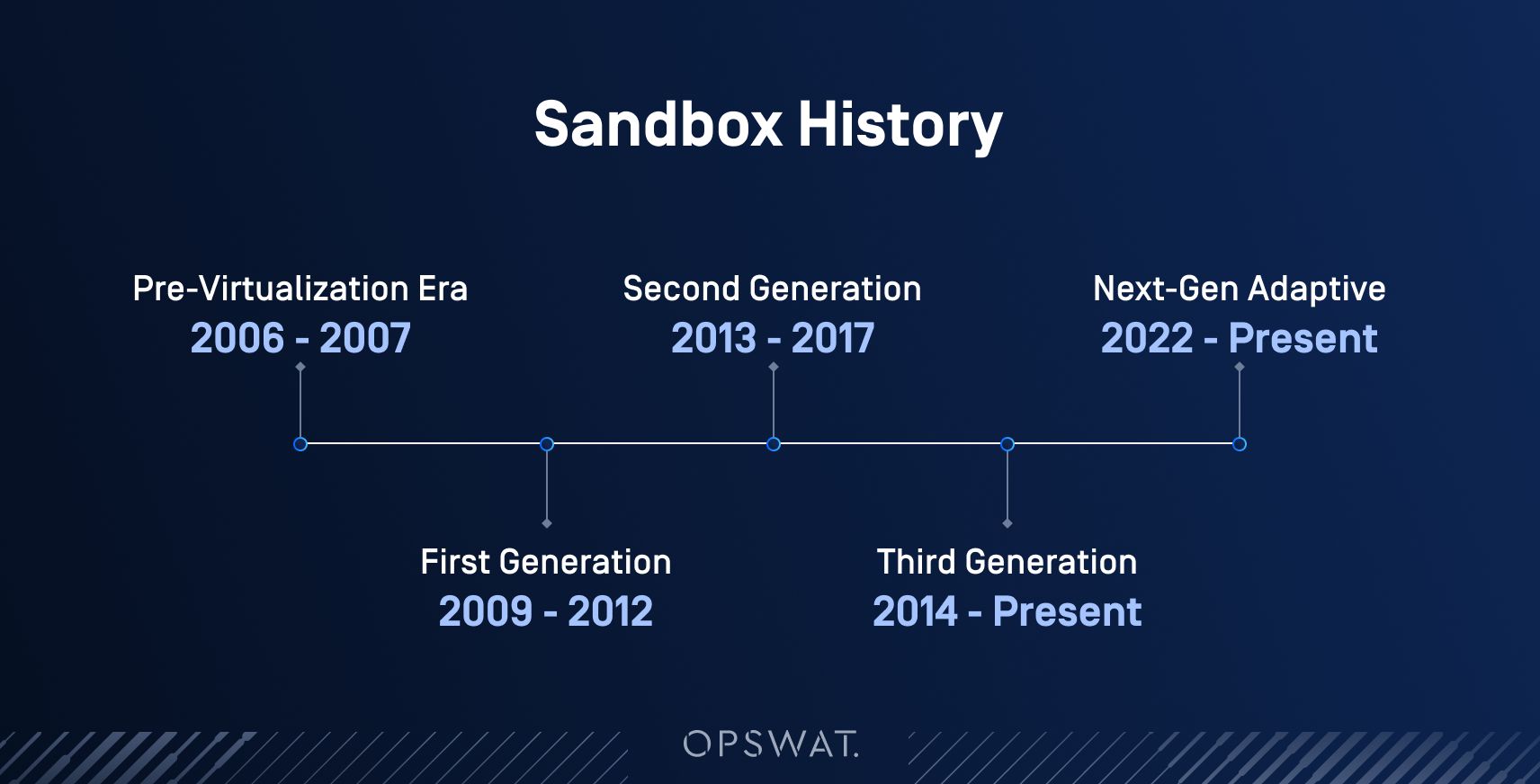

2006:API 初期のフッキング・サンドボックス

- テクノロジーホスト・システム上でマルウェアの動作を直接キャプチャするために、ユーザー・モードAPI フッキングを導入。しかし、これらのサンドボックスは適切な分離を欠いていたため、エンドポイントは脆弱なままでした。

2007:初期のアカデミック・プロジェクトSandbox

- 技術:API-フック型サンドボックスと同様、これらのプロジェクトは学術研究に重点を置いているが、分離が不十分であるため、マルウェアのバイパスの影響を受けやすい。

注目すべきベンダー

Software、アカデミック・プロジェクト

2009:仮想化ベースのサンドボックスの導入

- テクノロジー:この時代には完全なシステム仮想化が導入され、マルウェアを隔離された仮想マシン内で実行できるようになりました。これにより、マルウェアを完全に封じ込めることで、より安全な分析が可能になりました。

2010:商用仮想化ベースのサンドボックス

- テクノロジー仮想化を利用した多段階実行環境を導入し、従来の検知メカニズムを超えた高度な持続的脅威(APT)を検知。

注目すべきベンダー

カッコー財団、ファイア・アイ

2012:アプライアンスベースの仮想化サンドボックス

- テクノロジー高セキュリティ環境向けのオンプレミス・アプライアンス型サンドボックスを中心に、完全な分離と豊富な動作分析を提供し、エアギャップ・ネットワークに最適。

2013:ハイブリッド分析

- テクノロジー静的コード解析と動的実行を組み合わせ、特に回避的なマルウェアに対してより深いフォレンジックインサイトを提供するためにメモリダンプを組み込んだ。

注目すべきベンダー

ファイア・アイ、ジョー・セキュリティ、ペイロード・セキュリティ(後にクラウドストライクが買収)

2014:ハイパーバイザーベースのサンドボックス

- テクノロジーこれらのサンドボックスは、ハイパーバイザーレベルでマルウェアを分析し、API フッキングを回避し、カーネルレベルの可視性を提供すると同時に、アンチサンドボックス技術に対するステルス性を強化します。

2017-2022年:クロスプラットフォームとCloudサンドボックス化

- テクノロジークロスプラットフォームのサポート(Windows、macOS、Linuxなど)とクラウドネイティブなデプロイメントを導入し、大規模なマルウェア検出のためのAPI-driven workflowsを統合。

注目すべきベンダー

VMRay、ジョー・セキュリティ、クラウドストライク

2022: 次世代Adaptive サンドボックス

- テクノロジー新興のサンドボックスは、AI主導の洞察、静的・動的分析、レピュテーション・エンジンを統合した包括的な脅威検知プラットフォームへと進化しつつある。これらのプラットフォームには独自のオーケストレーション・パイプラインが含まれ、エンドツーエンドの脅威検知と対応機能を提供します。

- 機能:マルチクラウドのデプロイメントをサポートし、高スループットとSOAR(Security Orchestration, Automation, and Response)機能を組み合わせて、検知のライフサイクル全体を自動化する。

注目すべきベンダー

OPSWAT

ハイブリッド分析とエミュレーションの台頭

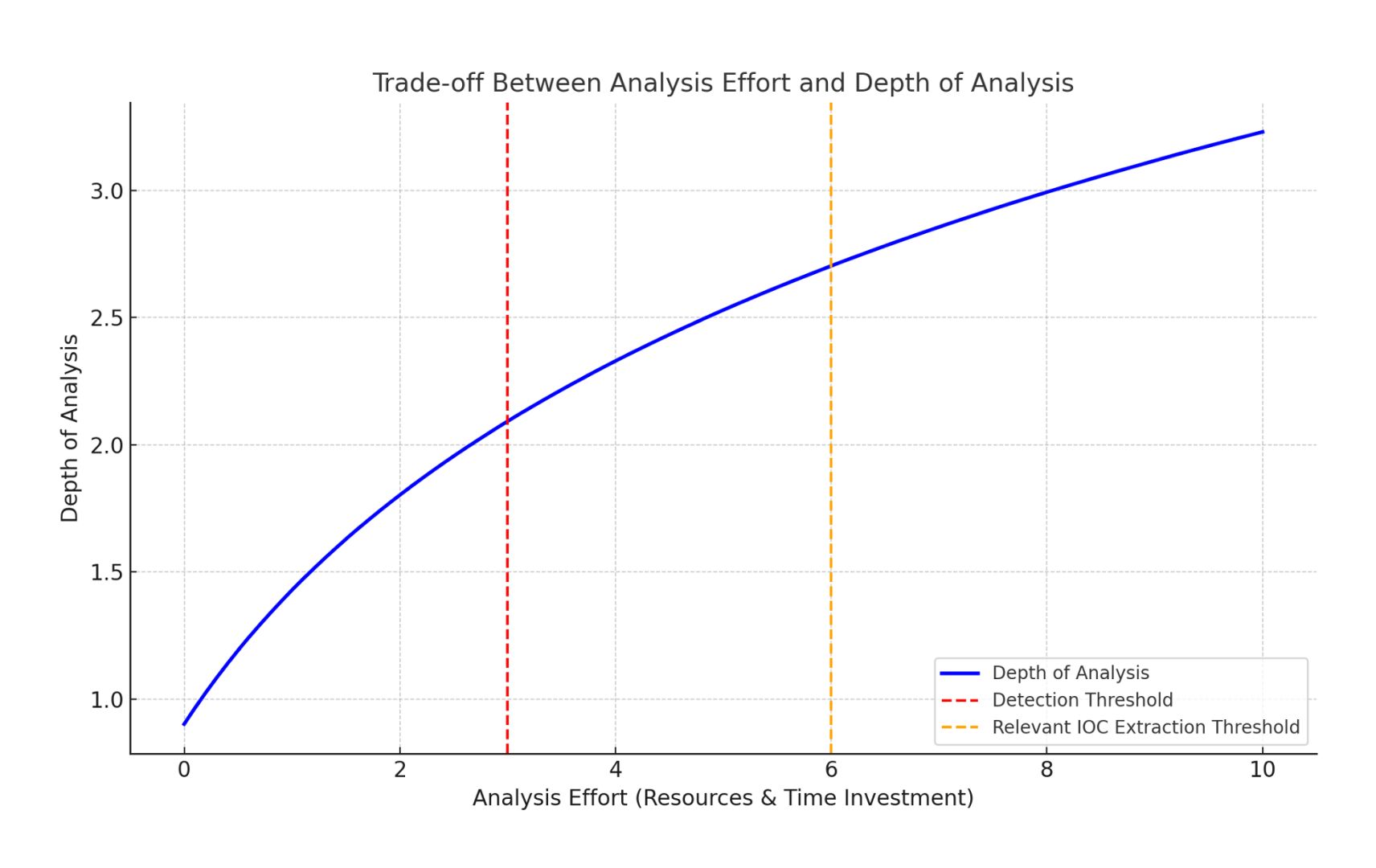

マルウェアの作者がテクニックを進化させるにつれ、静的解析だけでは最新の脅威を検知できないことが明らかになりました。サンドボックスはこうした進化する手口に適応する必要があり、ハイブリッド解析の導入は重要な前進でした。

VxStreamSandbox と JoeSandbox の両社は、動的実行と静的メモリ解析を組み合わせて、この分野をリードしました。このハイブリッド・アプローチにより、暗号化や難読化のようなテクニックを使って真の動作を隠蔽しようとするマルウェアをより深く分析することが可能になりました。メモリ・ダンプを調査することで、セキュリティ・チームは、通常の実行では明らかにならない悪意を発見することができました。

サンドボックスの最新トレンドは、エミュレーションの導入です。エミュレーションとは、実世界のシステムをできるだけ忠実に再現するように設計された完全な合成環境でマルウェアを実行することです。OPSWAT MetaDefender Adaptive Sandboxその他の先進的なプラットフォームでは、ファイルレスマルウェア、メモリ常駐型の脅威、エンドポイント防御を特にターゲットとするマルウェアを処理するために、ハイブリッド解析とともにエミュレーションを使用しています。

最新のサンドボックスソリューションの概要

| Sandbox タイプ | テクノロジー | 配備 | 主な特徴 | 理想的な使用例 |

| Cloud脅威検知プラットフォーム | ハイブリッド分析、AI、TI | Cloud | API-既存のプラットフォームに統合されたハイブリッド分析 | エンタープライズエンドポイント保護、大規模検出 |

| アプライアンス・ベースのサンドボックス | 多段階APT検知 | オンプレミス | 完全分離、多段階マルウェア解析 | エアギャップまたは高セキュリティ環境 |

| ハイパーバイザーベースのサンドボックス | ハイパーバイザーレベルの監視 | Cloud | ステルス監視、サンドボックス回避に強い | 回避型マルウェアの検出、標的型または高度な脅威 |

| エミュレーションベースのSandbox | エミュレーション | Cloud | 高スループット、オフライン/エアギャップ対応(URLレピュテーションエンジンなど) | 大規模な企業検知、重要インフラ、高セキュリティ |

使用例

| ユースケース | 説明 |

| 重要インフラ/エアギャップ | 公共事業、医療、防衛における隔離された安全な環境のためのオフライン分析。 |

| 大規模自動分析 | 大量かつスケーラブルなマルウェア処理と迅速なターンアラウンドタイム。 |

| Advanced Threat Detection 標的型攻撃 | 高度で長期的な脅威や、価値の高い標的を狙ったカスタム攻撃を特定する。 |

| エンタープライズ・エンドポイントの保護 | 分散したエンドポイントを継続的に監視し、マルウェアを検出します。 |

| フォレンジック・マルウェア研究 | セキュリティ研究のための詳細なリバースエンジニアリングと詳細なマルウェア分析。 |

| Cloud脅威検知 | 自動化された大規模な脅威検知のためのシームレスなクラウド統合。 |

主なポイント

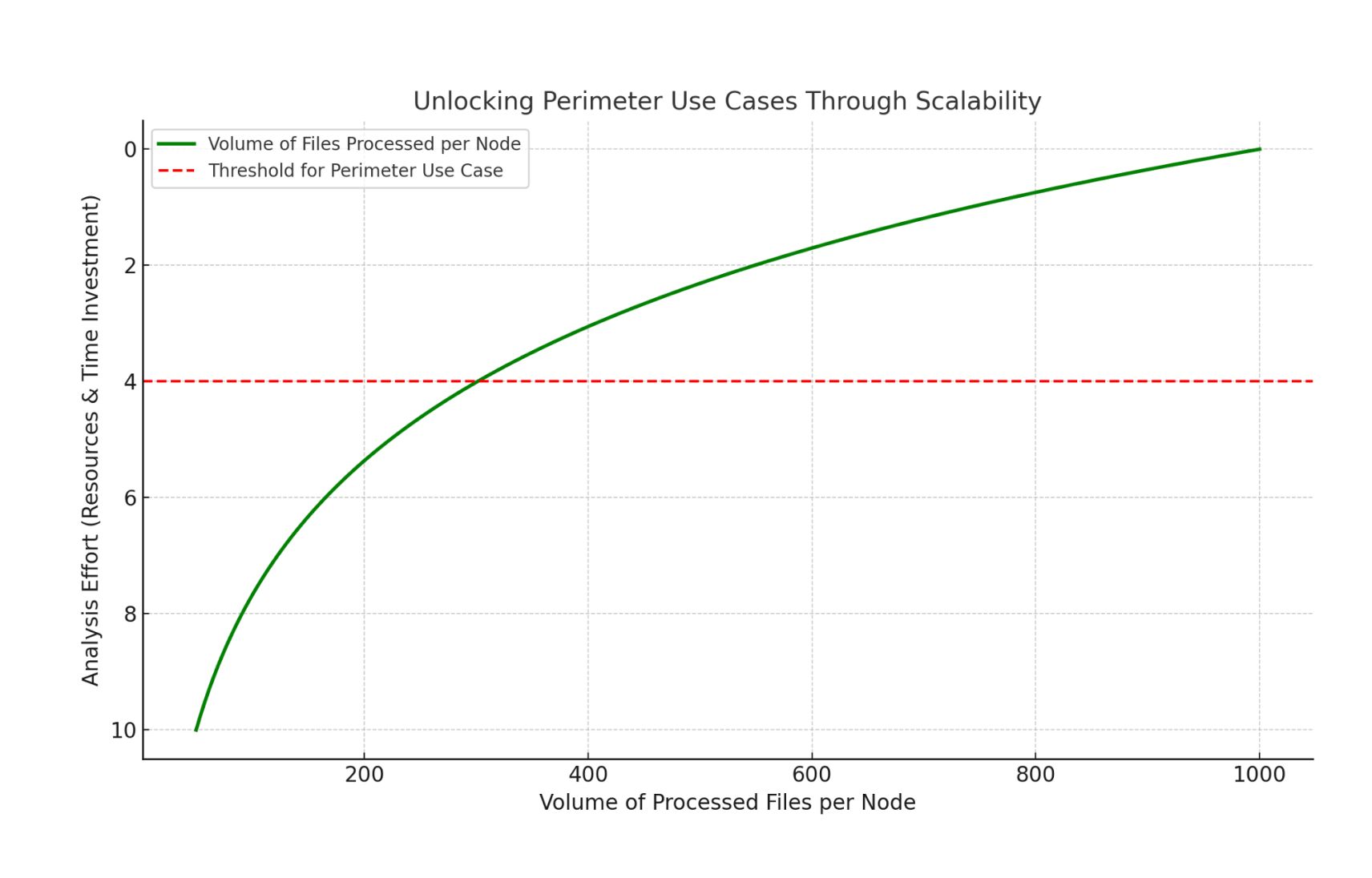

包括的なマルウェア解析の導入を検討している組織にとって、サンドボックスの選択は、クラウドネイティブなソリューションの拡張性、アプライアンスベースのツールのセキュリティ、ハイパーバイザーベースの検出のステルス性など、特定のニーズによって異なります。いずれにせよ、サンドボックスは、マルウェアを即座に検知し、より深いフォレンジック分析を行うために不可欠なツールであることに変わりはありません。マルウェアを出し抜くための競争は続いており、サンドボックスがその先頭を走っている。

サンドボックスは、ますます巧妙になるマルウェアに対抗するために進化してきた。

初期のサンドボックスは、基本的なAPI フッキングとカーネル監視に依存していたが、巧妙なマルウェアに対しては効果がないことが判明した。最新のサンドボックスは、高度に難読化された脅威も検出できるように、ハイブリッド解析とエミュレーションを組み込んでいます。

Adaptive サンドボックスとハイブリッド・サンドボックスは高度な脅威検知に不可欠

静的解析と動的解析に加え、エミュレーションやAI主導の洞察を組み合わせることで、今日のサンドボックスは、ランサムウェア、ゼロデイ・エクスプロイト、高度な持続的脅威などの複雑な脅威をより効果的に解析することができます。

サンドボックス化ソリューションは展開のニーズによって異なる

エアギャップ環境用のオンプレミス・アプライアンス・ベースのサンドボックスから、大規模な脅威検出用のクラウドネイティブ・プラットフォーム(API )まで、企業はそれぞれのセキュリティ要件に合ったサンドボックス技術を選択する必要がある。

サンドボックスの未来

最新のサンドボックス技術は、仮想化、ハイブリッド解析、エミュレーションを組み合わせることで、高度化する脅威に対応できるようになり、初期の段階をはるかに上回る進化を遂げています。マルウェア作者がその手口を洗練し続ける中、サンドボックスの進化の次のステップでは、AIを活用した検知システムと適応学習システムがさらに進化し、時代の最先端を行くことになるでしょう。

コミュニティサイト(www.filescan.io)で、この技術を無料で体験できます。

ヤン・ミラーは、マルウェア解析、サンドボックス技術、ハイブリッド脅威検知手法において10年以上の経験を持つサイバーセキュリティの専門家です。VxStreamSandbox を開発した Payload Security の創設者であり、後に CrowdStrike に買収され、FalconSandbox に発展しました。ハイブリッド分析におけるヤンの革新的な仕事は、マルウェア検出への静的アプローチと動的アプローチの両方を組み合わせた、最新のサンドボックスの標準を設定しました。

現在は、OPSWAT 、最高技術責任者として、重要インフラや高セキュリティ環境向けのサンドボックス技術の推進に注力している。