はじめに

QRコードは認証、デバイスのペアリング、コラボレーションプラットフォームでのファイル共有に欠かせないものとなっています。しかし、その利便性からサイバー犯罪者の格好の標的となっています。Egressによると、QRコードフィッシング(quishing)は、2021年にはフィッシングメールの0.8%であったものが、2023年には12.4%に急増し、2024年には10.8%の割合が持続するといいます。この急激な成長は、今や企業コミュニケーションの中心となっているSignalやMicrosoft Teamsのような信頼できるツールを悪用する攻撃者の戦略的シフトを反映しています。

このブログでは、QRコードを利用した攻撃が従来の防御策をいかに回避しているかを検証し、実際のインシデント事例を紹介するとともに、Core Deep CDR™テクノロジー、Threat Intelligence、API連携を通じて、これらのリスクをどのようにCore 解説します。

2025年第1四半期に話題になったQRコードベースの攻撃トップ

シグナルのリンク・デバイス攻撃-認証バイパス

暗号化メッセージング・アプリの代表格であるSignalでは、パスワードの代わりにQRコードのスキャンによってデバイスをリンクすることができる。致命的な欠陥により、プライマリー・デバイスが侵害された場合、攻撃者は悪意のあるデバイスを恒久的にリンクさせることができます。

攻撃方法

- フィッシングメールやソーシャル・エンジニアリングの手口は、「アカウントの確認」を装ってユーザーを騙し、QRコードをスキャンさせる。

- スキャンされると、攻撃者のデバイスはメッセージ、連絡先、通信へのフルアクセスを得る。

実社会への影響

- グーグルの脅威分析グループが特定したロシアのスパイグループは、この欠陥を悪用してウクライナのユーザーを標的にした(ワイアード)。

Microsoft TeamsにおけるBlack BastaのQRコードフィッシング

2022年から活動している悪名高いランサムウェア・アズ・ア・サービス(RaaS)グループのBlack Bastaは、Microsoft TeamsのQRコードフィッシングに軸足を移している。

攻撃方法

- 偽のITセキュリティ警告がTeams経由で送信され、従業員にQRコードをスキャンしてMicrosoft 365の認証情報を「確認」するよう促します。

- QRコードは悪意のあるURLを不明瞭にし、電子メールセキュリティツールを回避します。

- 被害者は偽のログインページにリダイレクトされ、認証情報の窃取、権限の昇格、ランサムウェアの展開が可能になります。

MetaDefender Core™がQRコードベースの攻撃を防ぐ方法

これらの進化する脅威と戦うために、組織は従来のフィッシング検出を超える高度なセキュリティソリューションを必要としています。MetaDefender Core 、コラボレーションプラットフォームにおけるファイルベースの脅威とクレデンシャルベースの脅威を無力化するために特別に設計された多層技術を利用しています。

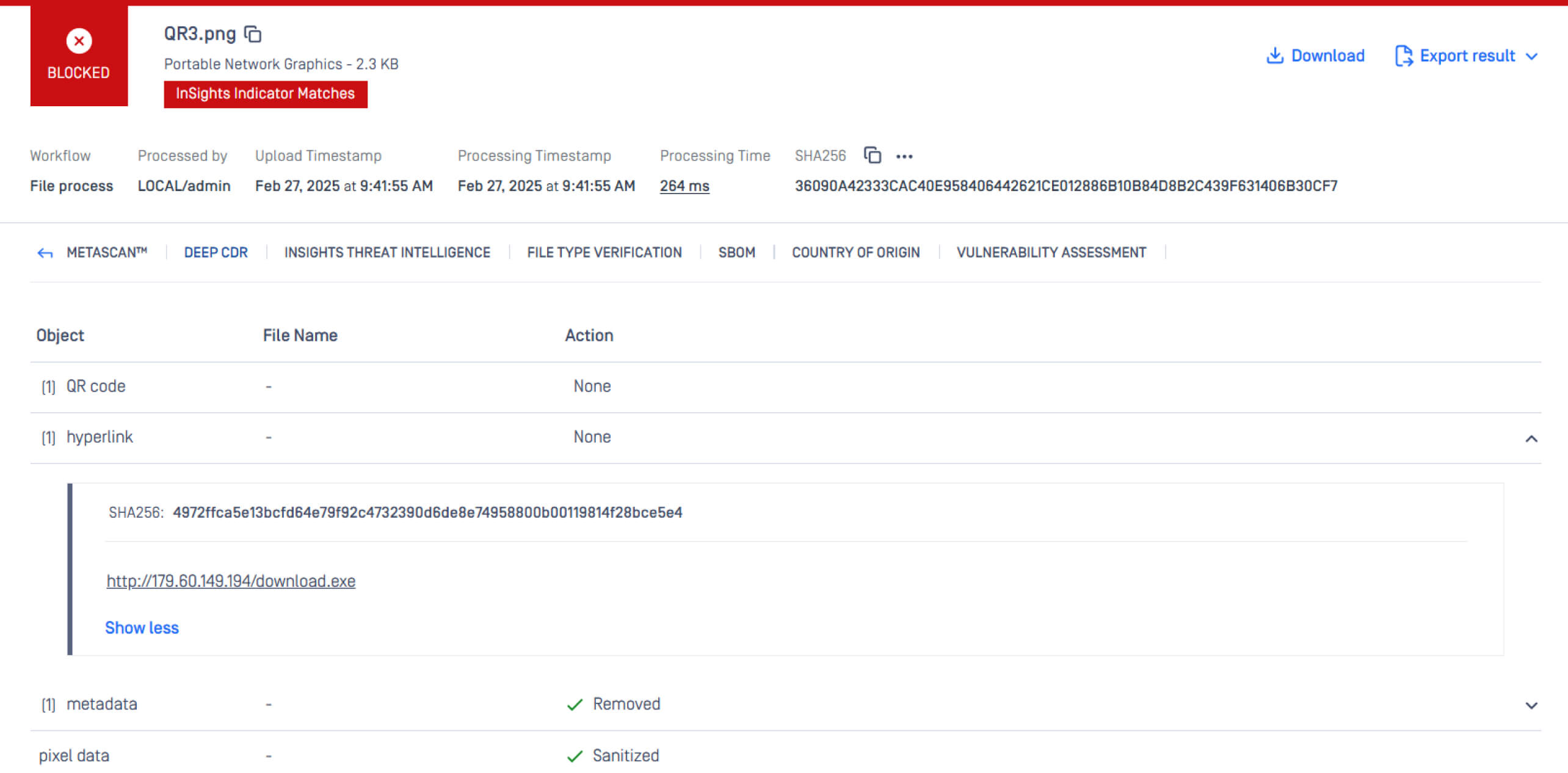

ディープCDR™テクノロジー

Deep CDR™テクノロジーは、悪意のある可能性のある要素やポリシー違反のコンテンツ(難読化されたURLなど)を削除し、安全に使用できる新しいファイルを再生成することで、イメージファイルをクリーンアップします。クィッシング攻撃を防ぐため、Deep CDR™テクノロジーは以下の機能を提供します:

- QRコードからハイパーリンクを抽出し、脅威を無力化します。

- 安全に使用できるQRコードを再生成し、ユーザーはそれにURLスキャンサービスを追加することができます。

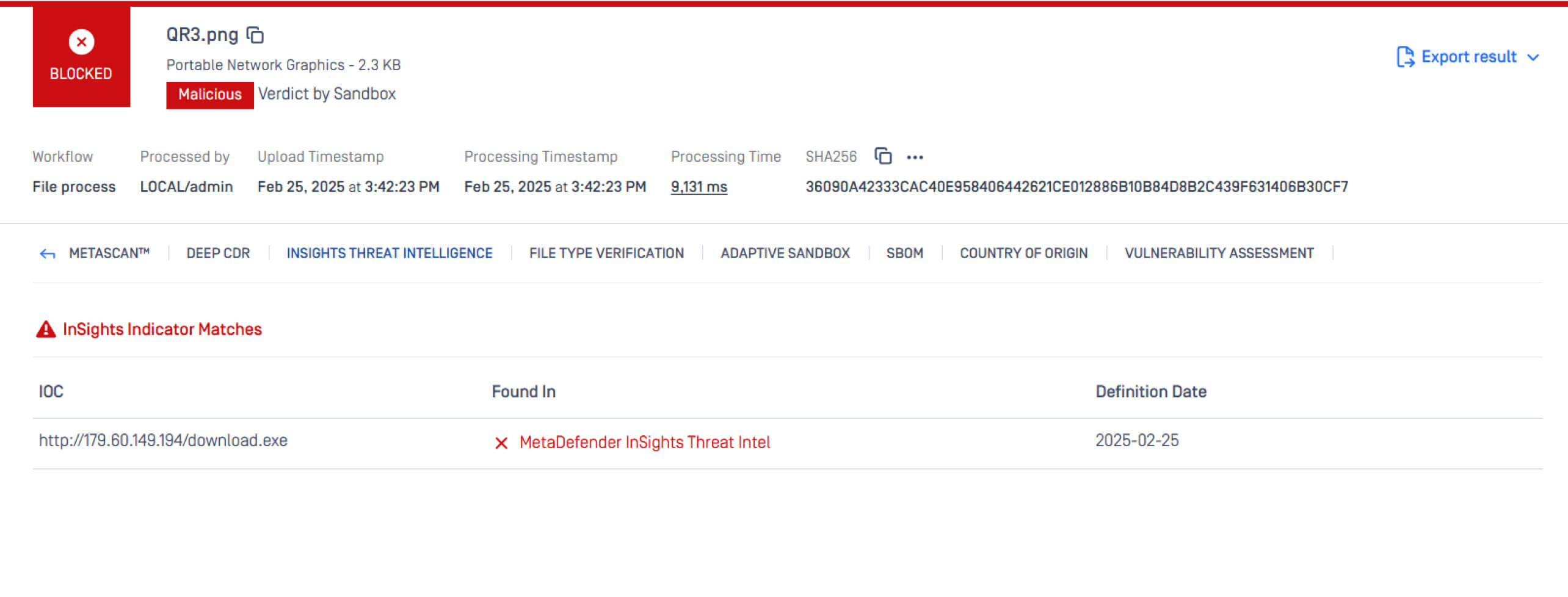

InSightsThreat Intelligence

InSightsThreat Intelligence 使用すると、複数のソースから収集した脅威インテリジェンスを使用して、ほぼリアルタイムでQRコード内の悪意のあるドメインとIPを特定し、ブロックすることができます。

- Deep CDR™テクノロジーによってQRコードから抽出されたドメインを検出します。

- 従業員がブラックリストや不審なドメインにアクセスするのを防ぐ。

- 進化する脅威に基づき、リスクインテリジェンスを継続的に更新する。

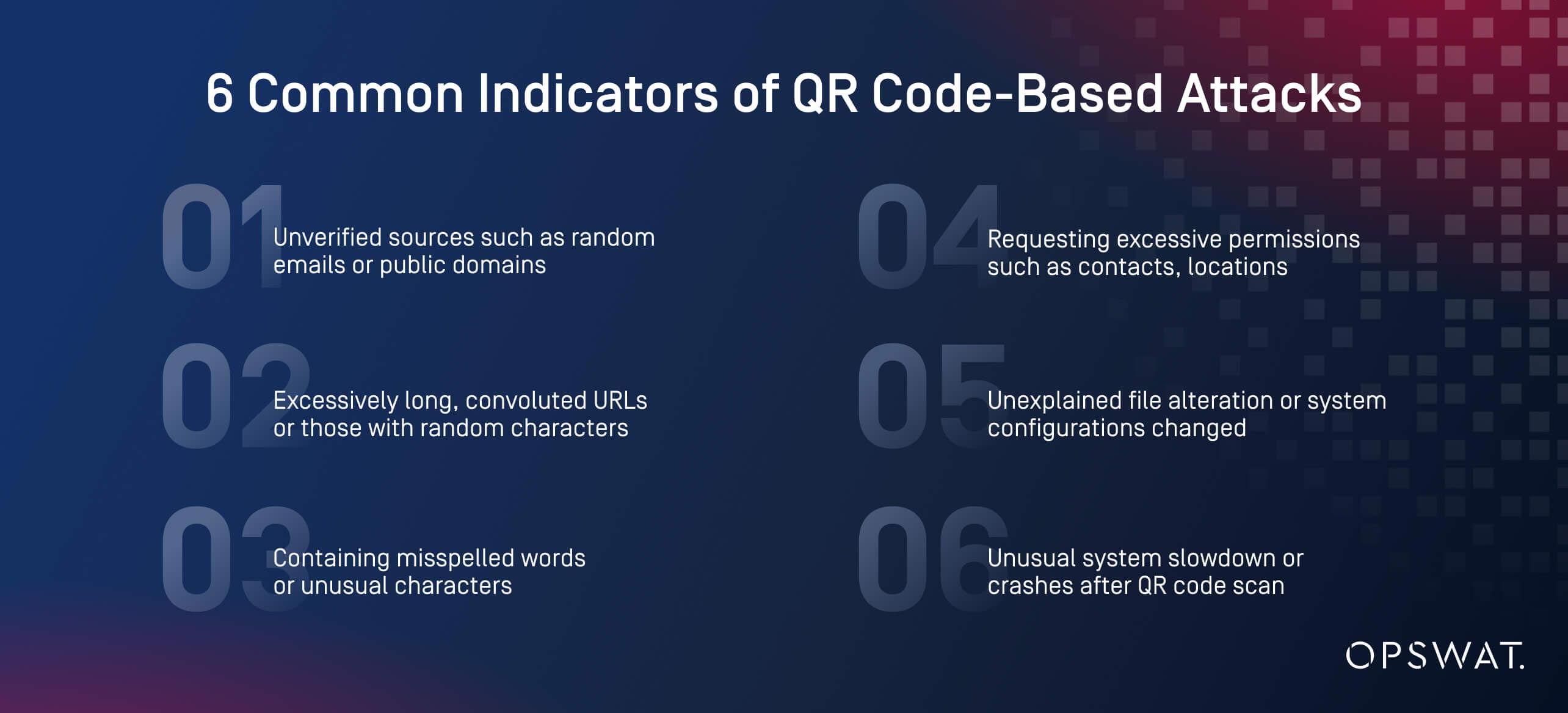

適切なディフェンスでクィッシングを寄せ付けない

QRコードはもはや単なる利便性ではなく、認証情報の窃盗、MFAのバイパス、ランサムウェアの展開を狙うサイバー犯罪者の格好の標的となっている。このようなリスクを軽減するために、企業はQRコードのやり取りに対して、以下のようなゼロトラスト・アプローチを採用する必要があります:

- QRコードフィッシングのリスクと攻撃方法について従業員を教育します。

- mobile 強化し、不正スキャンの可能性を減らします。

- MetaDefender Core ようなプロアクティブな脅威防御ソリューションを導入し、QRコードのサニタイズ、悪意のあるドメインのブロック、企業ワークフローへのセキュリティの統合を行います。

QRコードのスキャンが一度でも危険にさらされると、本格的なセキュリティ侵害につながる可能性があります。組織は、従来の防御を越えて、多層的で詳細な防御ソリューションを採用することで、攻撃者の先を行くために今行動する必要があります。