Microsoft Office文書は、依然としてサイバー侵入における最も効果的な手段の一つです。これらは信頼されており、広く利用され、日常業務に深く浸透しています。ロシアの脅威アクターに関連する最近の活動と、CVE-2026-21509のような脆弱性が相まって、Officeが、特に重要かつ機密性の高い環境において、依然として確実な侵入経路であり続けている理由が明らかになっています。

脆弱性:設計上の信頼の悪用

CVE-2026-21509の脆弱性により、攻撃者は正規のOffice文書を悪用することが可能となり、通常のファイル処理中に攻撃が実行されました。マクロも警告も、明らかな不審な点もありませんでした。構造的にはごく普通の文書だったため、見た目も何ら変わりませんでした。

そこが問題なのです。Officeファイルは複雑なコンテナであり、生産性向上のために設計された埋め込みオブジェクト、参照、動的コンテンツをサポートしています。しかし、その複雑さゆえに、攻撃者は通常の文書処理の過程に実行パスを隠蔽する余地を得てしまうのです。

このエクスプロイトの仕組み

Microsoft Office には、埋め込みオブジェクトのゲートキーパーとして機能するセキュリティマネージャーが搭載されています。Office が OLEObject を検出すると、ブロックリスト(キルビット)を確認して、そのオブジェクトが危険かどうかを判断します。

CVE-2026-21509は、この信頼メカニズムを直接悪用します。攻撃者は、ドキュメントのXML構造内に特定のプロパティやフラグを埋め込みます。これらのフラグは、本質的にセキュリティマネージャーに対して「このオブジェクトは信頼できるため、チェックを行わないでください」という認証情報を提示するものです。セキュリティマネージャーはこれに従うため、悪意のあるOLEObjectは検査されることなく実行されてしまいます。

この脆弱性は、解析およびレンダリングの初期段階で発生します。文書は悪意のあるように見える必要はありません。単に開かれるだけで十分です。

例外ではなく、ある種の傾向

CVE-2026-21509は、よく見られるパターンに従っています。

CVE-2024-30103では、攻撃者はOfficeによるリモートテンプレートの処理方法を悪用し、マクロを使用せず、ユーザーの操作を最小限に抑えてコードを実行可能にしました。これに先立ち、CVE-2023-36884は、通常の表示処理中にトリガーされるように仕組まれたOffice文書を通じて、国家と関連するグループによって積極的に悪用されていました。

どの事例も、同じ点を裏付けています。つまり、この脆弱性の悪用は、解析やレンダリングの初期段階で発生するということです。文書は悪意のあるように見える必要はありません。単に開かれるだけで十分なのです。

この手法は、ロシア系の脅威グループの活動様式とよく合致している。彼らは、通常の業務フローに溶け込み、目立つ痕跡を残さず、無理やりアクセスを強要するのではなく信頼関係を悪用する手法を好む。

「Office Zero Days」から得られる真の教訓

この教訓は、特定の脆弱性や特定の攻撃キャンペーンに関するものではありません。攻撃対象領域そのものに関するものです。

オフィス文書は通常、実行可能なコンテンツではなくデータとして扱われます。現代のエクスプロイトは、この前提を利用しています。セキュリティチームは、どの脆弱性が悪用されているか、あるいはどのエクスプロイトが流通しているかを常に把握しているとは限りません。ゼロデイ攻撃が成功するのは、まさにそれが使用される時点では未知であるからこそなのです。

重要なシステムを運用する組織にとって、これはセキュリティ対策のあり方を根本から変えるものです。文書が開かれた後に脆弱性を特定することに注力するのではなく、文書が隠れたロジックを実行する能力そのものを排除することに注力しなければなりません。

OPSWAT はこの脅威にどのように対処しているか

OPSWAT 、2つの相互補完的な技術を通じて、Officeのゼロデイ攻撃OPSWAT 。Deep CDR™テクノロジーは実行機能を無効化することで悪用を防止し、Adaptive Sandbox 行動分析を通じて悪意のある文書の真の意図をSandbox 。

Deep CDR™ テクノロジー:構造的サニタイゼーションによるエクスプロイトの無力化

Deep CDR™テクノロジーは、ファイル構造に対してゼロトラストアプローチを採用することで、問題の根源に対処します。

Deep CDR™テクノロジーは、文書が悪意のあるものかどうかを判断するのではなく、複雑なファイルをデフォルトで潜在的に危険なものとして扱います。このテクノロジーは文書を分解し、スクリプト、埋め込みオブジェクト、不正な構造など、アクティブで悪用可能な要素をすべて除去した上で、業務上のコンテンツは保持したクリーンなバージョンを再構築します。

Deep CDR™ テクノロジーが CVE-2026-21509 をどのように阻止するか

Deep CDR™ テクノロジーは、Office Security Manager とは根本的に異なる原理に基づいて動作します。信頼性を評価することはありません。ブラックリストを確認したり、フラグを分析したりすることもありません。単に、OLEObjects を含む、ポリシーに違反するすべてのコンテンツを削除するだけです。

Deep CDR™テクノロジーは、文書を分解し、再構築前にすべてのアクティブな要素や悪用可能な要素を排除することで、悪用メカニズムを無力化します。信頼されているか否かを問わず、実行可能なOLEObjectは一切残されません。再構築された文書は業務上のコンテンツを保持しますが、実行機能を持つことはありません。

この手法では、CVE-2026-21509や将来の亜種に関する知識は必要ありません。エクスプロイトが、埋め込まれたオブジェクトがユーザー環境に持ち込まれることを前提としている場合、その仕様上、攻撃は失敗します。

CISOにとって、これはリスクに関する議論の枠組みを一新するものです。Officeのゼロデイ脆弱性は、もはや情報収集上の問題ではなく、設計上の選択となるのです。文書自体は受信されるかもしれませんが、隠されたロジックを実行する能力は持たない状態で届くことになります。

Adaptive Sandbox:行動分析による悪意の意図の検知

Deep CDR™テクノロジーは、構造的なサニタイズにより悪用を防止する一方で、 Adaptive Sandbox は別のアプローチを採用しています。つまり、制御された環境でドキュメントを実行し、実際にどのような動作をするかを観察するのです。

行動分析が重要な理由

CVE-2026-21509は、静的解析には限界があることを示しています。APT28によるウクライナ攻撃に関連する悪意のある文書は、構造上は正常に見えます。XMLに埋め込まれたフラグは、明らかなマルウェアのシグネチャとして認識されません。明らかに「異常」な点が見当たらないため、従来の検知手法では対応が困難です。

Adaptive Sandbox 異なります。静的なコードから悪意のあるパターンを特定しようとするのではなく、制御された環境内でドキュメントを実行し、その実際の挙動を観察します。

Adaptive Sandbox がAPT28の攻撃キャンペーンをSandbox 経緯

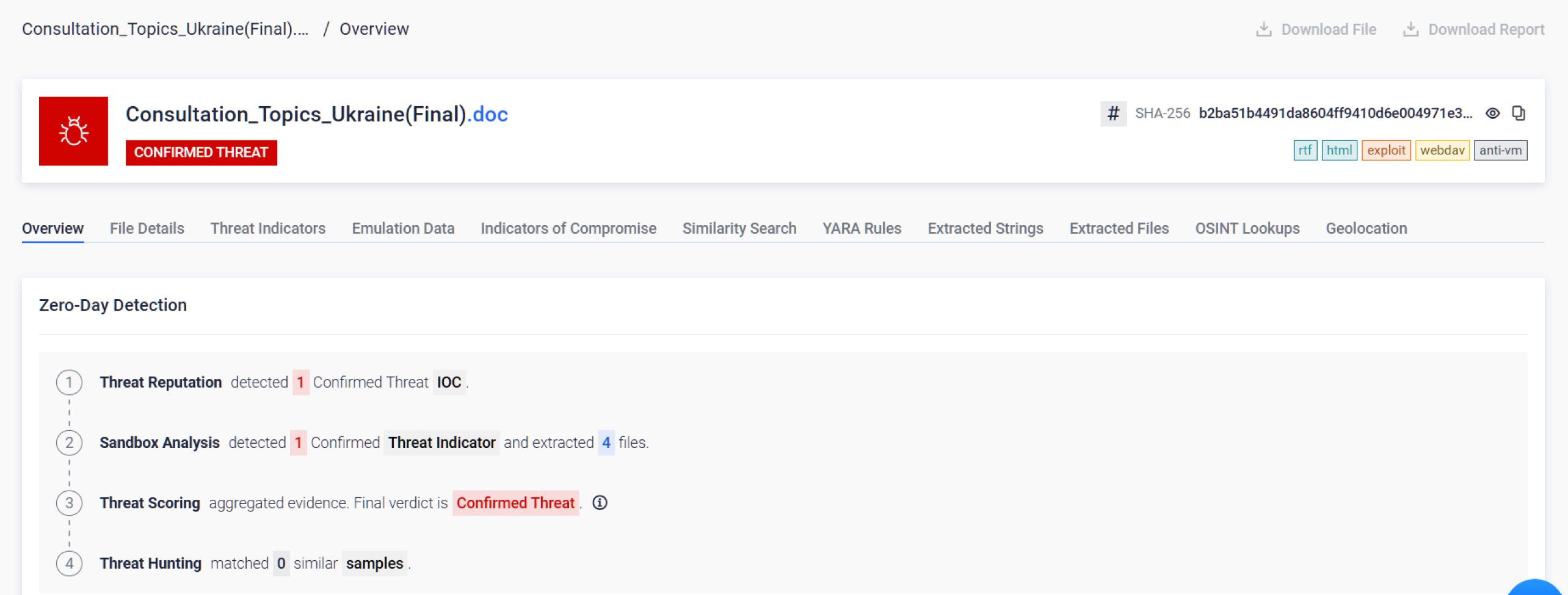

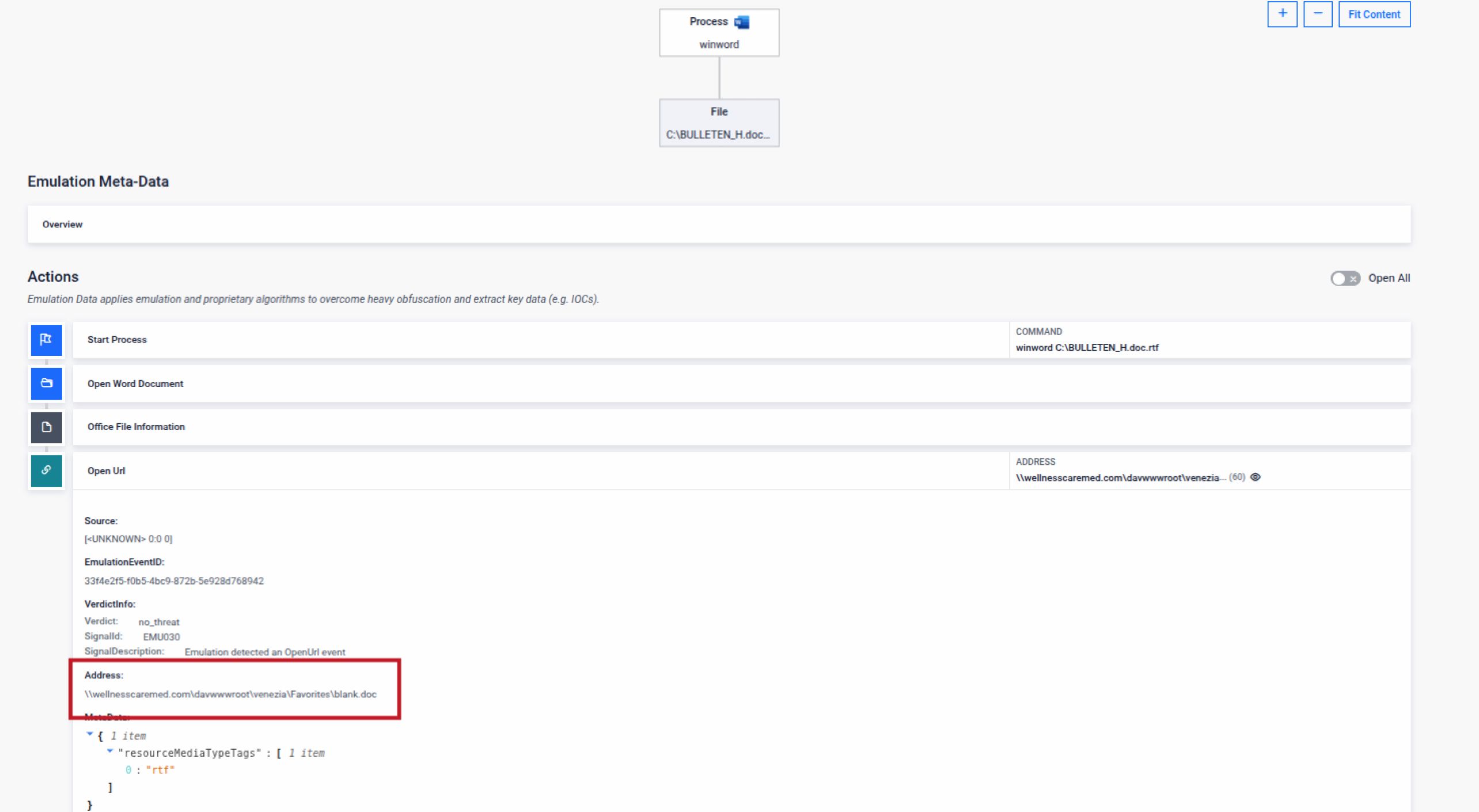

Adaptive Sandbox CVE-2026-21509を悪用する悪意のある文書をSandbox 際、既知のエクスプロイトのシグネチャを検索することはなかった。代わりに、文書を実行し、何が起こるかを観察した。

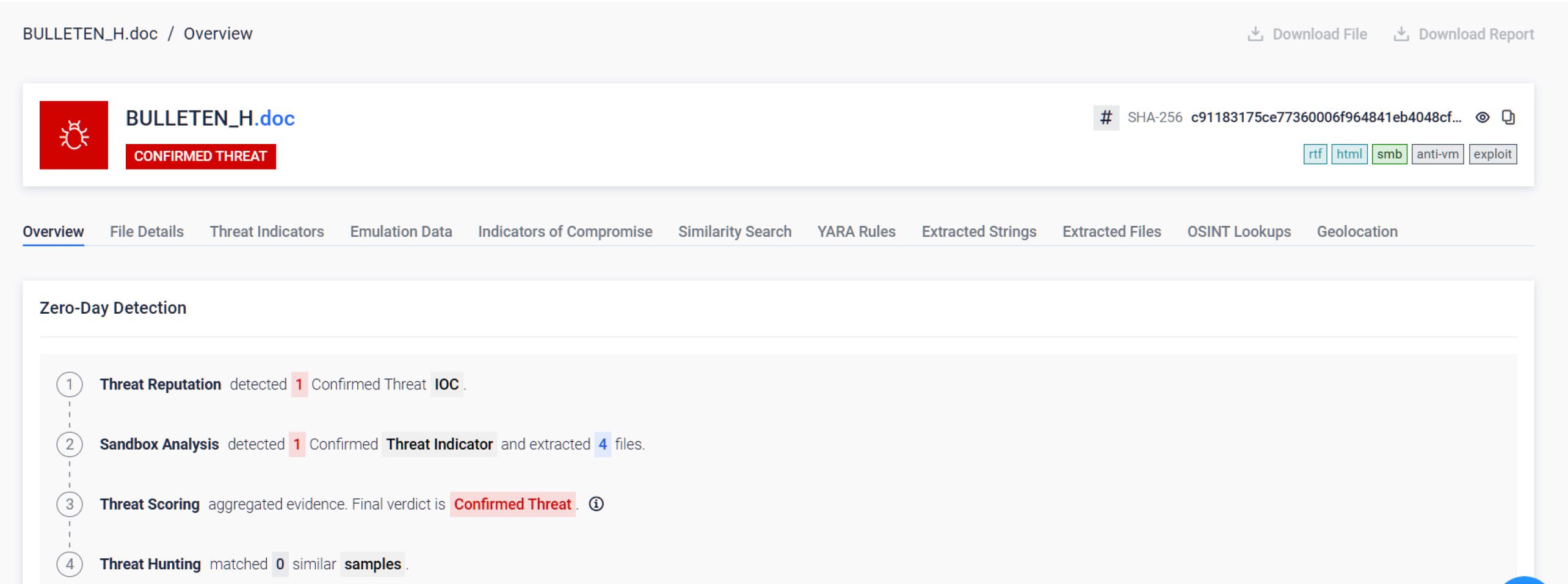

CVE-2026-21509を悪用する実際の悪意のある文書

ファイルが開かれた瞬間、攻撃者の意図通り、埋め込まれたOLEObjectがトリガーされた。しかし、被害者のネットワークに到達する代わりに、その真の目的が明らかになった。それは、外部の攻撃者のインフラストラクチャに対してWebDAV接続を確立し、次の段階のペイロードを取得することだった。

重要なのは、このネットワーク上の動作です。XMLの構造ではありません。特定のフラグの有無でもありません。実行の機会が与えられた際に、そのドキュメントが実際に行う動作こそが重要なのです。

Adaptive Sandbox 、アクティブで悪用可能なすべての要素Sandbox およびエミュレートSandbox 、完全な動作プロファイルを作成します。たとえ未知のエクスプロイトであっても、ドキュメントが外部サーバーへの接続を試みたり、追加のペイロードをダウンロードしたり、隠されたコマンドを実行したり、コマンド&コントロール接続を確立しようとしたりした場合、Adaptive Sandbox はその動作を、ドキュメントがユーザーに届く前にSandbox

OLEObjectに悪意のあるコードが含まれている場合、Adaptive Sandbox シグネチャ照合ではなく、動作解析によってそれをSandbox 。

2つの技術の連携

リスクの高い環境で事業を展開する組織にとって、Deep CDR™Sandbox 、それぞれ異なる役割を担いながらも、互いにSandbox :

- 予防のためのDeep CDR™テクノロジー:環境内に持ち込まれるドキュメントが悪意のあるロジックを実行できないようにします。ファイルがユーザーに届く前に、悪用される可能性を排除します。エンドユーザーへ安全に配信するためにドキュメントを無害化する必要がある場合に、この機能をご利用ください。

- Sandbox Adaptive Sandbox : 制御された実行を通じて不審なドキュメントの動作意図を明らかにし 、脅威インテリジェンス、インシデント対応、およびフォレンジック分析を支援します。ドキュメントがどのような動作をするように設計されているかを正確に把握する必要がある場合に、本ソリューションをご利用ください。

CVE-2026-21509は、ファイル構造に対する信頼を悪用します。Deep CDR™テクノロジーは、悪用可能な構造を排除します。Adaptive Sandbox 、そのエクスプロイトがどのような動作を意図していたかをSandbox 。

どちらのアプローチも、脆弱性について事前に把握している必要はありません。どちらの方法も、次にOfficeのゼロデイ脆弱性が発見された際、組織がその影響を事後的に確認する事態を回避します。

結論:検知ではなく、設計段階からのセキュリティ

Officeの脆弱性を悪用する攻撃は今後も続くだろう。攻撃者は、ファイルの複雑さを利用し続けるだろう。なぜなら、それが効果的だからだ。実務上の教訓は単純明快だ。リスクの高い環境においては、Office文書は「設計上」安全であるべきだ。監視下にあるものではなく、「おそらく安全」なものでもなく、開いても安全なものでなければならない。

CVE-2026-21509は、ロシアのハッカーが利用する最後のOfficeの脆弱性ではないだろう。次のものはすでに存在しているかもしれない。唯一重要なのは、あなたの環境において、文書が隠されたロジックを実行する機会を与えられるかどうかだ。

Deep CDR™テクノロジーとAdaptive Sandbox 、既存のセキュリティ環境にSandbox 統合する方法について、詳しくご覧ください。