ファイルアップロードのセキュリティリスク

マルウェア

ファイルのアップロードは、システムに悪意のあるソフトウェアを持ち込む可能性があり、データの完全性とセキュリティを損なう可能性がある。

標的型攻撃

サイバー犯罪者は、ファイルアップロードの脆弱性を悪用してシステムへの不正アクセスを行ったり、特定のターゲットに対して高度な攻撃を仕掛けたりすることがある。

資源枯渇攻撃

大規模または多数のファイルアップロードやアーカイブ爆弾は、システムをクラッシュさせる可能性のあるサービス拒否状態を作り出すことで、システムのリソースを圧倒するように設計されています。

個人を特定できる情報 (PII)

GDPRのような規制は、制限を実施し、要求に応じてデータを削除することによって、ユーザーがアップロードしたPIIを不正アクセスから保護することを組織に求めている。

コンプライアンス規制

PCIやHIPAAのようなコンプライアンス基準は、不正アクセスや潜在的な侵害を防ぐために、クレジットカード情報や個人健康情報などの機密データを保護することを組織に義務付けています。

OPSWAT ソリューション

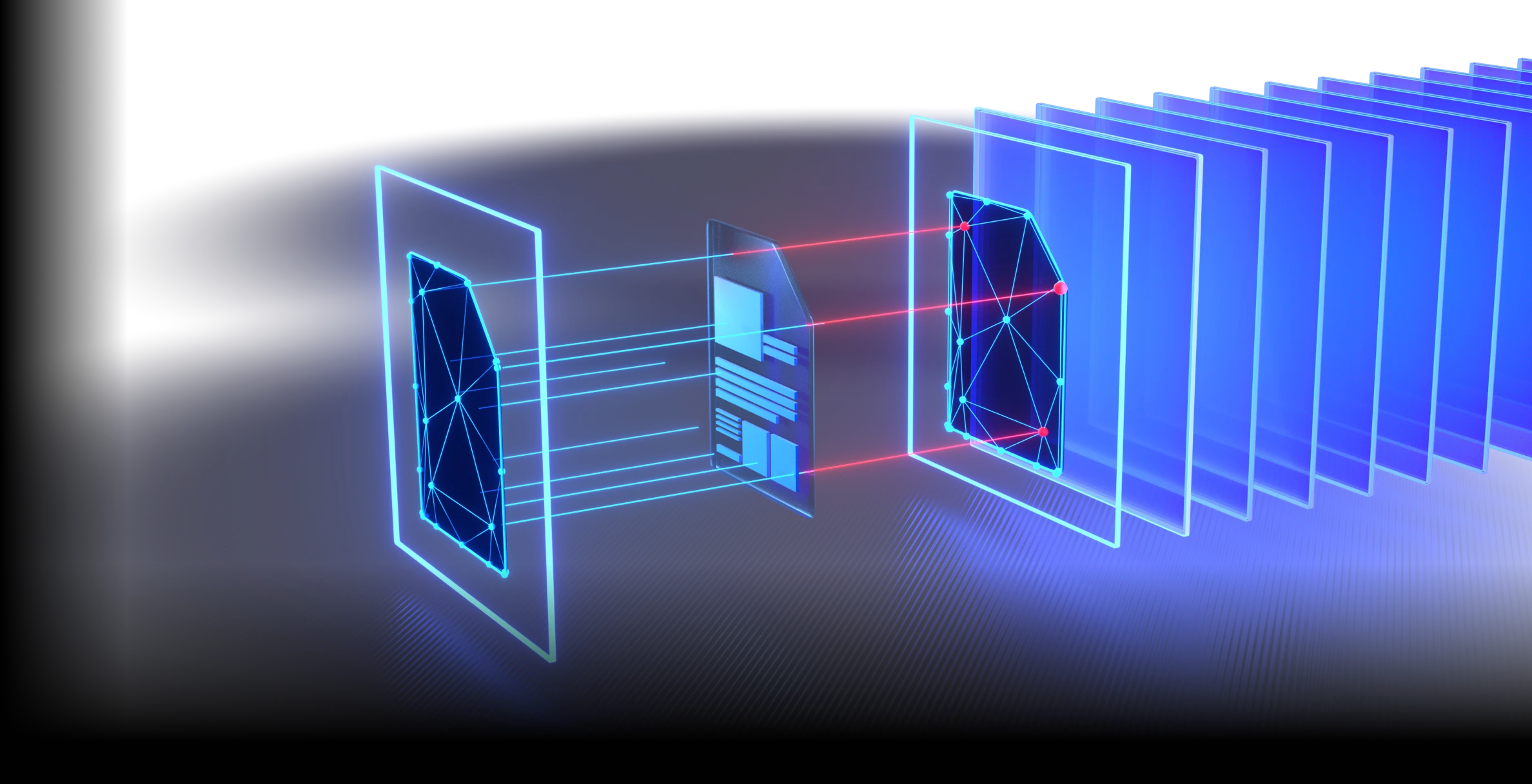

他では見逃す脅威も確実に除去

- 200種類以上のファイル形式に対応

- 多層構造の圧縮ファイルも階層的に無害化

- 安全性を確保したうえでファイルを再生成

エンジンの数が多いほど、検出力は高まります。

- ほぼ100%のマルウェアを検出

- 30種以上の主要アンチウイルスエンジンで同時スキャンを実行

ゼロデイ脅威に対して、圧倒的な防御力を発揮

- 高速でファイルを分析する

- 回避防止サンドボックスエンジンがIOCを抽出

- ゼロデイ脅威の特定

- API またはローカル統合により、マルウェアの詳細な分類が可能

リアルタイムのThreat Intelligence検出の強化

- 50B以上のアーティファクトにわたって、グローバルなIOC、IP、URL、ファイルのレピュテーションを関連付けます。

- 新たな脅威を迅速に阻止

- 下流分析の充実

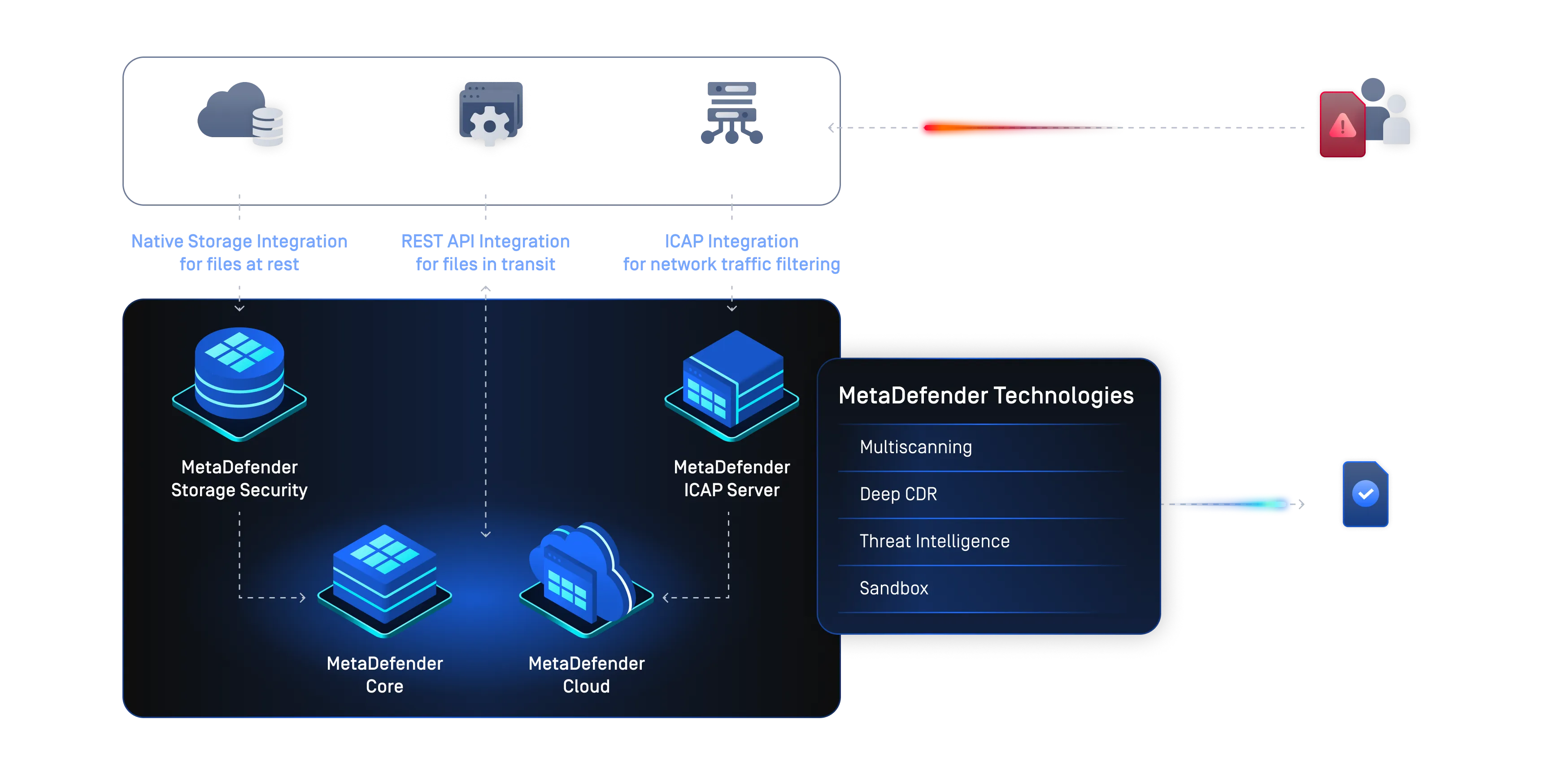

シームレスな展開

拡張可能なRESTAPI と、既存のファイルアップロードWebアプリケーションやセキュリティインフラストラクチャとシームレスに統合するネイティブコネクタ対応プラットフォームを介して展開します。

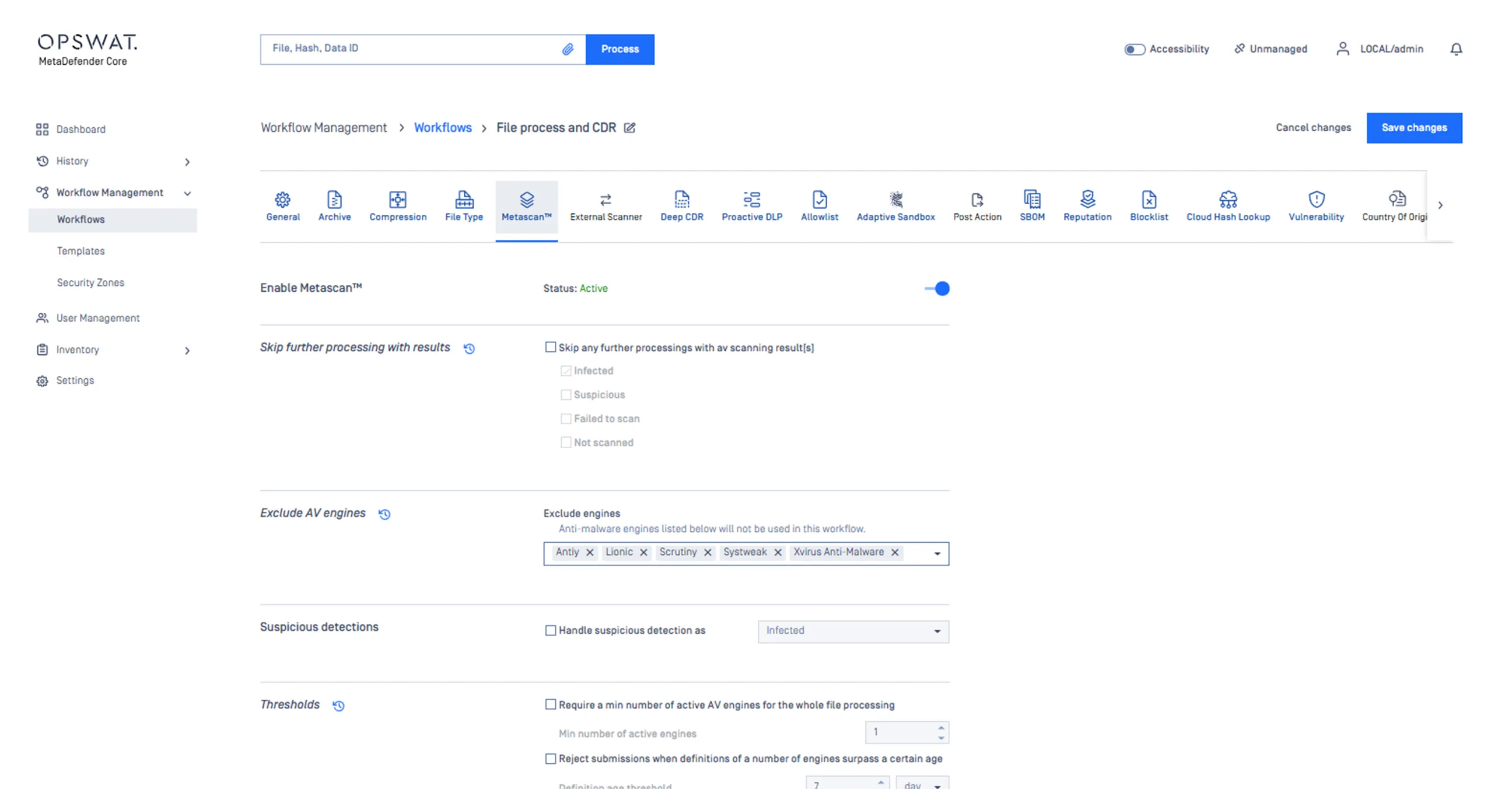

ファイルアップロードのためのMetaDefender の設定

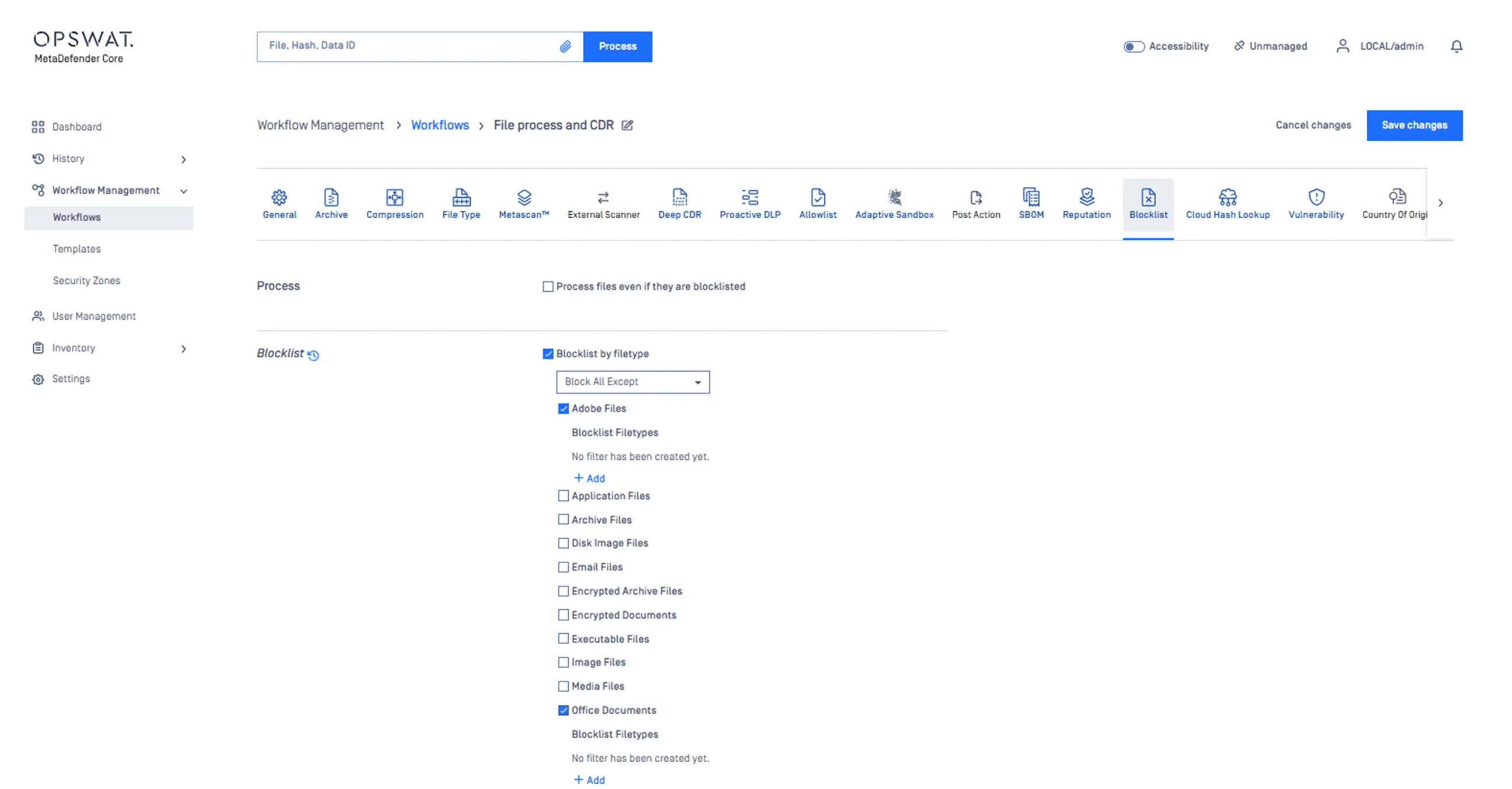

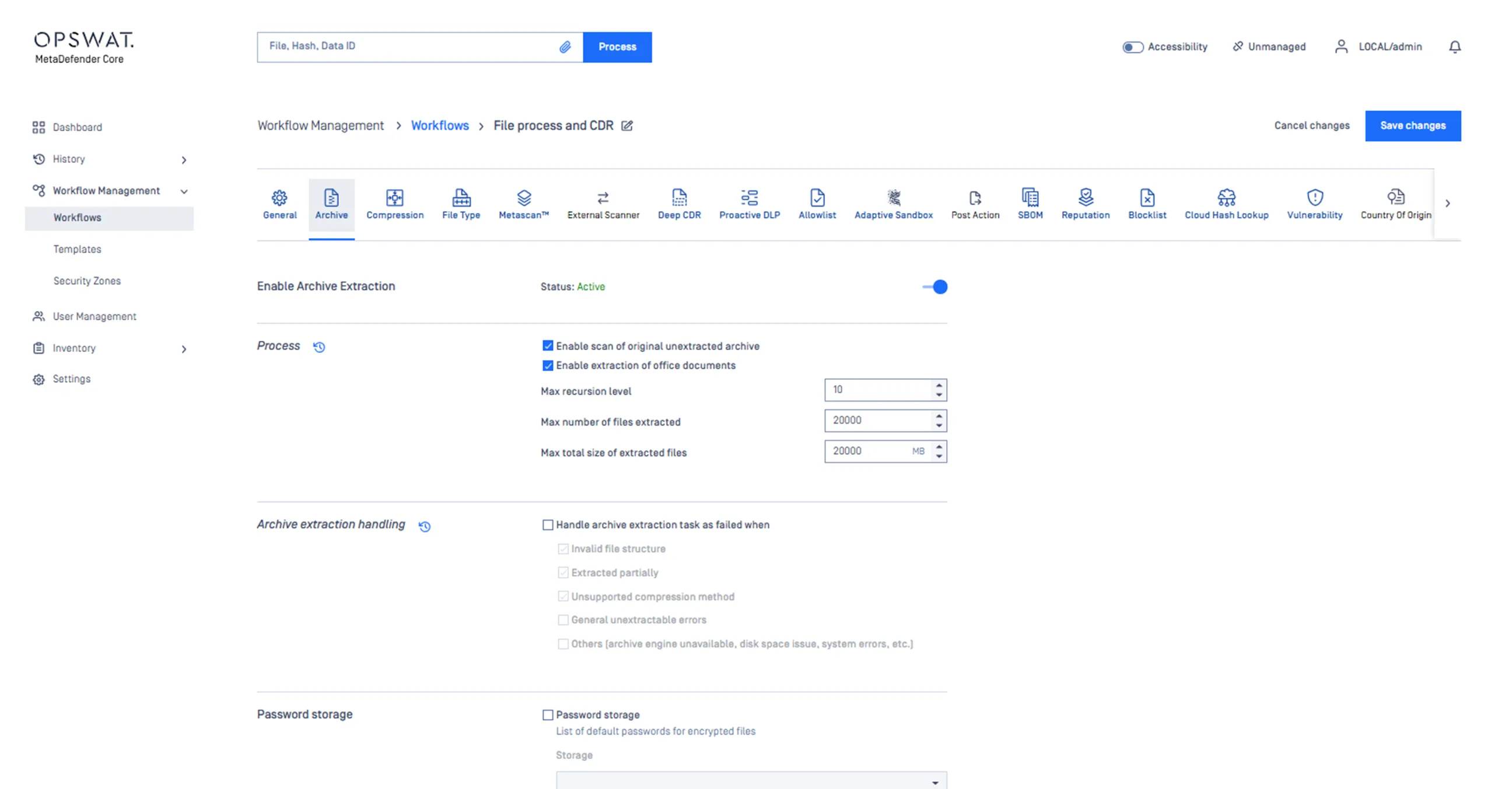

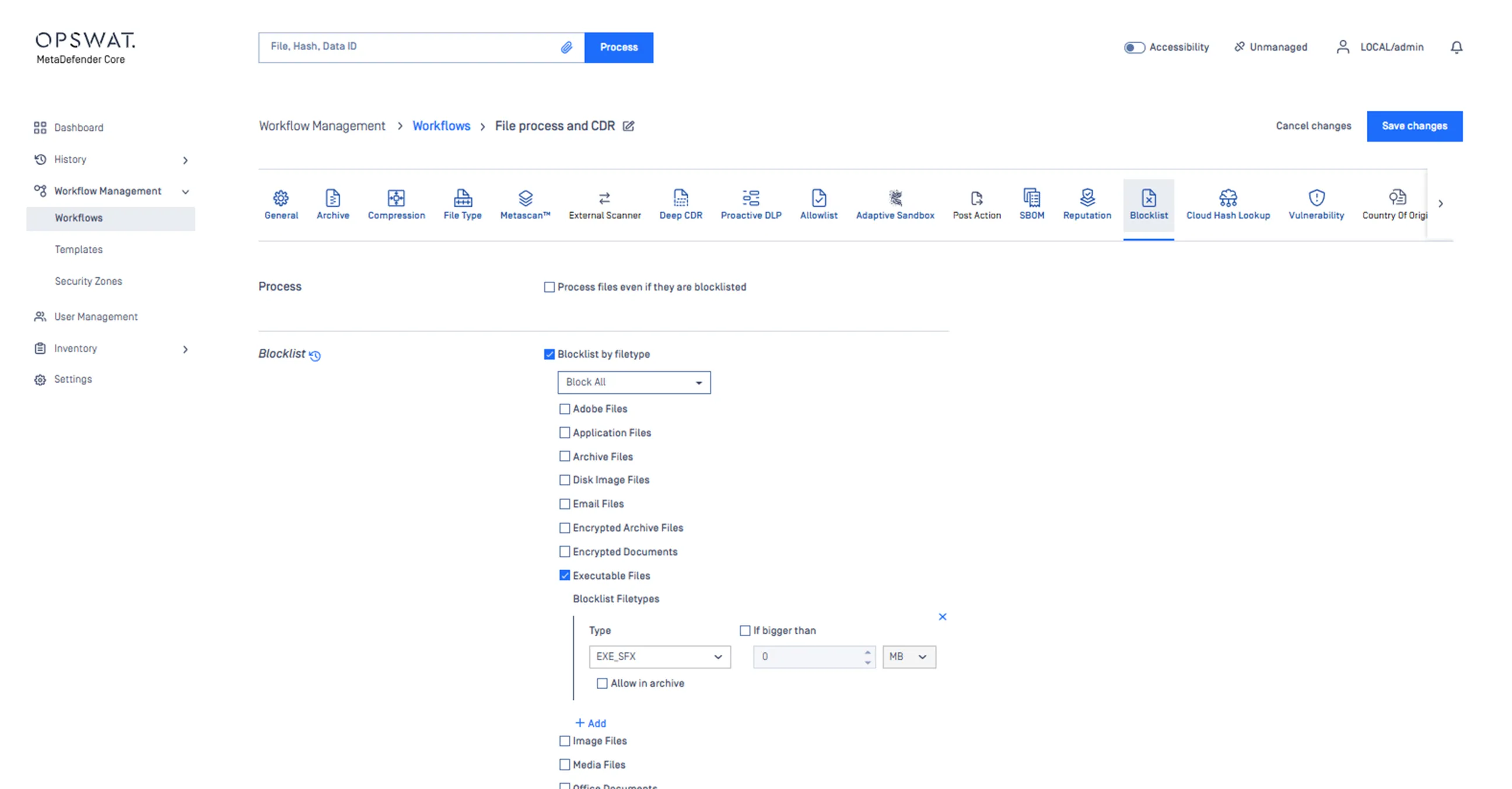

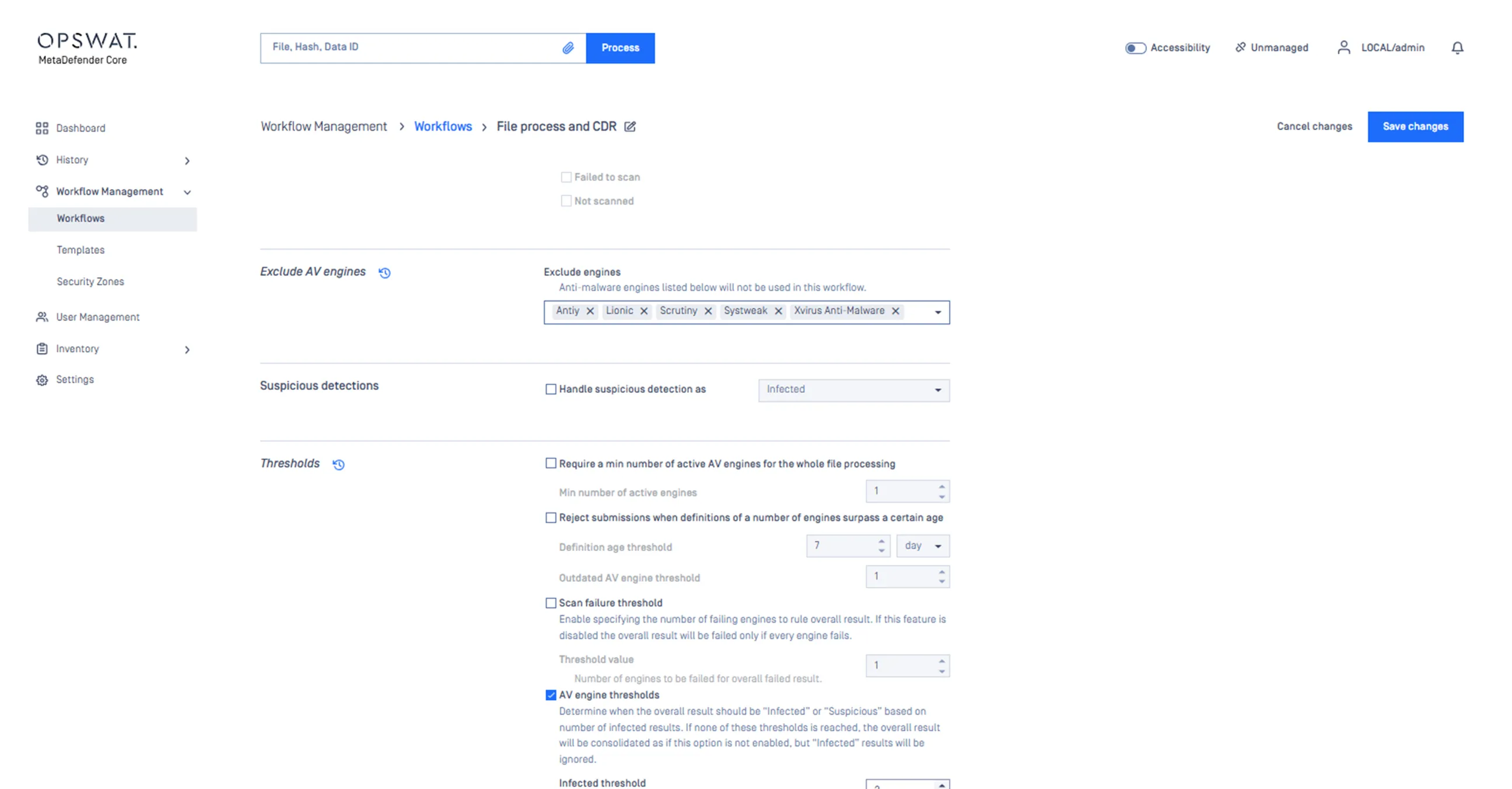

MetaDefender ワークフローにより、セキュリティ担当者は、特定のセキュリティ要件やサービス・レベルのパフォーマンス・コミットメントを満たすために、セキュリティ・ポリシー、ファイル処理、管理オプションを柔軟にカスタマイズすることができます。

以下は、MetaDefender の典型的なファイル・アップロードのワークフローです。

生産性の高いファイルの種類をPDF、CSV、DOC、XLSに制限し、アップロードされると予想されるファイルの種類に合わせて、平均ファイルサイズを通常5MBとする。

アーカイブファイルを受け入れるが、複雑さを抑えるため、通常1アーカイブにつき10ファイル以下とする。

ほとんどのファイルアップロードのユースケースはソフトウェアを伴わないため、実行可能ファイルを拒否する。

ファイルにフラグが付けられ、是正のために顧客またはパートナーに返される前に、1つまたは2つのエンジンという低いマルチスキャン検出しきい値を設定する。

ファイルのアップロード元Sandbox MetascanMultiscanning、Deep CDR™ テクノロジー、Proactive DLP、およびAdaptive Sandbox における検知および保護のワークフローを定義します。

Secure ファイルのアップロード

Deep CDR™テクノロジーとMultiscanningによる地方自治体のファイルアップロードのセキュリティ確保