Adaptive Sandbox forMetaDefender Core 2.4.0は、脅威検知と企業統合において大きな飛躍をもたらします。このリリースは、セキュリティチームがより速く、より高い精度で脅威を分析できるようにします。新機能と脅威防御がどのように賢くなったかをご覧ください。

エンベデッド・エンジン次レベルの脅威検知

新着情報

よりスマートなアンパッキング、難読化解除、バリアント認識により、検出機能を拡張します。

- 更新された YARA とマルウェア設定抽出ロジック

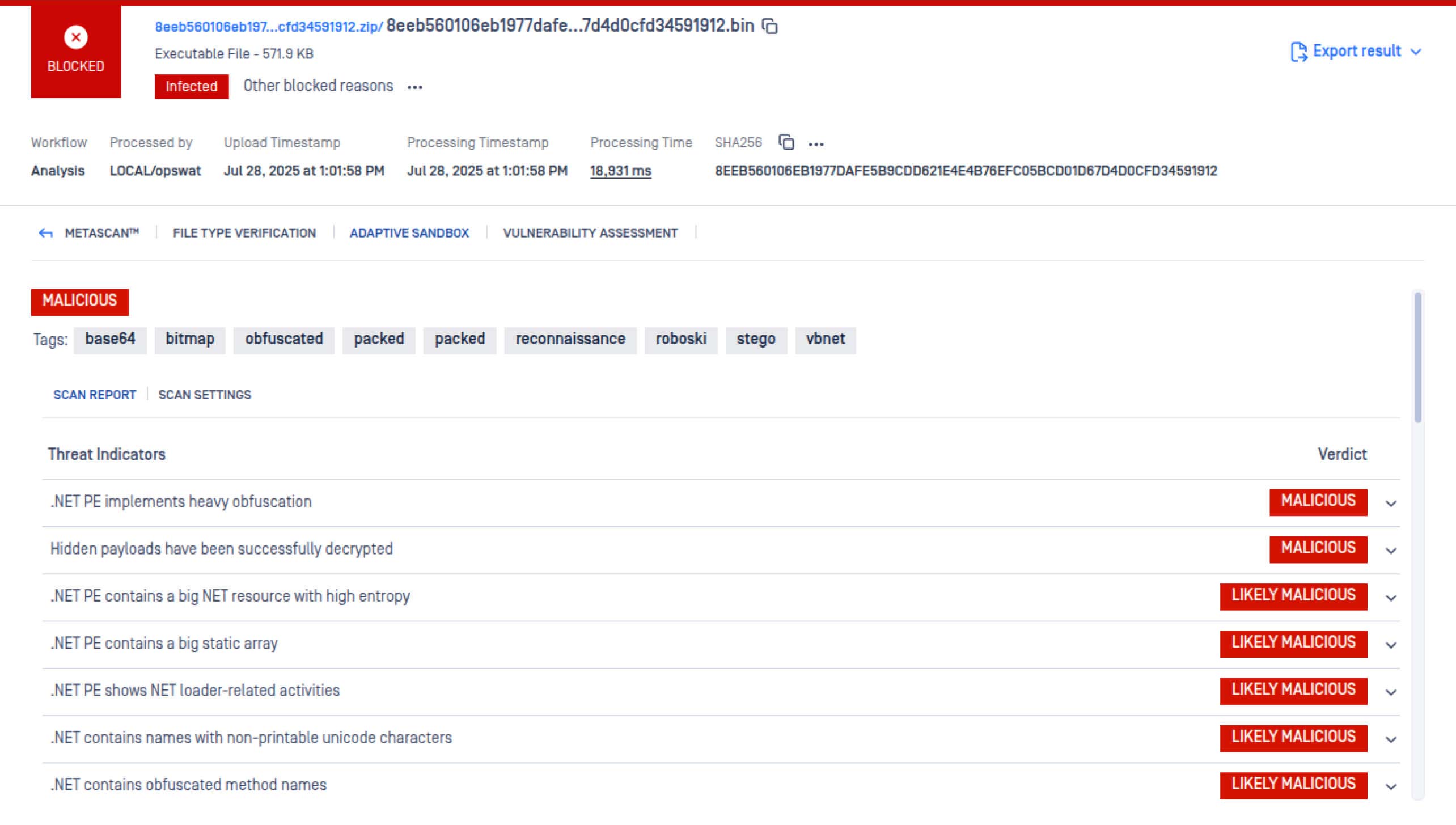

検出ルールと設定抽出ロジックが更新され、Lumma Stealer (ChaCha)、MetaStealer、および Snake Keylogger の亜種をより識別しやすくなりました。 - .NET Loader Unpacking Enhancements

Roboski および ReZer0 ローダーのアンパッキングをサポートし、.NET ファイルの制御フローの難読化を解除して、ペイロードの抽出を改善しました。

- .NETファイルの制御フロー難読化解除

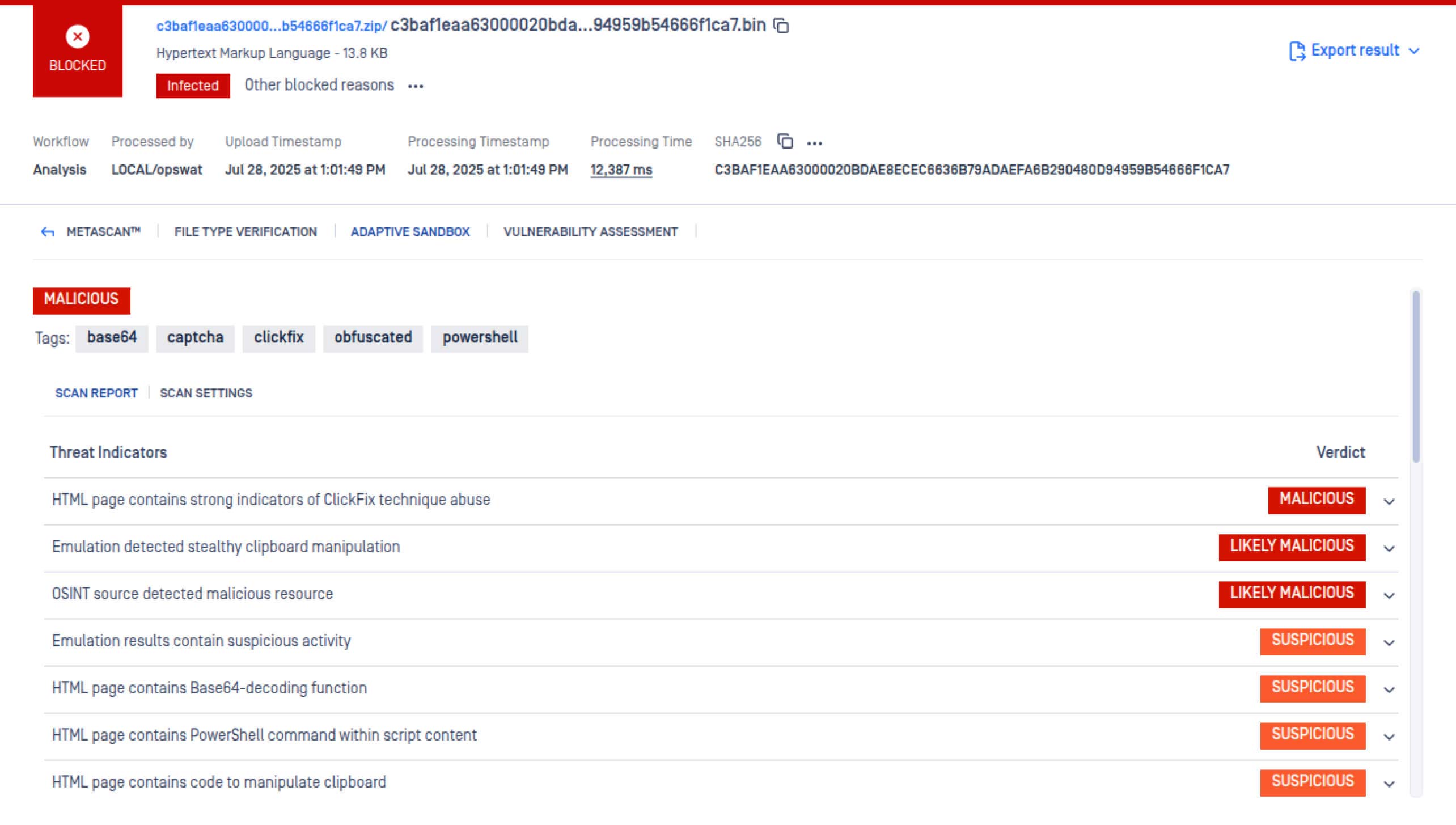

難読化された.NETサンプルの解凍効率を改善し、隠されたペイロードを公開します。 - ClickFix の亜種の早期検出

ClickFix と関連する亜種の早期検出が可能になり、ソーシャルエンジニアリングの脅威の増加傾向に対応します。

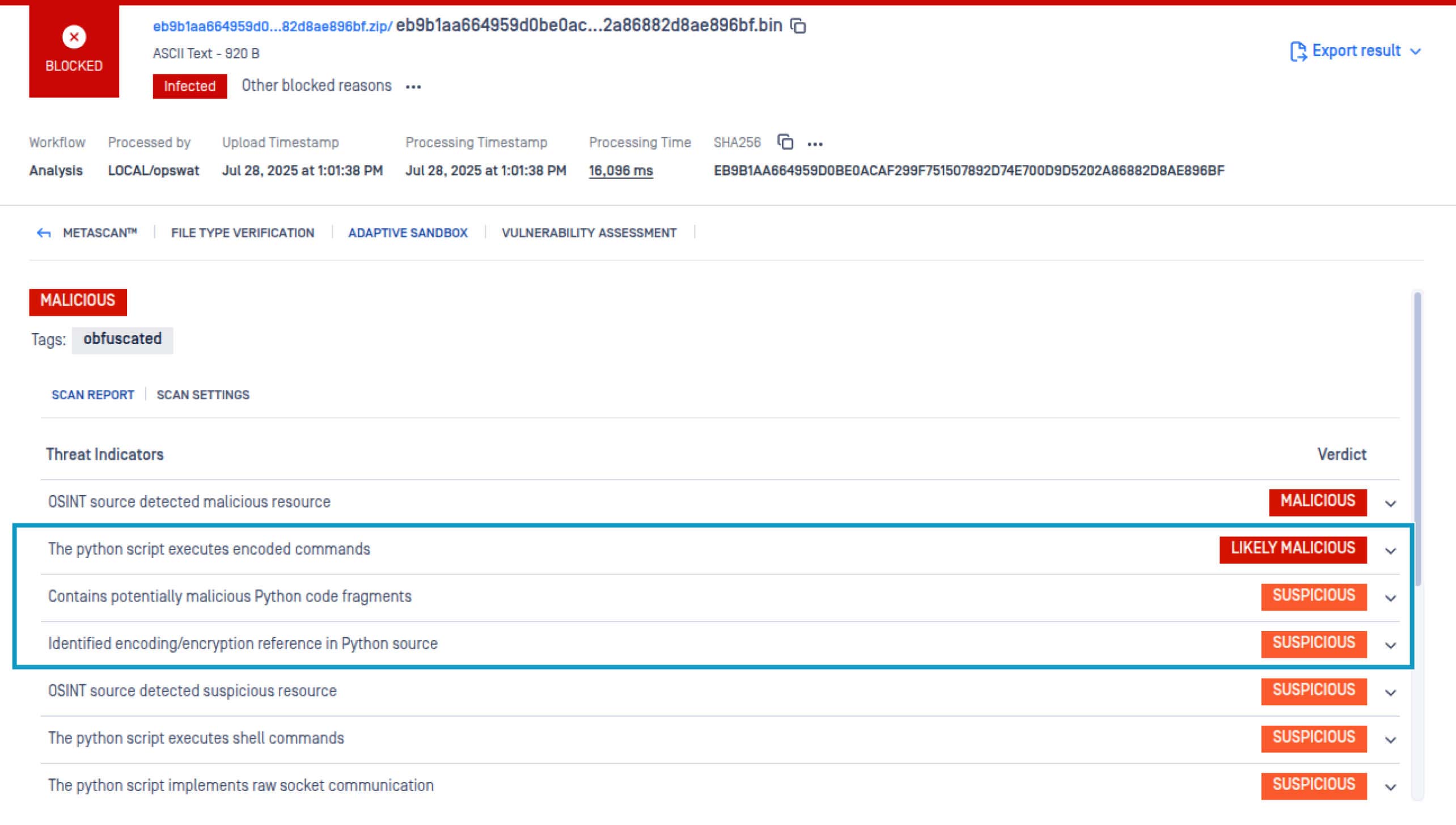

- Base64コマンドの自動デコード

PythonおよびBashスクリプトのBase64エンコードされたコマンドの自動デコードが可能になり、より深い難読化レイヤーが明らかになり、検出精度が向上しました。

- ACCDE ファイル解析のサポート

ACCDE ファイル解析のサポートが追加され、Microsoft Access アプリケーションへの適用範囲が拡大され、埋め込まれた脅威に対する可視性が向上しました。

これらの追加により、行動洞察の深度が増し、隠れた脅威がより正確に表面化する。

リモートエンジン:トラフィック分散と高可用性

新着情報

- ロードバランシング/フェイルオーバー: ラウンドロビンのロードバランシングとフェイルオーバーを実装し、トラフィックの均一な分散とノード障害時の高可用性を確保。

お使いのRemoteエンジンのリリースノートは、こちらからご覧いただけます:v2.3.0 リリースノート -MetaDefender

詳細、デモのリクエスト、OPSWAT エキスパートへのお問い合わせは、metadefenderをご覧ください。

脅威を先取りする