サイバーセキュリティの進歩にもかかわらず、悪意ある攻撃はかつてないほど蔓延している。近年、脆弱性は有力な武器として活用されており、マイクロソフトのフォリーナ脆弱性攻撃や ロシアとウクライナのサイバー戦争など、最近の攻撃事件の多くで脆弱性が利用されているのが見て取れる。したがって、安全でない状態でのデータの安全性を効果的に確保することが重要である。Secure (SASE)とCloud (CSAB)がこの問題の鍵を握っている。

SASEというテーマは、長年にわたり継続的に議論されてきました。この種のネットワークアーキテクチャは、企業向けの安全なネットワークモデルのビジョンを具現化するものであり、ネットワークセキュリティゲートウェイ、クラウドアクセス、ファイアウォール、ゼロトラストネットワークといったネットワーク境界の定義にその本質があります。 2022年初頭、ガートナーは「Secure Edge(SSE)」という新しい概念を提唱しました。これは、主にパンデミックの発生によって今日の働き方が変化したことを受け、従来の「Cloud Security Broke(CSAB)」という概念に代わるものです。 従来のオフィス環境は、ハイブリッドオフィスや完全なリモートオフィス環境へと変貌を遂げました。OPSWAT MetaDefender MetaDefender Core、独自のDeep CDR™テクノロジーと相まって、こうしたハイブリッドオフィスの基盤となる構成要素です。

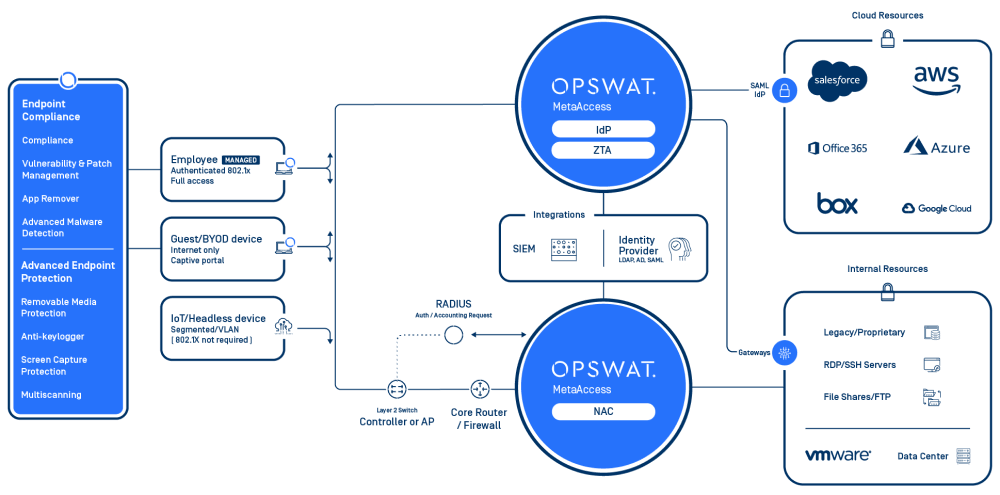

OPSWAT MetaDefender アクセスによる厳格なセキュリティ境界線

OPSWAT MetaDefender Access は、エンドユーザーが自宅、オフィス、遠隔地のいずれにいても、またデータやアプリケーションがオンプレミスかクラウドかにかかわらず、単一のプラットフォームでセキュアなアクセスとデバイス・コンプライアンスの両方に対応します。ユーザーがネットワークに接続すると、MetaDefender Accessはエンドポイントのコンプライアンスをチェックし、OSやアンチウイルスなどの標準的なセキュリティ・チェックでデバイスを検査します。さらに、リスクと脆弱性の評価や、5,000を超えるサードパーティ製アプリケーションの検出とフィンガープリント機能で、より深くチェックします。同時に、企業により高いセキュリティを提供するために MetaDefender Coreと統合することで、企業により高いセキュリティを提供することができます。

ゼロトラスト・セキュリティ:Multiscanning Deep CDR™テクノロジーによる未知の脅威の検知

ゼロトラスト・セキュリティモデルに基づき、OPSWAT MetaDefender Core は、マルウェアやゼロデイ攻撃を検知、分析、排除する高度な脅威防止ソリューションです。MetaDefender Core の主な機能と利点Core 。 Multiscanning およびDeep CDR™テクノロジー(Deep Content Disarm and Reconstruction)などが挙げられます。

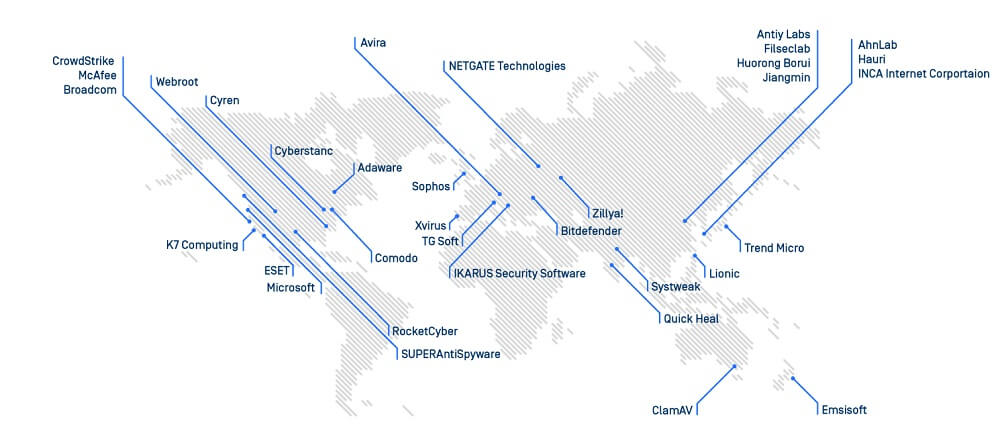

OPSWAT Multiscanningを使用すると、シグネチャ、ヒューリスティック、機械学習を使用して、99%を超える検出率を達成するために、構内およびクラウドで30を超えるマルウェア対策エンジンでファイルをスキャンすることができます。Multiscanning を使用することで、特定の地域や政府機関ではベンダーの活動が許可されていないなど、単一ベンダーの潜在的な制限によって生じるリスクを回避することができます。

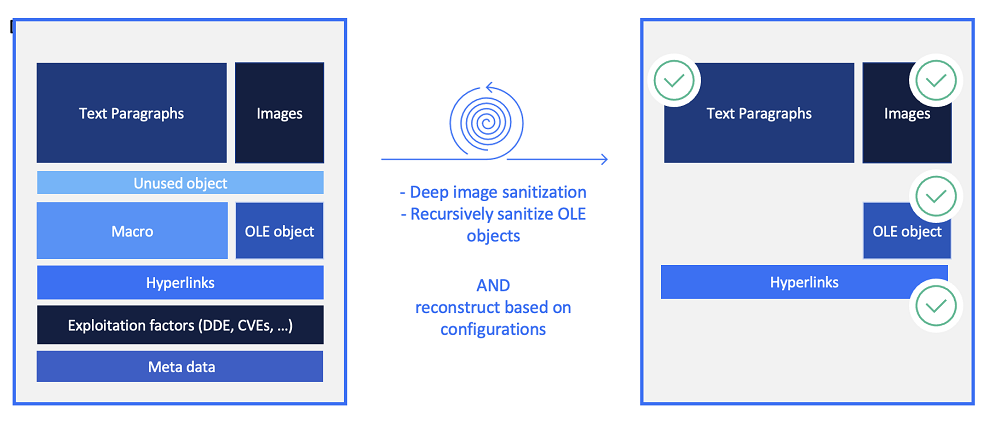

Deep CDR™ テクノロジーの仕組み:その仕組みを解説

「Deep CDR™」テクノロジー(ファイルの無害化とも呼ばれる)は、Core主要な原動力です。ウイルスが家庭内に侵入するのを防ぐために常に手を消毒すべきであるのと同様に、企業ネットワークへの侵入を試みるファイルも同様に無害化すべきです。すべてのファイルが企業ネットワークに侵入する前に無害化されていれば、それらのファイルは内部に侵入した後も脅威となることはありません。

それゆえ、OPSWATの哲学がある: ファイルを信頼しない。デバイスを信頼しない。

「マルウェアのサンドボックス回避技術が向上するにつれて、サンドボックスの補足または代替として電子メール ゲートウェイで CDR を使用することが増加するでしょう。」

フィッシングとの戦い:防御の最適化、ガートナー。

既知の脆弱性は悪用される可能性がありますが、未知の攻撃対象領域も数多く存在します。ゼロデイ攻撃は、脆弱性管理のライフサイクル(発見、評価、修正)の弱点を突く傾向があるため、多くのセキュリティ対策ではこれらの攻撃を検知できません。Deep CDR™ テクノロジーは、悪用される可能性のあるすべてのメディアを無害化することで、ユーザーがファイルにアクセスする際に安全な状態を保ち、強力な境界セキュリティ保護を実現します。

次の例は、本来存在しないはずのオブジェクトがファイル内に存在する場合、武装解除後も同じファイルを通常通り使用でき、武装されたオブジェクトはクリーニングされ削除される。

2022年3月、日本の総務省は「地方公共団体の情報セキュリティ基本方針」を策定した。この指針の重要なポイントは、地方公共団体広域ネットワーク(LGWAN)に留意することである。また、ファイルのやり取りにおけるリスク要因の排除や、ファイル利用時のセキュリティ強化の重要性も言及されており、重要なネットワークへのDeep CDR™テクノロジーの導入の必要性がさらに強まった。

- ファイルからテキストのみを抽出する。

- サービス等を活用してサニタイズ処理(ファイルを一旦分解した上で危険因子を除去した後、ファイルを再構築し、分解前と同様なファイル形式に復元する)セキュリティサービスを使用してファイルをサニタイズする。(ファイルを分解し、危険要因を除去した後、ファイルを再構築し、以前と同じファイル形式に復元します。)

OPSWAT 、Deep CDR™テクノロジーOPSWAT 企業のセキュリティ境界を強化します。これで、 MetaDefender Core テクノロジーを Email Security、ネットワークセキュリティ、ファイルのSecure 、 Kiosk、 Vault およびその他の利用シナリオ。さらに、 MetaDefender Core API により、Deep CDR™ テクノロジーをクラウド、オンプレミス、クローズドネットワーク、Docker 展開アーキテクチャなど、様々な環境に容易に統合できるようになります。

重要な資産を保護するための強固なセキュリティ・システムの構築にご興味をお持ちの場合は、当社のサイバーセキュリティ専門家までお気軽にお問い合わせください!