We're thrilled to introduce the latest milestone in cybersecurity resilience - MetaDefender Aether v1.9.3. This release is a testament to our commitment to empowering organizations against emerging threats.

Pythonのアンパックと逆コンパイル:隠された脅威を暴く

With the inclusion of Python Unpacking & Decompilation support for PyInstaller, Nuitka, and py2exe, MetaDefender Aether v1.9.3 sheds light on previously hidden malicious items. By dissecting and analyzing compiled Python files, organizations can uncover hidden threats and proactively defend against them.

Cobalt Strikeマルウェア・ファミリーをサポートするために拡張されたマルウェア構成抽出:高度な脅威との戦い

強化されたマルウェア設定抽出機能は、Cobalt Strike(CS)マルウェア・ファミリーをサポートするようになりました。脅威行為者によって広く利用されているCSのクラックされたバージョンは、被害者ホスト上へのインメモリエージェント(ビーコンとして知られる)の展開を可能にし、ディスクのやり取りをバイパスします。CSビーコンは、さまざまなプロトコルを介してコマンド・アンド・コントロール(C2)通信を促進し、特権の昇格、クレデンシャルの抽出、横方向への移動、データの流出など、多くの機能を提供します。

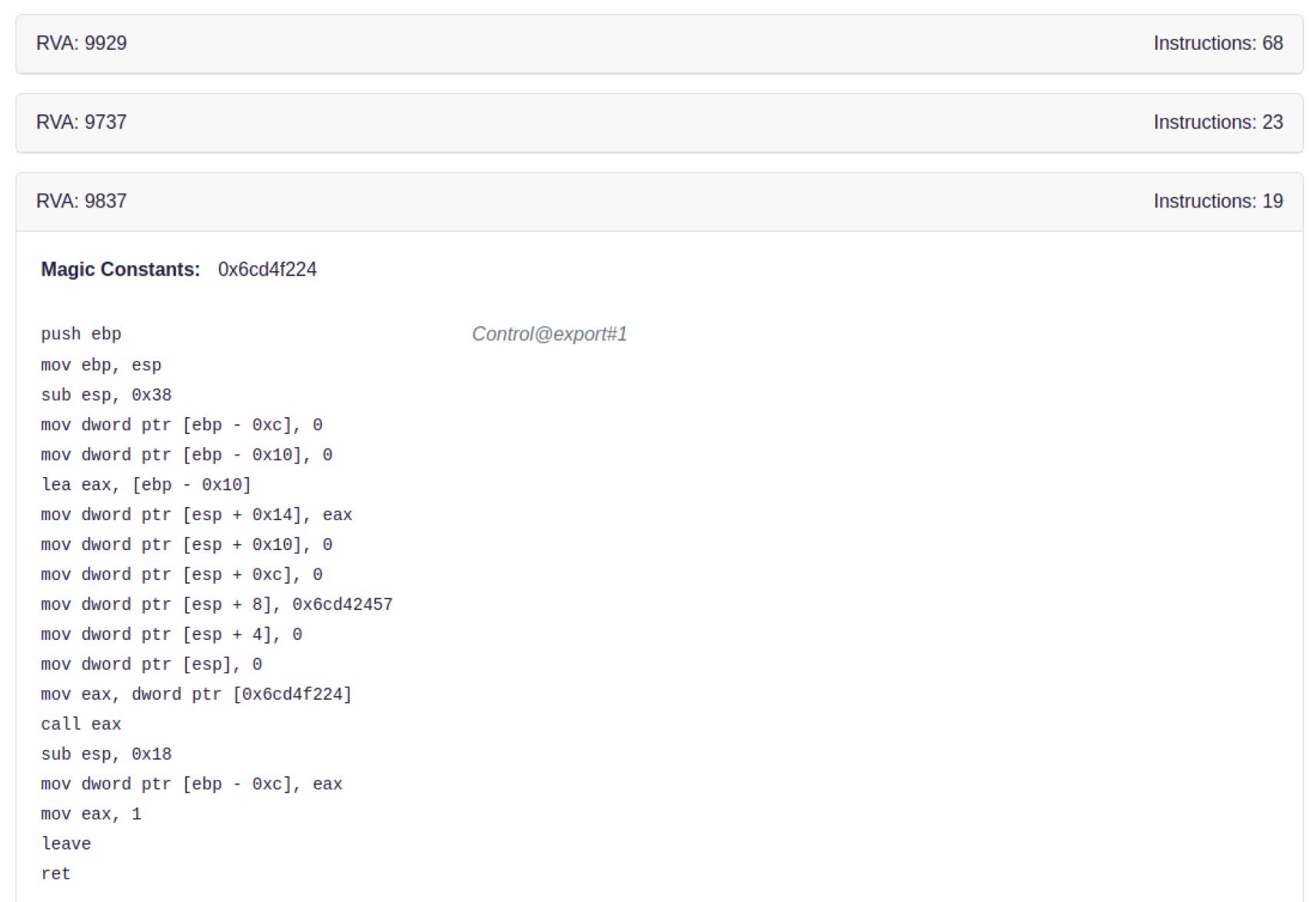

エクスポートされた関数の逆アセンブルWindowsバイナリを理解する

MetaDefender Aether goes beyond surface-level analysis by displaying the binary functions to see how the file would behave in a Windows environment and what functions are executed. (e.g. when the exported function is trying to create a network and open a malicious URL). Now organizations can gain new insights into their behavior and potential risks, empowering them to make informed security decisions.

脅威指標の精緻化疑わしい活動の特定

私たちの新しい脅威インジケータは、予防措置として、同じ名前を持つ2つの異なるセクションを持つ実行可能ファイルにフラグを立てます。これらの同じセクション名はAVエンジンを混乱させる可能性があります。この対策は、組織が潜在的なIOCをエスカレートする前に特定するのに役立ちます。

VBAマクロコード抽出:DWGファイルの悪意を暴く

このリリースには、DWGファイルからのVBAマクロコードの抽出が含まれており、AutoCADドキュメント内に潜む潜在的な脅威について、より深い洞察を提供します。AutoCADファイルは、悪意のある意図を示す可能性のある「Kill」関数を実行することができます。ランサムウェアのキーワードだけでなく、DWGファイルに埋め込まれた悪意のあるコードを発見することで、企業は、見過ごされがちなこれらの攻撃ベクトルに関連するリスクを軽減することができます。

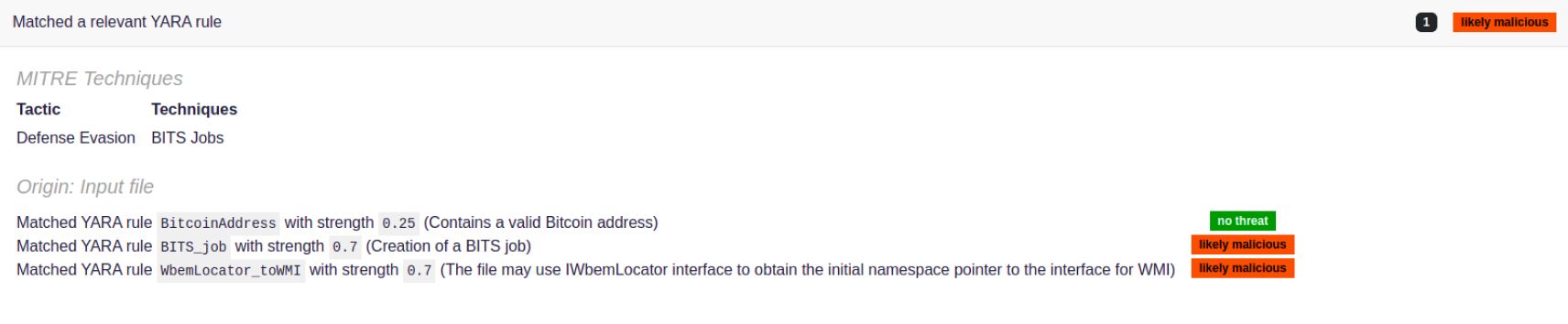

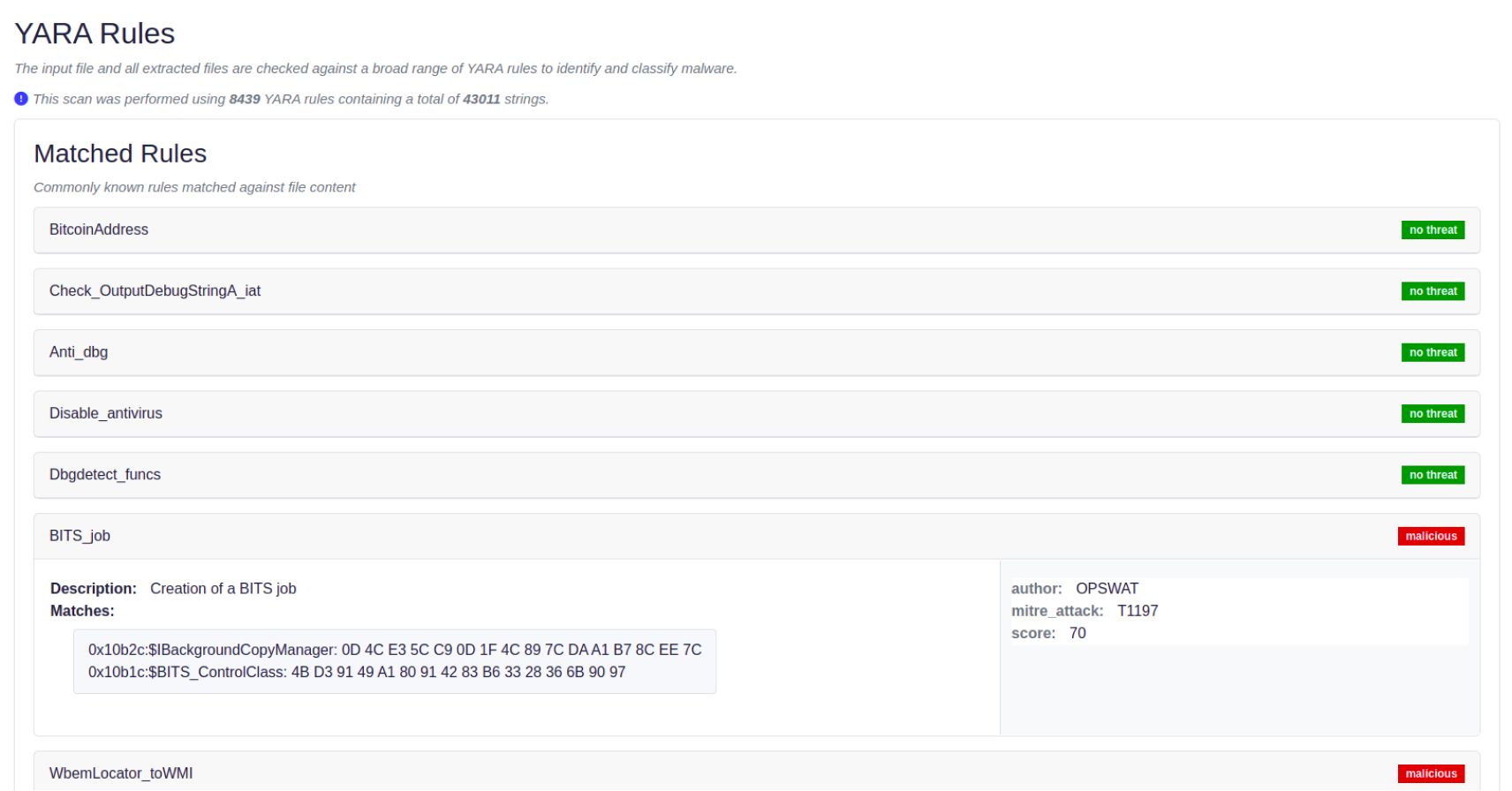

MITRE Att&ck テクニックマッピング:業界標準との整合

MetaDefender Aether now supports mapping of MITRE Att&ck techniques from YARA rule metadata. By aligning with industry standards, organizations can enhance their threat intelligence capabilities.

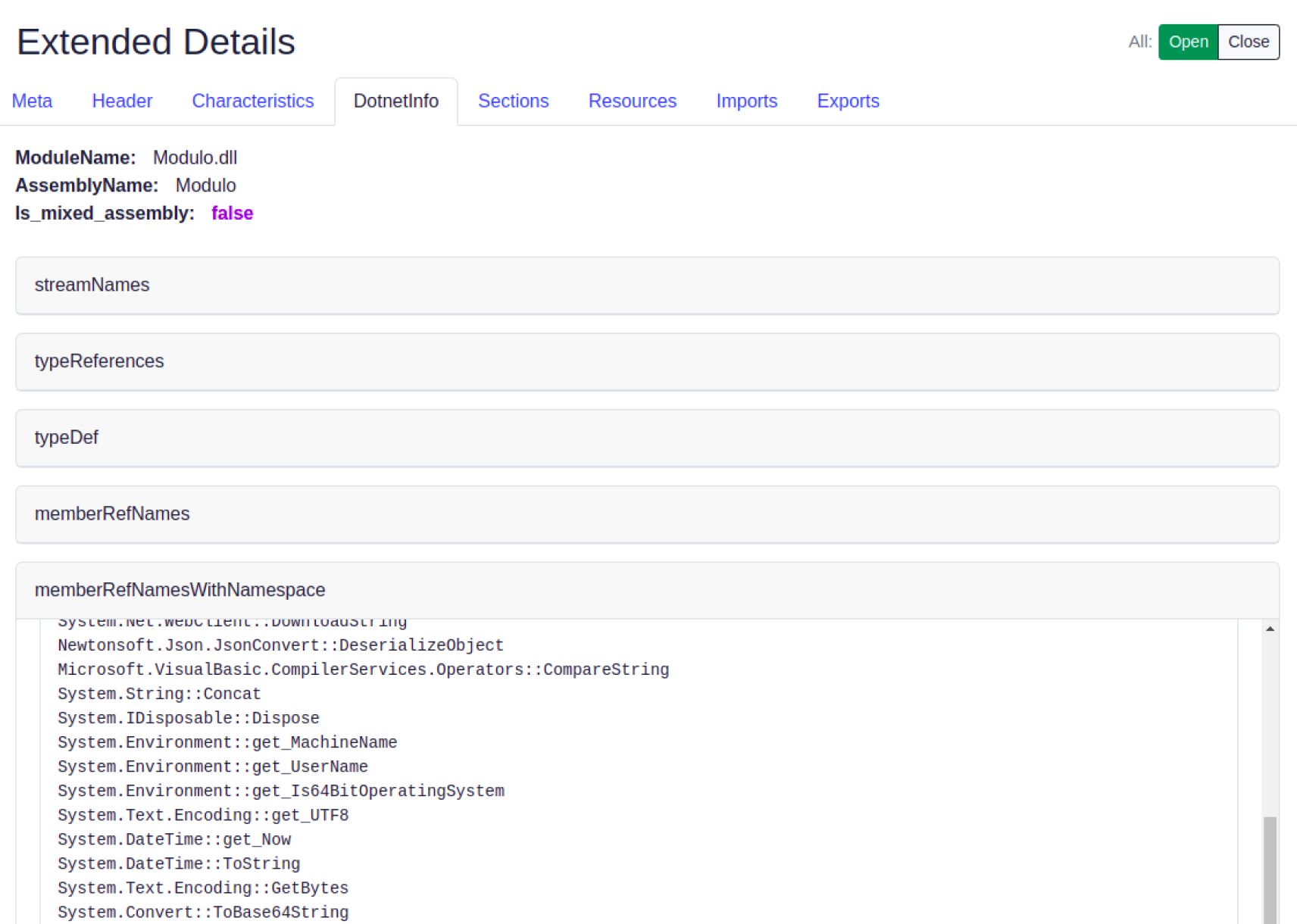

.NET 実行可能ファイルの [ファイル詳細] セクションに新しい DotnetInfo タブが追加されました。

新しい DotInfo タブは、Dotnet の仕様に直接対応し、逆アセンブルを容易にし、機能性に関する貴重な洞察を提供します。私たちのSandbox は、「Killing」のような決定的なアクションや、プロセスに対する「Sleep」のような微妙な操作から、静的な検出を回避するための「Load」のような戦略的な回避まで、独自のインジケータの配列を誇っています。

管理部門の強化業務の合理化

In addition to advanced threat detection capabilities, MetaDefender Aether v1.9.3 introduces administrative enhancements aimed at streamlining operations and improving efficiency. From improved proxy handling to enhanced queue management, these features ensure smooth and seamless operation of the sandbox environment.

MISPの統合

この統合により、threat intelligence の構造化された共有が大幅に強化され、組織は予防措置を積極的に管理できるようになる。

さらに、増加する需要に応えるため、「読み取り専用」の管理者ロールの必要性に対応する新しい監査役ロールを作成し、より柔軟な権限とプラットフォーム全体の可視性を提供します。

For more information about these changes and updates, check out the release notes for MetaDefender Aether v1.9.3.