2024 Osterman GlobalEmail Security レポートは、2023年の電子メールによる脅威の状況を形成した主要な脅威とトレンドについて、重要インフラセキュリティ担当者に注意を喚起するために作成されました。

本レポートでは、企業が電子メールセキュリティの脅威にどのように対処しているか、現在の防御策の脆弱性、高度なセキュリティ技術の採用、進化する脅威が重要インフラに与える影響などを検証しています。また、ベストプラクティス、コンプライアンス上の課題、Eメールセキュリティ態勢を改善するための推奨事項についても考察しています。また、今後1年間で防御を強化するために組織が講じることのできる実行可能なステップも紹介しています。

レポートが取り上げる4つの主な分野と、組織で発生する可能性のある課題やセキュリティ・ギャップを解決できる技術を探ってみよう。

脆弱性と違反

重要インフラ組織の80%が、昨年少なくとも2件の電子メール関連のセキュリティ侵害を経験しているという驚くべき数字は、現代の電子メール脅威の蔓延と有効性を浮き彫りにしている。これらの脅威には、フィッシング、ランサムウェア、アカウント乗っ取りなどが含まれます。

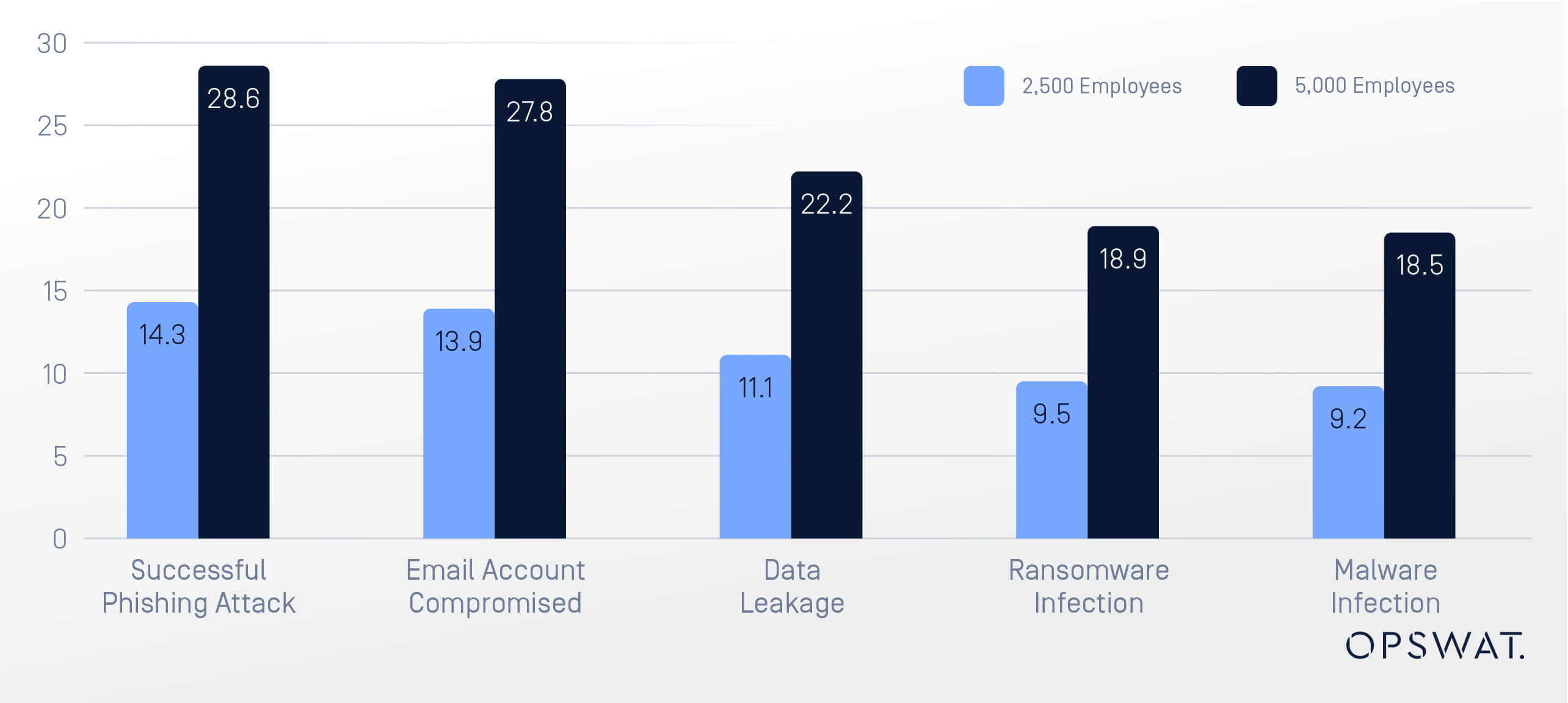

従業員5,000人以上の重要インフラ組織は、この調査で経験した:

- 年間28件のフィッシング事件が発生

- 27 アカウントの侵害

- 電子メールのセキュリティ侵害のうち、情報漏えい22件

これらの最新の統計は、電子メールの脅威がますます高度化していることを裏付けています。電子メールの脅威の多くは、従来のセキュリティ対策を迂回し、業務に多大な混乱とデータ損失をもたらしています。

また、ここで指摘しておきたいのは、従業員のトレーニングは完全には当てにならないということだ。フィッシングの啓発プログラムは既知の手法に焦点を当てることが多いが、一方でサイバー犯罪者は予期せぬアプローチで絶えず戦術を進化させている。

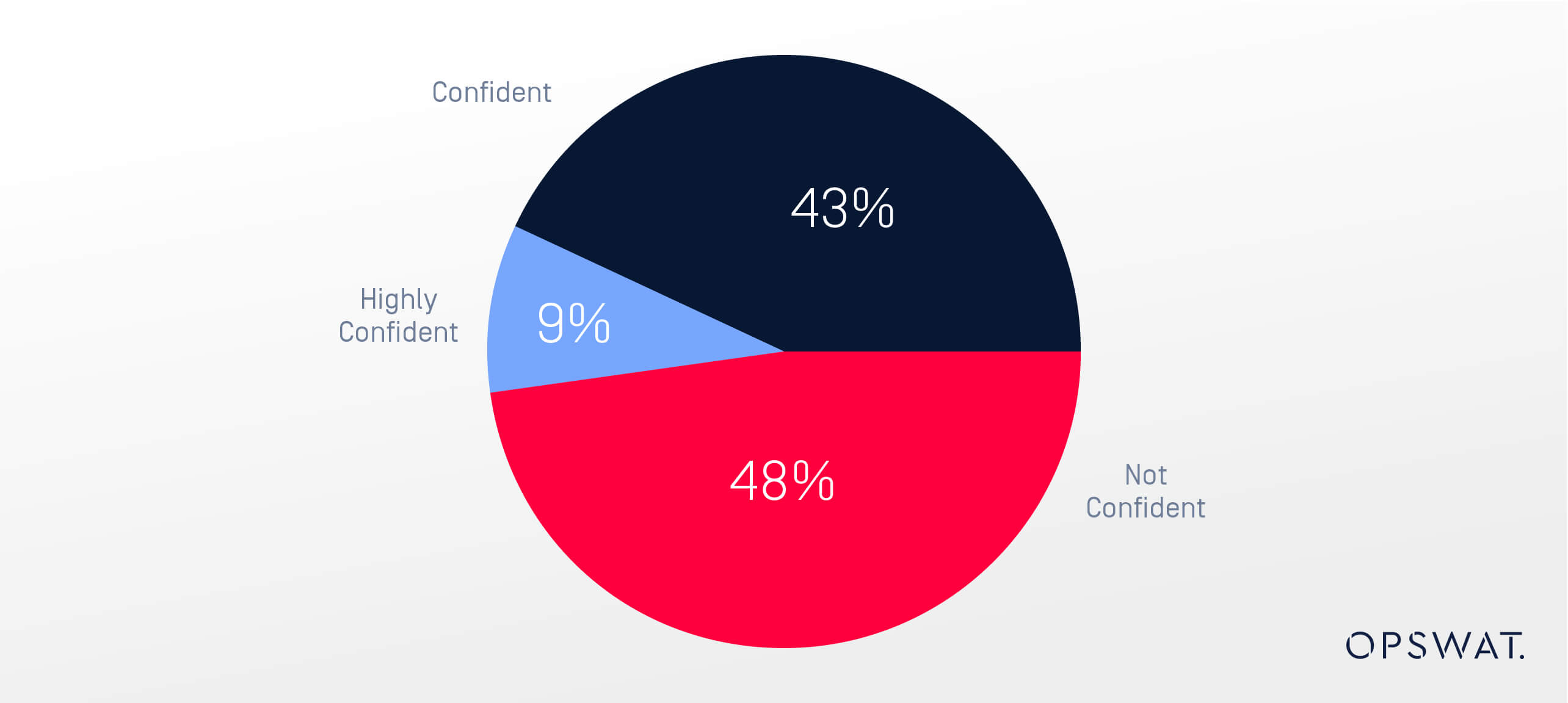

自信Email Security

重要インフラ組織の48%が、電子メールベースの攻撃を防ぐ能力に自信がないと回答している。約半数の組織がセキュリティギャップに自信を持って対処できずにいることから、自社のソリューションが不十分であるか、機能を活用する方法を知らないか、現在使用しているベンダーのどれもが十分に包括的でないかのいずれかであると考えられます。

63%以上が、自社の電子メールセキュリティ対策は「クラス最高」ではないと認めている。

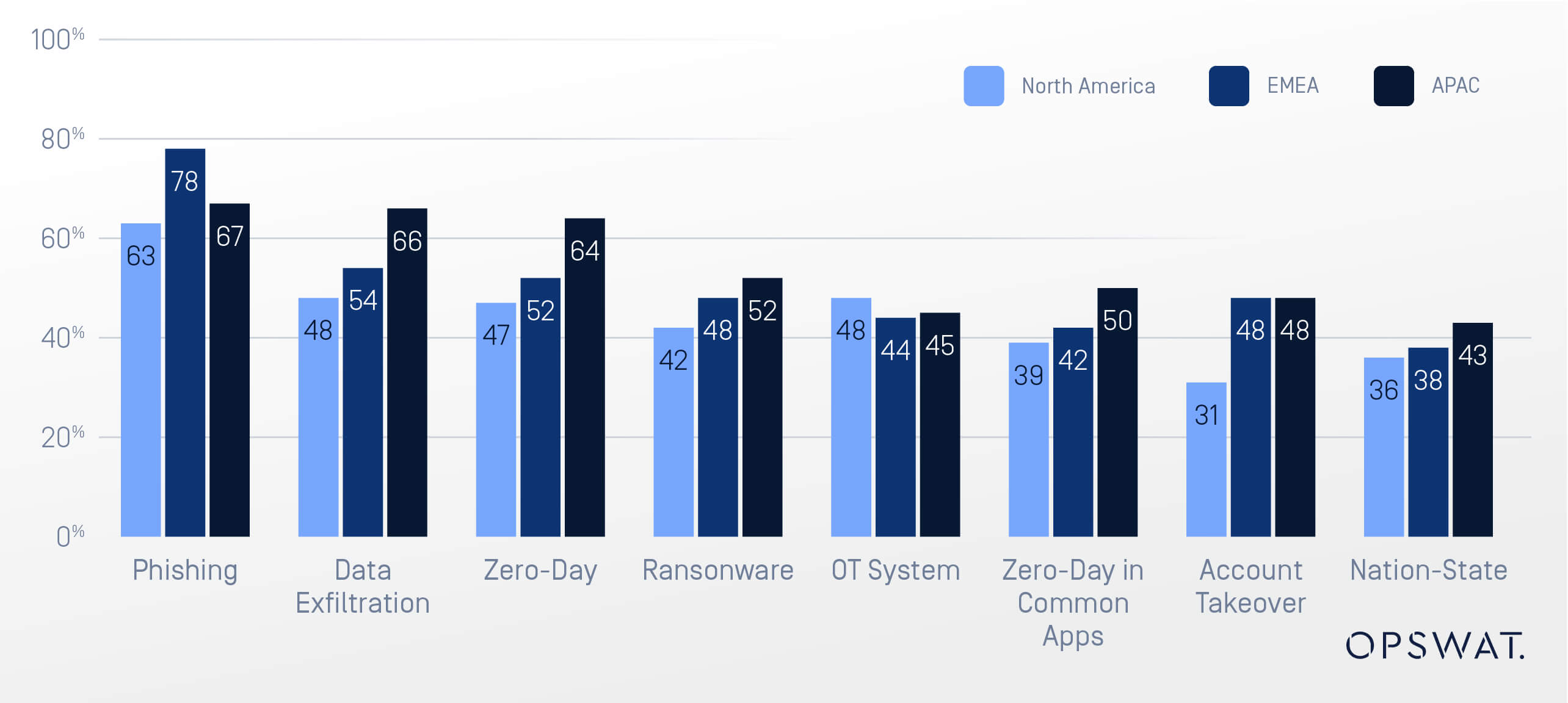

増加する電子メールの脅威

脅威の勢いは衰える気配がない。回答者の80%以上が、今後12ヶ月間、メールベースの攻撃の頻度と深刻度は変わらないか、増加すると予測しています。フィッシング、ゼロデイ・マルウェア、データ流出が、予想される攻撃ベクトルの上位を占めており、事前対策の必要性が高まっています。

Osterman Researchによると、平均50%の組織が、今後12ヶ月の間に複数のEメール脅威ベクトルによる脅威が増加すると考えている。

オスターマン・レポート

多層的アプローチの必要性

サイバーセキュリティの脅威の75%が電子メールを介して組織を標的としていることから、電子メールセキュリティに対するより効果的な多層的アプローチが不可欠となっている。複数の防御レイヤーを持つことで、組織はメールセキュリティスタックを強化し、ネイティブまたはビルトインの防御に依存するだけでなく、包括的なメールセキュリティを得ることができます。さらに報告書は、攻撃者の一歩先を行くために、ゼロトラスト原則と、行動AIやContent Disarm and Reconstruction(CDR)などの高度な脅威防止技術の採用を提唱している。

プロアクティブ・ディフェンス・レイヤー

進化するEメールベースの脅威を防御するために、OPSWAT 、ユーザーに届く前に攻撃を防ぐように設計された高度なEメールセキュリティ技術を幅広く提供しています。

Deep Content Disarm and Reconstruction (CDR)およびMultiscanning テクノロジーのNo.1マーケットリーダーとして、OPSWAT は、包括的な電子メールセキュリティの標準を設定します。

マルチスキャン

複数のマルウェア対策エンジンを活用し、最大99.2%のマルウェア検出率を達成。この防御レイヤーは、既知の脅威と未知の脅威の両方から保護するため、進化する巧妙なメール攻撃からの防御に不可欠です。

コンテンツの解除と再構築(Deep CDR)

潜在的に有害なコードを除去し、安全な形式でファイルを再構築することで、ファイルをプロアクティブにサニタイズします。重要なインフラストラクチャ組織の48%が、現在の電子メールセキュリティスタックに信頼を置いていない中、OPSWATのCDRは、ゼロデイファイルベースの攻撃や、従来の検出方法を回避する高度な脅威に対する重要な防御を提供します。

リアルタイムSandbox

隔離された環境で疑わしいファイルを分析し、潜在的に有害な添付ファイルの安全な実行と評価を可能にします。重要なインフラストラクチャを標的とするサイバー脅威の75%が電子メール経由で到達することを考えると、この動的分析はセキュリティの重要なレイヤーを追加します。

プロアクティブなデータ損失防止(DLP)

不正なデータ流出を防止し、規制要件への準拠を保証します。メールセキュリティ規制を完全に遵守している組織はわずか34.4%に過ぎない中、OPSWAT 、機密情報の組織外への流出を防止することで、データ漏えいのリスクを軽減します。

まとめ

2024年オスターマンレポートは、重要インフラ組織のセキュリティリーダー(IT )に対し、検討すべき重要な質問とメールセキュリティ態勢の強化方法について報告しています。電子メールの脅威が進化し続ける中、私たちが信頼する重要インフラを守るためには、セキュリティ対策を強化する多層的なアプローチが不可欠です。

その他のリソース

- オスターマン・レポートのダウンロード

- 詳細はこちら MetaDefender Email Security

- 詳細はこちら Multiscanning とDeep CDR™テクノロジー