はじめに

サイバーセキュリティの絶えず進化する世界において、Industrial システム(ICS)および運用技術(OT)ネットワークは重大な懸念領域である。これらのシステムは事業継続に不可欠であるだけでなく、国家の重要インフラの不可欠な構成要素でもある。 MetaDefender (Filescan Sandbox)チームは、ICS/OTリスクを継続的に監視しており、持続的で潜在的に重大な影響を及ぼす可能性のある活動を観察しています。

現在の脅威の状況

最近のサイバーセキュリティの脅威のパターンを見てみると、憂慮すべき攻撃の傾向が見られる。国家に支援されたグループは、Sandworm(ロシア)やVolt Typhoon(中国)のようなICSに特化した攻撃を開始し、サイバー犯罪者は産業システムに対する影響の深刻さを認識している。また、サイバー犯罪者は、産業用システムに対する影響の深刻さを認識している。各セキュリティ部隊は、すべての産業部門に対するこれらの脅威の重要性を認識しており、ICSセキュリティを強化することを目的とした共同レポートやキャンペーンの発表につながっている。

根強い問題と提言

このようなリスクを軽減するための長年の推奨事項の一つは、システムの露出を減らすことである。しかし、露出したシステムの蔓延は、サイバーセキュリティの状況において依然として厄介な問題である。偵察と搾取の技術がより広く普及するにつれて、日和見攻撃の脅威はより大きくなり、洗練度の低い脅威行為者が重要なシステムに対して影響を与えることができるようになっています。9月の報告書では、憂慮すべき傾向が強調されている:OT/過去3年間に発生したサイバーセキュリティ・インシデント(ICS)は、1991年から2000年までに報告された件数を上回った。この統計だけでも、これらの環境のセキュリティを担当する人々が直面する課題が深刻化していることがわかる。

脅威からの防衛

フレームワークとアップデート

専門的な注意が必要であることを認識し、MITREはICSに特化したATT&CKマトリックスを開発した。これはセクター間のコミュニケーションに共通言語を提供するためであり、また、リスクと脅威に関する有意義なコミュニケーションを促進するため、そのマッピングを活用することで、代表的でないセクターに権限を与えるためである。比較的新しいこのマトリックスは、細心の注意を払って更新され続けており、最新版は先月リリースされたばかりである。

IT とOTの相互関連性

OPSWAT MetaDefender 、これらの更新情報を注視しつつ、IT資産がパーデューモデルの全レベルに存在し、最上位層のみに限定されないことから、ITとOTの間に本質的な関連性があることを強調している。

IT 、OTの構成につながる。回答者は主に、マルウェアの脅威や攻撃者がIT のビジネスネットワークに侵入する ICS インシデントを懸念し、経験している。このような侵害により、ICS/OT環境へのアクセスや侵入が可能になることが多い。OT/ICSネットワークへの脅威の侵入につながるIT システムの侵害が最も高く、次いでエンジニアリングワークステーションと外部リモートサービスの侵害が続いた。

共通項悪意のあるファイル

ICS関連のサイバー攻撃全般において、侵入経路(ITシステムかOTシステムかを問わず)にかかわらず、悪意のあるファイルの存在が一貫した要因となっている。ここでMetaDefender のようなソリューションが活躍する。こうしたツールは、組織ネットワークの定義された境界を越えるファイルを精査するよう設計されており、エアギャップ環境を含む様々な状況に合わせて最適化されたパフォーマンスを発揮する。

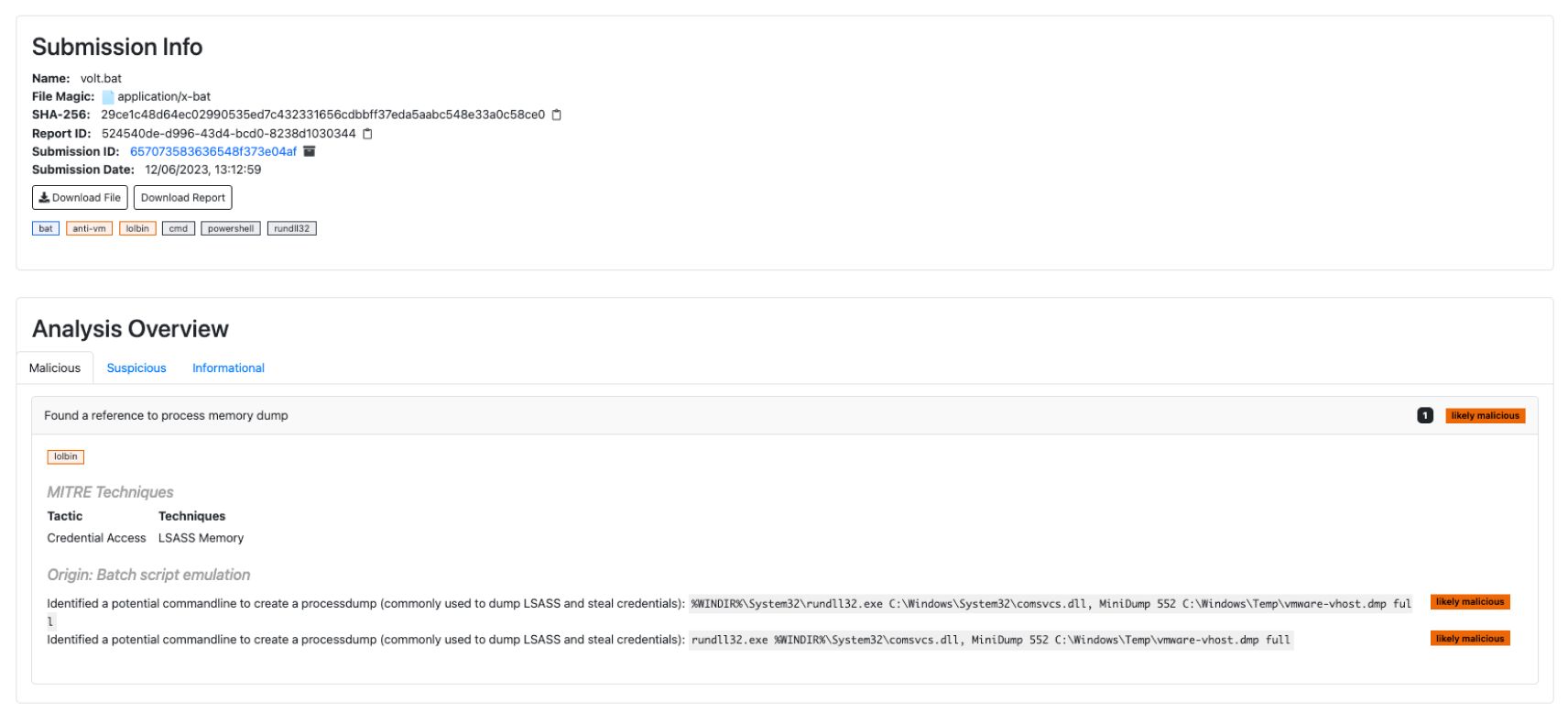

Adaptive Sandbox、自社開発のアナライザーやYaraルールなどの広く知られた手法を用いて、異なる脅威指標セットを統合します。Volt TyphoonおよびSandwormから過去に参照された両攻撃は、Living-Off-the-Landバイナリ(LOLBINS)に大きく依存しており、MetaDefender これに対応する多数の指標を実装しています。ただし、初期の攻撃はサンプルが利用可能なため、指標の組み合わせの良い事例を示しています。 最初に報告されたペイロードは、Base64エンコードされたPowerShellコマンドを含むバッチスクリプトであり、このケースにおいて特に注目すべき2つの指標をトリガーします。

図1 ボルト・タイフーンのペイロードの分析

レポートリンク

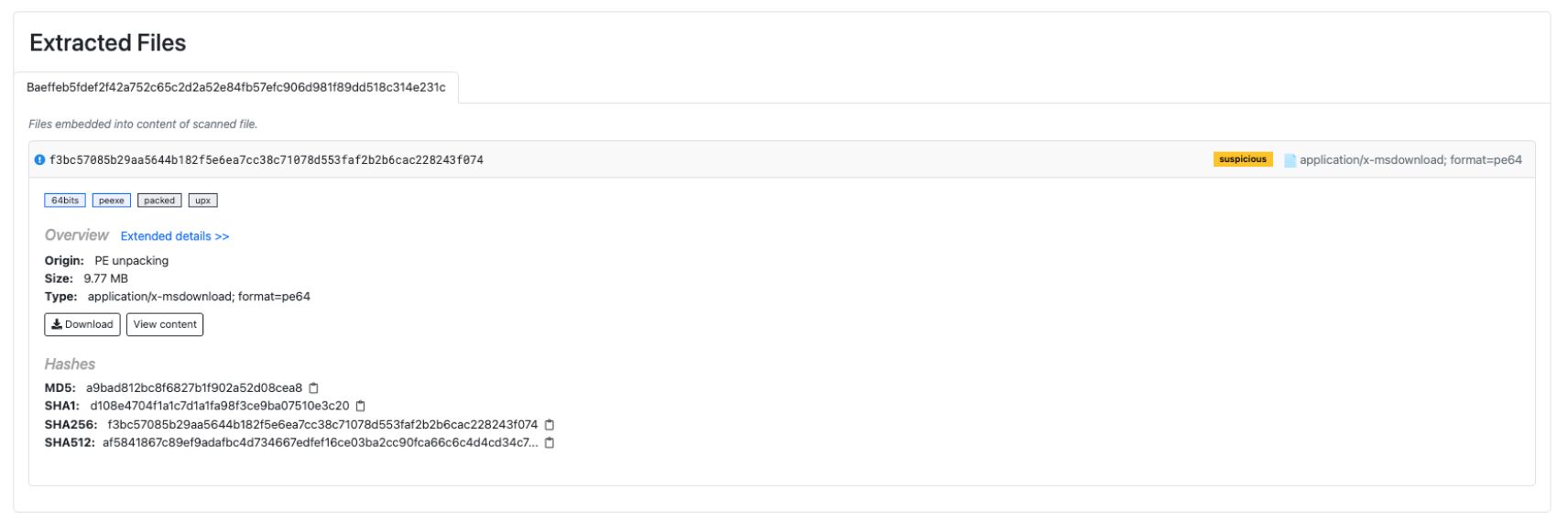

先に示したインジケータの発生源はスクリプトのエミュレーションであり、そこでは他の関連インジケータも観察できます。次のスクリーンショットは、スクリプトのデコードされたbase64コンテンツからトリガーされる、より深刻度の高い別のインジケータを示しています。さらに、識別された両方の要素は、対応する MITRE ATT&CK テクニックにマッピングされています。

図2 ボルト・タイフーンのペイロードの分析

レポートリンク

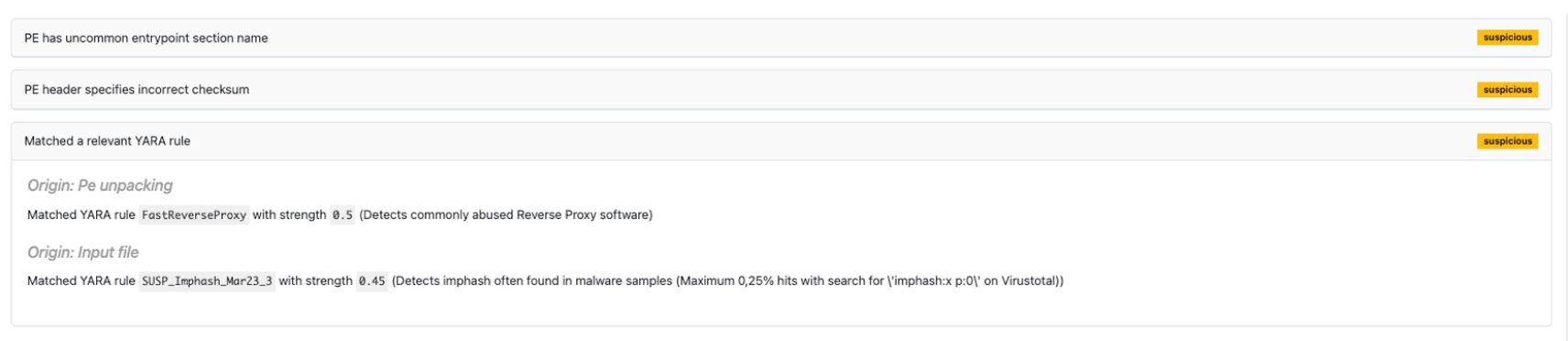

さらに、この攻撃ではFast Reverse Proxyのサンプルが使用されました。これらはUPXで圧縮されていましたが、MetaDefender 解凍に成功したため、抽出されたファイルから複数の追加インジケーターが一致し、脅威を特定することができました。

図3 ボルト・タイフーンのFRPサンプルを開封

レポートリンク

図4 開梱されたサンプルがFRPであることを確認したYARA

レポートリンク

結論

脅威の状況が変化するにつれ、防御策も進化させねばなりません。OPSWATICSおよびOTネットワークのセキュリティに対する取り組みを揺るぎなく継続し、MetaDefender チームはこうした新たな課題に対処する、常に更新されるソリューションの提供に専心しています。常に情報を得て、準備を整え、安全を確保してください。