最近のKaseya(サプライチェーン)攻撃は、さまざまな角度から分析され、1日で実行された最悪のサイバー攻撃と評され、推定で〜50のMSPと〜1500のエンド顧客が影響を受けた。

しかし、本当に悪いのだろうか?

これらのエンドカスタマーのうち、要求されたランサムウェアを支払わなければならなかった人は何人いるのだろうか?

Bleeping Computerの分析によると、攻撃者が被害企業のバックアップを消去したり暗号化したりしなかったため、被害者はそれほど多くなかったようだ。ほとんどの企業はバックアップを使ってデータを復元することができ、攻撃者が要求した身代金を支払う必要はなかった。バックアップを人質に取らなかったことで、攻撃者は顧客に対する影響力を弱めた。

では、ランサムウェアの応急処置とは何か?

簡単な答えは、バックアップ、バックアップ、そして...バックアップだ。

それは単純な答えだが、全体像が見えてこない!

同じコンピューター内、あるいは同じネットワーク上の別のコンピューターやストレージ・デバイスにデータをバックアップするだけでは、Kaseyaの攻撃よりももう少し巧妙だった過去の事件で証明されているように、十分ではないかもしれない。

今日、より一般的な攻撃ベクトルには、ランサムウェア攻撃の一環として、バックアップへのアクセスとロックといういくつかの段階が含まれる:

- APT(Advanced Persistent Threat)マルウェアの実装によるバックアップの検索

- ストレージやバックアップから重要なデータを盗む

- データとバックアップを並行して暗号化する。

このような巧妙なランサムウェア攻撃の影響を軽減し、さらには防止するためには、まず次のような対策が必要だ:

保存が必要なすべてのファイルをスキャンする

- 複数のマルウェア対策エンジンを同時に使用し、最高の検出率を実現

- Secure/DLP(データロスプロテクション)を使って、機密性の高いPIIや財務データをマスクする。

潜在的な危険性を含む疑いのあるファイル (ExcelやWordファイル内のマクロなど、正体不明の「ペイロード」を含むもの)を無害化します 。Deep CDR™テクノロジー(コンテンツ無害化および再構築)を使用することで、最も一般的に使用される100種類以上のファイル形式において、こうした潜在的に危険なペイロードを除去することができます。

ファイルを別のネットワークやAWS、Azureなどのクラウドストレージに保存し、バックアップする。

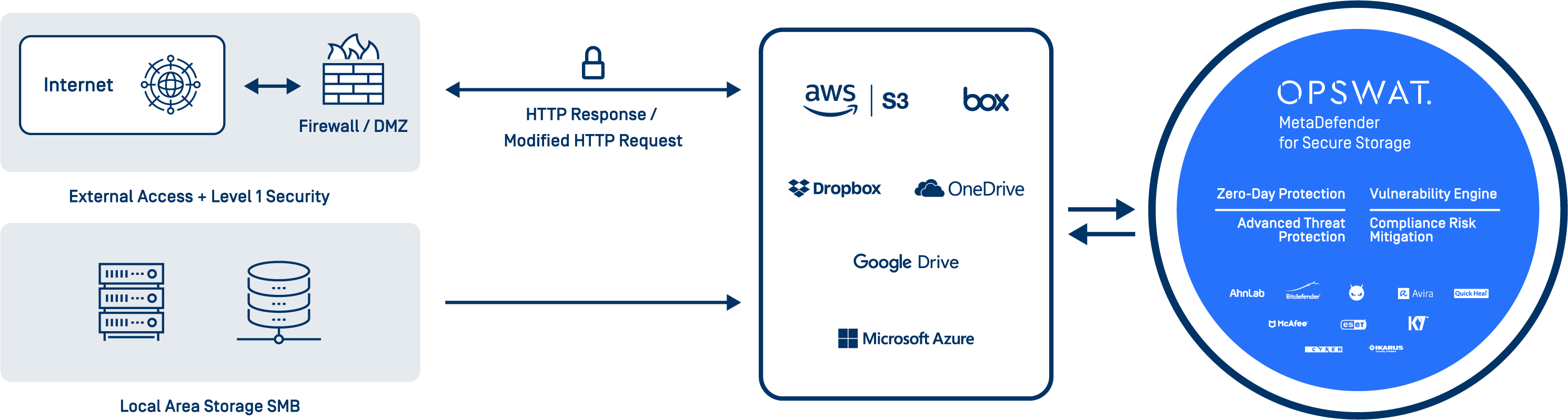

図: Cloud 保護におけるMetaDefender Storage Security 役割

MetaDefender Storage Securityは、内部ストレージや外部ソースからアップロードされたファイルを簡単に取り込み、スキャン、サニタイズして、「雨の日」のためにクラウドストレージに安全に保管することができます。

結論

そう、雨の日はやってくる-あなたの組織がサイバー攻撃を受けるときが。それは「もし」ではなく「いつ」の問題である。簡単で安全な防衛策は、重要なデータのクリーン・バックアップを別のネットワークやクラウドに準備する(そして定期的に更新する)ことだ。