- Secure 転送の未来について知っておくべきこと

- 人工知能がManaged File Transferにおける脅威検知をどう変革しているか

- 量子コンピューティングが企業ファイル転送のセキュリティに与える影響

- 量子耐性暗号と量子鍵配送が次世代ファイル転送セキュリティをどう形作るか

- AIと量子脅威の時代におけるSecure 転送にゼロトラストが不可欠な理由

- CISOがAIと量子脅威Managed File Transfer 将来を見据えたManaged File Transfer を実現する方法

- 量子耐性とAI駆動型ファイル転送ソリューション導入時に考慮すべきコンプライアンスおよび規制上の留意点

- よくある質問

- 貴組織は、Secure 転送の未来に備えていますか?

Secure 転送の未来について知っておくべきこと

Secure 転送は 、公開鍵暗号の導入以来最も破壊的な技術的時代のひとつに突入している。AIがサイバー攻撃の速度と高度化を加速させ、量子コンピューティングが広く使われる暗号システムを破ろうとする中、CISOは移動中のデータを保護する方法を再考しなければならない。

2010年代半ばまでは、セキュリティ専門家はRSAやAESを用いた暗号化ファイル転送が、あらゆる既知の攻撃ベクトルに対して本質的に安全であるという前提で活動していた。しかし量子コンピューティングとAI駆動型脅威の時代において、この前提はもはや通用しない。

攻撃者はAI駆動型マルウェア、行動模倣、自動化された認証情報攻撃を武器化している。一方、国家主体の攻撃者は既に暗号化されたデータを収集しており、量子コンピューティングが成熟した段階で復号化することを意図している。これは「今収集し、後で復号する」脅威として知られる。

AI、量子コンピューティング、そして分散型アーキテクチャの進展が相まって、安全なファイル転送はCISOにとって戦略的優先事項となった。ガートナーの2024年CISO調査によると、セキュリティ責任者の68%が量子耐性ファイル転送を今後24ヶ月間のインフラ優先事項トップ3に挙げている。今行動する者は、データ交換環境を将来に備えたものとし得る。

従来のファイル転送セキュリティがもはや十分でない理由

1990年代以降、安全なファイル転送は主に、RSA(1977年に導入)やECC(楕円曲線暗号、2000年代初頭に標準化)といった暗号化アルゴリズム、境界ベースの認証、および静的信頼モデルに依存してきた。

かつて破れないと考えられていた従来の暗号化アルゴリズムは、現在ではショアのアルゴリズムなどの量子アルゴリズムに対して脆弱である。静的な認証情報に依存する認証手法は、AI駆動型のクレデンシャルスタッフィングや合成身元攻撃によって回避される可能性がある。集中型ネットワーク向けに設計された境界ベースのモデルは、マルチクラウド環境やリモート環境において実質的な保護を提供しない。

脅威アクターが進化を続ける中、CISOはMFT 依存し続けることはできない。彼らは、侵害を前提とし、継続的に検証を行い、暗号化基準が変化しても回復力を維持するアーキテクチャへの移行を迫られている。

AI、量子技術、ゼロトラストがファイル転送を再構築する

AIは攻撃能力と防御能力の両方を変革している。AIはリアルタイムの異常検知、コンテンツ分類、予測脅威スコアリングを可能にし、ファイルレベルの検査を大幅に強化する。一方、攻撃者はAIを利用してマルウェアを偽装し、ポリモーフィックペイロードを生成し、ユーザー行動を模倣する。

量子コンピューティングは第二の、より重大な転換をもたらす。 量子コンピュータが約4,000個の安定した論理量子ビット(研究者が10~15年以内に到達すると推定する閾値)を達成すれば、ショアのアルゴリズムを用いて2048ビットRSA暗号と256ビット楕円曲線暗号(ECC)を破ることができるようになる。ポスト量子(量子耐性)暗号と量子鍵配送(QKD)は、必要な進化の段階を表している。

ゼロトラストは、ファイル転送ワークフロー全体で継続的な検証、最小権限アクセス、マイクロセグメンテーションを強制することで、これらの要素を統合する。これは、AI駆動型および量子技術を活用した脅威の両方に耐えるために必要なアーキテクチャの基盤だ。

人工知能がManaged File Transferにおける脅威検知をどう変革しているか

人工知能は、MFT 脅威検知に革命をもたらしている。より深い可視性、より迅速な対応時間、そして高度な攻撃の精度を飛躍的に向上させた検知を実現するからだ。従来のツールが静的なシグネチャに依存するのに対し、AIは行動、コンテンツ構造、環境横断的なパターンを分析し、異常を特定する。

CISOにとって、AIは具体的な運用上の利点をもたらす:

- 異常なファイル動作のリアルタイム識別

- 配信前のファイル転送リスクを評価するための予測脅威スコアリング

- 規制対象ワークフローにおける露出を低減するコンテンツ分類

- 悪意のある転送を隔離、検疫、またはブロックする自動応答アクション

- 境界監視が機能しないハイブリッドおよびマルチクラウド環境全体での可視性

ファイル転送の脅威を検出するための最新のAI技術とは?

MFT AI駆動型脅威検知は、現在以下の3つの主要カテゴリーを統合している:

- 機械学習(ML) – 既知のファイル転送の基準値からの逸脱を検知し、異常なファイルサイズ、転送時間、または転送先などの異常をフラグ付けしている。

- 行動分析 – ユーザー、システム、ファイルの行動を時間軸で監視し、内部脅威、侵害されたアカウント、不審なワークフローを検出する。

- ディープラーニングモデル – 文書、メディアファイル、圧縮アーカイブ、暗号化されたペイロード内に潜む複雑なマルウェアパターンを特定する。これには、アンチウイルスエンジンを回避するように設計されたものも含まれる。

SANS研究所の2024年の研究によると、AI駆動型検知システムは未知またはポリモーフィックな脅威を分析する際に、シグネチャベースの検知手法と比較して精度を43%向上させ、誤検知率を28%から16%に低減した。

AI搭載Managed File Transfer 統合するにはどうすればよいか?

AI強化型ファイル転送ソリューションを評価するCISOは、AIがワークフローの全段階に統合されていることを確認すべきである:

- 機械学習ベースの脅威スコアリングを用いた転送前スキャン

- SIEM/SOARと統合されたリアルタイム行動監視

- 転送後の検証による潜在的または進行中の脅威の検出

- リスクシグナルに基づいて適応するポリシー自動化

- ゼロトラストのアイデンティティ信号によるアクセス制御決定の強化

統合のベストプラクティスには以下が含まれる:

- 組み込みAIまたはネイティブ統合オプションを備えたMFT 選択

- APIが自動化、行動テレメトリ、およびセキュリティイベントの相関分析をサポートすることを保証する

- AIツールをIAM、DLP、SIEMエコシステムと連携させる

AICloud ハイブリッド環境におけるSecure どのように強化するのか?

Cloud 従来の監視を複雑化させるが、AIはスケーラブルな解決策を提供する。現代のAI駆動型分析:

- クラウドテナント間の異常なファイル移動を検出する

- 侵害されたAPI またはサービスアカウントを特定する

- クラウドリソース間での横方向の移動を監視する

- ユーザーの行動とデバイスの識別情報に基づいて、状況に応じたアクセスポリシーを適用する

- 分散システム全体にわたるリアルタイムの洞察を提供することで、コンプライアンス・ロギングを強化する

MetaDefender File Transfer™ (MFT) は、ファイル交換ワークフローにインテリジェンスとゼロトラスト制御を組み込むことで、複雑なマルチクラウド環境における安全かつコンプライアンスに準拠したファイル移動を実現する。

量子コンピューティングが企業ファイル転送のセキュリティに与える影響

量子コンピューティングは、ここ数十年間で暗号技術に与えた最大の破壊的革新である。まだ発展途上ではあるが、量子システムは最終的に、今日の安全なファイル転送を支える非対称暗号技術を破ることになるだろう。

実用的な量子攻撃が実現するまでにはまだ数年かかるとしても、脅威アクターは既に将来の復号化を目的に暗号化されたデータを収集している。米国国家安全保障局(NSA)と英国国家サイバーセキュリティセンター(NCSC)は、暗号化された通信やファイル転送を標的とした「今収集し、後で復号する」キャンペーンを展開する国家レベルのアクターについて、公に警告を発している。脆弱な暗号技術を用いて今日転送される機密データは、長期的なリスクに晒されている。

量子脅威は早期の準備を不可欠とする。

量子コンピューティングは企業向けファイル転送のセキュリティにいつ頃影響を与えるのか?

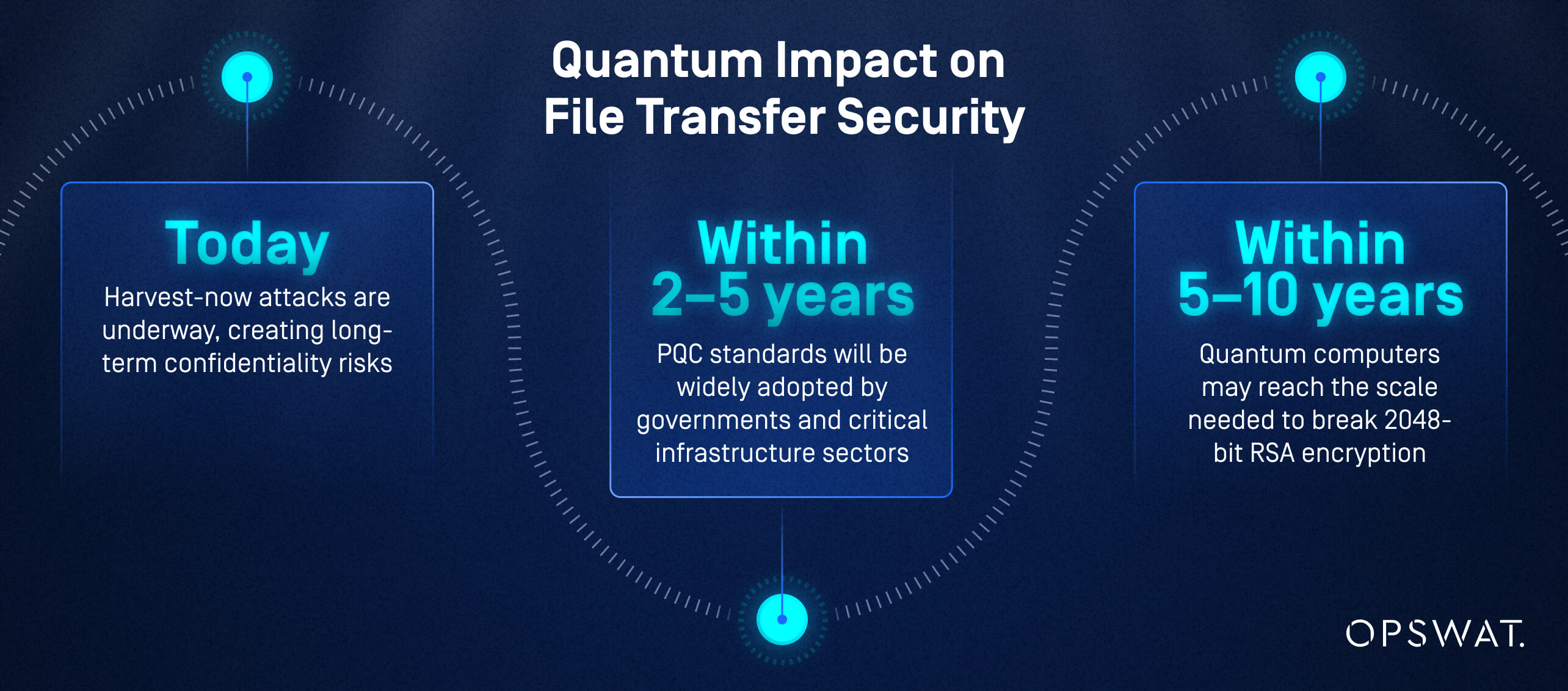

推定値は様々ではあるが、NIST、グローバル・リスク研究所、およびIBMとGoogleの主要な量子コンピューティング研究者らは、いくつかのマイルストーンについて合意している:

- 本日:ハーベスト・ナウ攻撃が進行中であり、長期的な機密性リスクを引き起こしています。

- 2~5年以内に:PQC規格は政府および重要インフラ分野で広く採用される見込みです。

- 5~10年以内に:量子コンピュータは2048ビットRSA暗号を破るのに必要な規模に達する可能性がある。

CISOは遠い将来の計画に頼ることはできず、移行計画は今すぐ開始する必要がある。

量子攻撃に対する従来のファイル転送暗号化Core とは何か?

量子アルゴリズムは直接的に脅威となる:

- RSA暗号(因数分解脆弱性)

- 楕円曲線暗号(ECC)(離散対数脆弱性)

- ディフィー・ヘルマン鍵交換

- RSA/ECCベースの鍵ネゴシエーションを利用するTLSプロトコル

本日これらのアルゴリズムを使用して転送された暗号化ファイルは、遡及的に復号化される可能性があり、規制対象情報、機密情報、または専有情報が漏洩する恐れがあります。

組織は量子技術に起因する脅威への曝露をどのように評価できるか?

CISO主導の実践的な評価には以下が含まれます:

- RSA/ECCに依存するすべてのファイル転送ワークフローの在庫管理

- 医療、金融、政府記録など、長期保存が必要なデータの特定

- 量子対応に向けたパートナーエコシステムの評価

- MFT 、API 、およびTLSエンドポイント内の暗号化依存関係の評価

- 機密性の高いワークロードにおける「即時収集、後解読」リスクのモデリング

量子耐性暗号と量子鍵配送が次世代ファイル転送セキュリティをどう形作るか

量子耐性暗号と量子鍵配送(QKD)は、将来を見据えた安全なファイル転送の基盤技術である。これらは、量子技術を有する攻撃者が存在する場合でも、長期的な機密性を保証する。

Managed File Transferにおける主要なポスト量子暗号規格とは何か?

米国国立標準技術研究所(NIST)と欧州電気通信標準化機構(ETSI)は、グローバルなPQC標準化を推進している。

主要なアルゴリズムには以下が含まれます:

- クリスタルズ-カイバー(キー確立)

- クリスタルズ-ディリチウム(デジタル署名)

- SPHINCS+(ハッシュベース署名)

- ファルコン(格子ベースの署名)

これらのアルゴリズムは、量子攻撃に耐えつつ、企業向けファイル転送ワークロードに適した性能を維持するように設計されています。

量子鍵配送とポスト量子暗号は、ファイル転送のセキュリティ確保においてどのように比較されるか?

QKD(量子鍵配送):

- 量子物理学を用いて鍵交換を保護する

- 盗聴をリアルタイムで検知する

- 専用のハードウェアと光ファイバーインフラストラクチャが必要

PQC(ポスト量子暗号):

- 既存のハードウェア上で動作する

- 大規模展開が容易である

- 実用性MFT 、企業向けMFT 主流となる標準となる

グローバル組織においては、PQCの導入がQKDに先行する可能性が高いが、高セキュリティ環境では両者が共存する可能性がある。

企業向けファイル共有における量子耐性暗号化の採用スケジュールは?

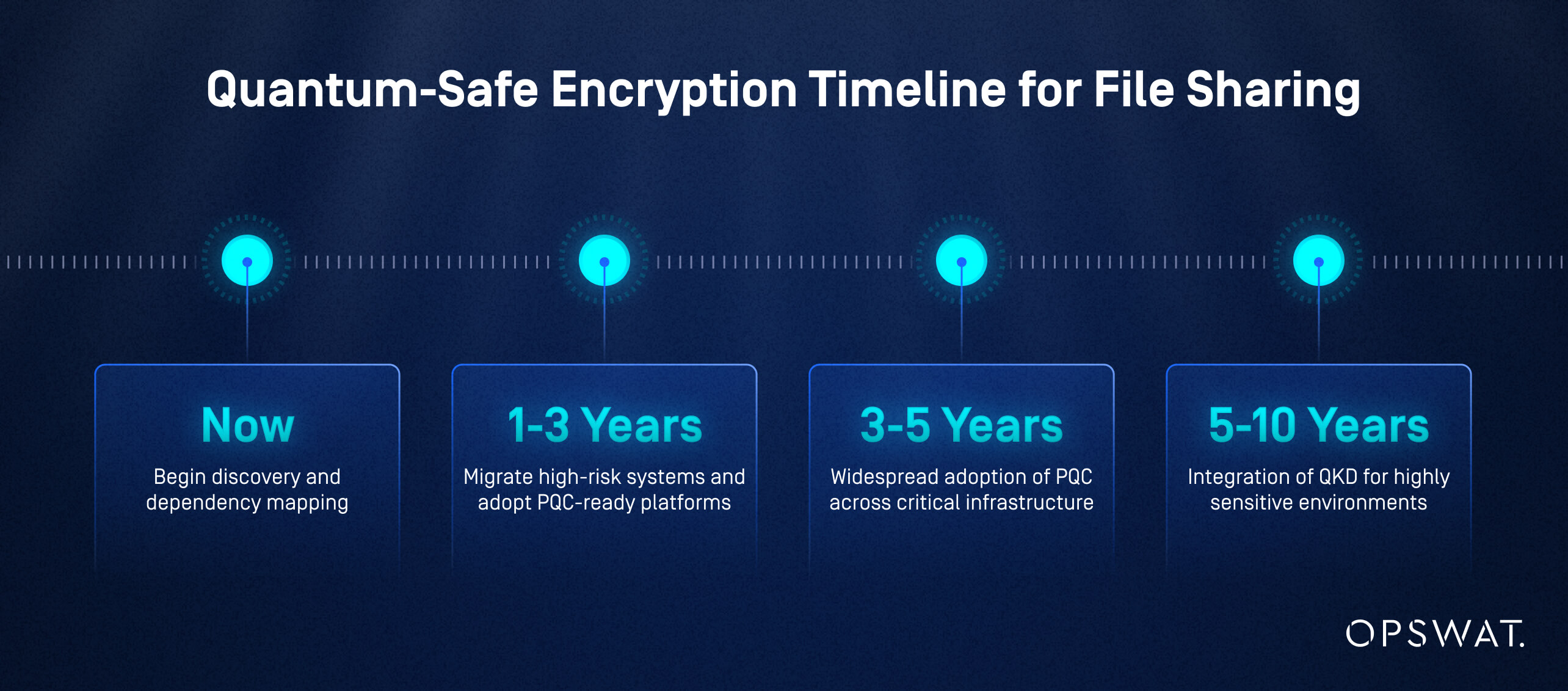

NISTのポスト量子暗号化ロードマップおよび過去の暗号技術移行で観察された業界の採用パターンに基づき、戦略的なタイムラインには以下が含まれる:

- 現在: 発見と依存関係マッピングを開始する

- 1~3年:高リスクシステムの移行とPQC対応プラットフォームの導入

- 3~5年: 重要インフラ全体におけるPQCの広範な 採用

- 5~10年:高感度環境向け量子鍵配送(QKD)の統合

AIと量子脅威の時代におけるSecure 転送にゼロトラストが不可欠な理由

ゼロトラストは、AIによる脅威、量子技術を活用した復号化、そしてますます分散化が進むネットワークに対抗できるほど、柔軟かつ堅牢な唯一のセキュリティアーキテクチャです。

暗黙の信頼を排除し、すべてのアクセス要求を検証することで、ゼロトラストは暗号化が破られたり認証情報が侵害されたりした場合でも、攻撃者が自由に移動したり機密データを漏洩させたりできないことを保証する。

ファイル転送における量子技術とAI駆動型脅威に対処するため、ゼロトラストはどのように進化しているのか?

ゼロトラストモデルには現在、以下の要素が組み込まれている:

- AIに基づく継続的なリスクスコアリング

- リアルタイムでの本人確認とデバイス信頼性評価

- ポスト量子プロトコルをサポートする暗号化の俊敏性

- ハイブリッドおよびマルチクラウド環境におけるファイル転送のマイクロセグメンテーション

- ファイルレベルの検査による完全性の検証と隠された脅威の検出

これらの強化策により、AI駆動型マルウェアが従来の制御を回避したり、量子脅威が既存の暗号技術を損なうようなシナリオにおいても、回復力が確保される。

Managed File Transfer ゼロトラストを実装するための実践的な手順とは?

CISOは段階的なアプローチMFT 向けにゼロトラストを採用できる:

- すべてのファイル転送資産(ユーザー、システム、ワークフロー、パートナー)をマッピングする。

- 最小権限アクセスと条件付きポリシーを適用する。

- ID、デバイス、ファイルレベルのシグナルを用いた継続的な検証を実施する。

- ファイル転送環境をセグメント化し、横方向の移動を制限する。

- 高度な脅威防止機能を統合し、AI駆動型検査およびCDRを含む。

- ポリシーの適用を自動化し、行動を継続的に監視する。

成功には経営陣の支援、厳格なIAM統合、そしてゼロトラスト向けに設計されたMFT が必要です。

ゼロトラストはファイル転送業務におけるコンプライアンスとレジリエンスをどのように向上させるのか?

ゼロトラストは以下を保証することでコンプライアンスを劇的に強化する:

- 明確で変更不可能な監査証跡

- 強制されたデータガバナンス管理

- 文書化されたアクセス制限

- Adaptive 認証

- GDPR、HIPAA、PCI DSS、SOXなどの枠組みとの強力な整合性

継続的な検証と深い可視性により、組織は侵害、設定ミス、内部者脅威、監査上の課題に対する耐性を高める。

CISOがAIと量子脅威Managed File Transfer 将来を見据えたManaged File Transfer を実現する方法

CISOは、脅威が進化する中でファイル転送環境の安全性を維持するため、戦略的計画と技術近代化を組み合わせる必要がある。将来を見据えた対策には、AI駆動型インサイト、ポスト量子暗号、ゼロトラストアーキテクチャへの投資が不可欠である。

量子耐性ファイル転送アーキテクチャへの移行に向けた実行可能なステップとは何か?

将来を見据えた移行戦略には以下が含まれる:

- 評価– 暗号化の依存関係、長期的なデータの機密性、および量子コンピュータへの脆弱性を評価する。

- 優先順位付け– 高リスクまたは長期保存が必要なファイルのワークフローを特定する。

- PQC対応準備– アジャイル暗号をサポートするMFT を選択する。

- パイロット運用– 低リスク環境でPQC実装をテストする。

- 完全な展開– ワークフローとパートナーを量子耐性プロトコルに移行する。

- 継続的な検証– 標準の更新を監視し、暗号技術への適応力を維持する。

ファイル転送における量子コンピューターベースの脅威を検知・軽減するために、AIをどのように活用できるか?

AIは量子時代のセキュリティを強化する:

- 量子技術を活用した攻撃に関連する異常の監視

- 長期的な暗号資産リスクに直面する資産の予測

- 転送後のファイル整合性の検証

- 収穫キャンペーンを示す異常なアクセスパターンの検出

- 検疫および隔離ワークフローの自動化

OPSWAT脅威検知OPSWAT、脅威インテリジェンスをファイル交換ワークフローに直接統合することで、このモデルを強化する。

量子技術とAI駆動型サイバー脅威に備えたManaged File Transfer 構築におけるベストプラクティスとは?

CISOは以下のベストプラクティスを採用すべきである:

- 暗号の俊敏性を実装し、アルゴリズムを迅速に切り替えられるようにする

- すべてのファイル転送ワークフローにおいてゼロトラスト原則を徹底する

- AI駆動型異常検知とリスクスコアリングを導入する

- 脆弱なレガシープロトコルへの依存を減らす

- PQC対応に向けたパートナーエコシステムの検証

- コンプライアンス報告のための量子技術およびAIリスクガバナンスの文書化

- CDRや複数エンジンによるマルウェア対策スキャンなど、ファイルレベルの脅威防止機能を組み込む

量子耐性とAI駆動型ファイル転送ソリューション導入時に考慮すべきコンプライアンスおよび規制上の留意点

量子脅威、AIリスク、高度なデータ保護要件に対応するため、規制は急速に進化している。CISOは、ファイル転送の近代化努力がこうした変化する期待に沿うよう確保しなければならない。

量子耐性ファイル転送における主要なコンプライアンス基準とは何か?

主要な基準とガイダンスは以下のものから提供されている:

- NIST PQCガイドライン(Kyber、Dilithium、SPHINCS+)

- ETSIの量子鍵配送(QKD)およびポスト量子暗号(PQC)に関する標準

- 地域ごとの暗号資産対応能力とアルゴリズム更新の義務

- 米国の量子技術対応に関する大統領令および連邦ガイドライン

これらの基準は、アルゴリズムの移行、鍵管理の更新、監査文書化、および長期的な機密性保証を重視している。

組織は量子耐性とAI駆動型のファイル転送セキュリティをどのように文書化し報告すべきか?

ベストプラクティスには以下が含まれる:

- 暗号資産の管理

- アルゴリズムの移行と主要ライフサイクルガバナンスの文書化

- AI駆動型検知イベントと対応アクションの記録

- ゼロトラストワークフロー内でのアクセス制御決定の捕捉

- GDPR、CCPA、HIPAA、SOXに準拠したコンプライアンスレポートの生成

OPSWATコンプライアンス対応ログ記録とレポート機能は、セキュリティチームの負担を大幅に軽減する。

量子技術とAI技術がデータプライバシーと越境データ移転に及ぼす影響とは何か?

量子技術とAIは新たなプライバシー上の考慮事項を生み出す:

- PQCは機密性の高い輸出に対して長期的な機密性を保証します

- AI検査の導入により、データ処理に関する管轄権の問題が生じる

- データ主権法(GDPR、CCPA、アジア太平洋地域の規制)は暗号化の透明性を要求する

- 国境を越えたデータ転送では、データが発信元環境を離れた後も量子耐性保護が維持されることが保証されなければならない

CISOは、ファイル転送システムが暗号化の耐久性を証明できることを保証し、規制の範囲内で責任を持ってAIを適用しなければならない。

よくある質問

MFT向けの主要なポスト量子暗号規格は何ですか?

NIST承認アルゴリズムであるKyberやDilithiumは、将来のPQC採用の基盤を構成する。

AI搭載ツールMFT とどのように統合できるか?

行動分析、異常検知、およびSIEM/IAM統合による自動化された脅威スコアリングを通じて。

エンタープライズMFTにおけるPQC導入のロードマップはどのようなものですか?

評価を直ちに開始し、1~3年以内にPQCの試験運用を実施し、3~5年以内に完全導入を達成する。

即時収穫・後解読攻撃のリスクとは何か?

攻撃者は現在、暗号化されたファイルを盗み出し、量子コンピュータが実用化されれば復号化できる。

QKDとPQCを比較するとどうですか?

量子鍵配送(QKD)は比類のないセキュリティを提供するものの、専用ハードウェアを必要とする。一方、ポスト量子暗号(PQC)は大規模導入においてより実用的な選択肢である。

企業はAIと量子技術による脅威にどう備えるべきか?

ゼロトラストを導入し、暗号技術による俊敏性を採用し、AIベースの検知を展開し、レガシープロトコルを近代化する。