行動分析型

Threat Intelligence

クラウド、ハイブリッド、エアギャップ環境を横断して、ファイルの痕跡や行動パターンを実用的な知見へと変換するテクノロジーエンジン。

- 高忠実度IOC

- 類似度相関

- オフライン対応

OPSWAT 信頼

50B以上

グローバル脅威インジケーター

Sandbox

行動に基づくIOC

MISP & STIX

エクスポート

脅威情報の共有と

の自動化

機械学習ベースの

類似性検索

オフライン評判対策パッケージ

SIEMおよびSOARに対応

MITREマッピングされた検知コンテキスト

評判だけでは不十分だ

企業では毎日、何千ものファイル、電子メール、データ交換が行われています。詳細な検査とポリシーの

徹底的な適用が行われない場合、機密情報が気づかれずに漏洩し、深刻なコンプライアンスおよびセキュリティ上のリスクを引き起こす可能性があります。

騒音が多すぎて、背景情報が足りない

レピュテーション情報のみを提供するフィードは、行動分析に基づく洞察を伴わない生の指標しか提供しないため、アナリストは真のリスクを判断するために、複数のツールを手作業で切り替えて確認せざるを得ない。

多形マルウェアはシグネチャを回避する

再コンパイルされたバリアントやコードの微細な変更は、ハッシュベースの検出を回避するため、キャンペーンやインフラ全体にわたって可視性に穴が生じます。

情報の縦割り構造が捜査の足かせとなっている

サンドボックスの結果、レピュテーションデータ、およびハンティングワークフローが連携していないと、調査に時間がかかり、ゼロデイの関連性が見過ごされてしまう。

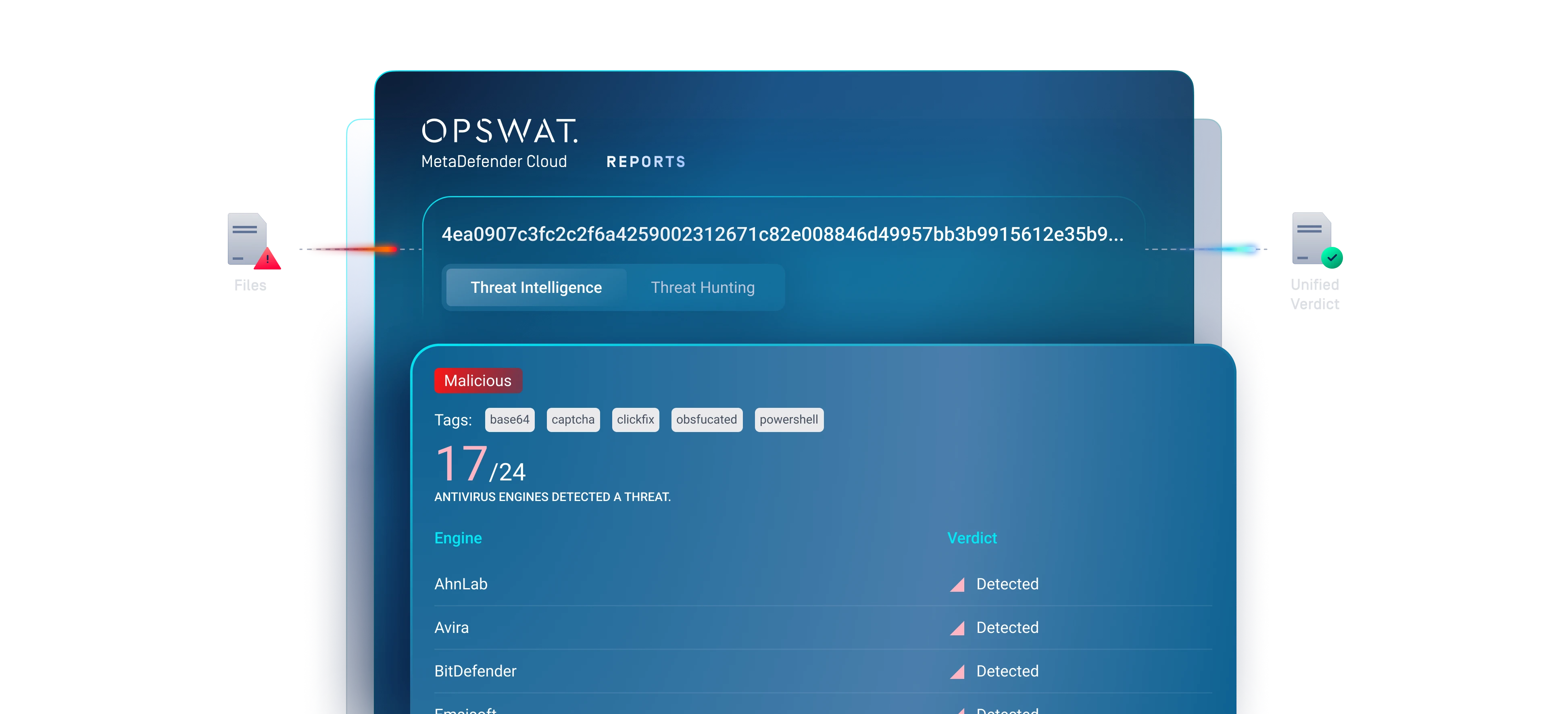

指標から知見へ

グローバルなレピュテーション情報と、行動分析および類似性分析を関連付ける統合型脅威インテリジェンスエンジン。

相関分析を行うインテリジェンス、

は単なるデータ収集にとどまらない

指標、行動、および攻撃者のインフラストラクチャ間の関連性を明らかにするために設計された、多層的なインテリジェンス・パイプライン。

指標を超えた知見

世界的な評価、行動ベースのIOC、および類似性検索を組み合わせることで、未知の脅威を特定し、調査時間を短縮し、検知精度を向上させます。

Sandbox

に関する情報

動的解析から抽出された行動ベースのIOCを用いてレピュテーションチェックを強化し、レピュテーション情報のみを利用するインテリジェンス・プラットフォームと比較して、検知精度を向上させます。

変異検出

大規模な

類似性検索により、改変されたマルウェアやポリモーフィック型マルウェアを検知し、攻撃者がハッシュ値やインフラをローテーションさせた場合の検知の死角を軽減します。

自動化対応の

データ強化

REST API、MISP、STIX、およびJSONによる構造化されたデータ出力により、エンジニアリングの負担を最小限に抑えつつ、SIEMやSOARとの迅速な統合が可能になります。

インテリジェンスの相関分析の実例をご覧ください

行動ベースのIOC、レピュテーション・スコアリング、および類似性検索が、隠れたキャンペーン間の関連性をどのように明らかにするのかを探ります。

行動インテリジェンスと評判のみに基づくフィードの比較

従来の脅威インテリジェンス・プラットフォームは、主に既知のハッシュ値、IPアドレス、ドメインに依存しています。これらは有用ではありますが、攻撃者にとっては容易にすり替えられる指標です。

このインテリジェンス・エンジンは、実行フロー、永続化手法、構成パターン、インフラの再利用といった行動の痕跡を相互に関連付けます。この変化により、検知が攻撃者のオペレーショナル・スタックの上位層へと移行し、攻撃の回避がより困難かつ目立つものとなります。

その結果、個々の要素ではなく、キャンペーン全体にわたる関連性を検知するインテリジェンスが実現されます。

セキュリティ運用が行われる場所にインテリジェンスを導入する

クラウドAPI、ハイブリッドエンリッチメント、またはオフラインインテリジェンスパッケージを活用し、SIEM、SOAR、およびハンティングワークフローに脅威のコンテキストを提供します。

ハイブリッド展開

Cloud とオンプレミスCloud 。企業のSOCおよびTIPワークフローに対応しています。

エアギャップ環境のサポート

オフライン評判管理パッケージ。規制対象環境における情報継続性。

Cloudインテリジェンス

リアルタイムAPI 。継続的に更新されるグローバルデータセット。

大手グローバル企業からの信頼

OPSWAT 、デバイスやファイルを介して侵入する脅威から重要なデータ、資産、ネットワークを保護するため、世界中で2,000以上の組織からOPSWAT