2025年1月だけで4,085件という驚異的な数の脆弱性がNISTに寄せられ、積極的に悪用される脅威が急増する中、異例のハイリスクな年明けとなった。その中で特筆すべきは、CVE-2025-21298で、マイクロソフトWindows OLEのゼロクリックRCE(リモート・コード実行)の脆弱性で、CVSSスコアは9.8である。このセキュリティ上の欠陥により、攻撃者はユーザーを騙してOutlookで悪意のあるRTFメールをプレビューさせるだけで、システムを侵害することができる。

このブログでは、この脆弱性の技術的なニュアンスを分析し、どのような方法があるのかを探る。 OPSWAT MetaDefender Coreがこのようなゼロデイ脅威をどのように軽減するのかを探り、企業に対して実行可能な推奨事項を提供します。

脆弱性を理解する

ゼロクリック攻撃手法の活用

ゼロクリック攻撃は、ソフトウェアの脆弱性を悪用し、ユーザーの操作なしに攻撃を開始します。つまり、標的がリンクをクリックしたり、ファイルを開いたり、何らかのアクションを起こしたりすることなく、マルウェアがインストールされたり、ユーザーのデバイス上でその他の悪意のあるアクションが実行されたりする可能性があり、特に危険で検知が難しい。

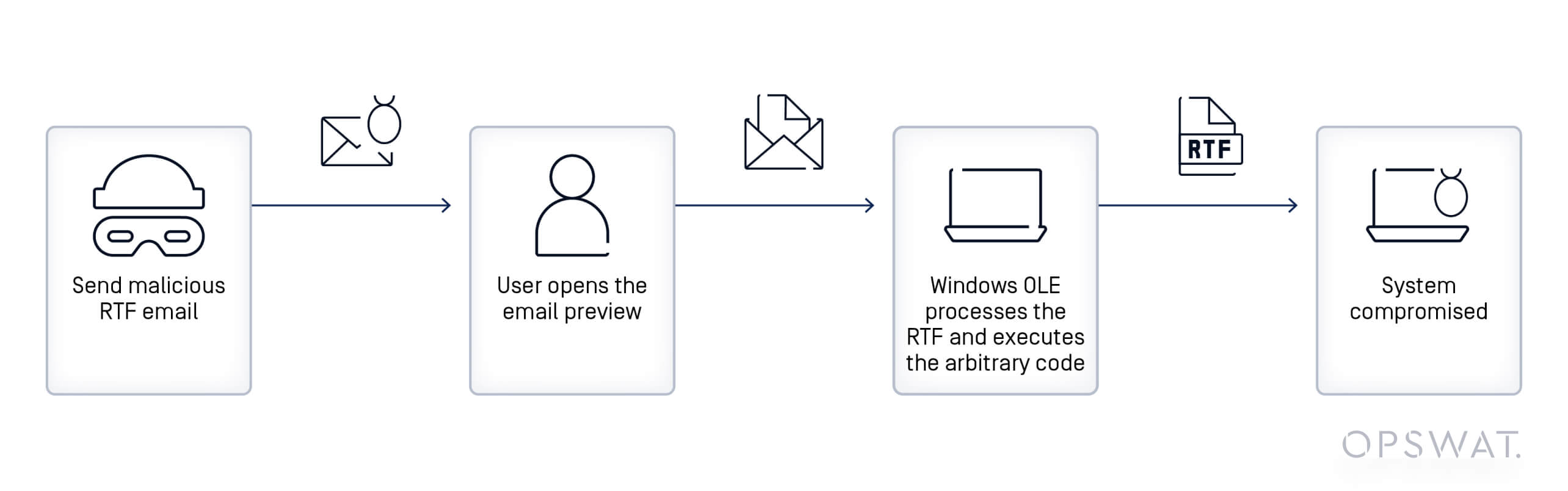

CVE-2025-21298 攻撃の流れ

この脆弱性はWindowsのOLEシステム、特に以下の部分に存在する。 ole32.dll 図書館の UtOlePresStmToContentsStm 関数を使用しています。この関数はOLEストレージ構造内のデータの変換を処理しますが、攻撃者が任意のコードを実行するために悪用できるメモリ破壊の問題が含まれています。

攻撃者は、悪意のあるOLEオブジェクトを含む特別に細工されたRTFドキュメントを電子メールで配信します。被害者のシステムに到達すると、受信者がMicrosoft Outlookでメッセージを開いたりプレビューしたりする際に、電子メールクライアントが添付ファイルを処理する。Windows OLEシステムは、脆弱性のあるOLEオブジェクトを利用して、埋め込まれたオブジェクトに関与します。 UtOlePresStmToContentsStm 関数でOLE処理を行う。

このフェーズの間、この関数はOLEストレージ構造内のデータを変換しようとするため、メモリ破壊が発生する。このメモリ破壊によりRCEが可能になり、攻撃者は侵害されたシステム上で現在のユーザーと同じ権限で任意のコマンドを実行できるようになる。

この攻撃を再現するCVE-2025-21298の概念実証エクスプロイトは、すでにGitHubで公開されている。

OPSWAT MetaDefender Coreゼロデイ脆弱性を防ぐ

ゼロデイ脆弱性は、現代のサイバーセキュリティにおける最も困難な脅威の代表である。これらの致命的な欠陥は、しばしばシステムの侵害を即座に可能にし、防御者に対応する最小限の時間しか与えません。CVE-2025-21298は、特に危険なゼロデイ脆弱性です。

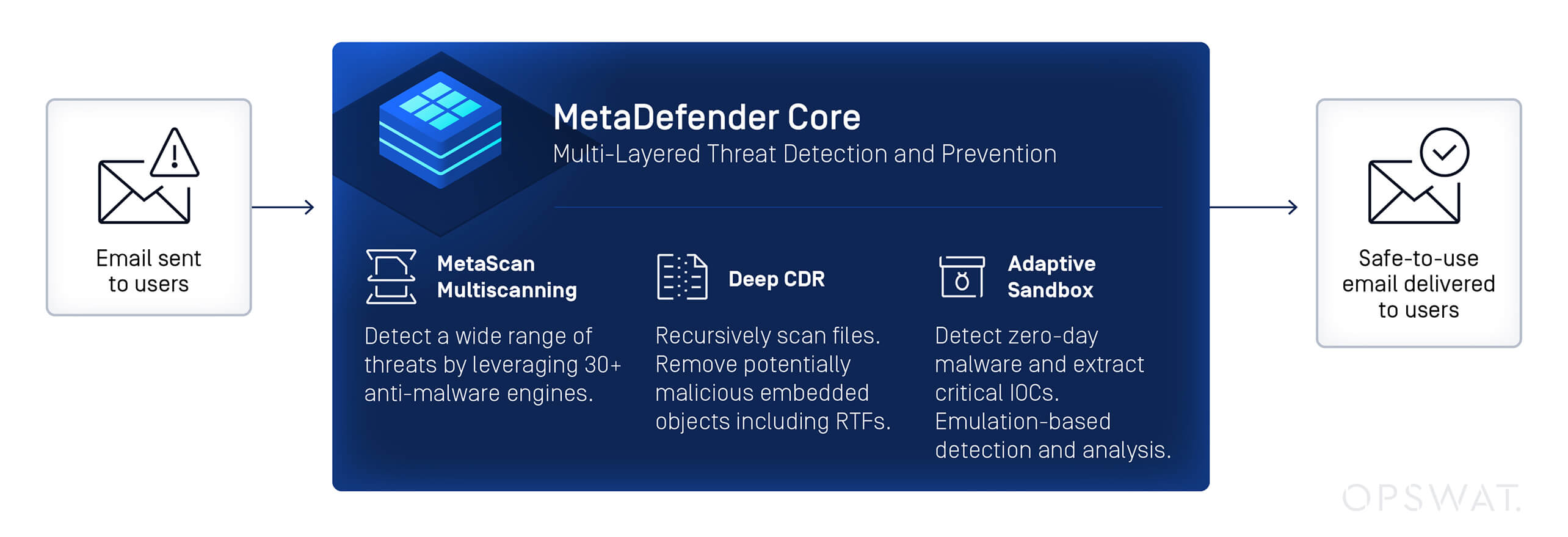

OPSWAT MetaDefender Core 、高度な脅威の検知と防御の最前線にCore 、CVE-2025-21298のようなゼロデイ攻撃に対して特に効果的な多層的なセキュリティアプローチを提供します。Metascan™Multiscanning、Deep CDR™テクノロジー、および Adaptive Sandbox を活用し、脅威が重要システムに到達する前に検知・無力化します。

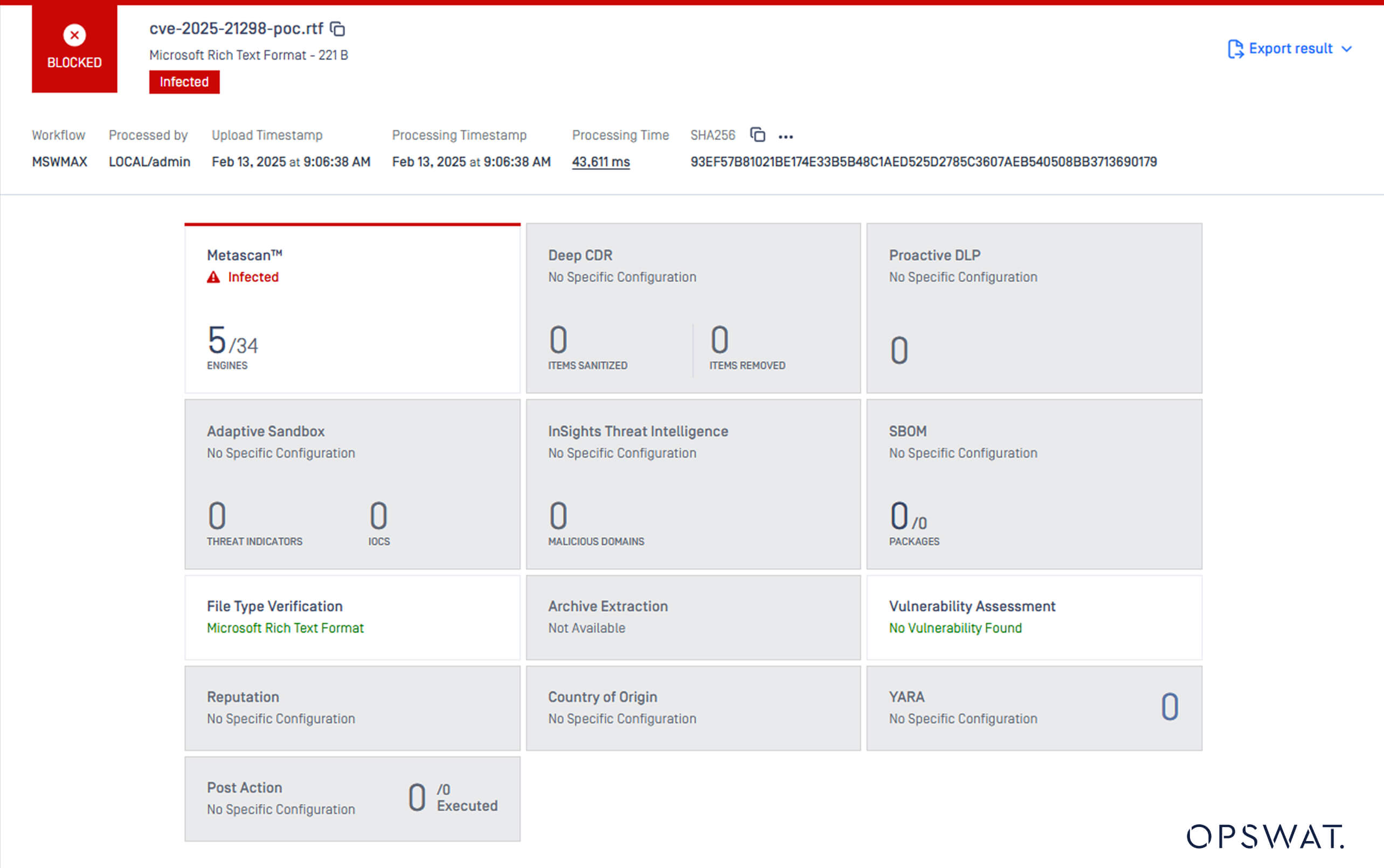

最初の防御策として、MetascanMultiscanning 悪意のあるRTFファイルを含む電子メールの添付ファイルをスキャンします。34エンジン中5エンジンがCVE-2025-21298を検出できます。

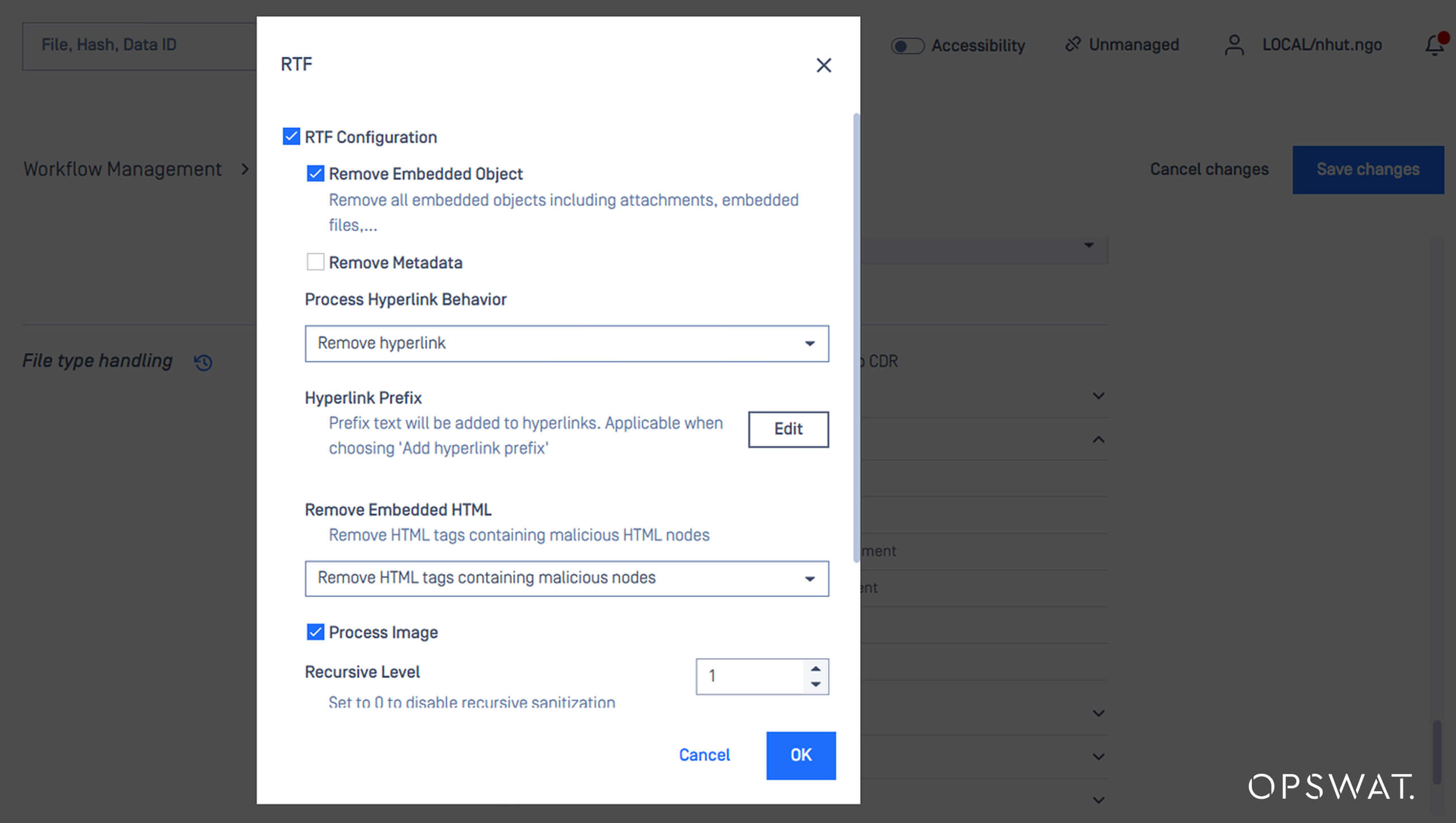

次に、Deep CDR™テクノロジーは、ファイルの有用性を維持しつつ潜在的に悪意のある要素を除去することで、ファイルを積極的にクリーンアップします。CVE-2025-21298に関連するリスクを軽減するため、Deep CDR™テクノロジーの設定パネルでRTF形式に対して「埋め込みオブジェクトの削除」を有効にします。

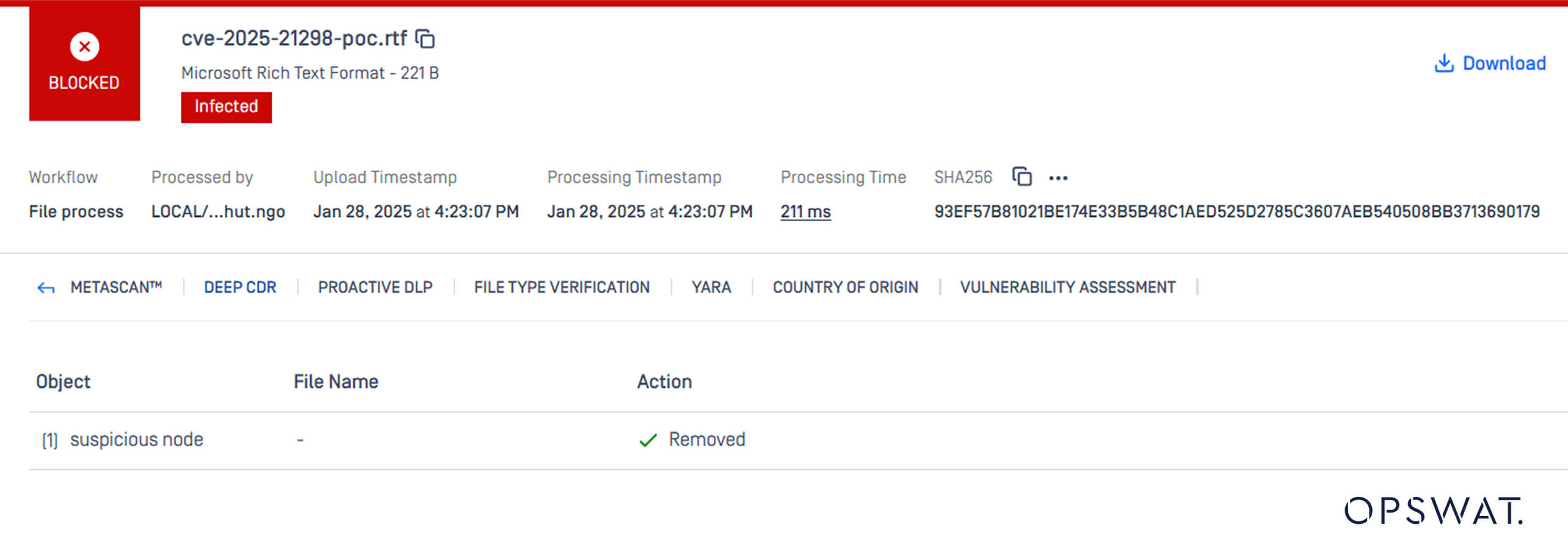

有効化されると、Deep CDR™ テクノロジーはこの埋め込まれたオブジェクトを不審なノードとして識別し、RTFを削除します。

Deep CDR™テクノロジーが悪意のあるオブジェクトの除去とファイルのサニタイズに焦点を当てる一方、Adaptive Sandbox エミュレーションベースの爆発分析を用いて悪意のある動作やIOC(侵害の兆候)を分析することで、追加の保護層Sandbox 。

実施勧告

- メールゲートウェイにDeep CDR™テクノロジーを導入し、埋め込まれたRTFを含むすべての受信ファイルを無害化します。

- Adaptive Sandbox 設定し、配信前に疑わしいファイルを安全に爆発させます。

- 潜在的な搾取の試みに対する包括的な監視を実施する。

Advanced Threat Detection 防御にOPSWAT 信頼される理由

金融、医療、重要インフラを含む様々な業界の組織が、OPSWAT MetaDefender Core 信頼を寄せています:

- 業界をリードするゼロデイ保護:Deep CDR™テクノロジーやAdaptive Sandbox といった高度なセキュリティ対策により、新たな脅威に対する比類のない防御Sandbox 。

- 規制コンプライアンスのサポート OPSWAT ソリューションは、厳格なファイルサニタイズポリシーを保証することで、GDPR、HIPAA、NISTなどのセキュリティ標準へのコンプライアンスを支援します。

- 既存のセキュリティインフラストラクチャとのシームレスな統合: MetaDefender Core SIEM、ファイアウォール、エンドポイントプロテクションプラットフォームと統合し、包括的な脅威の検知と防御を実現します。

- エンタープライズ環境のためのスケーラビリティ:大量のデータを処理できるように設計されており、パフォーマンスを損なうことなくセキュリティを確保します。

おわりに

CVE-2025-21298は組織にとって深刻な脅威ですが、積極的なセキュリティ対策により、企業は壊滅的な侵害を防ぐことができます。OPSWAT MetaDefender Core、Deep CDR™テクノロジー、MetascanMultiscanning、Adaptive Sandbox により、ゼロデイ攻撃に対する最先端の保護を提供します。多層的なセキュリティ戦略の実施とOPSWAT高度な脅威防止技術を活用することで、組織は新たなサイバー脅威を効果的に無力化し、重要な資産を保護できます。