概要

2021年7月、GoogleのFeed Proxyサービスへのリンクを悪用し、被害者のデバイスに悪意のあるMicrosoft Wordファイルをダウンロードさせる高度なサイバー侵入事件が発生しました。ユーザーが不用意にマクロを有効にすると、Hancitorのペイロードであるダイナミックリンクライブラリ(DLL)が実行され、広く普及しているCobalt Strikeツールが呼び出されました。このツールは、侵害されたネットワークの状況を把握した後、複数のペイロードをドロップしました。 わずか1時間以内に、攻撃者はドメイン管理者権限を取得し、ドメインを完全に制御できるようになります。本ブログでは、OPSWAT Multiscanning Metascanと Deep CDR™テクノロジー(Content Disarm and Reconstruction)Multiscanning 、どのようにしてこの潜在的な脅威を検知し、この高度な攻撃を阻止したかについて解説します。

攻撃

最近の多くのサイバー攻撃と同様に、この侵入はターゲット・ネットワーク内の1人または複数のユーザーに対するスピアフィッシング・メールから始まった。私たちは、悪意のあるペイロードをダウンロードするためにファイル内の隠しマクロを使用する攻撃戦術に精通しています。この攻撃は、埋め込まれたマクロがペイロードを直接ダウンロードするのではなく、ドキュメント内のシェルコード(OLEオブジェクト)を抽出して実行し、有害なペイロードをダウンロードするため、さらに回避的で洗練されたものです。

Hancitorトロイの木馬ダウンローダー[1]の埋め込みコピーをインストールすることができる悪意のあるマクロを含むMicrosoft Word文書がユーザーに送信されました。ユーザがファイル内の隠されたマクロを開いて有効にすると、被害者のappdataフォルダからDLLファイルが書き込まれ、実行されました。その後、Hancitor DLLは、Cobalt Strike[2]やFicker Stealer[3]を含む様々なペイロードをダウンロードし、配信しました。 とFicker Stealer[3]を含む様々なペイロードをダウンロードし、配信しました。

この高度な攻撃を防ぐためにOPSWAT 。

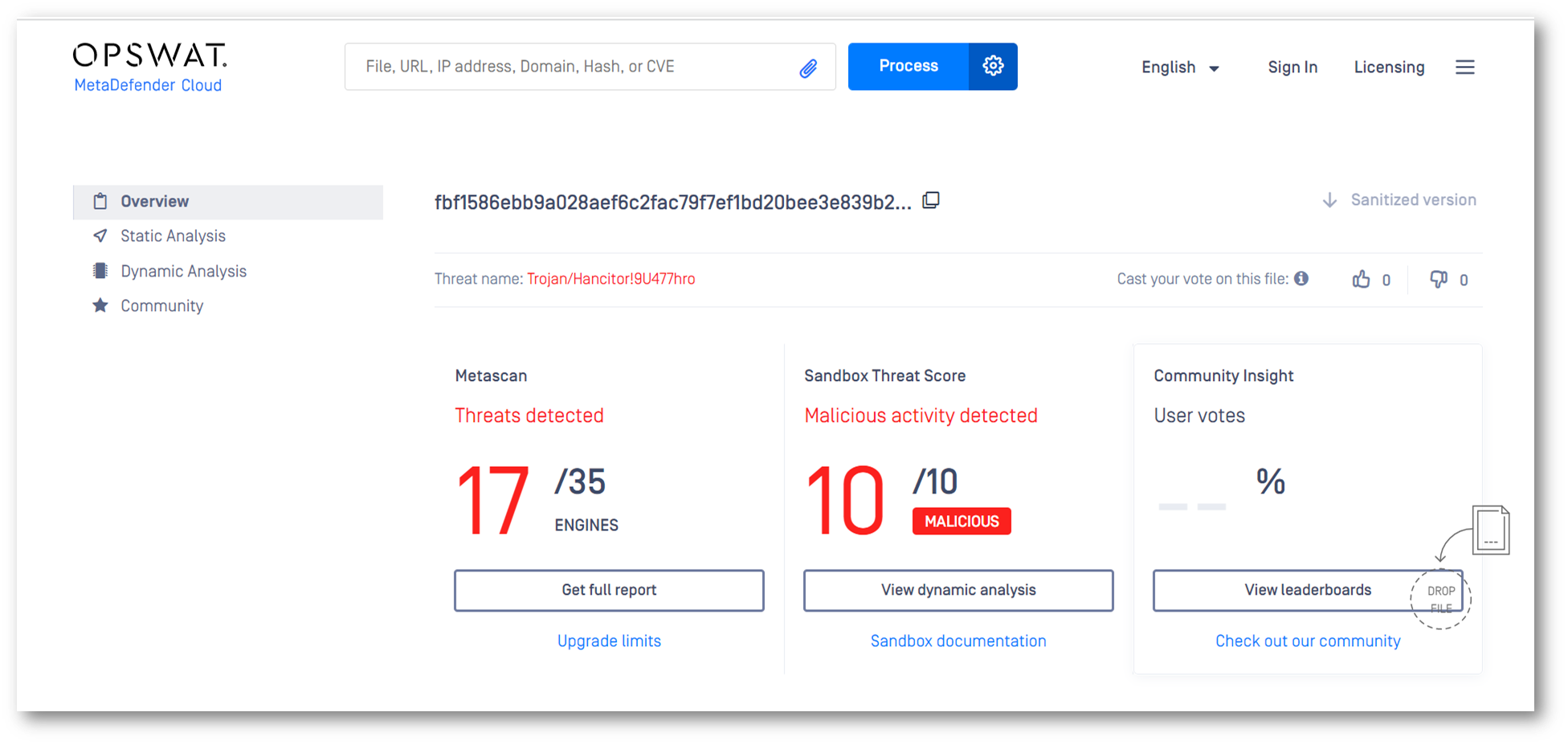

悪意のあるMS WordファイルをOPSWAT MetaDefender 、17/35のアンチウイルスエンジンのみが脅威を発見した。これは、単一または少数のAVエンジンによるスキャンだけでは、組織とユーザーを保護するには不十分であることを示す決定的な証拠です。回避的な手口を持つ高度なマルウェアは、従来の防御を回避することができます。単一のアンチウイルスエンジンでは、マルウェアの40%~80%を検出することができます。OPSWAT Metascan を使えば、オンプレミスとクラウドで30以上のマルウェア対策エンジンを使ってファイルを迅速にスキャンし、99%以上の検出率を達成できます。

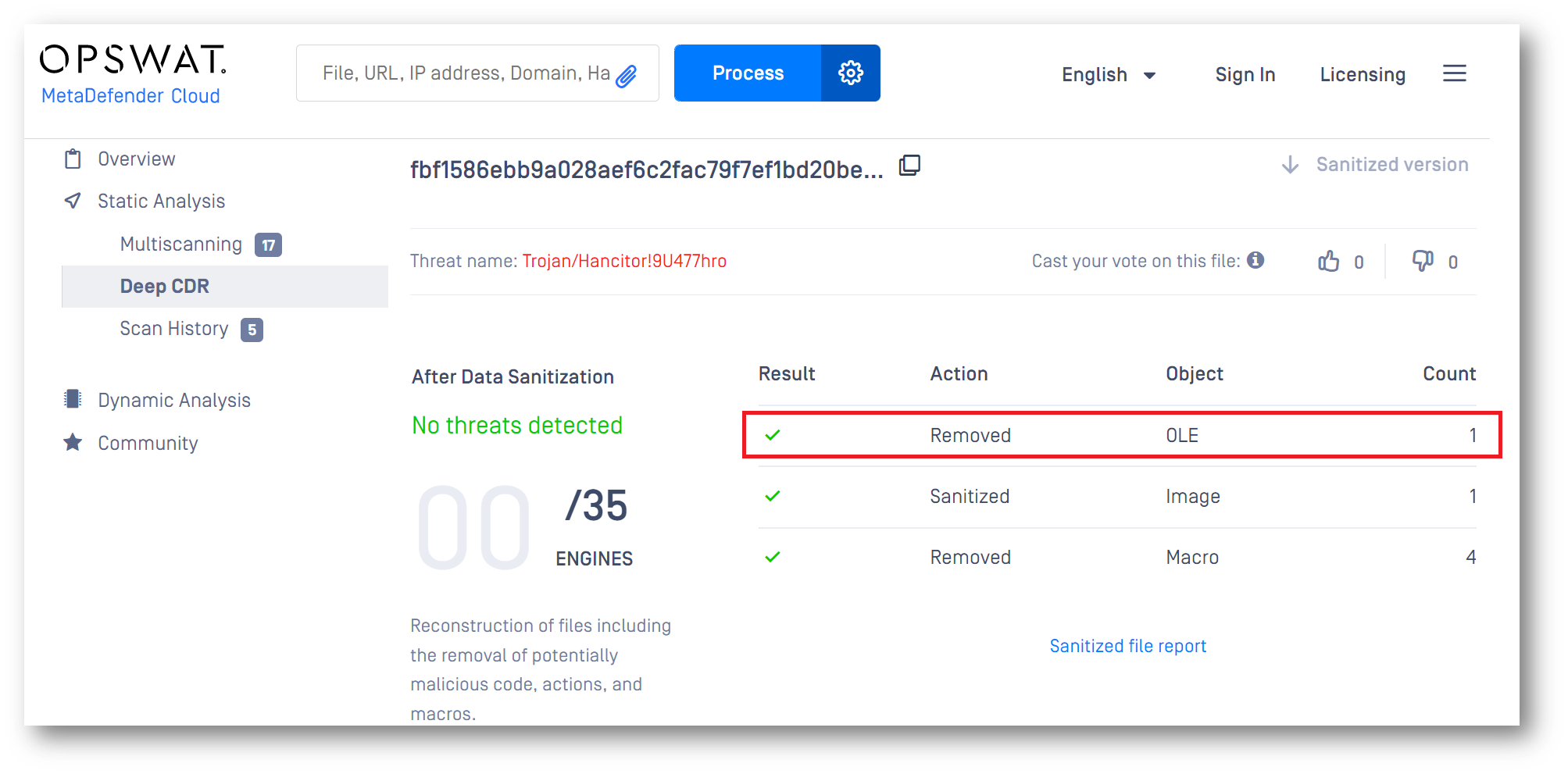

しかし、組織やユーザーを高度な攻撃やゼロデイ攻撃から確実に保護するための最善の方法は、Deep CDR™テクノロジーを用いてすべてのファイルをサニタイズすることです。ファイルはサニタイズシステムに入力される際に評価・検証され、ファイルの種類や整合性が確認されます。その後、ファイルのすべての要素が個別のコンポーネントに分割され、悪意のある可能性のある要素が削除またはサニタイズされます。また、Deep CDR™テクノロジーは詳細なサニタイズレポートを提供するため、管理者は追加の分析ツールを使用することなく、マルウェアの挙動を分析することができます。 以下では、Deep CDR™テクノロジーがファイル内の潜在的な脅威をすべて除去し、ユーザーが安全に利用できるファイルを提供した事例をご紹介します。

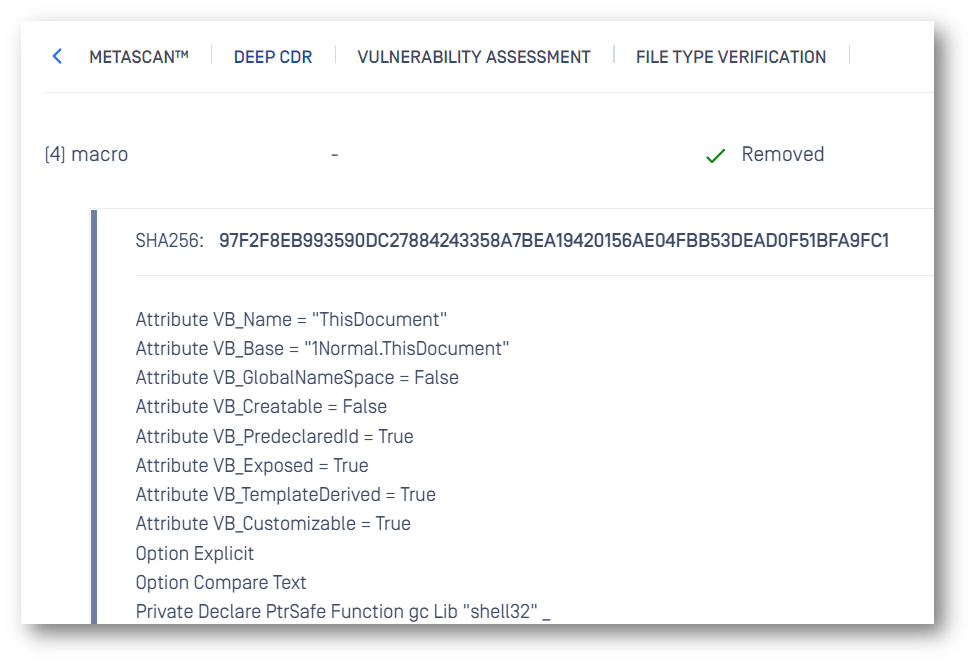

Deep CDR™ テクノロジーを用いてこの悪意のある Word 文書を解析したところ、OLE オブジェクトや 4 つのマクロなど、いくつかのアクティブなコンポーネントが確認されました。コードの難読化を解除したところ、以下のコマンドを実行しようとしていることが判明しました。(C:\Windows\System32\rundll32.exeC:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG)

サニタイズ結果に示されるように、ドキュメント内のすべてのアクティブコンテンツがファイルから削除された。埋め込まれたオブジェクトの1つ(OLEオブジェクト)は、ユーザーのマシンに到達する前に無効化されなければ、(ユーザーが意図せずに起動すると)Hancitorトロイの木馬(ier.dllファイル)をインストールすることになる。

ネットワークを保護するためには、どのような組織にとっても、社内の従業員に送信されるすべてのファイル/電子メールの安全性を確認すると同時に、ファイルの使いやすさを保証することが不可欠です。私たちは、数ミリ秒以内に最大限のユーザビリティを備えた安全なファイルを配信するので、ワークフローが中断されることはありません。

Deep CDR™テクノロジーは、各ファイルを無害化し、埋め込まれている可能性のある脅威をすべて除去することで、既知および未知の脅威、複雑でサンドボックスを検知する脅威、さらには「完全検出回避型マルウェア」やVMware検知回避、難読化など、マルウェアの検知回避技術を備えた脅威を含む、あらゆるファイルベースの脅威を効果的に「無力化」します。

Deep CDR™ テクノロジーの詳細をご覧になるか、 OPSWAT エキスパートにご相談いただき、ゼロデイ攻撃や高度な回避型マルウェアを防ぐ最適なセキュリティソリューションをご検討ください。

1.Hancitorは、他のウイルスが侵入するための「バックドア」を開くマルウェアダウンローダーです。

2.

3. FickerStealerは、機密情報を抜き取るために設計された情報ステアラーマルウェアです。