過去10年間、技術の融合により、ネットワーク・セキュリティは困難な事業となった。ファイル共有ポータルを利用したウェブ・アプリケーションの普及が進み、攻撃対象が拡大している。

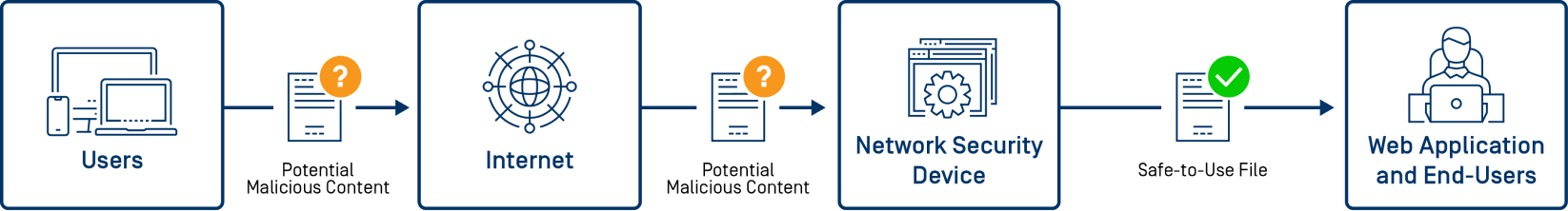

ファイルのアップロードに関連するサイバーセキュリティリスクは数多くあります。マルウェアは、悪意のあるコードやURLを含むファイルのアップロードや、これまで検出されていなかったゼロデイ脆弱性を悪用してネットワークに侵入する可能性があります。

この記事では、この種の攻撃からネットワークを保護するためのベストプラクティスについて概説する。最後に、ICAP アンチウイルス(AV)ソリューションがどのように追加の保護レイヤーを追加し、悪意のあるファイルアップロードからアプリケーションを保護するかを概説します。

1.ニーズに最適なネットワーク・セキュリティ・ソリューションの組み合わせを見つける

さまざまなネットワーク・デバイスがあり、その多くがネットワーク・セキュリティを提供している。これらのネットワーク・デバイスは、ネットワーク・アクセスの管理、セキュリティ・ポリシーの管理、規制遵守データの保存、コンテナ・セキュリティの確保などのネットワーク・セキュリティ・タスクを処理する。

フォワードプロキシやリバースプロキシなどのプロキシは、IPアドレスを隠して接続を遮蔽し、単一の入口と出口を提供する。ロードバランサーも同様の機能を提供するが、大規模アプリケーション向けにオーケストレーション、ポリシー管理、自動化を提供する。

ウェブ・アプリケーション・ファイアウォール(WAF)は、ネットワーク・トラフィックを検査して不正アクセスを防止し、クロスサイト・スクリプティングや分散型サービス拒否攻撃などの脅威から保護します。次世代ファイアウォール(NGFW)は、レイヤー3~4を通過するトラフィックに焦点を当て、外部攻撃から内部ネットワークを保護する。イングレス・コントローラーはロードバランサーやプロキシに似ているが、コンテナ環境用に設計されている。

Secure (SWG)は、ユーザーとインターネット・トラフィックの間のフィルターとして機能し、承認されていないインターネット・アプリケーションやサービスへの接続をブロックし、トラフィックを暗号化する。アプリケーションデリバリーコントローラー(ADC)は、プロキシ、ロードバランシング、WAF機能のほか、API ゲートウェイ、アプリケーションアクセラレーション、SSLターミネーションなどを提供する。通常、セキュリティ・チームではなく、開発運用チームが管理する。最後に、マネージド・ファイル転送(MFT)は、従来のFTPやHTTPサービスでは提供されない、安全で管理された大容量ファイル転送を可能にする。

2.ネットワークに入るファイルとストレージデバイスをスキャンする

このようなソリューションを導入しても、悪意のあるファイルがネットワークに侵入したり、システムに保存されたりするリスクは依然として存在します。このリスクを軽減するためには、ネットワークに侵入したり、ネットワーク内に保存されたりするすべてのファイルにウイルス対策スキャンを導入することが極めて重要です。こうすることで、マルウェアが害を及ぼす前に検出し、除去することができます。多層的な保護を含む包括的なセキュリティ戦略により、組織は今日のデジタル環境で進化し続ける脅威からより安全に保護することができます。

これと同様に、社内のチームや顧客間で大量のファイルがやり取りされることは、攻撃者にとって好機となる可能性があります。外部ソース(サードパーティ・ベンダー、外部パートナー)が不注意にマルウェアを環境に持ち込む可能性もあります。このような理由から、組織はネットワークに転送されるすべてのファイルの内容をスキャンによって調べ、境界でマルウェアを検出してブロックすることを強くお勧めします。

3.Secure 一般的な脅威に対して

アンチウイルスやアンチマルウェアのエンジンは、攻撃者が開発する新たな脅威の量に追いつくのに苦労している。組織を標的とするマルウェアや高度持続的脅威(APT)の複雑化を考慮すると、状況はさらに悪化する。さらに、未知のマルウェアやゼロデイ脅威がセキュリティ・チームを悩ませ続けています。

既知の脅威についてファイルをスキャンすることは、悪意のあるファイルのアップロードに対する効果的な防御の第一層です。しかし、1つまたは2つのエンジンを使用するだけのレガシーAVソリューションでは、ネットワークを適切に保護するのに十分な速さでマルウェアを検出することはできません。アンチウイルスの調査によると、99%以上の検出率を達成するには、20以上のアンチウイルスおよびアンチマルウェアエンジンが必要であることが明らかになっています。

4.従来のアンチウイルススキャンを超える未知の脅威の検出

マルウェアの高度化・複雑化により、マルウェアは従来の防御を迂回することが可能になっています。例えば、マルウェア対策エンジンは既知の脅威を検出するため、ゼロデイマルウェアはシグネチャベースのアンチウイルスソリューションを容易に打ち負かすことができます。Word、Excel、PDF、アーカイブ、画像ファイルなどの生産性ファイルは、マクロやスクリプトに埋め込まれた脅威を隠すために使用することができます。

効果的な予防手法の一つは、データサニタイゼーション(CDR:コンテンツ無害化再構築)により、潜在的な悪意のある埋め込みオブジェクトをすべて除去することです。Deep CDR™テクノロジーは、マルウェア検出に依存せずに悪意のあるファイルコンテンツを除去します。受信ファイルを処理した後、新たなファイルが使用可能かつ無害であることを保証する形で再生成します。つまり、Deep CDR™テクノロジーは既知および未知の脅威の両方を防止することで、ネットワークトラフィックの安全確保に貢献します。

5.機密情報の修正

最良の自動化ソリューションを導入していても、悪意のある内部関係者や怠慢なユーザーが機密データを漏えいさせる可能性がある。データ漏洩やコンプライアンス違反から守るためには、さらなるソリューションが必要である。

組織は、PCI-DSSやGDPRなどのコンプライアンス規制から、標的型サイバー攻撃や意図しない内部情報漏洩まで、個人を特定できる情報(PII)の漏洩を心配する理由を複数抱えています。データ損失のリスクを軽減するためには、外部にアップロードまたは共有されるファイル内の機密情報を再編集することが極めて重要です。

6.ICAP ソリューションで効率を上げる

ICAP Content Adaptation Protocol)を使用したICAP ソリューションにより、ネットワーク・セキュリティ・アプライアンスは、アンチウイルス/アンチマルウェア・スキャンやデータ・サニタイズなどのタスクのために、ネットワーク・トラフィックを専用サーバーにオフロードすることができます。これにより、すべてのファイルが同じポリシーでスキャンされるようになります。

トラフィックをICAP サーバーに迂回させることで、ネットワーク・アプライアンスはネットワーク・パフォーマンスなど本来の目的に集中することができ、その間に専用のICAP サーバーはパフォーマンスへの影響を最小限に抑えながら、通過するファイルを迅速に分析し、サニタイズします。このアプローチは、境界における広範な保護、付加価値サービス、企業とサードパーティ・パートナーの両方に対する信頼の追加レイヤーを提供するため、ネットワーク・セキュリティに特に効果的です。

よくある質問

ICAP Server とは?

インターネットコンテンツアダプテーションプロトコルサーバー(ICAP サーバー)は、アプリケーションがICAP リクエストをサービスすることを除けば、HTTPサーバーに似ている。RFC3507は、"ICAP リクエストは、メソッド、リクエストされるICAP リソースの完全なURI、ICAP バージョン文字列を含むリクエスト行で始まらなければならない[MUST]。" と述べている。

ICAP クライアントとは?

ICAP クライアントとは、ICAP サーバーとのコネクションを確立し、リクエストを送信するソフトウェアアプリケーションである。

透過型プロキシサーバーを拡張することができます。透過プロキシは、インラインプロキシ、傍受プロキシ、強制プロキシとも呼ばれ、エンドユーザやデバイスとインターネットの間の接続を傍受するサーバです。

透過型HTTPプロキシキャッシュとは?

透過型HTTPプロキシキャッシュは、インターネットとエンドユーザーまたはデバイスとの間の接続を傍受するサーバーであり、インターネット・コンテンツ適応プロトコル・サーバーICAP サーバー)は、一般的にウイルススキャンやコンテンツフィルターを実装するために使用される。

ICAP フィルタを使用すると、あらかじめ設定されたサーバにメッセージを送信し、コンテンツを適応させることができます。例えば、ウイルススキャン、コンテンツフィルタリング、広告挿入、言語翻訳などの特定の操作が含まれます。

ICAP リソースとは?

HTTPリソースと似ていますが、URI(Uniform Resource Identifier)は、HTTPメッセージの適応を実行するICAP サービスを指します。

リクエストモディフィケーションモードとレスポンスモディフィケーションモードとは何ですか?

"リクエストモディフィケーション"(reqmod)モードでは、クライアントはICAP サーバーにHTTPリクエストを送信します。するとICAP サーバーは

- リクエストの修正版を送り返す。

- リクエストに対してHTTPレスポンスを返す。

- エラーを返す。

ICAP クライアントは、この3種類のレスポンスをすべて処理しなければならない。

OPSWAT MetaDefender ICAP Server - ネットワークトラフィックの信頼性

OPSWAT MetaDefender ICAP Server MetaDefender ICAP は、悪意のあるファイルのアップロード、ゼロデイ攻撃、機密データの暴露に対するネットワークトラフィックの高度な脅威保護を提供します。 は、組織のネットワークに到達する前に、すべての受信ファイルコンテンツをスキャンして検査します。このソリューションは、ロードバランサー、フォワード/リバースプロキシ、イングレスコントローラー、マネージドファイル転送 ( ) など、 対応のあらゆるネットワークデバイスと統合できます。Server MFT ICAP詳細はこちらMetaDefender ICAP Server