Secure Managed File Transfer?

Managed File Transfer 、組織内および外部ネットワークにおけるデータの移動を自動化、安全化、監視するために設計された集中型ソフトウェアソリューションです。機密データの一元的なファイル転送管理を提供し、暗号化、アクセス制御、自動化、監査ロギングを使用して、転送中および静止中のデータを保護します。 これにより、組織はアドホックな方法に頼ることなく、大量の機密ファイルを安全に転送することができます。

Secure MFT サイバーセキュリティに不可欠な理由

SonicWallの「2025 Cyber Threat Report」によると、脅威者は現在、新たに公開された脆弱性を48時間以内に悪用しており、ファイルベースの攻撃は依然として一般的な侵入方法となっています。管理されていないファイル転送は、データ漏洩、マルウェアの侵入、コンプライアンス違反、ワークフローの混乱への扉を開く可能性があります。適切な監視なしに移動するファイルはすべて、機密データが傍受または改ざんされるリスクを高めます。

安全なMFT ソリューションは、以下のようなリスクに対応します:

- 強化されたセキュリティ:厳格なアクセス制御を実施し、転送中および静止中のファイルを暗号化し、マルウェアや隠れた脅威をスキャンすることで、機密データを保護します。

- ビジュアル・オーケストレーション:ワークフローの各ステップを視覚化することで、管理者はすべてのファイル転送が組織や規制の要件を満たしていることを確認できます。

- 業務の効率化:定型的な転送を自動化し、人的ミスを削減し、時間のかかる手作業からチームを解放します。

- 規制コンプライアンスとガバナンス:詳細な監査ログ、ロールベースのアクセス制御、データ損失防止を提供し、GDPR、HIPAA、SOX、ISO 27001の基準を満たします。

MFT また、従業員がファイル共有のために承認されていないツールを利用するシャドーITのリスクも低減します。すべてのファイル転送を一元管理し、監査することで、セキュリティと運用の信頼性を維持することができます。ほとんどのMFT プラットフォームは、オンプレミス、クラウド、ハイブリッドクラウドの展開をサポートし、機密データを管理しながら柔軟性を提供します。

安全で柔軟なファイル転送に不可欠な最新のMFT 機能について詳しくは、以下の電子ブックをダウンロードしてください。

オンプレミス vsCloud vsCloud MFT 展開

マネージドファイル転送ソリューションを評価する際には、クラウドベース、オンプレミス、ハイブリッドクラウドという3つの主要な導入アプローチを比較します。それぞれに長所とトレードオフがあり、正しい選択はデータの機密性、規制要件、運用ニーズによって異なります。

あらゆる規模の組織が、社内チーム、社外パートナー、接続システムとの間で毎日大量のファイルをやり取りしています。Managed File Transfer MFT)ソリューションは、このようなファイル転送時に機密情報を保護すると同時に、業務効率と法規制コンプライアンスをサポートします。

1.オンプレミスMFT 展開

オンプレミス型MFT 導入により、すべてのファイル転送オペレーションが組織内のインフラストラクチャで実行されます。このオプションは最大限の制御が可能であり、機密データをローカルネットワーク上に残す必要がある場合や、インターネットへのアクセスが制限されている場合によく利用されます。オンプレミスの展開では、ファイル転送を外部ネットワークから完全に隔離して、高いセキュリティ要件に対応することもできます(主にOTおよび重要インフラ環境)。

2.Cloud MFT 展開

ハイブリッドクラウドMFT 、お客様が管理するクラウドリソースとオンプレミスのローカルコンポーネントを組み合わせたものです。このアプローチは柔軟性を提供し、クラウドのスケーラビリティをサポートする一方で、重要な転送を完全に管理下に置くことを可能にします。ハイブリッドクラウドの導入は、俊敏性と厳格なデータガバナンスの両方を必要とする組織に人気があります。

3.Cloud MFT 展開Software サービスとしてのSoftware

Cloud MFT ソリューションは、サブスクリプションサービスとして提供されます。ローカルのインフラを維持する必要がなく、迅速に導入でき、拡張も容易です。しかし、ベンダーが管理するクラウドに機密ファイルを保存または処理する場合、規制やデータレジデンシーに関する問題が発生する可能性があります。このモデルは、高度に規制された業界や、ファイルフローの厳格な管理が必須である重要インフラ業界のようなエアギャップやOT環境には適さないことが多い。

多くの組織は、クラウドサービスの利便性とローカルインフラの制御性を両立させるため、ハイブリッドクラウド環境を選択しています。OPSWAT 、顧客MFT 完全なクラウドネイティブまたはMFT OPSWAT 代わりに、ハイブリッドクラウド環境は顧客自身が管理するため、MetaDefender Managed File Transfer MFT)ソリューションをプライベートクラウドまたはパブリッククラウド(AWS、Azure、GCP)で実行しながら、機密データの完全な管理権限を維持できます。

主な導入オプションがわかったところで、MFT ファイルを完全に保護できることを確認しましょう。このウェビナーでは、セキュアなMFT ソリューションが備えるべき8つのセキュリティ機能についてご紹介します。

どのような組織にSecure MFT必要か?

データ・セキュリティ、コンプライアンス、ワークフローなど、ファイル転送の課題に直面している企業は、マネージド・アプローチによって管理と効率を向上させることができます。

主要産業は以下の通り:

- 金融機関SOXやPCI-DSSなどの基準や、現地の金融監督フレームワークへのコンプライアンスを確保しながら、バンキング、ペイメント、トレーディングシステム全体の個人データや取引データを保護します。

- 医療機関厳密なデータプライバシーと完全性を維持しながら、社内システム、クラウド環境、外部パートナー間でHIPAAに準拠した患者データの転送を保証します。

- 政府機関部門、遠隔地オフィス、外部請負業者間の機密情報の移動をSecure し、ファイルベースのサイバー攻撃から保護します。

- エネルギーおよび公益事業会社発電と配電のファイルフローをSecure し、NERC CIPやその他の規制要件を満たし、OTおよびITネットワークを標的としたゼロデイ攻撃やファイル媒介攻撃を防御します。

- 法律および専門サービス機密性の高い顧客ファイルを保護し、データ漏洩を防止し、注目度の高い法律問題や取引の機密性を維持します。

- 自動車および産業用製造業ファイルを媒介とする脅威から生産環境とOT環境を保護し、訪問者のファイル処理を保護し、グローバルな施設間でのファイル転送を合理化します。

- グローバルな自動車および産業オペレーション ITとOTのファイルフローをSecure し、委託業者が持ち込む脅威から生産ラインを保護し、完全な可視性と制御で自動化された大規模なファイル移動を可能にします。

- 大企業 部門や外部パートナー間での安全なデータ交換を促進し、シャドーITやアドホックな転送による運用リスクを軽減します。

一般的なMFT 使用例

- 内部転送:部門間、アプリケーション間、社内システム間でデータを安全に移動

- 外部への転送:コンプライアンスを維持しながら、パートナー、ベンダー、規制当局とファイルを交換

- クロスネットワークまたはマルチサイト転送:支店や分散した拠点間でファイルを安全に送受信

- マシン間転送の自動化:手作業をなくし、ミスの起こりやすいアドホックな共有を減らし、反復的なワークフローを合理化します。

Secure MFT ソリューションの4つの柱

信頼Managed File Transfer MFT)ソリューションは、単なるファイル移動以上の機能を提供します。すべてのファイル転送を積極的に保護、検証、管理します。OPSWAT MetaDefender Managed File Transfer MFT)ソリューションOPSWAT、以下の4つの核心的な柱によってこれを実現します:

1.多層セキュリティ

すべてのファイルは、作業環境に到達する前に「安全」と確認される必要があります。MetaDefender Managed File Transfer MFT) は、Metascan™Multiscanning30以上のアンチマルウェアエンジン、隠れた脅威を除去するDeep CDR™テクノロジー、MetaDefender ミュレーションMetaDefender ゼロデイ検出、および file-based vulnerability assessment を統合し、危険な実行ファイルやインストーラーを捕捉します。

電子ブックを入手:Secure ファイル転送に欠かせないMFT 8つの機能

2.ポリシーベースのファイル転送実施

ファイル転送が厳格で自動化されたルールに従えば、セキュリティと効率は両立します。ポリシーベースのワークフローが自動的に実行され、ファイルの種類、送信元、セキュリティの状態に基づいてファイルを移動します。管理者の承認とMFT MFT強制機能により、検証済みでサニタイズされたファイルのみが機密環境に届くようにします。

3.一元化された可視性とコントロール

リアルタイムダッシュボード、統合監査ログ、SIEM統合によりファイルフローを完全に可視化し、管理の連鎖を維持しながらコンプライアンス対応を簡素化します。MetaDefender Managed File Transfer MFT) のビジュアルオーケストレーションは、MFT クロスネットワーク転送を明確なドラッグ&ドロップビューで表示し、接続状態、方向性、適用ポリシーを可視化します。この視覚的アプローチにより複雑なワークフローが簡素化され、SFTP、SMB、SharePoint Online 全体で一貫したポリシー適用が保証されます。

4.データセキュリティコンプライアンス

OPSWAT MetaDefender Managed File Transfer MFT)は、厳格なアクセスポリシーを実施し、許可されたユーザと信頼されたネットワークだけがファイルを操作できるようにします。エンドツーエンドの暗号化(転送時はTLS 1.3、静止時はAES-256)、RBAC(ロールベースのアクセス制御)、MFA、SSO統合、IPベースの制限など、すべてがゼロトラスト体制を維持するために連動します。

組織がSecure MFT導入するタイミングは?

このような課題に直面している場合は、セキュリティ優先のMFT ソリューションの導入をご検討ください:

データ・セキュリティへの懸念

ファイル転送中のデータのセキュリティを懸念する組織は、セキュアなMFT ソリューションを導入することで、機密情報を保護するために必要な防御策を講じることができます。転送中のデータを保護する方法については、こちらをご覧ください。

増加するファイル転送量

組織の成長に伴い、ファイル転送の量は増加します。MFT ソリューションを導入することで、ファイル転送が安全かつ効率的に管理され、データ漏えいのリスクや業務の非効率性が軽減されます。

ウェビナーを見るSecure リスクか?MFT 備えるべき8つのセキュリティ機能

規制遵守要件

GDPR、HIPAA、SOX法などの規制基準に準拠する必要がある組織は、MFT ソリューションを導入してコンプライアンスを確保する必要があります。MFT ソリューションは、これらの基準を満たすために必要な監査証跡、データ保護コントロール、コンプライアンスレポートを提供します。

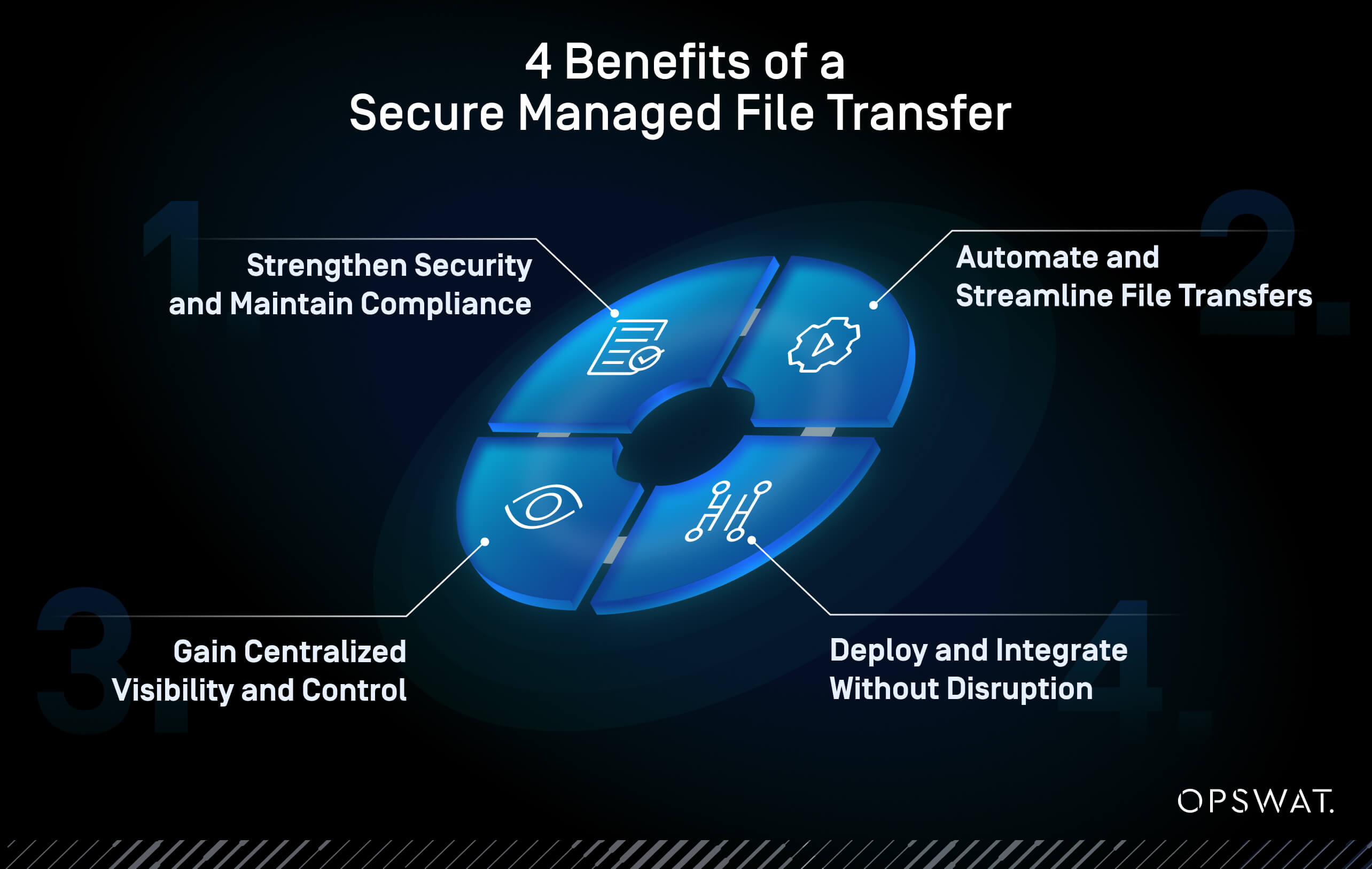

Secure MFT4つのメリット

機密性の高いファイルや大量のファイル転送を扱う組織では、安全なManaged File Transfer MFT)ソリューションを採用することで、組織のサイバーセキュリティ体制を強化し、運用を簡素化し、コンプライアンスを確実に守ることができます。ここでは、適切なアプローチが真の違いを生む4つの分野を紹介します:

1.セキュリティ強化とコンプライアンスの維持

すべてのファイル転送を、暗号化、高度なマルウェアスキャン、Deep CDR™テクノロジー、チェックサム検証を含む多層セキュリティで保護します。これらの対策により、脅威が重要なシステムに到達するのを防ぎ、監査ログとポリシーベースの制御を通じて規制への準拠を簡素化します。

2.ファイル転送の自動化と合理化

ポリシーベースの自動化により、反復的でエラーの発生しやすいプロセスを置き換えます。ロジック駆動型のルーティング、スケジュールされたジョブ、視覚的なファイルオーケストレーションにより、手作業を減らし、遅延をなくし、IT部門が常に介入することなく、機密ファイルを安全に移動させます。

3.一元化された可視性とコントロール

ファイルアクティビティを単一の明確なビューで確認できるため、運用に自信を持つことができます。統一されたダッシュボードと監査ログは、転送の監視、問題の検出、アクセスポリシーの実施を支援します。これにより、迅速なインシデント対応と容易なレポーティングが可能になります。

4.中断のない展開と統合

ビジネスを中断することなく、オンプレミス、ハイブリッド環境、あるいはエアギャップ・ネットワークに MFT 導入できます。SFTP、SMB、SharePoint Onlineとのネイティブな統合により、セキュアなファイルフローが既存のインフラを複雑にすることなく補完します。

Secure MFT強化

Managed File Transfer 、組織のデータ移動を安全かつ合理化する実用的な方法です。転送の自動化、暗号化の実施、監査証跡の管理により、MFT リスクを軽減し、コンプライアンスをサポートし、効率を向上させます。

真にレジリエントなファイル転送戦略を構築するには、ポリシーベースの自動化と多層的な脅威検査および一元的な可視化を組み合わせる必要があります。ハイブリッドクラウドまたはオンプレミスのMFT ソリューションを導入することで、ベンダーホストのクラウドプラットフォームがもたらすリスクを低減しながら、機密ファイルの完全な制御を維持することができます。

適切なMFT ソリューションを選択することは、セキュリティと効率の両方を大幅に改善するチャンスです。組織にとって最適な選択を行うには、まず、最新の安全なMFT ソリューションに必要な8つの機能を確認することから始めましょう。

これら4つの柱を組み合わせることで、企業はファイル転送のライフサイクルのすべてのステップを安全に行うことができます。これにより、データ漏洩のリスクを低減し、規制コンプライアンスをサポートし、重要な業務を継続するデータを保護します。

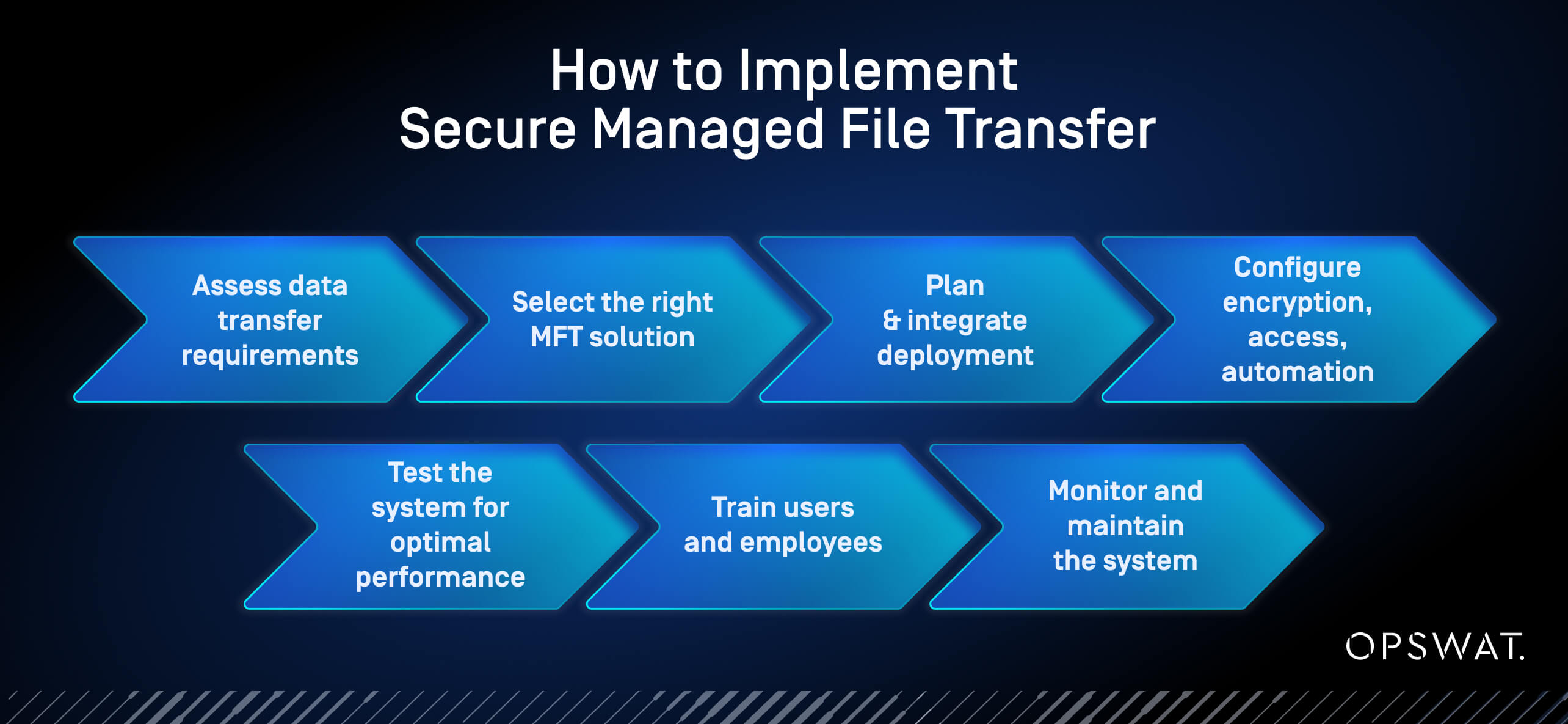

Secure MFT導入方法

よくある質問

Managed File Transfer MFT何ですか?

Managed File Transferは、組織内および組織間、パートナー間、エンドポイント間のファイル移動を自動化し、管理するセキュアな集中型プラットフォームです。従来のFTPやクラウド共有ツールとは異なり、エンドツーエンドの暗号化、ポリシーの実施、可視性を保証します。

MFT SFTPとは?

- MFTは、ファイル転送を自動化し、ポリシーを実施し、HIPAAやGDPRなどの規制へのコンプライアンスをサポートするセキュアな集中型ソリューションです。エンドツーエンドの暗号化、マルウェアスキャン、監査ロギング、ワークフローの自動化、集中監視などの高度な機能を備えています。

- 対照的に、SFTP(Secure File Transfer Protocol)は、転送中にファイルを暗号化する基本的なプロトコルだが、自動化、拡張性、集中管理、コンプライアンスサポートに欠ける。SFTPは、シンプルなニーズを持つ中小企業には有効かもしれませんが、複雑でセキュリティの高い環境ではリスクが生じます。SFTPを使用するリスクについては、こちらをご覧ください。

MFT どのようなファイルベースの攻撃から保護しますか?

MFT 、PDFやスプレッドシートに隠されたマルウェア、ファイルアップロード経由で配信されるランサムウェア、転送中の改ざんされたパッチなどの脅威を防ぐのに役立ちます。Multiscanning、Multiscanning、CDR、サンドボックス、脆弱性評価を使用して高度な攻撃を防御します。

MFT 転送中および静止中のデータをどのように保護しますか?

セキュアなMFT ソリューションは、転送中にファイルが暗号化され、ロギングと検証によって完全性が確認されることを保証します。これにより、不正アクセス、改ざん、CoCの喪失を防止します。

MFT コンプライアンスにどのように役立ちますか?

MFT プラットフォームは、GDPR、PCI-DSS、FISMA、HIPAA、NIST、NIS2などのフレームワークに対して、監査証跡、不変のロギング、アクセス制御、ポリシー実施を提供することで、コンプライアンスをサポートします。また、ガバナンスを一元化することで、部門やパートナーを超えたトレーサブルでポリシーに準拠したファイル共有を可能にします。

MFT一般的な使用例とは?

- 内部転送:部門間、システム間、アプリケーション間でファイルを安全に移動

- 外部への転送コンプライアンスを維持しながら、パートナー、ベンダー、または規制当局とファイルを交換します。

- マルチサイトまたはクロスネットワーク転送:支店や分散した拠点間でファイルを安全に送受信

- マシン間の転送を自動化:手作業を排除してエラーを減らし、繰り返し発生するワークフローを合理化

MetaDefender Managed File Transfer MFT)の特長は何ですか?

OPSWAT MetaDefender Managed File Transfer MFT)MFTファイル自体を保護します。MFT ファイル転送ツールが転送プロセスだけを保護するのとは異なります。MetaDefender Managed File Transfer MFT) はアクセス前にすべてのファイルを検査・サニタイズし、安全な転送を自動化、役割ベースの制御を可能にし、ネットワーク全体でのリアルタイム監視を提供します。 最新の機能「ビジュアルオーケストレーションエディター」で、これまでになく安全なファイル転送を制御しましょう。ITチームとOTチームに、単一で直感的なビューを提供し、あらゆるプロトコルと宛先におけるファイル移動の管理、自動化、保護を実現します。詳細はこちらのデモをご覧ください。 MetaDefender Managed File Transfer MFT) は、重要なファイルフローを保護すると同時に、コンプライアンスを簡素化し、業務効率を向上させるよう設計されています。