はじめに

このブログでは、FortiCloudシングルサインオン(SSO)が有効な場合に複数のFortinet製品に影響を与える、2つの重大な認証バイパス脆弱性であるCVE-2025-59718およびCVE-2025-59719の技術的分析を提示します。

これらの脆弱性は、いずれもSAMLレスポンスの処理中に暗号署名の検証が不適切に行われること(CWE-347)に起因しています。特定の条件下では、細工されたSAMLレスポンスが有効なものとして受け入れられ、認証されていない攻撃者がFortiCloud SSOの認証を迂回できる可能性があります。

本調査が実施された当時、公開されている技術情報は限られており、実際の悪用を実証する、独立して検証可能な概念実証(PoC)は存在しなかった。OPSWAT 515は、これらの脆弱性が実際に悪用可能かどうかを判断し、実世界への影響を評価するために、詳細な分析を行った。

脆弱性の対象範囲と技術的影響

CVE-2025-59718 および CVE-2025-59719 は、FortiCloud シングルサインオン(SSO)が管理認証に使用されている場合、FortiOS、FortiWeb、FortiProxy、FortiSwitchManager を含む複数のフォーティネット製品に影響を及ぼします。

これらの脆弱性の根本的な原因は、SAMLレスポンスの処理中に暗号署名の検証が不適切に行われること(CWE-347)にあります。その結果、特定の条件下では、不正な形式の、あるいは改ざんされたSAMLレスポンスが、正当な認証データとして処理されてしまう可能性があります。

FortiCloud SSOが有効になっている場合、この脆弱性により認証が完全にバイパスされる可能性があります。この脆弱性が悪用されると、認証されていない攻撃者が有効な認証情報を保有していなくても、保護された管理インターフェースにアクセスできるようになります。導入構成やアクセス範囲によっては、最終的に影響を受けるデバイスが完全に乗っ取られる結果となる可能性があります。

FortiGuard Labsが発表したアドバイザリによると、これらの脆弱性は社内で特定されたものである。公開時点では、詳細な悪用手法や実際の攻撃フローについては公表されていなかった。

公的搾取の申し立てに関する評価

この脆弱性の公開後、複数の公開リポジトリや技術ブログ記事において、CVE-2025-59718およびCVE-2025-59719に対する概念実証(PoC)エクスプロイトが提供されていると主張されました。これらの脆弱性が実環境で実際に悪用可能かどうかを正確に評価するため、Unit 515は、管理された環境下で公開されている資料について、体系的な検証と実機を用いた検証を実施しました。

調査対象となった資料には、Fortinet製デバイスにおいて、細工されたSAMLレスポンスを用いて認証バイパスを可能にすることを示すとされる複数のGitHubリポジトリが含まれていた。しかし、技術的な検証の結果、Unit 515はこれらの実装には機能しないことを 確認した。

具体的には、我々の分析により、公表されているPoCについては以下のことが明らかになった:

- FortiCloud SSO認証を正常にバイパスできない

- 影響を受ける製品における実際のSAML処理の挙動を反映していない仮定に依拠している

- 有効な認証済みセッションまたは管理者権限の取得に失敗しました

その結果、公開されているPoCのいずれも、実際にはCVE-2025-59718やCVE-2025-59719を悪用することはできなかった。

ユニット515による独立した技術的検証

CVE-2025-59718 および CVE-2025-59719 に「重大(Critical)」という深刻度が割り当てられていること、また、これまでに確認された公開された悪用事例がないことを踏まえ、OPSWAT 515 は、これらの脆弱性が実環境下で実際に悪用可能かどうかを判断するため、独自の技術的調査を実施しました。

テストは、管理認証のためにFortiCloud SSOが設定された、影響を受けるFortinet製デバイスを使用し、管理された実験室環境下で実施されました。本調査では、SAMLレスポンスの処理ロジック、署名検証の挙動、および認証フロー中に適用される信頼前提の分析に焦点を当てました。

今回の調査を通じて、ユニット515は当該の脆弱性を確実に再現することに成功し、SAML処理における暗号検証の不備が、特定の条件下で認証制御を迂回するために悪用され得ることを確認しました。その結果として確認された挙動は、これらの脆弱性が単なる理論上の問題ではなく、前提条件が満たされれば再現可能な形で悪用され得ることを示しています。

この検証により、CVE-2025-59718 および CVE-2025-59719 は、ごく一部のケースに限られる実装上の欠陥ではなく、重大なセキュリティ上の影響を及ぼす実際の認証バイパス脆弱性であることが確認された。

責任ある研究に関する声明

すべてのテストは、防御的な研究を目的として、当社の隔離された非本番環境内でのみ実施されました。お客様のシステムや外部環境に影響が及ぶことはありませんでした。

推薦

フォーティネットの対策

2025年12月、フォーティネットは、FortiCloudシングルサインオン(SSO)の認証バイパス脆弱性であるCVE-2025-59718およびCVE-2025-59719に対処するFortiGuardアドバイザリFG-IR-25-647を公開しました。 初期対応の一環として、フォーティネットは影響を受ける製品ファミリー全体にファームウェアの更新版を提供し、顧客に対し、影響を受けるデバイスのアップグレードおよびFortiCloud SSOに関連する管理者アクセス設定の見直しを推奨しました。

2026年1月下旬、フォーティネットは、以前に対処済みの問題と酷似した予期せぬ管理者ログイン活動について、少数の顧客から報告を受けました。重要な点として、影響を受けたシステムのいくつかは当時すでに最新のファームウェアを実行していたため、観測された挙動は、当初の脆弱性に対するパッチの適用不備ではなく、別の攻撃経路によって引き起こされたものであることが示唆されています。

さらなる調査の結果、フォーティネットは、FortiCloud SSO認証が有効になっている場合に、複数の製品に影響を及ぼす代替経路またはチャネルを利用した認証バイパス(CWE-288)を特定しました。この問題にはCVE-2026-24858が割り当てられ、FortiGuardアドバイザリFG-IR-26-060に記載されています。

この新たに特定されたリスクを軽減するため、フォーティネットは追加のファームウェア更新をリリースし、FortiCloudサービスレベルでの適用基準を強化しました。2026年1月27日より、FortiCloud SSO認証は、サポート対象の最新ファームウェアバージョンを実行しており、かつ有効なFortiCloudサブスクリプションを維持しているデバイスにのみ許可されます。これらの要件を満たさないデバイスは、FortiCloud SSO経由での認証が拒否され、影響を受ける認証経路を通じた悪用が事実上阻止されます。

これらの対策を組み合わせることで、当初公表されたFortiCloud SSOのバイパス条件と、その後特定された別の認証経路の両方に対処し、FortiCloud SSOを介した不正な管理者アクセスによるリスクを大幅に低減します。

Firewall とOPSWAT ダイオードソリューション

この種の攻撃は、アーキテクチャ上の重大なリスクを浮き彫りにしています。すなわち、ファイアウォールが侵害されたり、機能が無効化されたりすると、もはやセキュリティ境界として信頼できなくなるということです。そうなると、攻撃者は信頼されたネットワークセグメントへの持続的なアクセス権を獲得する可能性があり、ファイアウォールだけで保護されていたすべてのシステムが危険にさらされることになります。

ファイアウォールは依然としてネットワークセキュリティの不可欠な要素ですが、これらは信頼を前提として動作するソフトウェアベースの制御手段です。認証の悪用、ロジックの欠陥、あるいは管理チャネルの侵害などにより、その前提が崩れた場合、ファイアウォールは攻撃を阻止するどころか、意図せずして攻撃者の侵入を助長してしまう可能性があります。この段階に至ると、境界そのものが突破されてしまっているため、従来の強化対策やポリシーの調整では限られた効果しか期待できません。

Firewallールを超えた多層防御の重要性

強靭なセキュリティアーキテクチャは、侵害が発生することを前提として構築されています。ファイアウォール、ID管理サービス、その他のソフトウェアベースの制御手段は、いずれも脆弱性や信頼性の欠如の影響を受けます。ファイアウォールが侵害されると、内部のセキュリティ強化策がどれほど万全であっても、そのファイアウォールを唯一の防御拠点として依存しているシステムは、重大なリスクにさらされることになります。

このリスクを軽減するためには、組織は、ファイアウォールの信頼境界が崩壊した後でも侵害を封じ込めることができる制御手段を少なくとも1つ含む、多層防御戦略を採用しなければならない。そのためには、ポリシーに基づく強制措置から、物理的な隔離へと移行する必要がある。

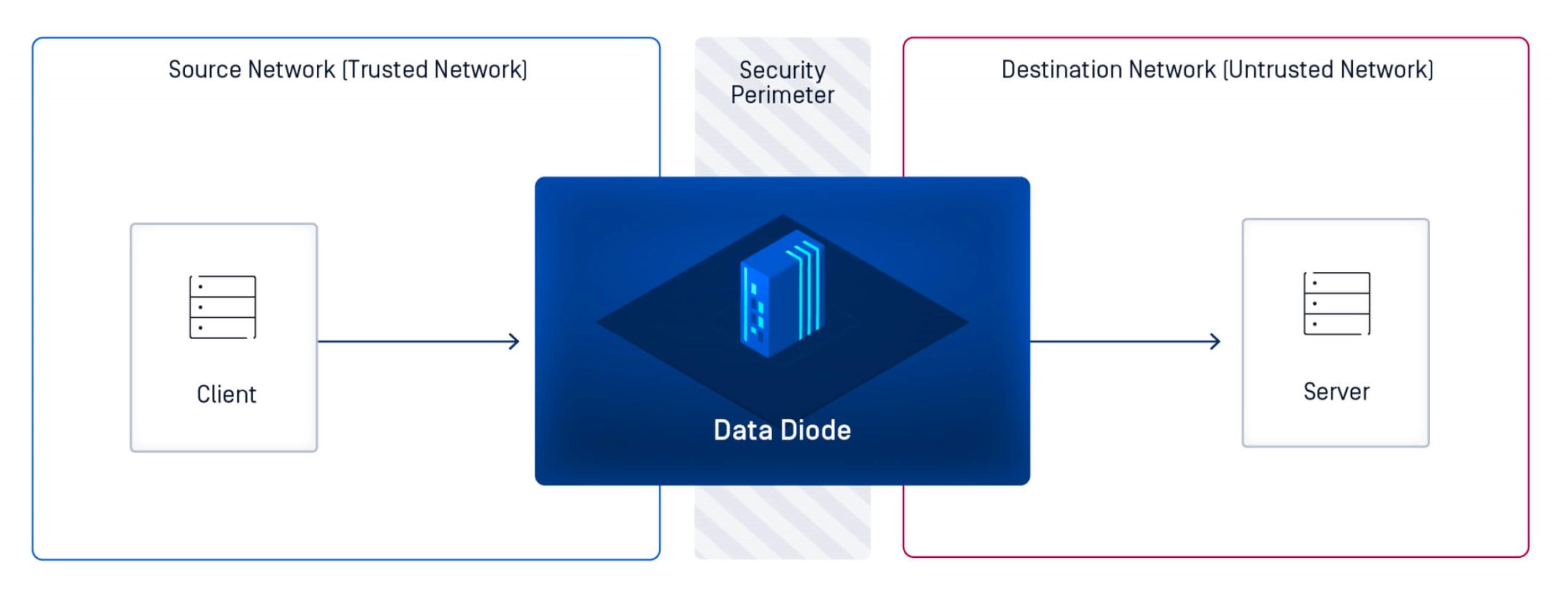

決定論的セキュリティ対策としてのデータダイオード

データダイオードは、物理的に一方向のデータフローを強制し、情報が一方方向にのみ移動し、逆方向のトラフィックが発生しないことを保証します。ソフトウェアによるポリシー、セッション処理、信頼の前提に依存するファイアウォールとは異なり、データダイオードはハードウェアレベルで隔離を強制します。インバウンド経路が存在しないため、リモートアクセス、コマンドインジェクション、および逆方向の通信は構造的に不可能です。

このアプローチは、セキュリティモデルを根本から変革するものです。データダイオードは、悪意のある活動を検知したり阻止したりしようとするのではなく、攻撃経路そのものを完全に遮断します。たとえ上流側の制御機能が侵害されたとしても、攻撃者が保護されたシステムとやり取りを行う手段は一切存在しません。

MetaDefender Optical Diode:包括的なデータダイオードソリューション

ファイアウォールによる保護だけではセグメンテーションを保証できなくなった場合、組織には、ポリシーの適用や双方向の信頼関係に依存することなく、セキュリティ境界を維持できる制御手段が必要となります。 OPSWAT MetaDefender Optical Diode は、このニーズに応えるべく設計されており、失敗が許されない環境において、最高水準のネットワーク分離、データの完全性、および規制コンプライアンスを実現します。

重要なインフラやオペレーショナルテクノロジー(OT)環境を標的とする現代のサイバー脅威から防御するためにMetaDefender Optical Diode 、保護対象のネットワークを外部に晒すことなく、安全な通信を維持するための信頼性の高い仕組みOptical Diode 。これはファイアウォールに取って代わるものではなく、物理的な一方向のデータフローを強制することでファイアウォールを補完し、従来の境界制御が侵害された場合でも、重要なシステムが隔離された状態を維持できるようにします。

OPSWAT、MetaDefender Optical Diode 、遠隔地やエッジ施設向けのコンパクトなソリューションから、大規模な産業環境向けの高容量プラットフォームに至るまで、あらゆる導入規模とユースケースに対応するようになりました。製油所、発電所、交通ハブ、製造拠点、防衛システムのいずれを保護する場合でも、組織は自社の運用要件に合わせてOptical Diode MetaDefender Optical Diode を導入することができます。

MetaDefender Optical Diode 、物理的な一方向隔離と高度な脅威防止機能を組み合わせることで、重要なネットワークが、外部からのリスクにさらされることなく安全に通信Optical Diode 。これにより、組織は、リスクの高い環境であっても、セキュリティを損なうことなく重要なデータ交換を行えるという確信を得ることができます。

MetaDefender Optical Diode 単なるサイバーセキュリティ機器Optical Diode 。他の対策が機能しなくなった場合でも、信頼境界を維持しなければならない環境において、安心をもたらすソリューションです。