AI(人工知能)は、戦場の両側でサイバーセキュリティに急速に影響を与えている。防御側がAIを活用して脅威を迅速に検知する一方で、攻撃側はインテリジェントなツールを導入してシステムを侵害し、検知を回避し、悪意のある活動を大規模に自動化している。その結果脅威の状況は常に進化しており、AIを活用した攻撃の能力を理解することが、強靭な防御を構築する上で不可欠となっている。

AIによるサイバー攻撃とは何か?

AIを駆使したサイバー攻撃は、人工知能と機械学習を用いて、より高速、高精度、欺瞞的な攻撃を実行する。これらの作戦は従来のサイバー脅威を凌駕し、各試みから学習し、ターゲットに適応する。静的なルールに従った従来の手法とは異なり、これらの攻撃はリアルタイムでピボットすることができ、多くの場合、人間のような行動をとります。

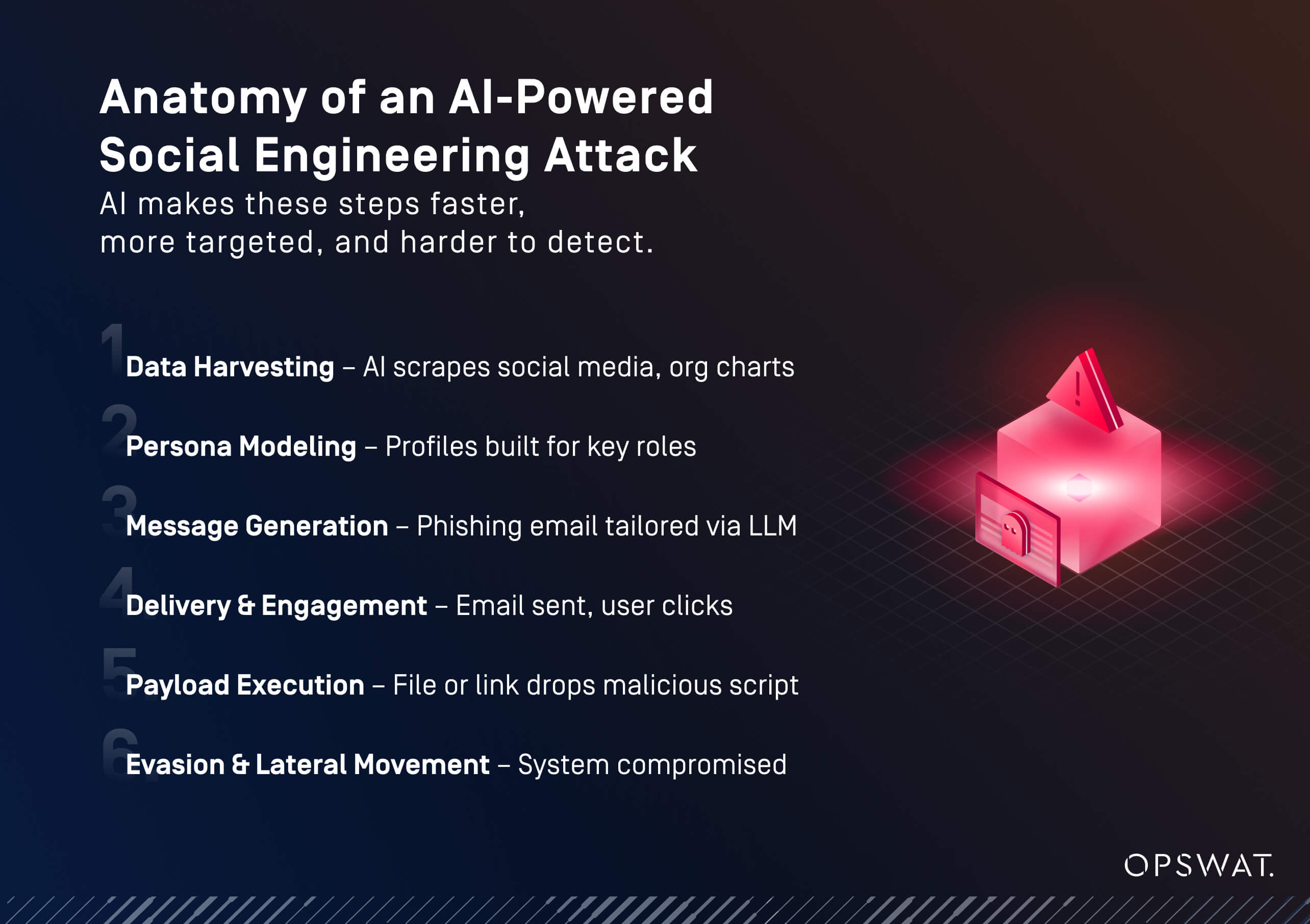

例えるなら、あなたの役職に応じて口調を変えるフィッシングメールを想像してみてほしい。このメールは、まさにCFOが送るメッセージのように聞こえ、緊急性が高く、洗練され、現在の予算について言及している。裏では、AIがあなたの役職に関する公開データを使ってメッセージを作成している。添付ファイルをクリックするが、何も起こらないようだ。あなたが見ていないのは、マルウェアがあなたの会社の防御を迂回するさまざまな方法を無言で試し、有効な方法を見つけるまで戦術を切り替えていることだ。これはもはや仮定のシナリオではない。今まさに起こっているのだ。

AIベースのサイバー攻撃は、予期せぬ方法でシステムを操作するディープラーニングの悪用から、人間の意思決定を模倣するコグニティブ・ハッキング戦略まで、幅広いインテリジェントな脅威ベクトルを包含している。これは、単純なエクスプロイトから、高度な防御さえも凌駕するように設計されたアルゴリズム主導の侵害へのシフトを意味する。

| 伝統的な攻撃 | AIによる攻撃 |

|---|---|

| 手動実行 | 自動化されたロジック |

| 静的ペイロード | Adaptive コード |

| 既知のエクスプロイト | ゼロデイ攻撃 |

| フィッシング・テンプレート | コンテクストを意識したエサ |

| 線形浸透 | ダイナミックな意思決定 |

サイバーセキュリティにおけるAIの脅威の増大

AIは攻撃者の能力を増幅させ、より迅速かつ大規模な作業を可能にする。ジェネレーティブAIを使えば、1人のオペレーターが数分で何千ものフィッシングメール、ディープフェイクビデオ、またはカスタマイズされたエクスプロイトを生成できるようになる。そして、これらのツールは継続的に改善されるため、失敗するたびに、より効果的な次の試みを知ることができる。

IBM X-Force®によると、2024年にはIDベースの攻撃が侵入全体の30%を占めるようになり、その主な要因は、情報窃取マルウェアを配信するフィッシングメールの急増と、クレデンシャル・ハーベスティングの取り組みを拡大するためのAIの利用です。この統計は、漏洩したクレデンシャルの危険性が高まっていることを強調し、プロアクティブでAIを意識した防御戦略の緊急の必要性を浮き彫りにしています。

AIを活用した攻撃は、リアルタイムで防御に適応する自動化されたハッキング技術を可能にし、静的なファイアウォールや時代遅れのアンチウイルスツールでは不十分であるため、脅威行為者にとって魅力的である。特に、ニューラルネットワークによる侵入は、人間が見落としがちなパターンを発見することができ、スマートなマルウェア操作により、セグメント化されたネットワーク全体で持続的かつステルス的なアクセスを可能にします。

AIを利用したサイバー攻撃の種類と例

これらの脅威が現実の世界でどのように展開されているのかを探ってみよう。なりすまし詐欺から深く埋め込まれたペイロードまで、攻撃者はAIを利用して侵入の規模を拡大し、前例のないレベルでパーソナライズしています。こうした手口は、ソーシャル・エンジニアリングと自動化されたコード実行を組み合わせたものであることが多い。こうした攻撃の構造を理解することは、効果的なミティゲーション戦略の構築に役立ちます。

AIが生成する一般的な3種類の攻撃

AIの多用途性は、しばしば技術的防御と人間の直感の両方を回避するように設計された、さまざまな攻撃形式を可能にする。

AIを使ったフィッシング

大規模な言語モデル(LLM)は、社内のコミュニケーションスタイルを模倣したオーダーメイドのメールを作成することができるため、検出が難しくなる。

AI主導のランサムウェア

攻撃者はアルゴリズムを使って価値の高い標的をピンポイントで狙い、最適な攻撃タイミングを選ぶ。

ディープフェイク・ソーシャル・エンジニアリング

合成音声や映像コンテンツで幹部になりすまし、不正取引を承認させることができる

ソーシャル・エンジニアリングを強化するAI

AIは信頼と親しみやすさを悪用した戦術を生み出し、ソーシャル・エンジニアリングをより速く、よりスケーラブルに、より見つけにくくすることができる。

- 企業のトーンや語彙を模倣したテキスト

- ビデオ言語モデルを使ったチュートリアルとガイダンス

- ID 詐欺を支援するための合成画像またはクレデンシャル

機械学習システムの活用

機械学習による攻撃の中には、AIシステムそのものに焦点を当てたものもある。こうした攻撃は、従来の警告システムを作動させないため、レーダーの下に潜むことが多い。いくつかの例を挙げよう:

- 毒物混入トレーニングデータセット

- モデルを混乱させる敵対的な入力の作成

- 監視ツールを回避するための偽の遠隔測定やログの生成

ケーススタディと実例

脅威は机上の空論ではない。セクターを問わず、実際の企業は長年の課題を解決するために、防御と運用の両面でAIを適用している。これらの使用例は、サイバーセキュリティ、生産性、適応性のバランスを取った実用的な実装を強調している。

以下の事例はすべて、実際にOPSWAT 導入されたお客様の事例です。それぞれの事例は異なるビジネスニーズを反映していますが、共通しているのは、現実の問題を安全に解決するためにインテリジェントなソリューションを使用していることです。

自動車業界のグローバルリーダー

USBアクセスを許可する必要に迫られた同社は、MetaDefender Managed File Transfer MFT)™、Kiosk™、 およびDiodeテクノロジーを導入した。これらのツールは多層スキャン機能を提供すると同時に、アクセス管理とOTシステムへの一方向転送を実現。これにより、リムーバブルメディアを介したAI駆動型マルウェアの侵入を防止できた。詳細はこちら。

米国エネルギー会社

孤立したシステムを保護し、進化する規制に対応するため、この公益事業会社はAIベースの組み込みサンドボックス機能と データ損失防止機能を MetaDefender Managed File Transfer MFT)を導入しました。このソリューションの組み合わせにより、マルウェアやゼロデイ脅威から防御する、ポリシーベースの安全なファイル転送が実現されます。これらのAI搭載技術は、同社のエアギャップ環境を跨いでさえも業務継続性を維持します。詳細はこちらをご覧ください。

AIによるサイバー攻撃の緩和策

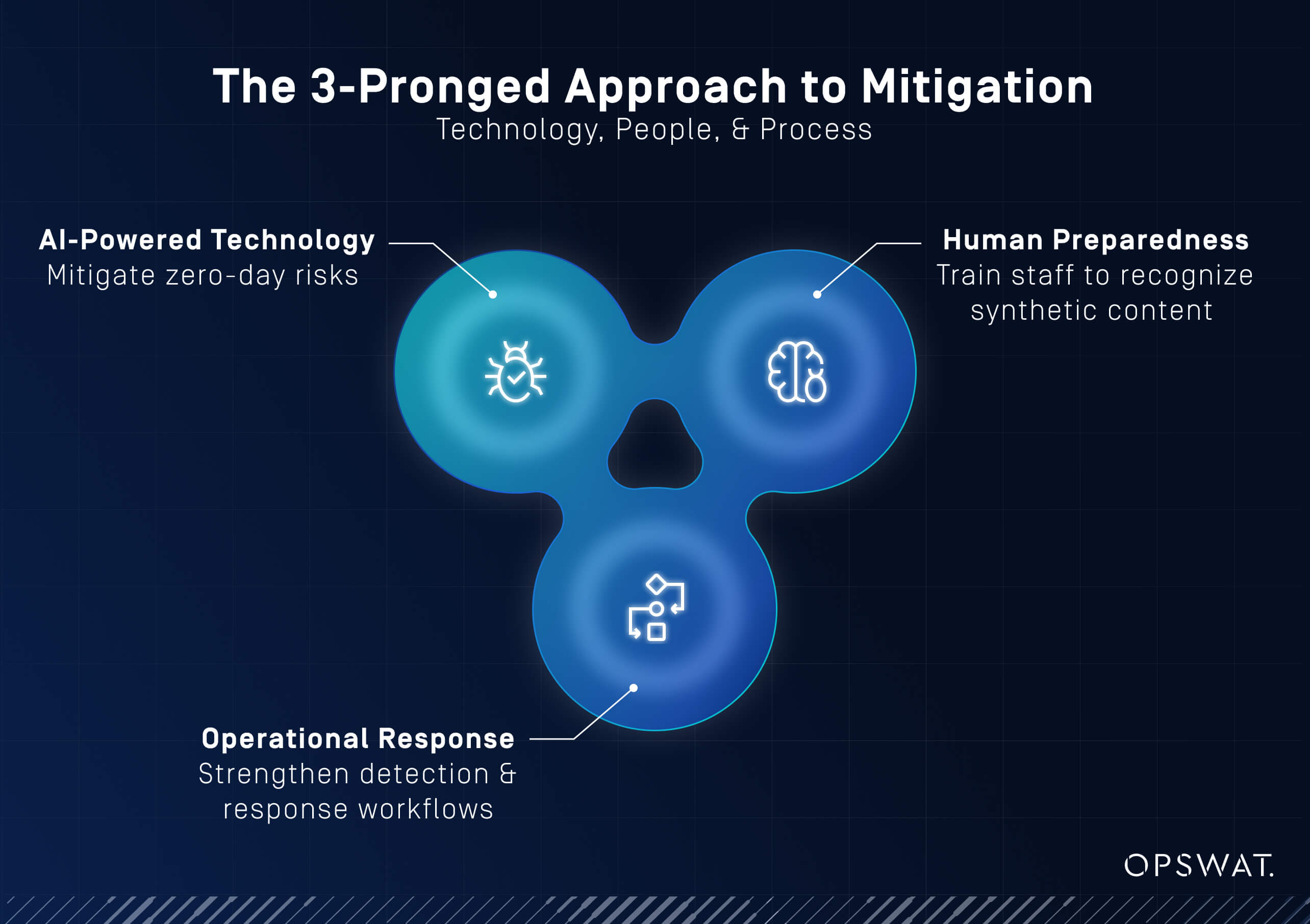

このようなインテリジェントで適応力のある脅威から、組織はどのように身を守ればよいのだろうか?

朗報は、AIは防御側にとっても戦力として使えるということだ。自動化されたファイル検査からポリシーに基づく強制執行まで、適切なツールは強力な対抗策を提供することができる。しかし、成功に必要なのはテクノロジーだけではない。戦略、ガバナンス、そして部門横断的な調整が必要だ。

機械学習システムの活用

防衛にはAIの導入が必要だが、それはあなたの条件次第だ:

- マルチレイヤースキャン(マルチスキャン、CDR、サンドボックス)をすべてのファイル交換に統合する。

- 公開LLMではなく、ドメイン固有のAIモデルを使用する

- 後から追加するのではなく、セキュリティを組み込んだシステムを構築する。

セキュリティ文化とスキルの構築

AIの脅威は技術的な課題だけでなく、人間的な課題でもある。予期せぬ攻撃に備えるために、以下のような事前対策を検討してください:

- AIが生成したコンテンツを認識できるように従業員を教育する

- 技術・業務チームにおけるAIリテラシーの構築

- 専門家の知識を離職前に収集し、再利用のためにデジタル化する。

最新のインシデント対応計画の作成

対応策も進化しなければならない。適応力のあるAI主導の脅威に対処するには、従来のプレイブックでは不十分な場合がある。チームは、より迅速な意思決定サイクルと、より複雑な攻撃行動を考慮する必要がある。そのためにできることがある:

- AIが生成した異常の兆候を含む

- シミュレートされたインテリジェントな脅威に対する応答をテストする

- 継続的改善と監査準備のための行動の記録と分析

サイバーセキュリティにおけるAIの未来

我々は、攻撃が完全に自律的に行われる段階に入りつつある。マルウェアはAIによって作成されるだけでなく、いつ、どこで、どのように起動するかを決定する。このような自律的なサイバー攻撃には、新しい考え方が必要だ。これらに対抗するために、組織には以下のことが求められる:

- 脅威に適応するモジュラー・アーキテクチャの採用

- ツールの信頼を維持するために、説明可能なAIを優先させる

- 産業用ワークフローや独自のデータセットに合わせてモデルを調整する

AIに強いサイバーセキュリティにおけるSecure MFT 役割

サイバー攻撃がよりインテリジェントになるにつれて、ファイル転送は、特に運用環境において、脆弱な入口であり続けている。そこで安全な Managed File TransferMFT)ソリューションが重要な役割を果たします。アドホックな転送方法とは異なり、MFT プラットフォームはポリシーベースの制御、監査証跡、レイヤードスキャンを提供し、これらはすべて現代のAIを強化した脅威に耐えるために不可欠なものです。

OPSWAT製品担当副社長ジェレミー・フォンは、 この進化を強調した:MFT 、かつてはビジネスの効率性を追求するものでした。MFTは、かつては業務効率化のためのものでしたが、現在は可視化、管理、コンプライアンスのためのものです。MFTは単なるファイルの移動から、それらのファイルがどのように検査され、保護され、追跡されたかを示すものへと変化したのです」。この変化は、インテリジェント化、自動化が進むサイバー脅威に直面し、透明性と監査可能性の必要性が高まっていることを反映している。

MetaDefender Managed File Transfer MFT)OPSWAT、複数の保護層と集中管理機能を統合しています。ユーザーロール、資産リスク、さらにはファイルの送信元に基づいてポリシーを適用可能です。Jeremy Fong氏が指摘するように、「このプラットフォームはエアギャップ環境やOT環境での運用を想定して構築されました。単に安全なだけでなく、チームの実際の運用方法に適合するのです」。

防衛戦略の強化

AIはすでにサイバー紛争のルールを再構築しつつある。重要インフラ事業者から企業のセキュリティチームまで、対応は迅速かつ戦略的でなければならない。

OPSWAT 、MetaDefender Managed File Transfer MFT)™、Sandbox™、Metascan™Multiscanningといったセキュリティ最優先のツールをOPSWAT 。これらのソリューションは、業務を妨げることなく、AI強化型脅威の検知、防止、復旧を支援します。

これらのテクノロジーは、現代の脅威のために構築されている:

- Deep CDR™テクノロジーは、ファイルのレイヤー全体に潜む脅威を検知し、単なる検出だけに頼ることなく、埋め込まれたリスクを無力化します。

- サンドボックスは悪意のある行動をリアルタイムで暴露し、アウトブレイク防止は環境全体への新たな脅威の拡散を阻止する。

- File-based vulnerability assessmentおよびソース検証は、ファイルが信頼できることを保証する。

OPSWATあれば、AIの脅威に対応するだけでなく、先手を打つことができる。

実績のある使用例から始めましょう。レイヤー化された適応性のある防御で、ITとOTの両方のワークフローをSecure します。

AIを利用したサイバー攻撃に関するFAQ

AIによる攻撃の例とは?

不正な支払いを承認するためにCFOになりすましたディープフェイク動画。

AIによるデータ漏洩の例とは?

共有ドライブ内のスキャン文書から機密情報を抽出するAIツール。

なぜAIはサイバーセキュリティにおいて危険なのか?

これにより、攻撃者は従来の手法よりも迅速に規模を拡大し、パーソナライズし、適応することができる。

サイバー攻撃における兵器化AIとは何か?

攻撃ペイロードを自律的に作成、展開、適応するために構築されたAIツール。

AIを活用したサイバー攻撃のトレンドとは?

攻撃はより自動化され、検出が難しくなり、人間やシステムの挙動を大規模に模倣できるようになっている。