財務記録から知的財産に至るまで、あらゆる規模の組織が機密情報を保管しており、こうしたデータを保護することは極めて重要です。残念ながら、サイバー脅威は常に進化しており、先手を打つには警戒と事前の対策が必要です。

ここでは、ビジネスの中断から財務的・風評的ダメージに至るまで、企業を危険にさらす可能性のある、最も一般的なデータストレージセキュリティリスクと盲点をいくつか紹介する。さらに、これらのリスクを軽減するために、組織が2024年のサイバーセキュリティ戦略に組み込むことができる同等のソリューションを推奨する:

1.マルウェア

マルウェアは、オンプレミス環境とクラウド環境の両方に保存されているデータのセキュリティに重大な脅威をもたらします。攻撃方法は両者で異なる場合もありますが、データ侵害が発生した場合の影響は同様に壊滅的なものとなる可能性があります。

毎日約45万件のマルウェアが新たに検出されており、すべての企業が新たな脅威への備えを強化するための重要な警告となっています。ストレージ内のファイルは、秘密裏にマルウェアを配信するために攻撃者に悪用されることがよくあります。これにより、攻撃者はストレージ・インフラ内で横方向に移動できるようになり、組織のデジタル資産や機密データが危険にさらされることになります。

ソリューション

マルチスキャン

単一のウイルス対策エンジンでは、マルウェアの4%から76%を検出することができるため、悪意のあるファイルがその隙をすり抜けることが容易になります。 OPSWAT Multiscanningは、オンプレミスとクラウドで30を超えるマルウェア対策エンジンのパワーを統合し、検出率をほぼ100%に高めます。

ファイルのサニタイズ

いかなるファイルも信用してはいけません。Deep CDR™ テクノロジー(Content Disarm and Reconstruction)は、150種類以上のファイル形式を無害化し、多階層にネストされたアーカイブも再帰的に無害化することで、組織がゼロデイ攻撃を防ぐのを支援します。

2.データ漏洩

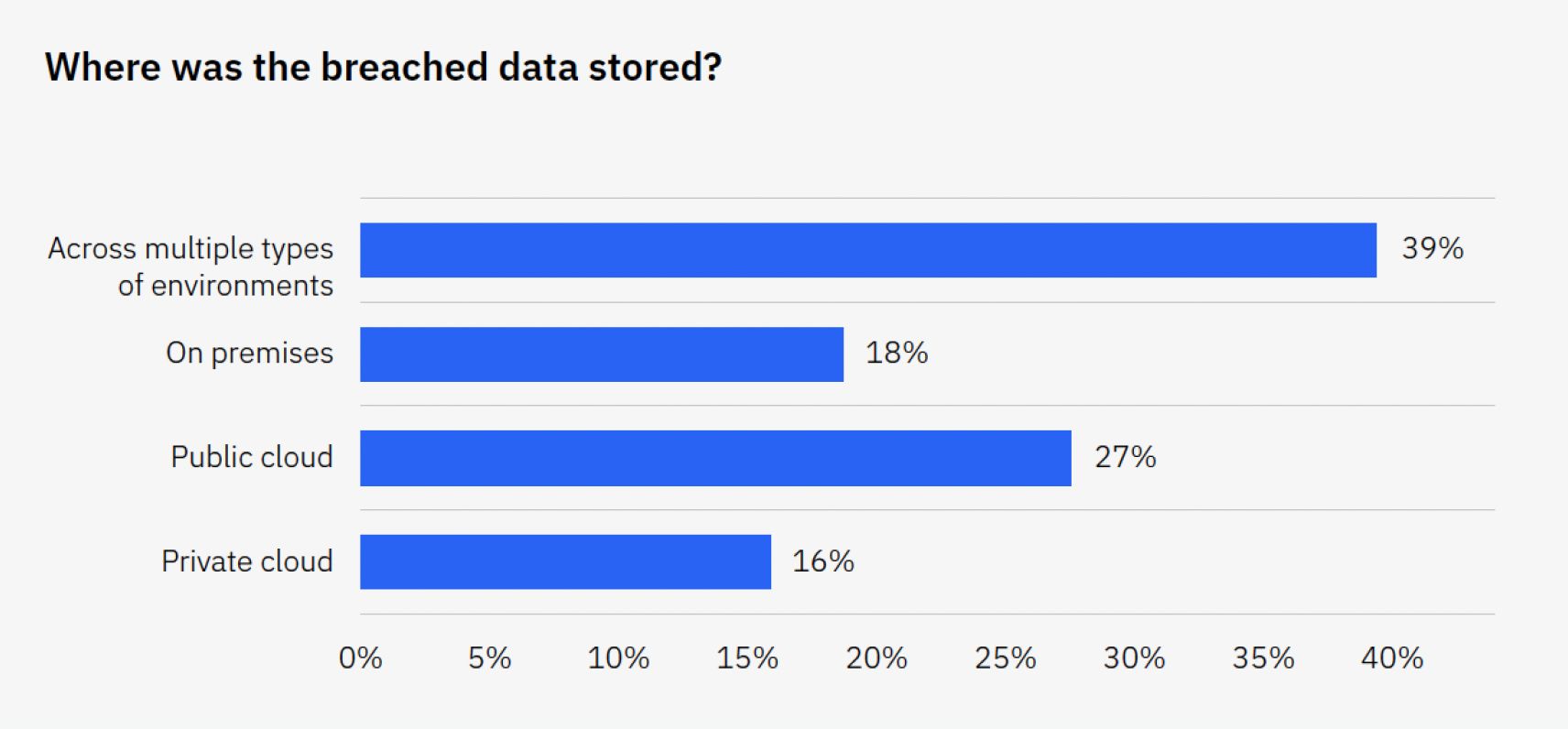

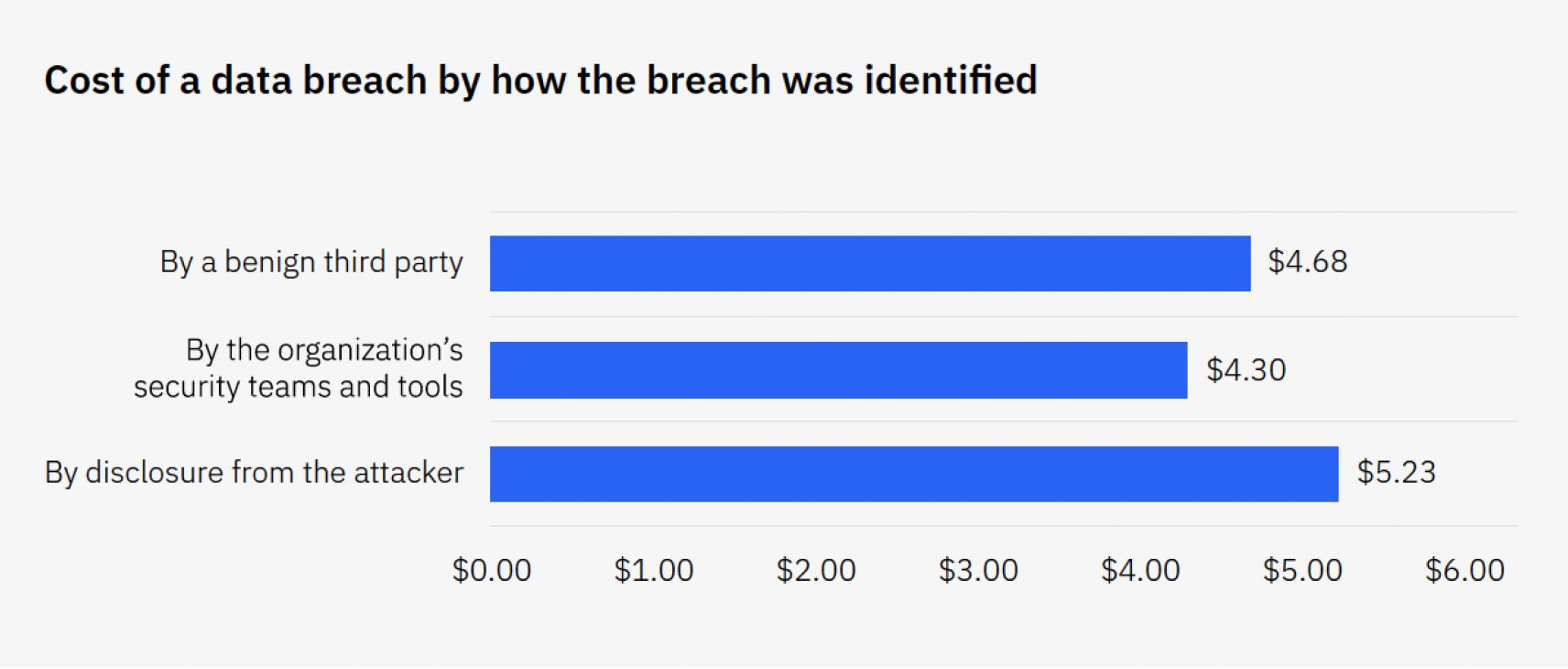

組織のデータ漏洩リスクは、使用するストレージの種類に直接影響される。Cloud 通常、強固なセキュリティ対策を講じているが、万全ではない。オンプレミスのデータ・ストレージ・システムも安全ではあるが、適切に管理されていない場合、より脆弱になる可能性がある。

オンプレミス・インフラ、パブリック・クラウド、プライベート・クラウドにデータを分散させるマルチ環境ストレージ・アプローチを採用する企業が増えている。このハイブリッド戦略は、拡張性、冗長性、費用対効果をもたらしますが、情報が分散するため、データ漏洩のリスクが高まります。

複数の環境にまたがるデータ侵害のコストは475万米ドルに達し、データ侵害の平均コスト445万米ドルを 6.5%の差で上回った。

ソリューション

情報漏洩対策(DLP)

データ損失防止(DLP)テクノロジーは、ファイル内の機密データ、ポリシー外のデータ、機密データが組織のシステムから出たり入ったりするのを検出し、ブロックします。さらに次のレベルへ、 OPSWAT Proactive DLPテキストベースであれ画像ベースであれ、機密情報を自動的に再編集します。

バックアップとリカバリー

安全で定期的なバックアップを維持することで、不測の攻撃の際にも迅速な復旧を可能にする。

3.誤設定と不正アクセス

米国家安全保障局(NSA)が述べているように、クラウドの設定ミスは最も一般的なクラウドの脆弱性であり、ハッカーに悪用されてクラウドのデータやサービスにアクセスされる可能性がある。不正に付与された権限、変更されていないデフォルト設定、管理不十分なセキュリティ設定による設定ミスは、機密データやサービスを暴露する可能性がある。

ソリューション

4.安全でないAPI

ハッカーはAPIの弱点を突いて不正アクセスを行い、データを改ざんし、クラウド設定に悪意のあるコードを埋め込む。APIを通じてクラウドサービスにアクセスするエンドユーザーも、安全なデータ交換に依存する企業も、こうしたリスクに直面している。プログラミングにおけるAPIの利用が増加する中、コード・インジェクションやアクセス制御や時代遅れのコンポーネントの脆弱性の悪用といった一般的な攻撃ベクトルを軽減する上で、APIの安全性は極めて重要である。

ソリューション

5.インサイダーの脅威

不満を持つ従業員や悪意のある内部関係者は、重大なセキュリティ・リスクをもたらす可能性があります。 Verizon 2023 Data Breach Investigation(ベライゾン2023データ侵害調査)」のレポートによると、特権の悪用を伴う侵害の99%が内部関係者によるものであることが明らかになっています。

ソリューション

6.不十分なデータ暗号化

クラウドストレージのデータ暗号化が不十分な場合、情報の転送中や保管中の保護が不十分となり、不正アクセスにさらされやすくなる。暗号化の欠如は、不正侵入、データ転送中の傍受、機密性の侵害、データ操作、規制の不遵守など、重大なリスクをもたらす。

ソリューション

Server-サイド暗号化

AES-256 などの強力な暗号化アルゴリズムを使用して、保存中および転送中のすべての機密データを暗号化します。

結論

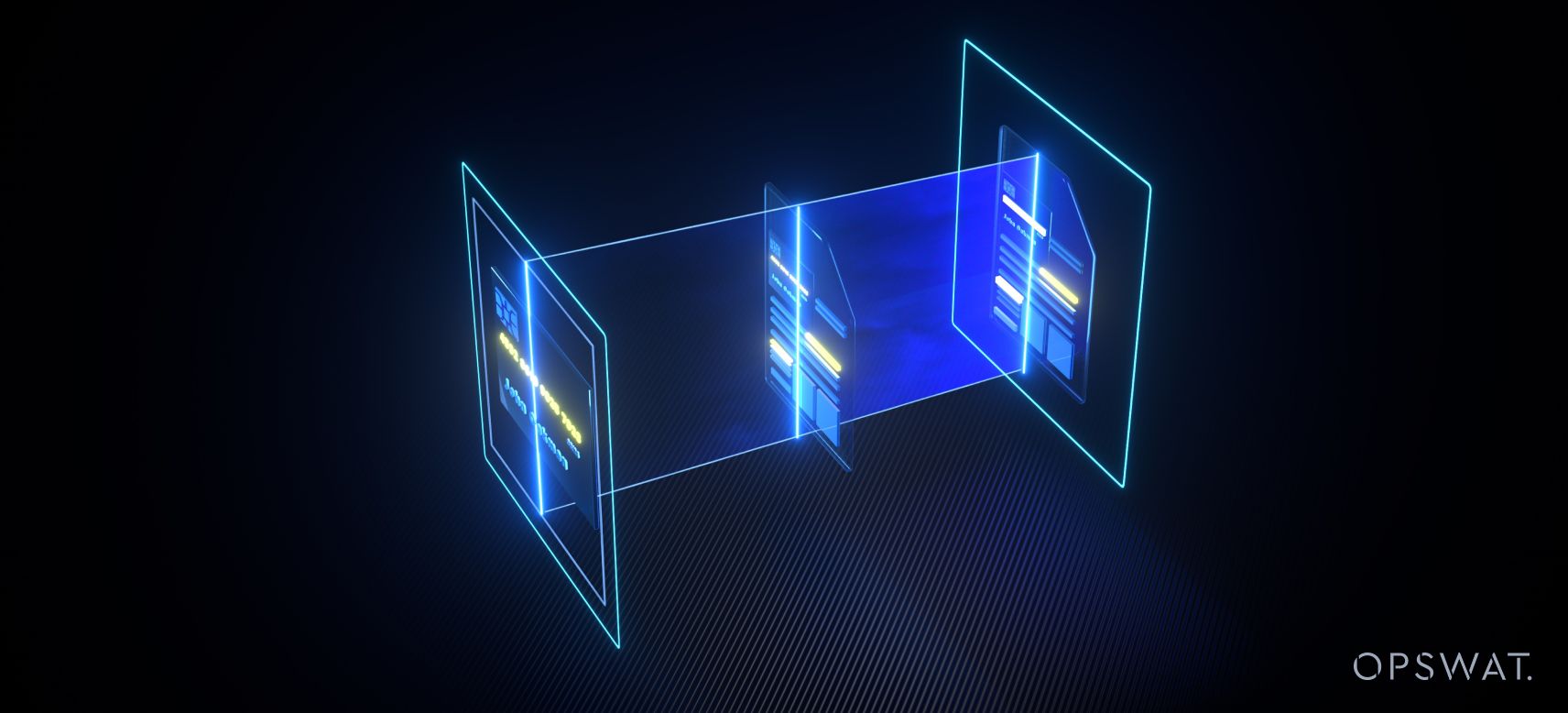

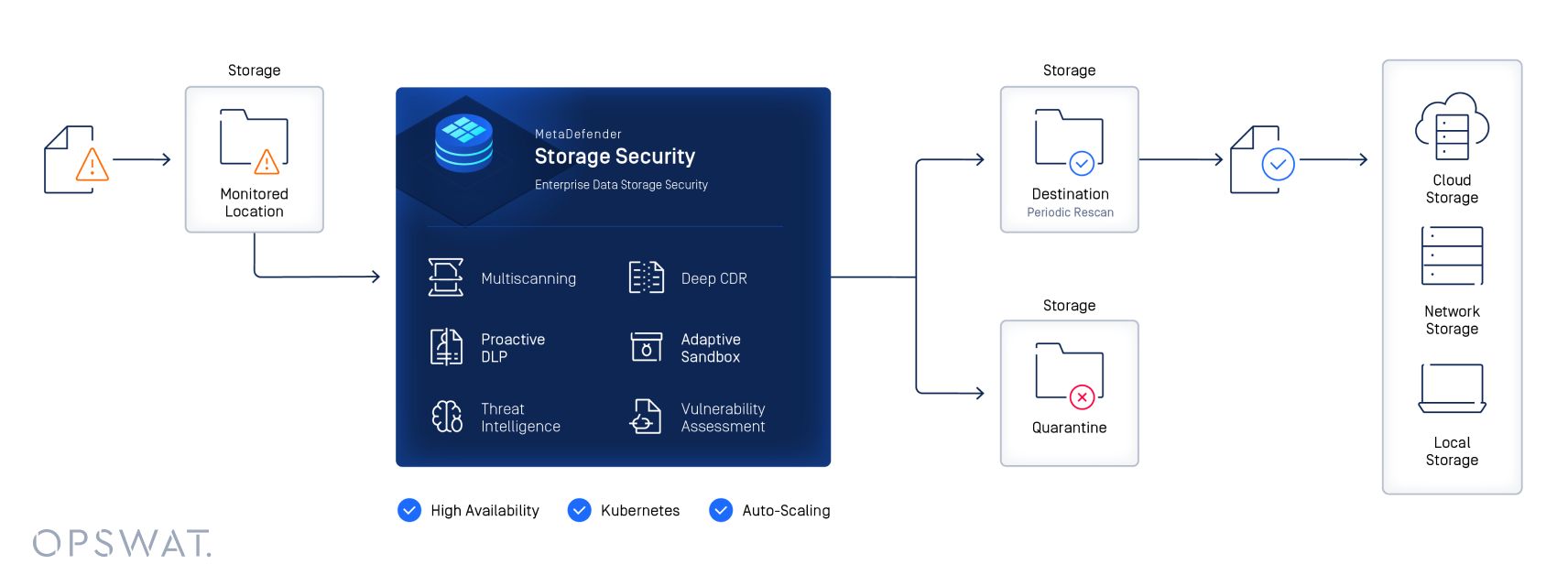

これらの個別のソリューションをナビゲートするのは複雑になる可能性があります。 OPSWAT MetaDefender Storage Security主要なオンプレミスおよびクラウド ストレージ ソリューションとシームレスに統合することでデータ セキュリティを簡素化する統合プラットフォームを提供します。

MetaDefender Storage Security これは、既知および未知の脅威の一歩先を行くために不可欠です。

OPSWAT テクノロジーを使用してファイル・ストレージを保護する方法について詳細をご覧ください。