多くのセキュリティチームは、アーカイブのスキャンを間違った方法で行っている

多くのセキュリティチームに、受信したZIPファイルをどのように処理しているか尋ねると、ほぼ同じ答えが返ってくるでしょう。「スキャンしています」と。つまり、マルウェア対策ソフトやEDRソリューションがアーカイブのヘッダーを読み取り、内容を抽出して、既知の脅威がないかスキャンしているということです。問題は、ほとんどのスキャンエンジンが、アーカイブが自身について宣言している内容を鵜呑みにしている点にあります。攻撃者は、この前提を悪用する方法を長年にわたり熟知しています。

2026年初頭、研究者らは「Zombie ZIP」(CERT/CCアドバイザリVU#976247およびCVE-2026-0866として追跡)と呼ばれる手法の詳細を発表し、意図的に不正な形式で作成されたZIPアーカイブが、マルウェア対策エンジンの98%を回避できることを実証した。 この回避手法には、ゼロデイ攻撃や国家レベルのツールは不要です。必要なのは、16進エディタと、ほとんどのセキュリティツールがアーカイブのメタデータをどれほど大まかに解析しているかを理解していることだけです。

「Zombie ZIP」とは

「Zombie ZIP」は、ZIPアーカイブ形式の構造上の不整合を悪用する回避手法です。特定のアプリケーションやオペレーティングシステムの脆弱性に依存するのではなく、ZIP仕様そのものを悪用して、アーカイブの宣言された構造と実際の内容との間に不一致を生じさせることで、プラットフォームを問わずスキャナーを回避することを可能にします。

標準的なZIPアーカイブでは、「Compression Method」と呼ばれるヘッダーフィールドを使用して、保存されたデータのエンコード方法を示します。Method=0という値はデータが非圧縮で保存されていることを示し、Method=8はDEFLATE圧縮が適用されていることを示します。ゾンビZIPは、ペイロードがDEFLATE圧縮されたままであるにもかかわらず、意図的にこのフィールドをMethod=0に設定します。CRC-32チェックサムは、アーカイブに実際に保存されている圧縮されたバイトではなく、非圧縮データに対して計算されます。

その結果、宣言された構造と実際の内容が一致しないアーカイブが生成されます。ほとんどのセキュリティツールには、その不一致を検証する仕組みが備わっていません。

Zombie ZIPによる回避の仕組み

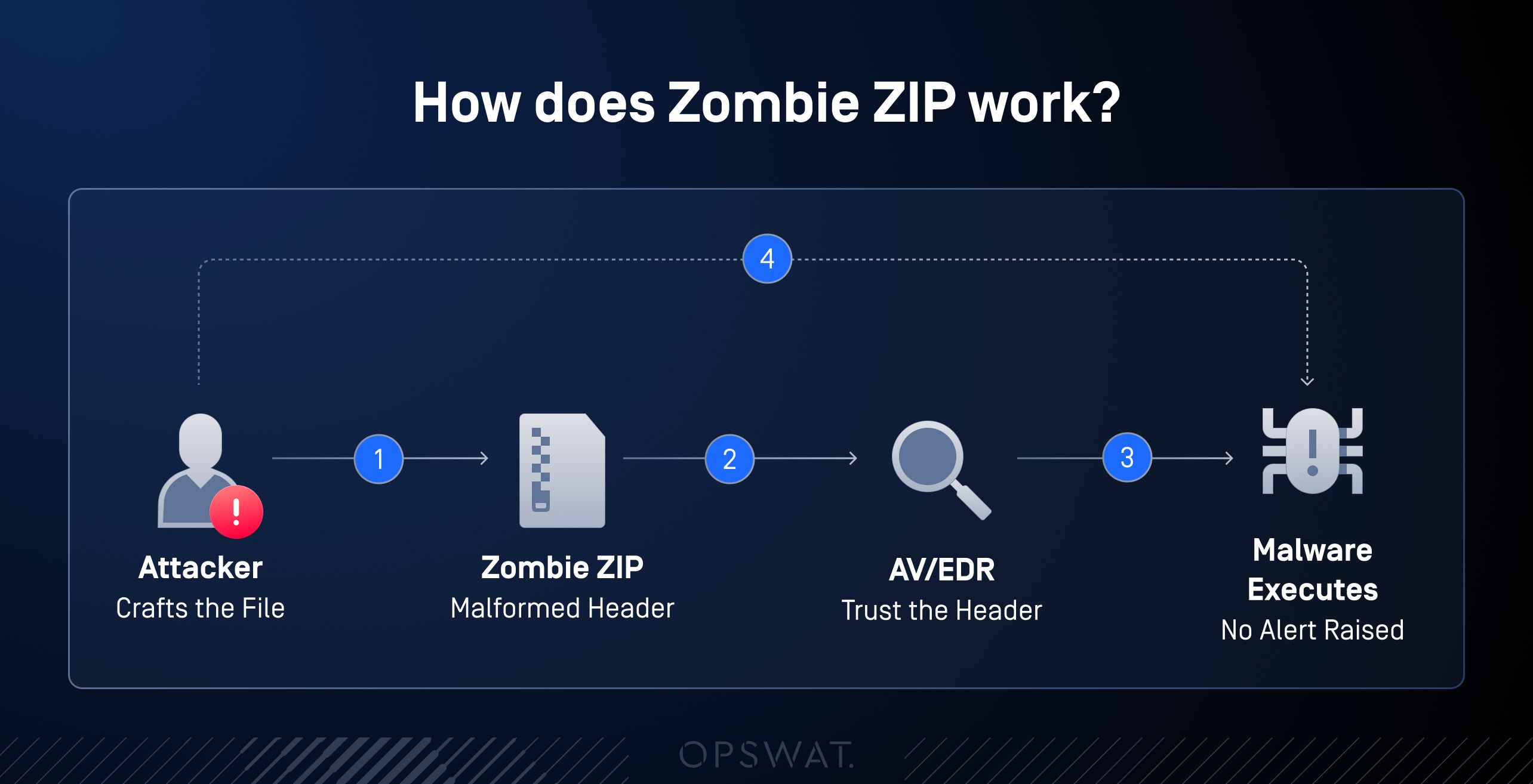

セキュリティスキャナが「ゾンビZIP」を検出した場合、ヘッダーから宣言された圧縮方式を読み取り、ペイロードを未圧縮の生のバイト列として扱い、そのバイト列に対して既知の悪意あるシグネチャのスキャンを行います。しかし、ペイロードは実際にはDEFLATE形式で圧縮されているため、スキャナはシグネチャと一致しない高エントロピーの圧縮データを読み取ることになります。その結果、スキャナは「クリーン」という判定を下し、そのファイルを通過させます。

標的システム上の攻撃者のローダーは、異なる動作をします。宣言されたメソッドフィールドを無視し、データストリームを強制的にDEFLATE形式として解凍し、ペイロードを完全に復元します。

- 攻撃者は、ZIPヘッダーの「Method」を「0」(STORED)に設定しますが、実際のペイロードはDEFLATE圧縮されたままです。また、CRC-32チェックサムも意図的に不一致にされています。

- AVまたはEDRスキャナは「Method=0」を読み取り、ペイロードを生のバイト列として扱い、圧縮されたノイズのみを検出し、シグネチャとの一致は見られず、クリーンな判定結果を返します。

- 攻撃者が制御するカスタムローダーは、宣言されたメソッドを無視し、DEFLATEストリームを強制的に解凍して、実行用のペイロード全体を復元する。

- エンドポイント上でペイロード(ランサムウェア、RAT、または認証情報収集ツール)が展開される一方で、すべての境界スキャナーはそのファイルをクリーンであると判定した。アラートは発せられない。

ほとんどのスキャンエンジンは、アーカイブのメタデータを無条件に信頼しています。これらのエンジンは、ファイルが実際に何を含んでいるかではなく、ファイル自身が宣言している内容に基づいて処理を行います。この前提はZIPファイルにとどまらず、攻撃者がさまざまなアーカイブ形式で悪用している点でもあります。

指定された形式と実際の形式が一致しません

「Zombie ZIP」は、「フォーマット・コンフュージョン」として知られる広範な攻撃手法の一例です。攻撃者は通常、次のようなことを行います:

- 無害な拡張子に実行ファイルの名前を変更する(.exe を .pdf に、.js を .txt に)

- 2つの異なる形式で同時に有効な多言語対応ファイルを埋め込む

- 多くのスキャナーが完全にスルーしてしまう、あまり知られていない、あるいは旧式のアーカイブ形式(RAR4、ACE、ARJ、非標準ヘッダー付きの7zなど)を使用する

- アーカイブ内にアーカイブをネストさせて、スキャナの再帰制限を上限まで使い切る

- アーカイブがスキャン不能になる程度にメタデータを改ざんし、多くのツールがファイルをブロックせずに黙って通過させるようにする

これらの手法はいずれも、同じ根本的な弱点を突いています。つまり、ファイルの実際の構造を詳細に検証するのではなく、ファイルが自らを何であると宣言しているかに依存しているという点です。

突破されたらどうなるのか

CERT/CC VU#976247は、アーカイブスキャン層に構造的な脆弱性があり、これが実際のランサムウェアやRAT攻撃キャンペーンですでに悪用されていることを正式に認めています。

境界検査を通過した「ゾンビZIP」は、アラートを発生させることなく、ランサムウェアのドロッパー、リモートアクセスツール、または認証情報収集ツールをエンドポイントに送り込むことができます。金融サービスが顧客文書を処理したり、医療システムが保険申請書を受け取ったり、政府機関が請負業者からの提出書類を扱ったりするなど、ファイルが絶えず信頼境界を越える業界では、従来のスキャンでは検知できないまま、継続的な脅威にさらされています。

ゾンビZIPの検知と防止方法

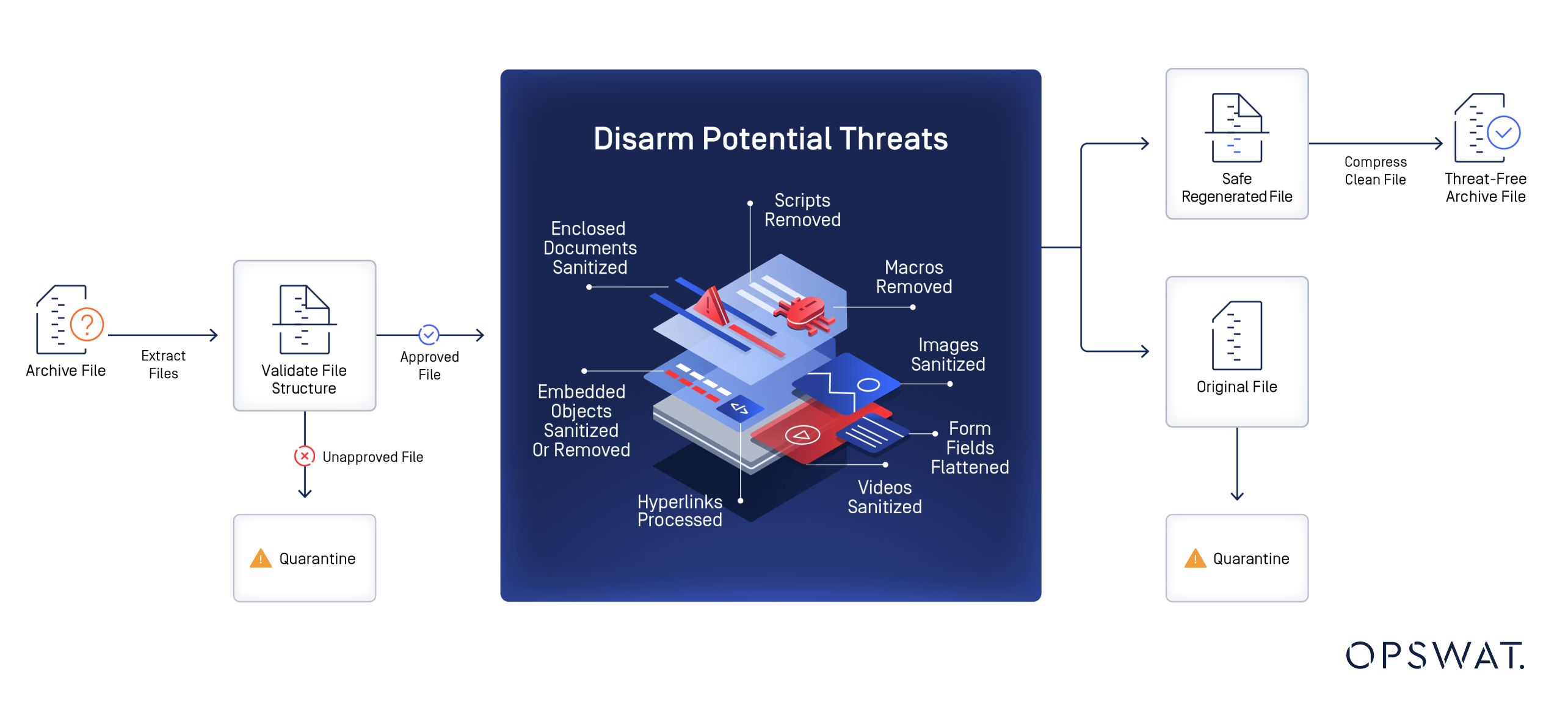

不正な形式のアーカイブを検出することは有用ですが、検出だけでは不十分です。最も効果的な対応策は、サニタイズ処理のパイプラインの一環としてアーカイブを再構築することです。

プラットフォームは、受け取ったアーカイブをそのまま信頼するのではなく、その内容を管理された環境に抽出します。そして、抽出されたすべてのファイルを検査し、検証済みのコンテンツからクリーンなアーカイブを再構築します。出力は、正確で適切な形式のメタデータとともに、一から生成されます。

このアプローチにより、「ゾンビZIP」攻撃の経路が排除されます。ヘッダーはサニタイゼーションエンジンによって生成されるため、スキャナーを欺くような不正なヘッダーは存在しません。元のアーカイブが Method=0 を宣言していたか、DEFLATE 圧縮を使用していたかは関係ありません。なぜなら、アーカイブの再構築には、まず正常な抽出が必須だからです。標準に準拠した解凍ツールでペイロードを抽出できない場合、そのアーカイブは通過させず、ブロックされます。

OPSWAT MetaDefender Core™による多層防御

「Zombie ZIP」やファイル形式の混同を利用した攻撃を阻止するには、単一の検査手法だけでは不十分です。MetaDefender Core 、「ファイルタイプ検出」、「アーカイブ抽出」、そして「Deep CDR™テクノロジー」という3つの技術を順次Core 。それぞれが脅威の異なる側面に対処し、これらを組み合わせることで、シグネチャベースのスキャンでは埋められない構造的な隙間を塞ぎます。

ファイルタイプの検出は、検証の最初のステップです。宣言されたファイル拡張子やヘッダーを鵜呑みにするのではなく、マジックバイト解析、フォーマットに応じた解析、および偽装されたタイプや不一致なタイプを識別するように訓練されたAIモデルを用いて、ファイルの実際のバイト構造を分析します。「ゾンビZIP」の場合、宣言されたMethod=0は、圧縮されたペイロードの高エントロピーな内容と構造的に矛盾しており、その不一致はこの段階で検出可能です。

アーカイブの抽出処理は、宣言されたメタデータに依存するのではなく、実際のデータストリームを処理します。この処理では、ファイルごとのスキャンに必要なコンテンツの抽出に成功するか、CRCの不一致によりアーカイブを抽出不能としてフラグを立てます。設定可能なポリシーにより、抽出に失敗した場合、何も通知せずに通過させるか、ブロックするかが決定されます。

Deep CDR™ テクノロジーは、抽出された各ファイルをサニタイズし、検証済みの出力データからアーカイブを再構築します。これにより、マクロ、埋め込みスクリプト、エクスプロイトコードなど、悪意のある可能性のあるアクティブコンテンツを削除しつつ、ドキュメントの機能性は維持されます。生成されるアーカイブは、すべてサニタイズエンジンによって生成されるため、元のファイルから引き継がれる不正な構造は一切ありません。

主なポイント

- スキャンを行う前にファイルの種類を確認してください。Zombie ZIPは、宣言されたファイルの種類が実際のファイルの種類と一致するという前提を悪用します。ファイル種別検出機能は、シグネチャスキャンが実行される前に、構造上の不一致を検知します。

- 決定する前に解凍してください。アーカイブの内容を解凍せずにスキャンすると、ペイロードではなくコンテナ自体がスキャンされることになります。アーカイブを解凍することで、実際に中にあるファイルが明らかになり、ファイルごとの検査が可能になります。

- 単なる検査ではなく、再構築を行います。Deep CDR™ テクノロジーは各ファイルをクリーンアップし、アーカイブを一から再構築します。元のアーカイブのメタデータは一切引き継がれないため、出力には構造の不備は一切ありません。

- 抽出の失敗はブロック条件として扱う。標準に準拠した解凍ソフトで抽出できない「ゾンビZIP」は、破損ファイルとして黙って通過させるのではなく、ブロックしてフラグを立てるべきである。

- シグネチャだけでなく、プラットフォーム全体を設定してください。Zombie ZIPは、その設計上、シグネチャベースのスキャンを回避するようにできています。これに対処するには、ファイルが環境に入るすべての段階で、解凍、ファイル形式の確認、およびクリーンアップを強制するワークフローを設定する必要があります。

その他のリソース

- Deep CDR™テクノロジー ,

- アーカイブの解凍 ,

- ファイルタイプの検出