高度なサイバー脅威は、シグネチャベースの検知やレピュテーション・フィードが対応できる速度よりも速く変異することで、従来のセキュリティツールを回避することが可能です。攻撃者は日常的にマルウェアの亜種を改変し、悪意のある指標を変更し、一見正当なファイルの中に悪意のある動作を隠蔽しています。

こうした脅威を検知するためには、セキュリティチームは、レピュテーション指標、行動パターン、マルウェア亜種の関連性など、複数の指標を相互に関連付けるインテリジェンスを必要としています。

MetaDefender 基盤となるThreat Intelligence 、レピュテーションデータ、サンドボックスによって生成されたIOC(侵害の兆候)、および機械学習による脅威の類似性検索を相互に関連付けることで、この課題に対処します。これにより、セキュリティチームはゼロデイ脅威を検知し、既知の悪意あるパターンや活動間の関連性を特定することが可能になります。

MetaDefender forCore を通じて導入された場合、このインテリジェンスはオンプレミス環境やエアギャップ環境内で直接動作します。組織は、エミュレーションベースの動的解析を用いて不審なファイルを分析すると同時に、相関付けられた脅威インテリジェンスで分析結果を補完することで、検知を回避する脅威やこれまでに確認されていない脅威の特定を支援します。

評判情報のみに基づくThreat Intelligence 不十分Threat Intelligence 理由

従来の脅威インテリジェンス・プラットフォームは、ファイルのハッシュ値、IPアドレス、ドメイン、URLなどのレピュテーション指標に依存しています。これらの指標は既知の脅威を特定するのに役立ちますが、攻撃者がマルウェアを改変したり、ドメインやIPアドレスなどの悪意のある指標を変更したりした場合、提供されるコンテキストは限定的です。

評判ベースのThreat Intelligenceの限界

| 評判に基づくインテリジェンスの限界 | セキュリティチームへの影響 |

|---|---|

| ハッシュベースの指標は簡単に変更できる | 指標が変化すると、悪意のあるファイルはレピュテーション検出を回避できる |

| 指標には行動の文脈が欠けている | アナリストは、ファイルが実行中にどのように動作するかを把握できない |

| 指標が単独で表示される | 関連する悪意のある活動があるかどうかを判断するのは難しい |

| 情報源は断片化している | アナリストは、脅威を調査するために複数のツールを切り替えて活用しなければならない |

Threat Intelligence 、複数の種類のインテリジェンスを相互に関連付けることで、この課題に対処します。このエンジンは、静的なインジケーターのみに依存するのではなく、レピュテーション・データと、動的解析から抽出された行動パターン、および関連するサンプル間での脅威類似性検索の結果を組み合わせています。

このアプローチにより、セキュリティチームは個別のインジケーターにとどまらず、既知の悪意あるパターンと照合することで、これまでに確認されていないマルウェアの亜種を特定するパターンを検知できるようになります。

Threat Intelligence がインジケーターをどのように関連付けるか

静的指標と行動的痕跡の両方を分析することで、本システムは悪意のあるファイル、関連する指標、および既知の悪意のある活動との間の関連性を明らかにすることができます。Threat Intelligence 、環境内に流入するファイルを分析する4層構造のゼロデイ検知パイプラインの一部として機能します。各層は異なる種類のインテリジェンスを提供し、全体的な判定の精度を高めます。

1. 脅威のレピュテーション

第1段階では、ファイルおよび関連するIOCを、グローバルな脅威インテリジェンス指標と照合して評価します。ファイル、URL、ドメイン、IPアドレスを既知の悪意ある指標と比較することで、過去に確認された脅威を迅速に特定します。

2. 動的解析

レピュテーションチェックだけではファイルを分類できない場合、そのファイルはエミュレーションベースの動的解析環境内で実行されます。この段階では、実行中にファイルがどのように振る舞うかを明らかにする、生成されたファイル、レジストリの変更、実行チェーン、ネットワークコールバックなどの動作に関する痕跡が生成されます。

3. 脅威スコアリング

動的解析から抽出された行動上の特徴を、評判指標と照合し、不審な活動を評価する。

4. 脅威の類似性検索

最終段階では、機械学習に基づく脅威の類似性検索を行い、サンプル間の構造的および動作上の類似性を検出します。これにより、エンジンは既知の悪意あるパターンと照合することで、これまでに確認されていないファイルを特定することが可能になります。

これらのインテリジェンス機能は、個々の指標を相互に関連付けた脅威インテリジェンスへと統合します。これにより、セキュリティチームは、ファイルの挙動や既知の攻撃との関連性、さらには既存の脅威の新たな亜種であるかどうかについて、より詳細な可視性を得ることができます。

MetaDefender Core用Threat Intelligence

MetaDefender forCore を通じて導入された場合、Threat Intelligence はオンプレミスのセキュリティ環境内で直接動作します。これにより、組織は外部サービスにデータを送信することなく不審なファイルを分析することが可能となり、これは規制対象の環境やエアギャップ環境において極めて重要です。

このエンジンは、MetaDefender のエミュレーションベースの動的解析機能と連携して動作します。環境に流入したファイルは、制御された解析環境内で実行され、システムがその動作を監視してIOCを抽出します。

これらの動作上の特徴は、Threat Intelligence によって相関分析されます。レピュテーション指標は既知の悪意ある指標に関する背景情報を提供し、サンドボックスによって生成された指標は、ファイルの実行中の挙動を明らかにします。脅威類似性検索では、ファイルの動作特性や構造的特徴を、過去に分析されたサンプルと比較します。

Threat Intelligence が使用するインテリジェンス・シグナル

| インテリジェンス・シグナル | ソース | そこから読み取れること |

|---|---|---|

| 評判指標 | 脅威レピュテーションエンジン | 既知の悪意のある指標 |

| 行動に起因するアーティファクト | 動的解析 | 実行中のファイルの挙動 |

| 構造的特徴 | ファイルの検査 | 不審なファイル構造または圧縮形式 |

| 脅威の類似性検索 | ファイルの機械学習による類似性分析 | 分析対象ファイル間の構造的および行動的な類似点 |

Core 動作するため、組織は既存のファイル処理パイプラインにこの分析機能を直接統合することができます。メールゲートウェイ、ファイル転送プラットフォーム、ストレージスキャン、その他の検査ポイントを通じて送信された不審なファイルは、内部システムに到達する前に分析され、脅威インテリジェンスと照合することができます。

このアーキテクチャは、行動分析と脅威インテリジェンスMetaDefender Core 直接統合しています。その結果、組織は機密データを完全に管理しつつ、検知を回避する脅威を特定することができます。

セキュリティ上の課題と、Threat Intelligence によるその解決策

セキュリティチームは、脅威の検知、マルウェアの挙動分析、および関連する攻撃の調査を行う際、しばしば別々のツールに依存しています。このようなツールの分散は調査の進行を遅らせ、攻撃の各段階にわたる指標を関連付けにくくしています。

Threat Intelligence 、統一されたインテリジェンス・パイプライン内で、レピュテーション指標、行動パターン、および関連サンプルを相互に関連付けることで、これらの課題に対処します。

評判データからの限定的な文脈

攻撃者がマルウェアの亜種を改変した場合、レピュテーション指標だけでは真の脅威を把握できない可能性があります。Threat Intelligence 、動的解析中に抽出された動作の痕跡をレピュテーション指標や脅威の類似性検索と照合することで、不審なファイルを評価し、これまでに確認されていないマルウェアの亜種を特定するための、より詳細なコンテキストを提供します。

部門間の壁

多くの環境では、サンドボックス分析、レピュテーション照会、脅威の類似性検索は、それぞれ別々のツールで実行されています。アナリストは、不審なファイルがより大規模な攻撃の一部であるかどうかを判断するために、システム間を行き来しなければなりません。

Threat Intelligence 、これらのIOCを自動的に相関分析し、アナリストが単一の調査プロセス内で、行動の痕跡、関連する指標、および分析済みのファイルを確認できるようにします。これにより、調査時間が短縮され、アナリストはファイルが既知の悪意ある活動に関連しているのか、それとも新たな脅威であるのかを判断しやすくなります。

アクセス制限のある環境またはエアギャップ環境における可視性

重要インフラを運用する多くの組織は、クラウドベースの脅威分析に依存することはできません。MetaDefender forCore 、Threat Intelligence をオンプレミス環境内で直接稼働させCore 、外部への接続がなくても不審なファイルを分析することが可能になります。

高精度な侵害の兆候

動的分析により、ドロップされたファイル、ネットワークコールバック、レジストリの変更、実行チェーンなどの動作アーティファクトが生成されます。これらのアーティファクトをレピュテーション指標や脅威の類似性検索と照合することで、調査と対応の迅速化を支援する高精度なIOCが得られます。

Threat Intelligence MetaDefender Core において果たす役割

多くの組織では、不審なファイルが、電子メールの添付ファイル、ファイル転送、アップロード、リムーバブルメディアなど、さまざまな経路を通じてネットワーク環境に侵入しています。セキュリティチームは、通常の業務フローを妨げたり、機密データを外部システムにさらしたりすることなく、これらのファイルを分析する方法を必要としています。

MetaDefender forCore を通じて導入された場合、Threat Intelligence はMetaDefender Core 内のファイル検査パイプラインの一部となります。不審なファイルは、既存のセキュリティ制御を通過する際に分析されるため、組織はファイルが内部システムに到達する前に脅威を特定することができます。

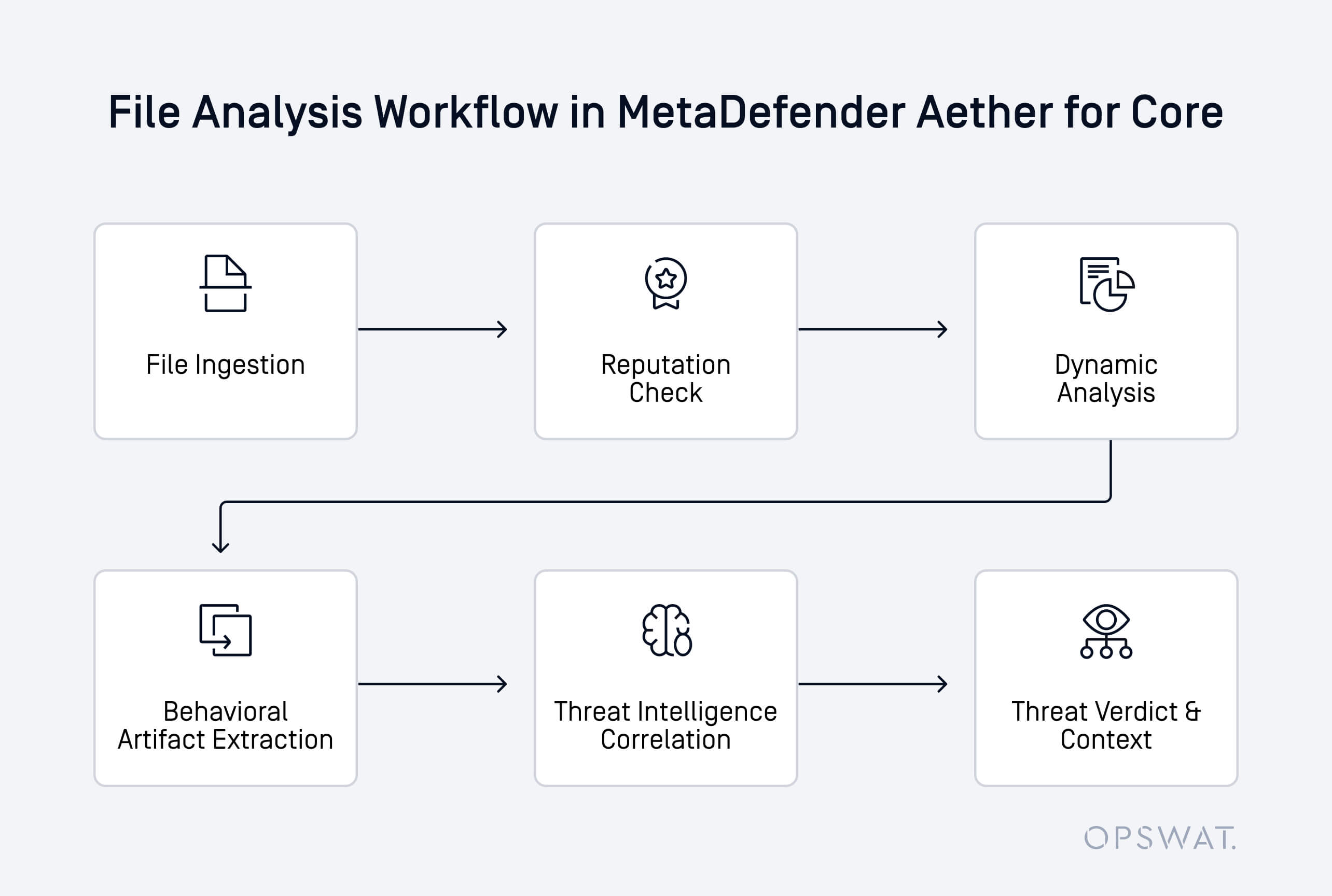

MetaDefender Core 、分析プロセスは通常、次のような体系的な順序で進行します:

- ファイルは、電子メール、アップロード、ファイル転送などのコンテンツパイプラインを通じて環境に取り込まれます

- 静的検査とレピュテーションチェックにより、ファイルが既知の脅威と一致するかどうかを評価します

- 不審なファイルや不明なファイルは、エミュレーションベースの動的解析環境で実行されます

- ファイルの保存、レジストリの変更、実行チェーン、ネットワークコールバックなどの動作による痕跡が抽出される

- Threat Intelligence 、これらのアーティファクトをレピュテーションデータや脅威の類似性検索と照合します

- このシステムは、アナリストがリスクを把握するのに役立つ文脈的知見に基づいた最終的な判断を下します

エンジンがMetaDefender Core 内で直接動作するため、組織はこのインテリジェンスを複数の検査ポイントに適用することができます。メールゲートウェイ、ファイル転送システム、ストレージプラットフォーム、その他のコンテンツワークフローを経由して流入するファイルはすべて、同じ相関分析の恩恵を受けることができます。

この統合により、セキュリティチームは運用ワークフロー内で直接、行動ベースの脅威インテリジェンスを活用できるようになり、環境全体で一貫した検査を維持しつつ、不審なファイルを早期に検知できるようになります。

なぜ行動分析型Threat Intelligence ゼロデイ攻撃の検知に不可欠Threat Intelligence

マルウェアが単一の静的な指標に依存することはめったにありません。そのため、セキュリティチームには、孤立した指標ではなく、攻撃の挙動や相互関係に焦点を当てたインテリジェンスが必要となります。

行動中心の脅威インテリジェンスは、悪意のあるファイルの挙動を明らかにする複数の指標を相互に関連付けることで、この課題に対処します。Threat Intelligence 、レピュテーションデータのみに依存するのではなく、実行時の挙動、関連するIOC(侵害の指標)、および分析対象ファイル間の類似性を分析し、それらが不審なものであるかどうかを評価するのに役立ちます。

このアプローチにより、以下の点で検出精度が向上します:

- 行動の痕跡を分析することで、これまでに見たことのない脅威を特定する

- 類似した実行パターンを共有するマルウェアの亜種間の関連性を明らかにする

- 不審なファイルを、関連する悪意のある活動および関連するIOCと結びつける

- アナリストがファイルの意図を理解するのに役立つコンテキスト情報を提供します

MetaDefender forCore では、これらの機能はエミュレーションベースの動的解析と連動して動作します。サンドボックス環境によって隠れた動作が明らかになる一方、Threat Intelligence は、そこで得られたアーティファクトをレピュテーション指標や過去に解析されたサンプルと照合します。

これらの行動パターンを組み合わせることで、組織は、シグネチャベースの検知やレピュテーション・フィードでは検知できないゼロデイマルウェアを検知できるようになります。これにより、セキュリティチームは、これまで確認されていなかった脅威をより早期に特定し、攻撃が環境全体に拡散する前に適切な対応をとることが可能になります。

行動Threat Intelligenceで未知の脅威をより迅速に検知

MetaDefender forCore を通じて導入された場合、Threat Intelligence は組織の環境内で直接動作します。セキュリティチームは、エミュレーションベースの動的解析を用いて不審なファイルを分析すると同時に、その結果を脅威インテリジェンスと照合することで、これまで検出されていなかったファイルや関連する悪意のある活動を特定することができます。

脅威インテリジェンスの相関MetaDefender Core 直接統合することで、組織は検査プロセスの早い段階でファイルを分析し、脅威が内部システムに到達する前に、不審な活動に対する可視性を高めることができます。

行動分析に基づく脅威インテリジェンスを活用し、ゼロデイ攻撃の検知戦略を強化しましょう。当社のエキスパートにご相談いただければ、Threat Intelligence MetaDefender Core における検知機能をどのように強化できるかをご説明いたします。