APT(高度持続的脅威)は、一般的なサイバー攻撃とは異なる手法で活動します。広範囲にわたる攻撃キャンペーンを行うのではなく、精密な標的選定、入念に作り込まれた餌、そして日常業務に溶け込むように設計されたマルウェアを駆使します。攻撃者は、文書を攻撃手段として利用したり、正当なツールの中にペイロードを隠したり、従来のシグネチャベースの防御を回避するために特別に設計された攻撃を仕掛けたりすることがよくあります。

こうした脅威がいまだに発見可能であることを実証するため、中東、イラン、パキスタン、南アジアにおける政府、防衛、金融、製造業の環境を標的とした5つの実在するAPT事例を分析しました。いずれの事例においても、MetaDefender 、脅威レピュテーション、適応型サンドボックス、脅威スコアリング、機械学習による類似性検索を組み合わせた統合型ゼロデイ検知パイプラインを用いて、攻撃を検知・分析しました。

標的型APTが重要な理由

標的型APT攻撃は、広範囲に拡散させるのではなく、特定の組織に侵入することを目的として設計されています。こうしたサイバー攻撃は、盗み出された情報が戦略的価値を持つ、あるいは業務の混乱が戦略的価値を持つ政府機関、重要インフラ、金融機関、および産業部門を標的とすることがよくあります。

一般的なマルウェアとは異なり、APT攻撃は従来の防御策を回避するよう綿密に設計されています。攻撃者は、スピアフィッシング文書や段階的なペイロードの配信、さらにはシグネチャベースの検知や自動分析システムを回避するように設計された手法を頻繁に利用します。

こうした高度化が進んでいることが、組織が動作検査やゼロデイ攻撃の検知を優先している理由の一つです。セキュリティチームは、意図的に隠蔽されるように設計された脅威を検知するために、静的検査時の外観だけでなく、実行中のファイルの挙動についても可視化することがますます求められています。

実在するAPTの5つの事例

攻撃その1:政府機関を標的としたスピアフィッシング攻撃

文脈

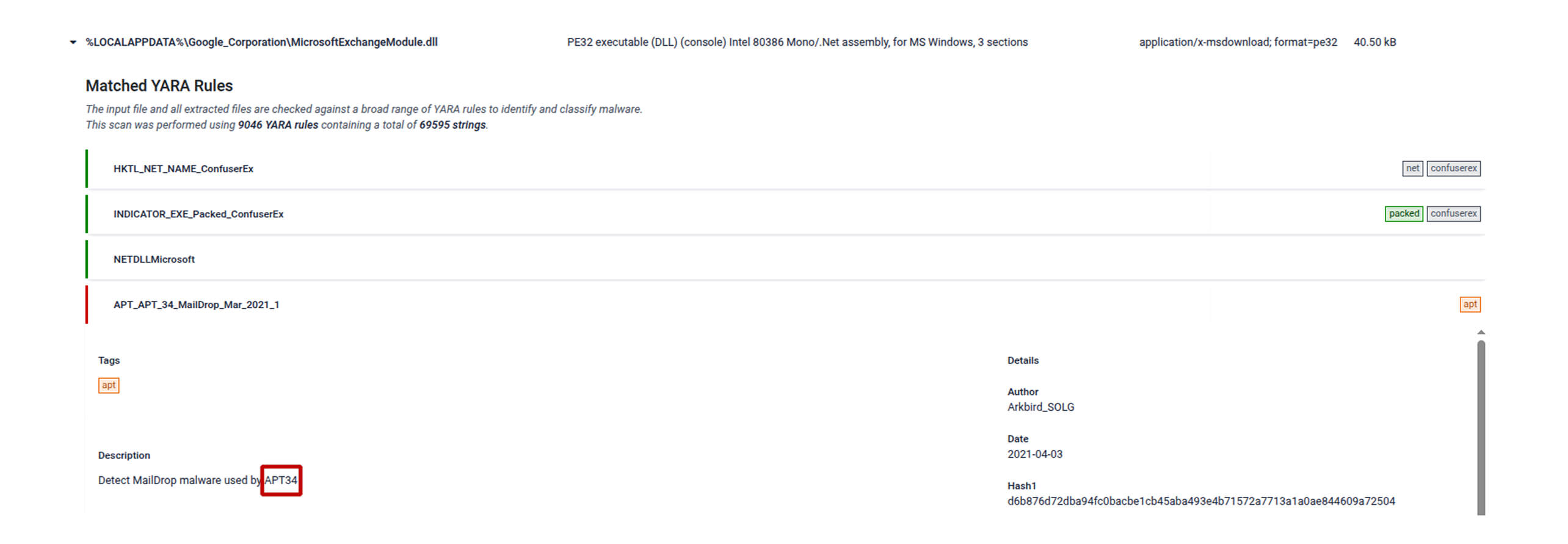

APT34(別名OilRig)は、10年以上にわたり活動している、イラン政府と関連があるとされる脅威グループである。このグループは、中東全域の政府機関、エネルギー関連企業、金融機関を標的としたサイバー諜報活動で知られており、初期侵入の手段として、入念に作成されたスピアフィッシングメールを多用している。

脅威インテリジェンスの報告によると、APT34は悪意のある文書を頻繁に利用して、特注のマルウェアを配布し、被害者の環境への長期的なアクセス権を維持している。これらの攻撃キャンペーンは、受信者には日常的なものに見えるように仕組まれており、その裏で監視やデータ収集のためのツールを密かに展開している。

攻撃の概要

このケースでは、攻撃者は政府機関や海事関連組織を標的としたスピアフィッシングメールを通じて、悪意のあるMicrosoft Word文書を配布した。ファイル名はアラビア語で、海軍艦艇の戦備態勢をテーマとしており、地域の軍事・外交関係者の受信者に無関係ではないように見せかけるよう仕組まれていたことがうかがえる。

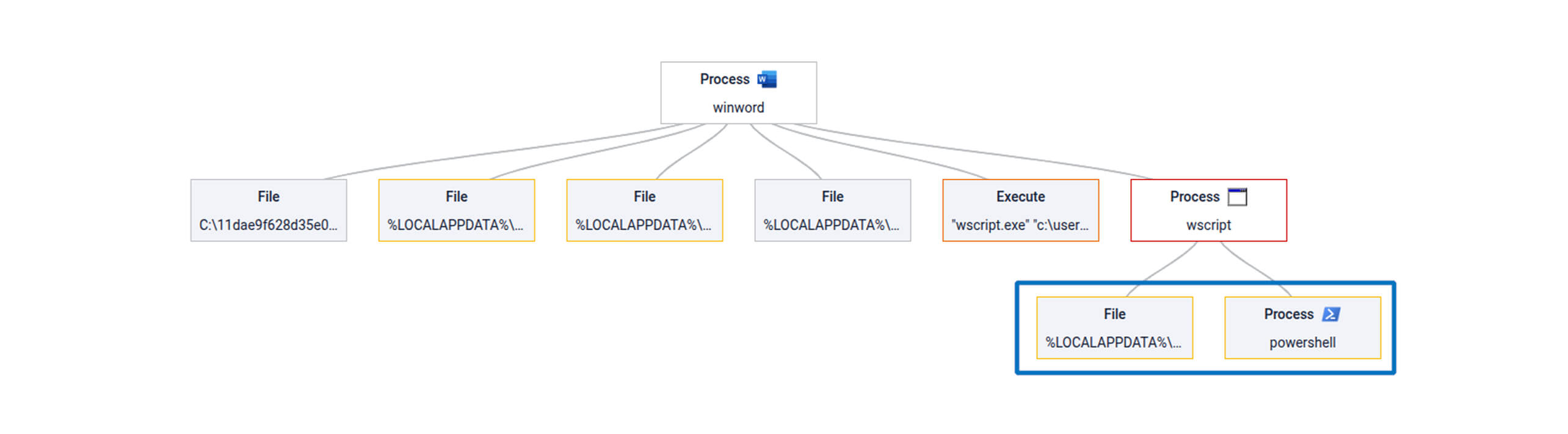

この文書を開くと、ユーザーにマクロを有効にするよう促すメッセージが表示された。マクロを有効にすると、マクロは正規のGoogle関連フォルダを装ったディレクトリを作成し、システムに追加のファイルを配置した。その後、マクロはPowerShellと.NETリフレクションを使用して、Karkoffマルウェアファミリーに属する2つのDLLペイロードを読み込む小さなVBAスクリプトを実行した。

業界への注意喚起

この攻撃は、機密性の高い環境に侵入するために、文書を悪用したスピアフィッシングが依然として多用されている実態を浮き彫りにしている。政府機関、外交機関、海事関連組織は、保有する情報が戦略的な情報価値を持つため、依然として頻繁に標的とされている。

これらの分野のセキュリティチームは、文書を悪用した脅威を主要な侵入経路として扱うべきである。たとえ1つの悪意のあるファイルであっても、電子メールを通じて送信されれば、大規模なスパイ活動の入り口となり得る。

この攻撃の詳細や分析全文については、OPSWAT レポートをご覧ください。

攻撃その2:保護されたマクロを利用したスピアフィッシング攻撃

文脈

APT-C-35(通称「Donot」)は、政府機関や戦略的組織を標的としたスピアフィッシング攻撃で知られる、長年にわたり活動している脅威グループである。セキュリティ研究者によると、このグループは大規模な攻撃を行うのではなく、文書を偽装した餌や独自のマルウェアフレームワークを用いて、特定の標的へ侵入を図っていることが確認されている。

最近の報告では、同グループがスパイ活動やデータ収集活動を支援する「Jaca」フレームワークの改良を含め、ツールの開発を継続していることも明らかになっている。これらの攻撃キャンペーンは、同グループが自動分析を回避し、標的となった環境内へのアクセスを維持するために、いかに手法を適応させているかを示している。

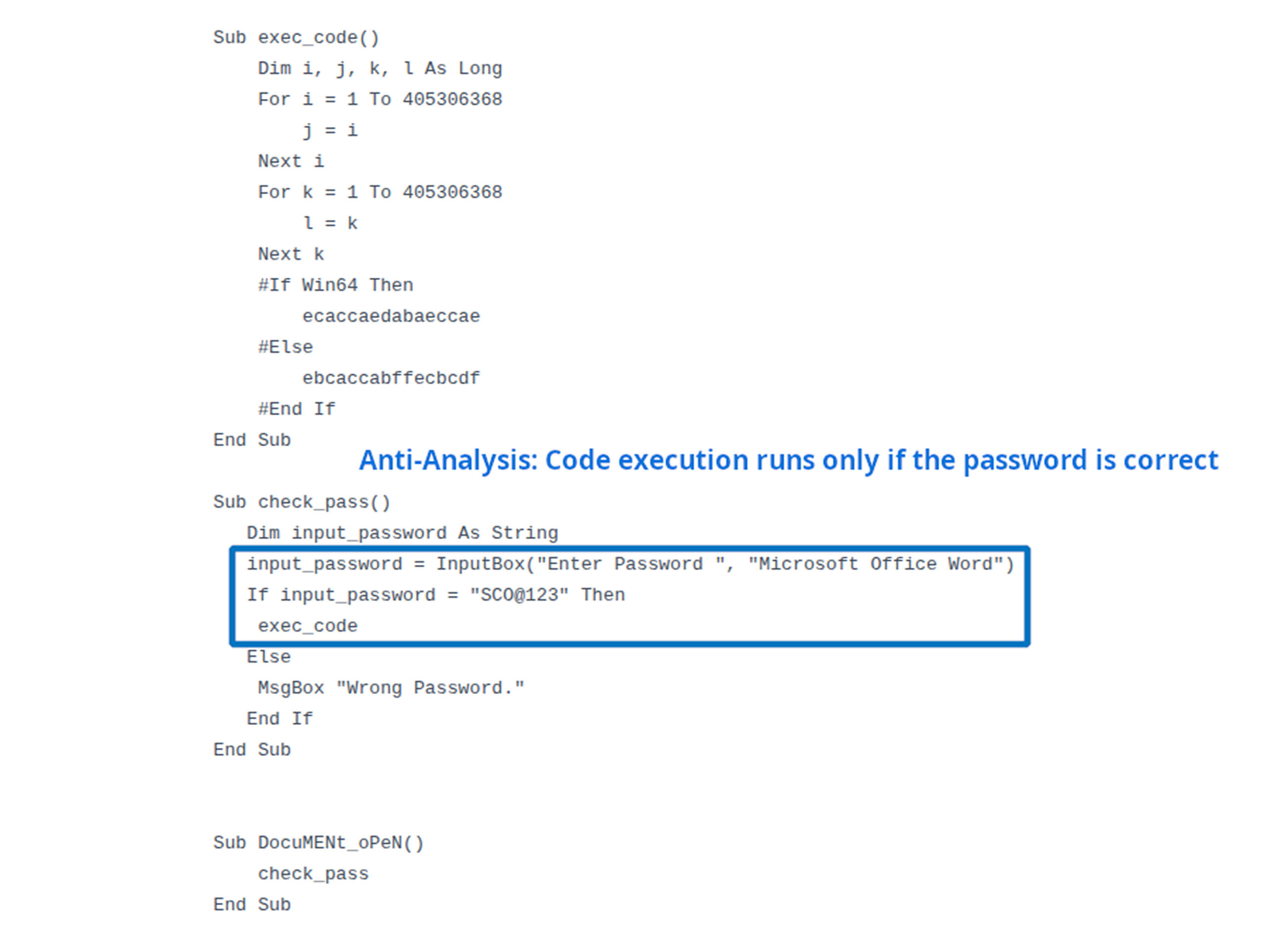

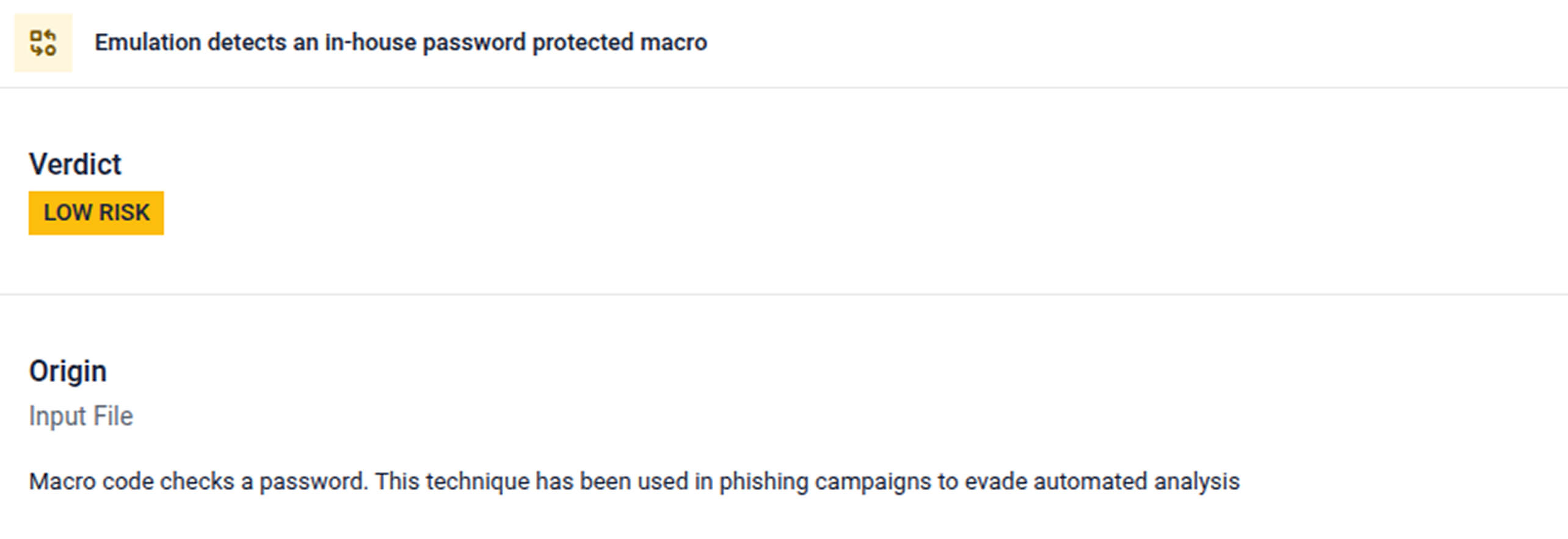

攻撃の概要

この事例では、攻撃者は南アジアの製造業や政府機関に関連する組織を標的としたスピアフィッシングメールを通じて、悪意のあるMicrosoft Office文書を送信しました。この文書にはパスワードで保護されたマクロが含まれており、被害者に実行を許可させるよう促すため、メール本文に正しいパスワードが明記されていました。

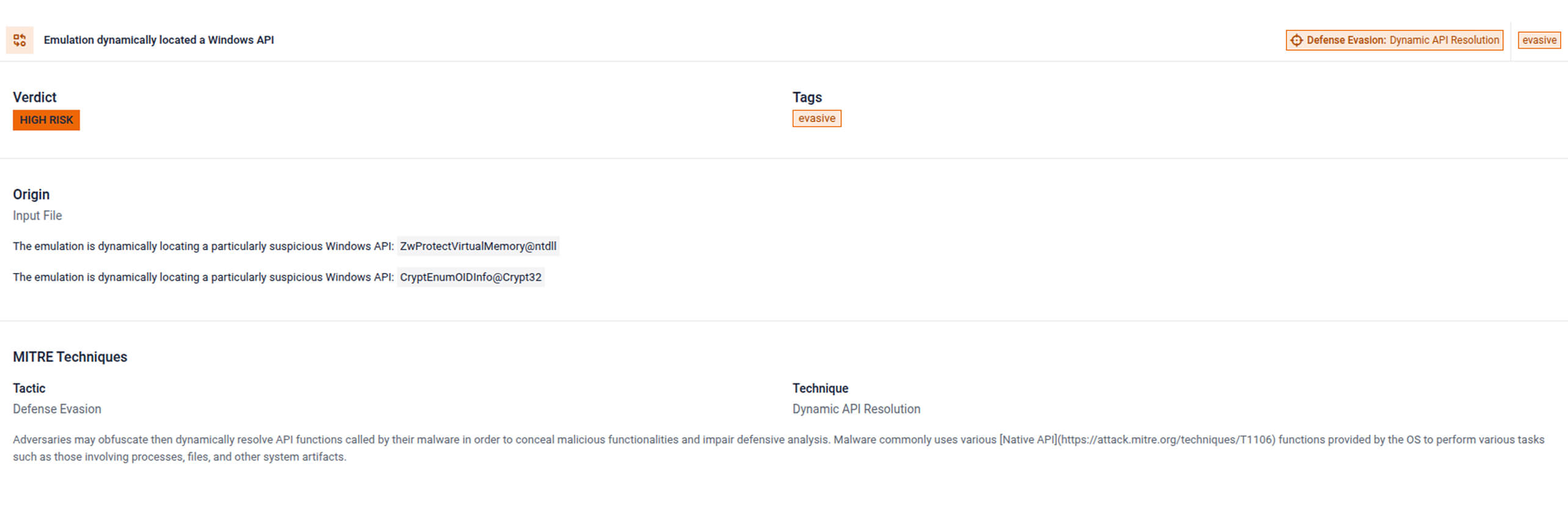

正しいパスワードが入力されると、マクロは自動分析を回避するように設計された隠蔽された悪意のあるロジックを実行した。このコードには、分析リソースを浪費させるための無意味なループや動的に生成されたシェルコードが含まれており、最終的にはWindowsのAPI を通じてペイロードを実行することで、従来の検知技術を回避することを可能にした。

業界への注意喚起

この攻撃は、標的型攻撃が自動化された防御システムを回避するために、いかに些細な技術的トリックを多用しているかを示している。製造企業、政府機関、および地域のサプライチェーンに関わる産業セクターは、従業員が日常的に文書や技術ファイルをやり取りしていると攻撃者が見込んでいるため、頻繁に標的とされている。

これらの業界のセキュリティチームは、パスワードで保護された文書やマクロが有効なファイルに対して、特に注意を払う必要があります。電子メールで送られてきた一見正当なファイルであっても、従来の検査ツールを回避するように設計された高度な侵入手法が隠されている可能性があります。

この攻撃の詳細や分析全文については、OPSWAT レポートをご覧ください。

攻撃その3:重要インフラを狙った認証情報を盗む文書

文脈

サイバー諜報活動は、政府や重要インフラに関連する組織を頻繁に標的としている。イランと関連する脅威活動は、機密性の高いネットワークから認証情報、内部文書、および情報を収集することを目的とした標的型侵入に繰り返し焦点を当ててきた。

脅威インテリジェンスの報告によると、こうした攻撃キャンペーンでは、初期の足掛かりとして認証情報の窃取を優先することが多いことも示されています。盗まれた認証情報を利用することで、攻撃者は目立たずにアクセス権限を拡大し、標的となった環境内で長期にわたって潜伏し続けることが可能になります。

攻撃の概要

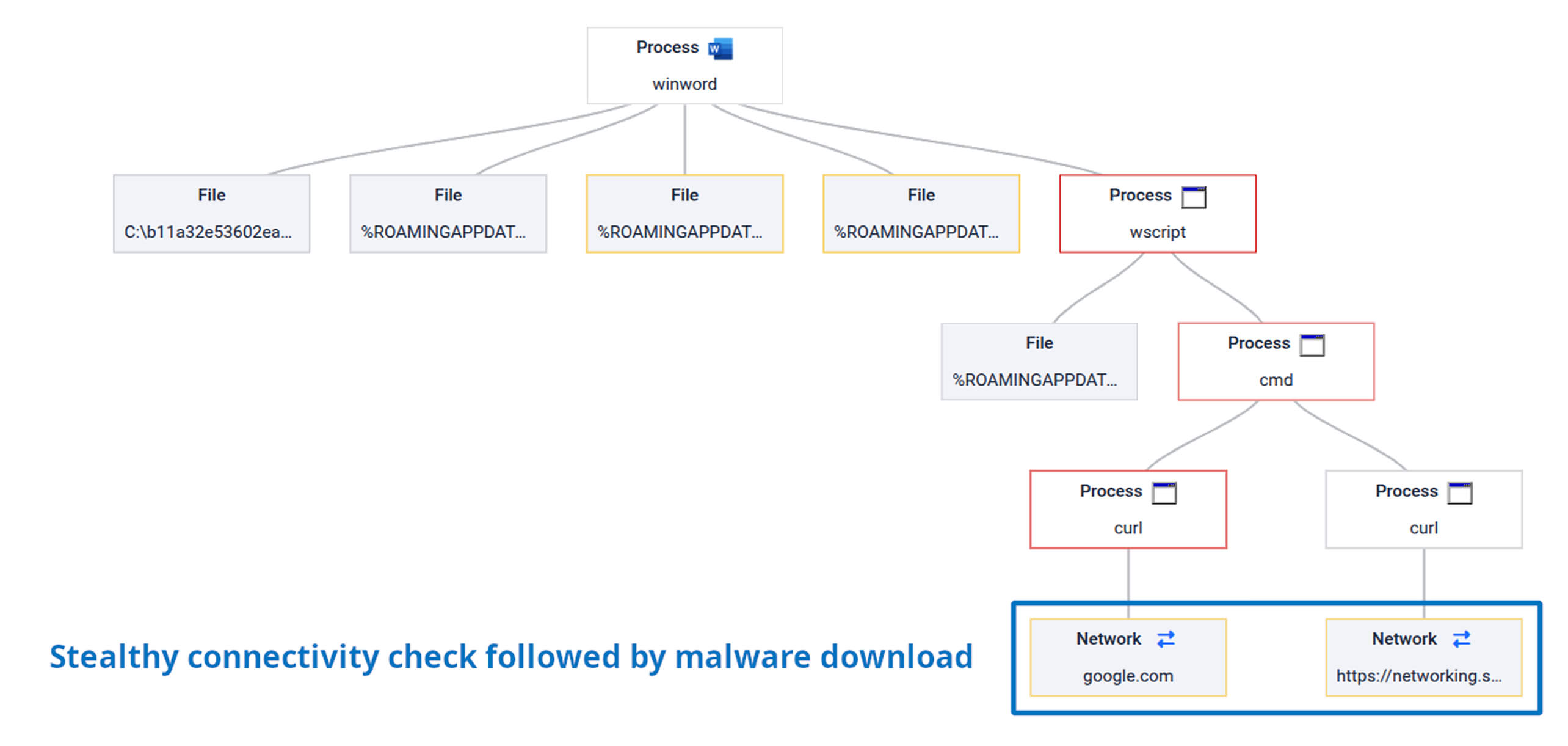

この事例では、攻撃者はイランの組織を標的としたペルシャ語のコンテンツを含む悪意のあるOffice文書を送りつけました。この文書は、認証情報や内部文書などの機密情報を収集すると同時に、感染したシステムからスクリーンショットをキャプチャするように仕組まれていました。

永続化を確立した後、マルウェアは活動を継続する前に、google.com などの信頼できるドメインに対して、検知されにくい形で接続確認を行った。この手順により、さらなる通信や潜在的なデータ流出を開始する前に、システムが安定したインターネット接続を確保していることが確認された。

業界への注意喚起

この事例は、重要インフラ環境に対する標的型侵入において、認証情報を盗み出す脅威が頻繁に利用されていることを示しています。これらの分野では、管理されたネットワーク環境下で運用されることが多く、攻撃者はデータ収集を試みる前に接続性を確認する必要があります。

重要なシステムを管理する組織は、不審なドキュメントの挙動や、新規に開かれたファイルによって引き起こされる予期せぬネットワークチェックを注意深く監視する必要があります。こうした初期の兆候は、大規模な侵入攻撃の始まりを示している可能性があります。

この攻撃の詳細や分析全文については、OPSWAT レポートをご覧ください。

攻撃その4:MuddyWaterによる「サイバーセキュリティガイドライン」を装ったスピアフィッシング文書

文脈

攻撃の概要

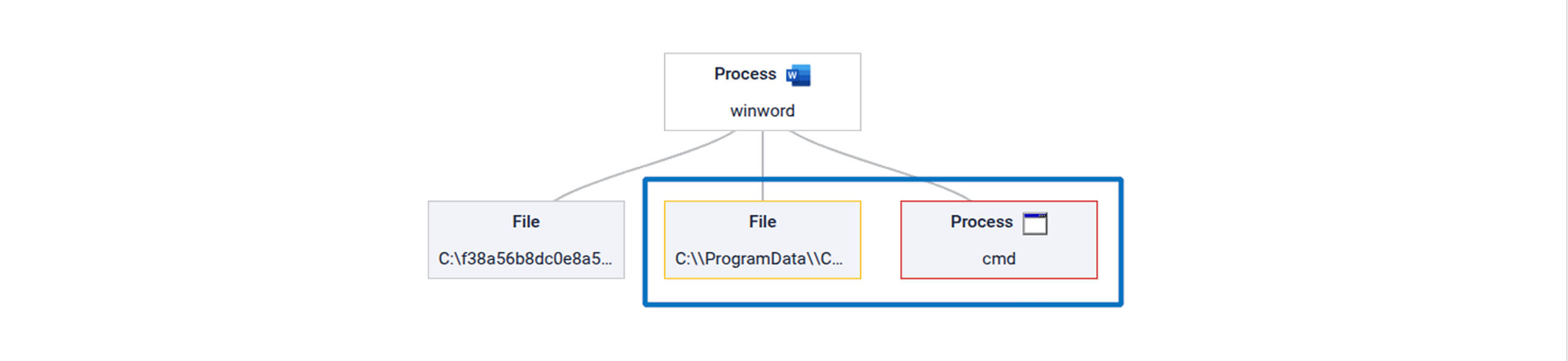

この事例では、攻撃者は、ある地方のmobile 紐づく正規のアカウントから、「サイバーセキュリティガイドライン」という件名のスピアフィッシングメールを送信しました。このメールには、通常のポリシーやセキュリティ勧告のように見せかけるように仕組まれた悪意のあるWord文書が添付されていました。

マクロが有効になると、ドキュメントはファイル内に埋め込まれた16進数エンコードされたペイロードを抽出し、それをWindows実行ファイルとして再構築した。マルウェアはディスクに書き込まれ、実行時にキー文字列を再構築する難読化ロジックを用いて起動され、マクロの解析を困難にしていた。

この実行ファイルは、Rustベースのインプラントを展開し、そのインプラントには、アンチデバッグ機能、暗号化された動作用文字列、およびコマンド&コントロール通信を確立する前にインストールされているセキュリティツールを確認する機能が含まれていた。

業界への注意喚起

この攻撃は、標的型フィッシング攻撃が、受信者が添付ファイルを開く可能性を高めるために、現実味のある方針やセキュリティ関連のテーマを頻繁に利用していることを示している。外交機関、通信事業者、金融機関は、依然としてこうした攻撃の頻繁な標的となっている。

これらの分野のセキュリティチームは、マクロが有効になっている文書、特に予期しないメールで送られてきたものについては、細心の注意を払う必要があります。一見、通常のサイバーセキュリティに関するガイダンスが含まれているように見えるファイルであっても、長期的な侵入経路を確保するために設計されたマルウェアが潜んでいる可能性があります。

この攻撃の詳細や分析全文については、OPSWAT レポートをご覧ください。

攻撃その5:航空・運輸業界を標的とした「CraftyCamel」多言語マルウェア

文脈

攻撃者が機密性の高い運用環境への侵入手段を模索する中、航空・運輸業界を標的とした高度に標的を絞った攻撃が増加している。これらの業界は複雑なシステムやサプライチェーンを管理していることが多く、そのためスパイ活動や長期にわたる侵入の格好の標的となっている。

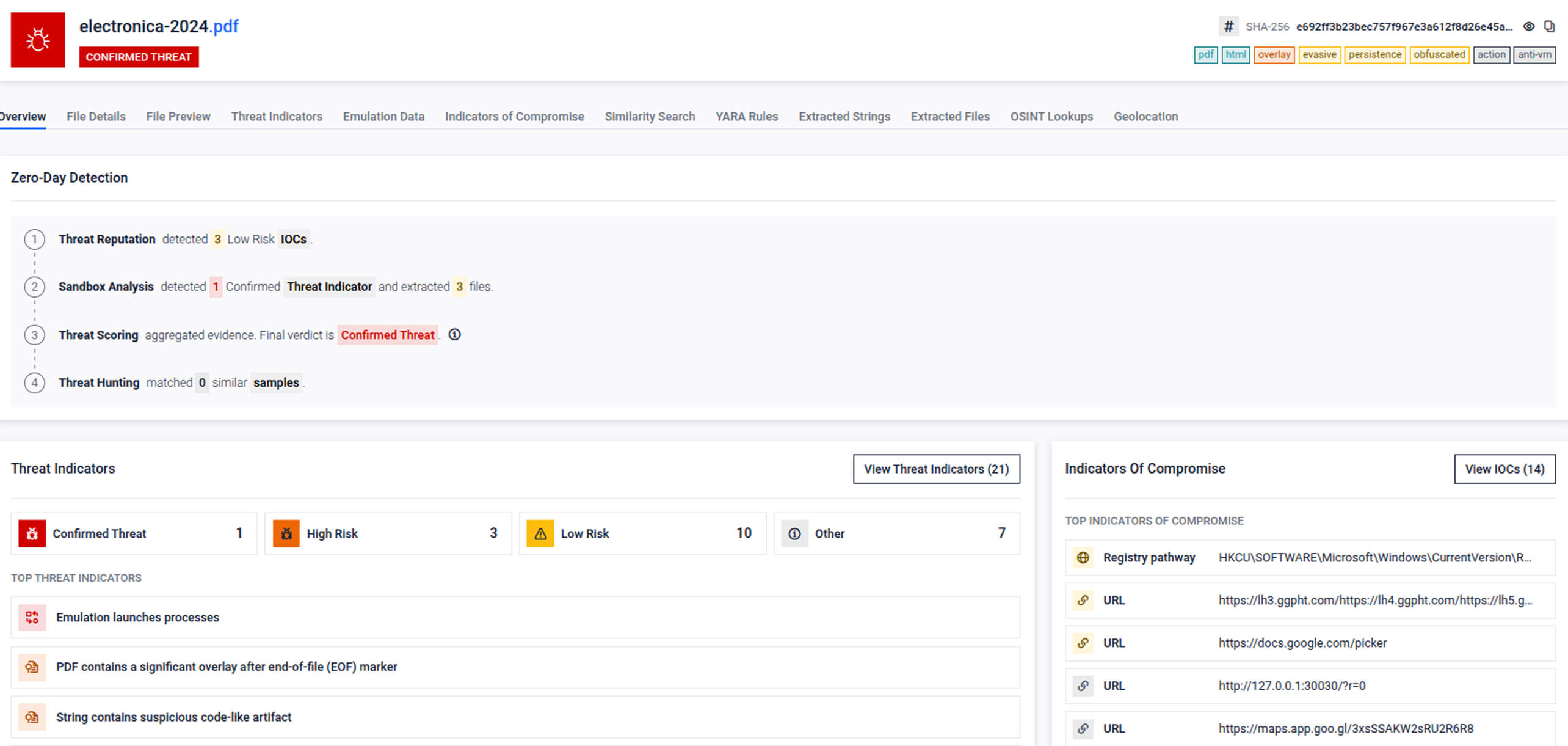

最近の報道によると、「CraftyCamel」と呼ばれるキャンペーンでは、複数のファイル形式として同時に機能するポリグロットファイルが使用されていた。これらのファイルは、航空業界やオペレーショナルテクノロジー(OT)環境を標的としつつ、従来の検査ツールを回避するように設計されていた。

攻撃の概要

この例では、攻撃者は信頼性を高めるため、乗っ取られた正規の企業から送信されたように見せかけた、巧妙に作成されたフィッシングメールを送信しました。このメールには、正規の文書を装いながらも、実際には隠されたコードを実行するように設計されたファイルを含むZIPアーカイブが添付されていました。

アーカイブ内では、攻撃者はポリグロットファイルを使用しており、その中には、実際にはWindowsのショートカット(LNK)である偽のExcel文書や、PDFとHTA、あるいはPDFとZIPを組み合わせたファイルなどが含まれていました。これらのファイルは、mshta.exeなどの信頼されているWindowsユーティリティを悪用して隠されたスクリプトを実行し、最終的には画像に偽装されたマルウェアのペイロードを読み込んでいました。

業界への注意喚起

この攻撃は、現代の侵入攻撃が従来の検知ツールを回避するために、ますます複雑なファイル構造に依存している実態を浮き彫りにしている。航空、衛星、通信、および運輸関連の組織は、技術文書や運用ファイルを日常的にやり取りしているため、特に攻撃の標的になりやすい。

これらの分野のセキュリティチームは、一見無害な文書に見えるファイルの中に、複数の埋め込み形式や隠された実行経路が潜んでいる可能性があることを認識しておく必要があります。こうした脅威を検知するには、複雑なファイル構造の中に隠された悪意のある動作を明らかにできる、詳細な検査が必要です。

この攻撃の詳細や分析全文については、OPSWAT レポートをご覧ください。

MetaDefender 5件すべてをどのように検出したか

これらの例には共通の傾向が見られます。攻撃者は、従来の検査を回避するように巧妙に作成されたファイルを利用しています。マクロ有効化された文書、保護されたスクリプト、および多言語ファイルは、いずれもシグネチャベースのスキャンや基本的な静的解析をすり抜けるように設計されています。

MetaDefender 、複数の相互補完的なレイヤーを用いてすべてのファイルを分析する統合型ゼロデイ検知パイプラインにより、この課題に対処します。単一の検知手法に依存するのではなく、本システムはレピュテーション、動作、類似性のシグナルを評価し、セキュリティチームに対して単一の信頼できる判定結果を提供します。

このパイプラインは、連携して機能する4つの層で構成されています:

- 数十億件のインジケーターを含むグローバルなインテリジェンスデータに基づく脅威レピュテーションのチェック

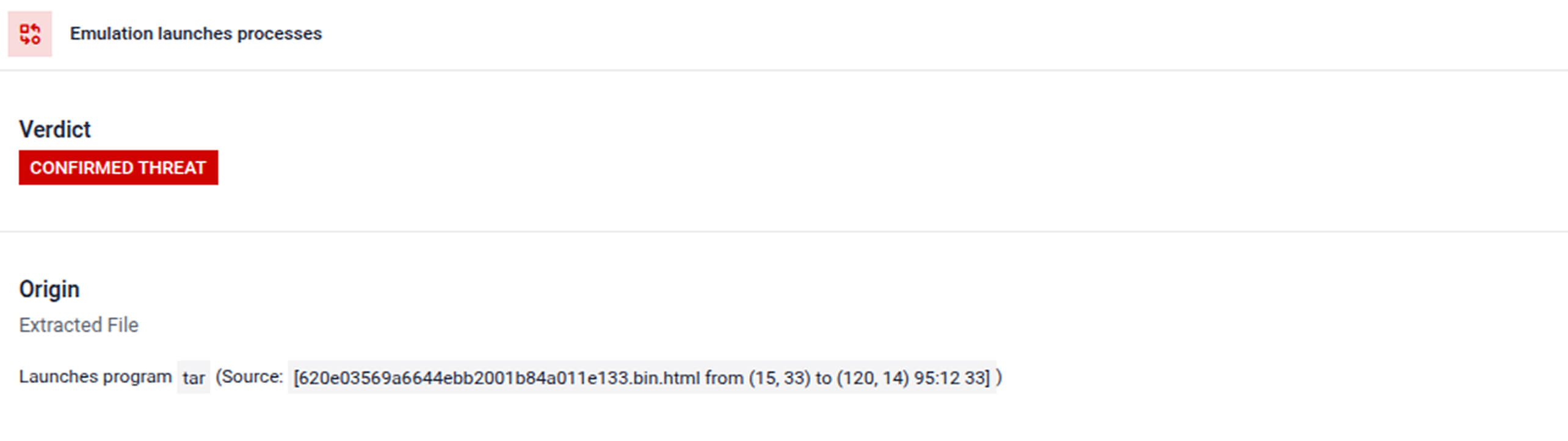

- 実行中の悪意のある活動を検知するために、 CPUおよびオペレーティングシステムの動作をエミュレートする命令レベルの適応型サンドボックス

- 行動指標、レピュテーションデータ、および分析結果を統合し、統一的なリスク評価を行う脅威スコアリング

- 脅威ハンティングでは 、機械学習を活用した類似性検索を用いて 、関連するマルウェアの亜種やキャンペーンのパターンを特定します

これらの層を総合的に分析することで、隠蔽されたマクロの実行、段階的なペイロードの配信、解析回避手法といった巧妙な動作を明らかにします。その結果、ファイルごとに単一の具体的な判定結果が得られるため、セキュリティチームは標的型攻撃を迅速に検知しつつ、調査における不要な情報を削減することができます。

これらの事例が示すこと

これら5つの事例は、現代のAPT攻撃が従来のセキュリティ対策を回避するように設計されていることを示しています。各キャンペーンでは、スピアフィッシング文書、保護されたマクロ、多段階ペイロード配信、あるいはポリグロットファイルといった手法を用い、一見すると通常のファイルの中に悪意のある動作を隠蔽していました。

これらの事例を総合すると、MetaDefender 、極めて多様な侵入シナリオにおいて、地域特有の脅威、業界特性を考慮した攻撃パターン、および検知回避型マルウェアを一貫して検出できることが示されています:

1. 標的型攻撃は、ファイルベースの侵入手法に大きく依存している。

スピアフィッシング文書、偽装された添付ファイル、および複雑なファイル構造は、依然として機密環境への侵入経路としてよく利用されています。

2. 攻撃者は、自動分析を回避するようにマルウェアを設計する傾向が強まっている。

保護されたマクロ、段階的なペイロード配信、および解析防止チェックといった手法は、従来の検査ツールを回避することを目的としています。

3. 検出は、さまざまな攻撃手法に対して一貫性を保たなければならない。

攻撃キャンペーンで複数のファイル形式や配信手法が用いられる場合、セキュリティチームは単一の検知手法だけに頼ることはできません。

4. 隠れた脅威を特定するには、行動分析が不可欠である。

実行中のファイルの挙動を観察することで、静的解析だけでは見逃してしまう可能性のある悪意のある活動を検出できる。

MetaDefender 、レピュテーションデータ、行動分析、脅威スコアリング、類似性検出を相互に関連付けることで、攻撃者がツールやペイロード、攻撃手法を偽装した場合でも、一貫性があり再現性のある検知を実現します。最も重要な点は、従来の防御を回避するように設計された標的型攻撃であっても、その目的を達成する前に検知できることが、これらの事例から明らかになっていることです。

規制対象環境およびハイリスク環境において、なぜこれが重要なのか

標的型APT攻撃が、無作為に選ばれた被害者を標的にすることはほとんどありません。こうした攻撃は、情報の窃取、業務の妨害、あるいは長期的なアクセス権の獲得によって戦略的優位性を得ることができる組織を標的としています。

政府機関、防衛機関、金融機関、および製造業者は、従来の検査を回避するように設計された、ファイルを対象とした標的型脅威という共通の課題に直面しています。これらの環境では、安全な文書交換、ソフトウェアの更新、および業務の継続性が不可欠であるため、たった1つの悪意のあるファイルが、重大な影響を及ぼす侵入経路となり得ます。

MetaDefender 、規制対象環境やハイリスク環境向けに設計された統合型ゼロデイ検知機能を提供することで、これらの要件に対応します。その検知パイプラインは、コンテキストに基づくインテリジェンス、フォレンジックレベルの可視性、コンプライアンス重視のレポート機能、およびファイルごとの単一の信頼できる判定結果を提供します。これにより、組織はNERC CIP、NIS2、IEC 62443、SWIFT CSP、CMMCなどのフレームワークへの準拠を維持しつつ、プロアクティブな脅威ハンティングを推進することができます。

これらの分野で事業を展開する組織は、高度な攻撃が進化を止めることはないと想定すべきではありません。しかし、行動分析とインテリジェンス主導の分析を組み合わせることで、セキュリティチームは、標的型脅威が重要なシステムを侵害する前にそれを発見することができます。

MetaDefender によって検出された実際のAPT事例をご覧ください。

MetaDefender と統合型ゼロデイ検知について詳しくはこちら。