欧州連合(EU)は、CRA(サイバーレジリエンス法)としても知られる規則(EU)2024/2847の採択により、サイバーセキュリティ体制を大幅に強化した。CRAは、PDE(デジタル要素を含む製品)を対象とした初の横断的なサイバーセキュリティ規制として、EU市場に投入されるハードウェアおよびソフトウェアの両方に対して、法的拘束力のあるセキュリティ要件を定めている。

2024年、この規制により、セキュア開発やサードパーティ製コンポーネントのデューデリジェンスから、脆弱性の対応やインシデント報告に至るまで、製品のライフサイクル全体にわたるサイバーセキュリティ上の義務が正式に導入された。

2026年9月より、メーカーは実際に悪用されている脆弱性や重大なセキュリティインシデントを報告することが義務付けられます。2027年12月までに、文書化、ライフサイクルセキュリティ対策、Software Bill of Materials (SBOM) を含む、完全な準拠が義務化されます。

CIO、CISO、製品セキュリティ責任者、およびコンプライアンス担当チームにとって、CRAは運用面、財務面、規制面において様々な影響を及ぼします。組織は、「セキュア・バイ・デザイン」の実践を証明し、継続的な脆弱性モニタリングを実施し、監査対応可能なSBOM文書を維持し、独自開発コンポーネントとオープンソースコンポーネントを問わずサプライチェーンの透明性を確保する準備を整えておく必要があります。

本記事では、CRA(サイバーセキュリティ・責任法)への準拠に向けた実践的なロードマップを提示します。ソフトウェア・サプライチェーンにおける義務、SBOM(ソフトウェア構成管理)の要件、ライフサイクルにおける責任、そして施行に備えて組織が今すぐ講じるべき戦略的措置について解説します。

「サイバーレジリエンス法」の要件の概要

「サイバーレジリエンス法」とは何か、またなぜ制定されたのか?

CRAは、デジタル要素を含む製品を対象とした、EU全域で初の横断的なサイバーセキュリティ枠組みを確立するものである。

この規制の目的は、以下の通りです:

- コネクテッド製品のシステム的な脆弱性を軽減する

- ソフトウェアサプライチェーンの透明性を高める

- ライフサイクルを通じた脆弱性管理を徹底する

- 責任を製造業者に移す

誰が遵守しなければならないか?

- Software

- ソフトウェアを組み込むHardware

- 輸入業者および販売代理店

- サードパーティ製またはオープンソースのコンポーネントを統合する開発者

- 重要または不可欠なデジタル製品のサプライヤー

CRAに基づくSoftware Supply Chain

部品に関するデューデリジェンス

製造業者は、既知の脆弱性の評価やセキュリティ更新情報の監視を含め、サードパーティ製コンポーネントについてデューデリジェンスを実施しなければならない。

エンドツーエンドの脆弱性に関する責任

メーカーは、その出所にかかわらず、組み込まれたすべてのコンポーネントにおける脆弱性について責任を負う。

SecureとSecure

製品は、安全な初期設定が施された状態で納入され、開発の初期段階からサイバーセキュリティが組み込まれた設計でなければならない。

脆弱性の監視と報告

2026年9月より、実際に悪用されている脆弱性および重大なインシデントについては、報告が義務付けられます。

技術文書および保存

SBOM(Software 部品Software )を含むセキュリティ関連文書は、製品を市場に投入してから10年間保存しなければならない。

CRAに基づくSBOM要件

CRAでは、製造業者に対し、デジタル要素を含む製品に使用されているソフトウェアコンポーネントを文書化することが義務付けられており、通常は製品の技術文書の一部として管理されるSBOMを通じてこれを行う。同規制ではSBOMの具体的な項目は規定されていないが、業界標準のSBOMには一般的に、コンポーネント識別子、バージョン情報、サプライヤーまたは原産地の詳細、依存関係、および暗号ハッシュなどの完全性データが含まれている。

SBOMは以下の要件を満たす必要があります:

- 機械可読

- 技術文書の一部として管理されています

- EU当局からの正当な理由を伴う要請があった場合に提供される

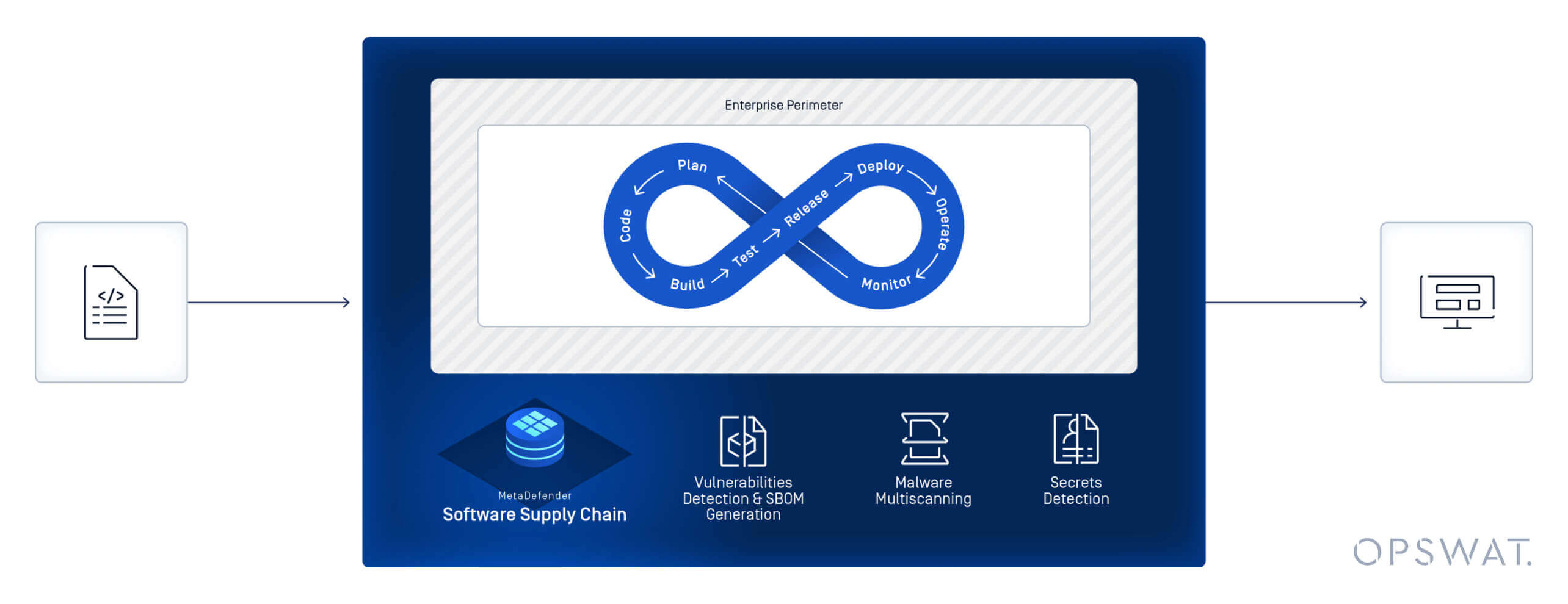

OPSWAT CRASoftware Supply Chain どのようにOPSWAT

1.Software の透明性

- コンポーネント名、バージョン、およびサプライヤー識別情報

- 直接依存関係と推移的依存関係のマッピング

- 一意の識別子と暗号による検証

- SBOMの一元管理

2. 透明性とリスクの検知

- 公開データベースVulnerability detection

- ソフトウェアパッケージ内のマルウェアスキャン

- リリース前の潜在的なリスクの特定

- 新たなCVEに対する継続的な監視

3. 文書化および監査対応体制

- 機械可読形式のSBOM生成(CycloneDX、SPDX)

- エクスポート可能なレポート

- Secure と管理された共有

Software とCRAの義務との整合

| コンポーネントの種類 | 例 | 必要な可視性 | 責任 |

|---|---|---|---|

| 主な用途 | エンタープライズ向けSaaSプラットフォーム | 製品レベルの完全なSBOM | 製造元 |

| Core | OpenSSL | トップレベルおよび脆弱性の追跡 | 製造元 |

| ミドルウェア/ランタイム | Webサーバーまたはコンテナランタイム | 依存関係の検証 | メーカー + 販売業者 |

| サードパーティ製ライブラリ | SDK、API | 推移的SBOMの組み込み | 製造元 |

CRAコンプライアンス実践ロードマップ

1. 準備状況の評価を実施する

評価:

- 現在のソフトウェア資産管理の実務

- 既存のSBOM生成

- 脆弱性監視の成熟度

- 文書の保存手順

2. 内部ガバナンスの確立

以下の役割を明確に定義する:

- 開発者

- DevOpsチーム

- セキュリティチーム

- 法務・コンプライアンス

- 調達

3. SBOMの自動生成

ツールには以下の機能が必要です:

- 各リリースおよびアップデートごとにSBOMを生成する

- CI/CDパイプラインとの連携

- CycloneDXおよびSPDX形式で出力する

- 必須のデータ入力項目を確認する

4. SDLC全体へのSBOMの組み込み

SBOMの成熟度は、各段階を経て進化していきます:

- 設計SBOM(計画中のコンポーネント)

- SBOMの生成(コンパイル済みアーティファクト)

- 分析済みのSBOM(ビルド後の検査)

- SBOMのデプロイ(本番環境)

- 実行時SBOM(アクティブモニタリング)

5. 継続的なコンプライアンスの維持とモニタリング

- 脆弱性データベースを継続的に監視する

- コンポーネントが変更された際にSBOMを更新する

- 脆弱性開示のワークフローを確立する

- 当局への申請に必要な書類を準備する

CRAで認められているSBOM形式

サイクロンDX

セキュリティを重視し、脆弱性管理に最適化されています。

SPDX

ライセンス管理を重視しており、コンプライアンス文書作成において広く採用されている。

CRA対応コンプライアンス・ソリューションの評価方法

ベンダーやツールを選定する際は、以下の点を考慮してください:

- 標準的な形式でのSBOM生成

- DevOpsおよびコンテナレジストリとの連携

- 継続的な脆弱性監視

- マルウェアスキャン機能

- 監査対応のレポート

- Secure 保存と共有

ベンダーに問い合わせる:

- SBOMはどのくらいの頻度で更新されますか?

- 推移的な依存関係にはどのように対処していますか?

- 脆弱性情報はどのように統合されるのでしょうか?

- 規制報告のワークフローをどのように支援していますか?

CRAの円滑な導入に向けたベストプラクティス

- SBOMの生成を早期に組み込む(「シフトレフト」)

- 依存関係のマッピングを自動化する

- サプライヤーに対し、SBOMデータの提供を義務付ける

- CRAの責務についてチームを研修する

避けるべきよくある間違い

| 間違い | リスク | 緩和 |

|---|---|---|

| SBOMを静的情報として扱う | 古い脆弱性の公開 | 継続的な更新を自動化する |

| 推移的依存関係を無視する | サプライチェーンに潜むリスク | 再帰的な依存関係マッピングを使用する |

| 手動によるSBOMプロセス | 不整合と監査の不備 | 自動化ツールを導入する |

業種別の留意点

- SBOMの生成を早期に組み込む(「シフトレフト」)

- 依存関係のマッピングを自動化する

- サプライヤーに対し、SBOMデータの提供を義務付ける

- CRAの責務についてチームを研修する

重要かつ不可欠な製品

オペレーティングシステム、ハイパーバイザー、ファイアウォール、および基盤となるインフラストラクチャの構成要素は、これまで以上に厳しい監視の対象となっている。

金融

組織は、CRAへの準拠を、より広範なEUのサイバーセキュリティ枠組み(DORAなど)と整合させる必要がある。

Industrial IoT

組み込みソフトウェアについては、ドキュメントの長期保存と脆弱性の監視を継続的に実施しなければならない。

OPSWAT SBOM

OPSWAT 、チームに以下の機能を提供します:

- 正確なソフトウェアコンポーネントの棚卸し

- ソースコードおよびコンテナ向けのSBOM生成

- 脆弱性の相関関係

- ライセンスの可視性

Software およびアーティファクトのSBOM

開発のペースを落とすことなく、オープンソースのリスクを特定、優先順位付けし、是正する。

Container イメージ用SBOM

すべてのコンテナレイヤーでSBOMを生成し、デプロイ前に脆弱性を検出します。

MetaDefender Software Supply Chain™

単なる文書化にとどまらず、高度なサプライチェーン上の脅威に対処しましょう。

MetaDefender Software Chain™は、30種類以上のアンチウイルスエンジンによるマルチスキャン、ハードコードされた機密情報の検出、コンテナ層の詳細分析、脆弱性の特定、およびリポジトリやCI/CDパイプラインとのネイティブ統合を組み合わせることで、SDLC(ソフトウェア開発ライフサイクル)にゼロトラスト検査を組み込みます。これにより、マルウェア、漏洩した認証情報、および依存関係に伴うリスクを防止するとともに、EUサイバーレジリエンス法などの規制への準拠を支援します。

よくある質問

CRAはいつ適用されるのか?

報告義務は2026年9月から開始されます。完全な適用は2027年12月から開始されます。

SBOMは公開が義務付けられているのでしょうか?

いいえ。正当な理由に基づく要請があった場合は、当局に提供しなければなりません。

オープンソースのコンポーネントも対象になりますか?

はい。組み込まれているすべての部品は、メーカーの責任範囲となります。

違反した場合の罰則はどのようなものですか?

最大1,500万ユーロ、または全世界の年間売上高の2.5%。

自動化は必要ですか?

明示的に義務付けられているわけではありませんが、ライフサイクル監視の要件を満たすためには、自動化が不可欠です。

次は? CRAの執行措置への備え

CRAは、ソフトウェアのサプライチェーンセキュリティをEU市場での事業展開の条件としており、ライフサイクルを通じた説明責任、継続的な脆弱性監視、および体系的なSBOM文書の作成を義務付けています。今すぐ開発プロセスとセキュリティプロセスの整合化に着手する組織は、規制リスクを低減しつつ、全体的なレジリエンスを強化することができます。

OPSWAT 、SBOMの自動化、脆弱性インテリジェンス、マルチスキャン、ゼロトラスト検査を開発ワークフローに直接組み込むことで、CRA要件の実践をOPSWAT 。これにより、メーカーは監査対応態勢を維持しつつ、ソフトウェアサプライチェーンの強化を図ることができます。

OPSWAT 、貴社のCRA要件の運用化を支援OPSWAT 、ソフトウェアサプライチェーンのセキュリティを強化する方法についてご覧ください。