ハッキング活動の傾向と業界の対応を分析したMidYear 2024 Cyber Risk Reportによると、2024年に請求件数が最も増加したのは製造業と建設業の2部門であった。製造業は2023年のクレーム全体の15.2%から2024年には41.7%に増加した。

革新は脅威を呼び込む

同社は過去80年以上にわたり、チェンジオーバー、フレキシブル・アセンブリ、オートメーション、コンピューター・シミュレーション、マシン・ビジョン、ロボット工学などのコンセプトを開拓してきた。

同社が1969年に発表した世界初のプログラマブル・ロジック・コントローラ(PLC)は、生産ラインの機器を制御する先駆的な技術だった。しかし、それから55年後、これらのシステムそのものが、製造環境を混乱させ、影響を与えることを狙う悪質業者の格好の標的となっている。

PLC が侵害されると、請負業者のワークステーションがアクセスする、より安全なネットワークに攻撃者がハッキングできるようになり、重大なリスクが生じます。悪質な攻撃者は、マルウェアの拡散を目的として、この企業の生産工場外でのUSB ドロップ攻撃で人間の好奇心も狙っています。

請負業者がIndustrial ネットワークにリスクを持ち込む可能性

高度にセキュアな重要ネットワークに侵入するために、脅威者はしばしば第三者のエンジニアや請負業者を標的にする。

まずハッカーは、インターネットに接続されている間は保護レベルが低いプログラマブルロジックコントローラ(PLC)を危険にさらす。次に、エンジニアを騙して、エンジニアのワークステーションから侵害された PLC に接続させる。

エンジニアが、侵害された PLC から自分のワークステーションにメタデータ、設定、テキストコードを転送するアップロード手順を開始すると、脆弱性が悪用されます。侵害されたデバイスによって、攻撃者は、請負業者のワークステーションがアクセスできる、より安全な他のネットワークに PLC をハッキングできるようになります。

セキュリティ研究者は、「Evil PLC Attack」として知られるこの攻撃手法を特定した。調査中、ABB(B&R Automation Studio)、Emerson(PAC Machine Edition)、GE(ToolBoxST)、Ovarro(TwinSoft)、Rockwell Automation(Connected Components Workbench)、Schneider Electric(EcoStruxure Control Expert)、Xinje(XD PLC Program Tool)など、複数のベンダーのエンジニアリング・ワークステーション・ソフトウェアに脆弱性が確認された。

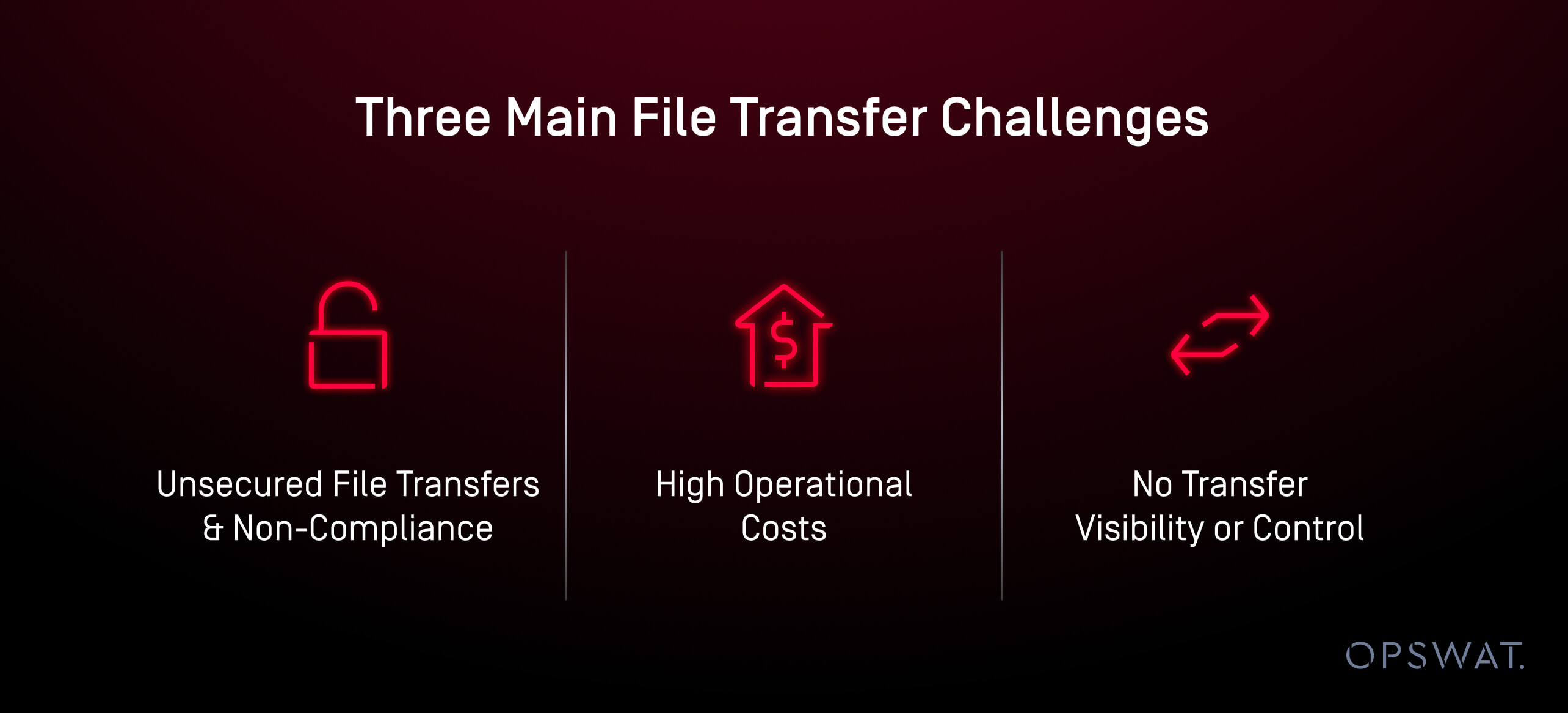

ファイル転送の3大課題

- 安全でないファイル転送とコンプライアンス違反:未知のマルウェアやゼロデイ・マルウェアを含む、潜在的に悪意のあるワークステーションと PLC を直接接続したインテグレーター。悪質業者は、ビジネスを混乱させるだけでなく、経済や株式市場を混乱させたり、多額の身代金を要求するために、この会社のような大企業をターゲットにしています。同社の生産ラインは、このようなサイバー脅威から保護するために、外部のインターネットに接続されないエア・ギャップが施されている。

- 高い運用コスト: ファイルのセキュリティ・チェックが長引いたため、サードパーティーの請負業者の待ち時間が長くなり、その結果、回避可能なにもかかわらず多額の出費が発生した。生産ラインが停止すると、1時間当たり100万ドルの収益損失が発生する。そのため、同社は、製造ラインをサイバー脅威から守るために多大な労力を費やしている。

- 転送の可視性やコントロールがない:ロールベースのコントロールがなければ、どのファイルが送信されたか、誰がファイルを転送したか、どこに送信されたかを監査することは不可能でした。

OPSWATソリューション:MetaDefender Managed File Transfer MFT)

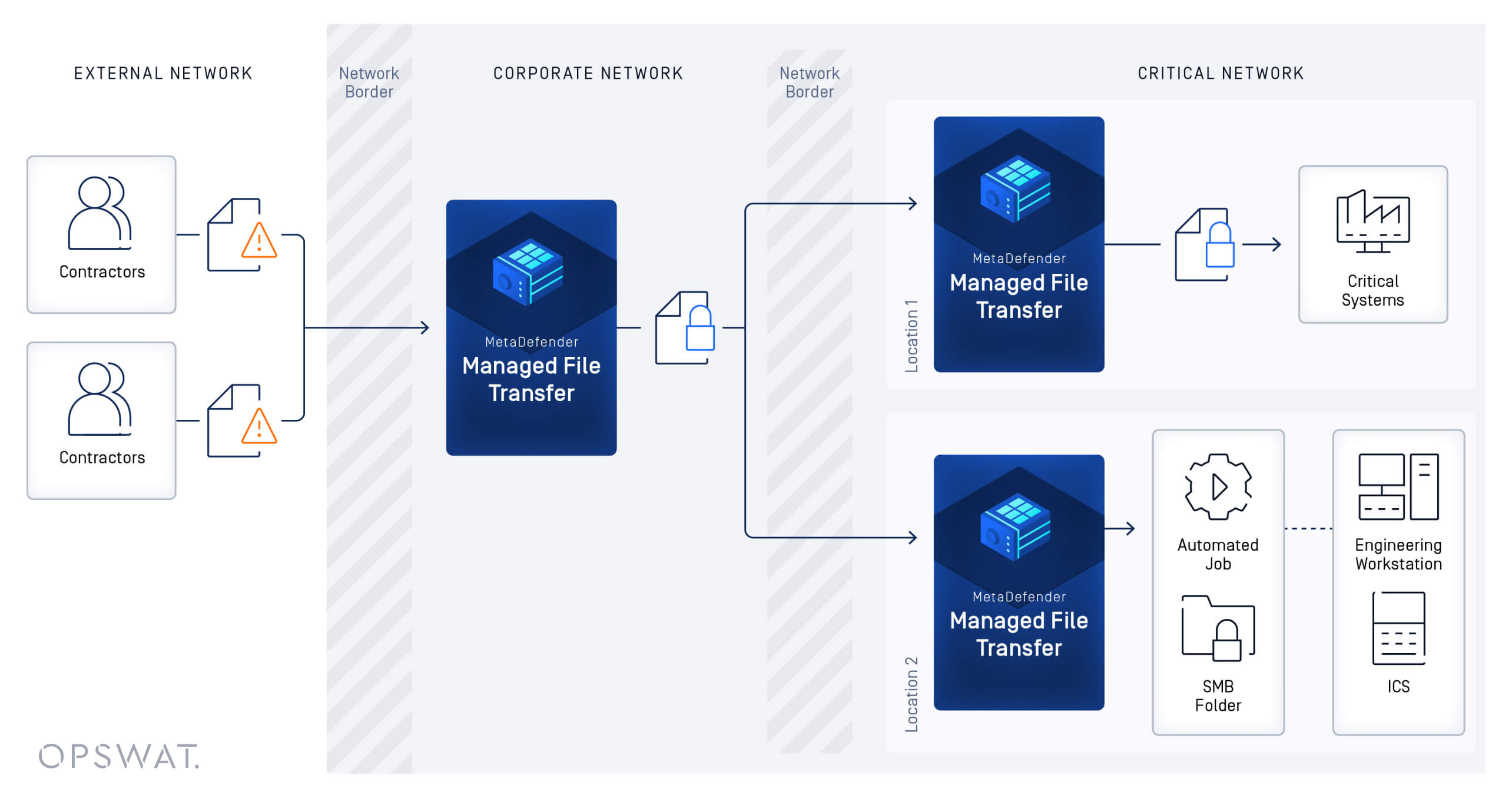

MetaDefender Managed File Transfer (MFTにより、この企業は生産性とセキュリティを大幅に改善し、新たな可視性と制御を実現しました。単一のパブリック MFTゲストポータルがすべてのファイルのアップロードと転送の主要なハブとして機能するようになりました。

これにより、外部ユーザーやオペレーターがファイル転送の柔軟性とスピードを体験する一方で、OTインフラストラクチャの高い保護レベルを維持することができる。従業員は契約者のアクセス期限を完全に管理できるようになり、脆弱なPLCに対するサイバーセキュリティのリスクは軽減されました。

データの継続的な流れを確保し、工場の操業を中断することなく維持するために、USB スティックや SD カードなどの周辺メディアを禁止した。これは、ベンダーが生産ラインでPLCファームウェアを更新する能力に影響を与えた。

目標は、すべての本番ワークステーションのUSB 、全世界で12,500ポートを無効にし、sneakernetプロセスを永久に停止することだった。

プロセスはセキュアなファイル転送から始まります。請負業者は、OT/産業環境へ到達する前に、Managed File Transfer MFT)システムへアップロードします。この事前プロセスは生産性を向上させるだけでなく、プログラマブルロジックコントローラ(PLC)に対する潜在的な攻撃から堅牢なセキュリティ対策を維持します。

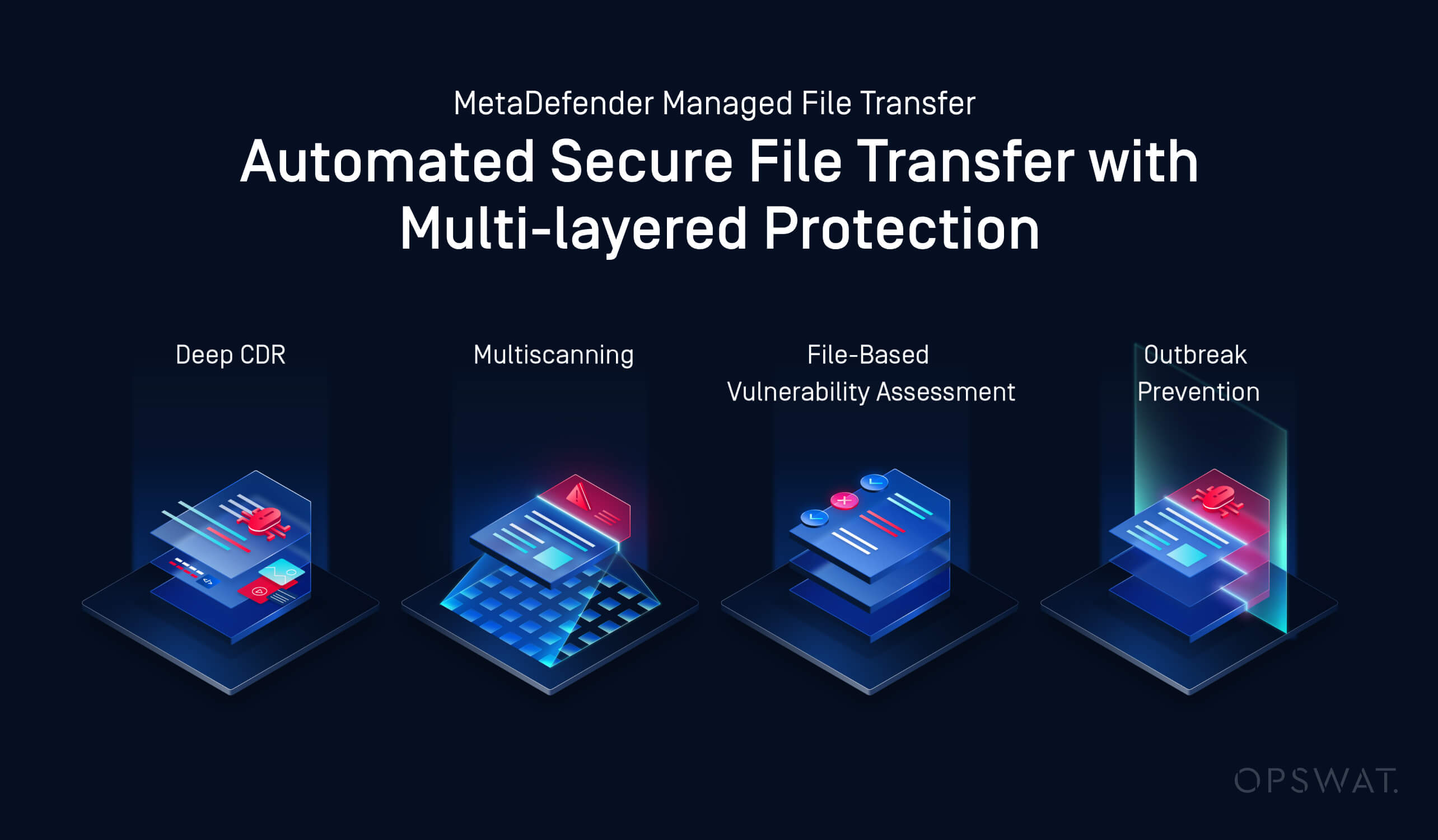

このプロセスの一環として、アップロードされたファイルは複数のスキャン手法を組み合わせてスキャンされます。 Multiscanning(最大30種類のマルウェア対策エンジンを活用)とDeep CDR™テクノロジー(コンテンツ無害化・再構築技術)を組み合わせてスキャンされます。これによりファイルベースのゼロデイ脅威を無力化します。これらのファイルが徹底的にスキャンされた後、指定された場所へ配信されます。そこでは脆弱性評価や感染拡大防止技術を含む追加分析が行われ、安全性が確保されます。

MetaDefender Managed File Transfer MFT)はファイル転送プロセスを自動化するため、手動処理が不要となりエラーを大幅に削減します。この自動化により、請負業者はファイルが複数のセキュリティ検証を経ている間もOT環境に迅速にアクセスでき、企業は新たなレベルの業務の俊敏性、制御性、効率性を実現できます。

さらに、このソリューションは従業員に明確な可視性とコントロールを提供する。ゲストアカウントを簡単に作成し、社内のOTファイル転送を容易にしたり、請負業者が同期できるサテライトロケーションを規制したりすることができる。これらのゲスト・アカウントには有効期限があり、請負業者がシステムにアクセスできる期間を制限することでセキュリティを強化している。

ファイル管理も一元化され、複数の拠点間でのシームレスで安全な転送が可能になった。この一元化されたアプローチは、異なる組織単位間であれ、外部パートナーとの間であれ、複雑な配布シナリオをサポートする。

セキュリティは役割ベースのアクセス制御によってさらに強化され、請負業者やサプライヤーは、上司によって許可されたファイルや機能のみにアクセスできるようになっています。このレイヤーのきめ細かさにより、データ保護規制の遵守が保証されます。

アクセス制御は位置情報に基づく管理にも拡張されます。請負業者のゲストアカウントは、割り当てられたユーザー権限でMetaDefender Managed File Transfer MFT)の場所に制限され、機密性の高いシステムへのアクセスが許可された担当者だけに限定されます。説明責任を維持するため、システムはすべてのユーザーアクセス、データ移動、システムイベントをログに記録し、監査可能な詳細な履歴記録を生成します。

このソリューションのセキュリティ対策はこれだけにとどまらない。このソリューションでは、マルウェアの発生を継続的に監視しています。 Multiscanningと Sandboxテクノロジーを活用し、潜在的なゼロデイマルウェアを検出して無効化します。スキャンごとに最新のウイルス定義と照合し、進化する脅威からシステムを保護します。

Deep CDR™テクノロジーは、ファイル内に埋め込まれた潜在的に悪意のあるアクティブコンテンツを無力化することで高度な攻撃を防止する重要な役割を果たします。同時にファイルの機能性を損なうことなく維持します。この技術は175以上のファイル形式をサポートし、1,000を超えるファイルタイプを検証することで、幅広いデータに対して包括的な保護を提供します。

最後に、Adaptive Sandbox 機能は、静的ファイル分析、動的脅威検出、および機械学習アルゴリズムを組み合わせて、未知の脅威を分類します。この機能はまた、自動化された脅威ハンティングとリアルタイムの識別をより広範な脅威インテリジェンスシステムと統合し、プロアクティブな防御対策を確実に実施します。

これに加えて、OPSWAT の特許取得済み File-Based Vulnerability Assessmentは、アプリケーションやファイル内の脆弱性を検出し、何十億ものデータポイントを使用して、ソフトウェア・コンポーネント、インストーラー、その他のバイナリ・ファイル全体の脆弱性を関連付けます。この技術は、インストール前のリスクを効果的に軽減し、システム全体のセキュリティと完全性に貢献します。

結果と反応

MetaDefender Managed File Transfer MFT)の導入により、このグローバル自動車メーカーのファイル転送のセキュリティと効率性が大幅に向上しました。これにより、OTインフラを潜在的な脅威から保護しつつ、シームレスな運用を確保しています。

サイバーセキュリティ文化の新時代の幕開けとなる、組織のサイバーセキュリティの足跡と意識を飛躍的に向上させるために、チーム間だけでなく、世界15カ所の生産工場にまたがる、まさに協力的な取り組みであった。

現在、このソリューションが導入されたことで、自動車会社はワークフローに支障をきたしていない。

OPSWAT業界をリードするMFT 「MetaDefender Managed File Transfer MFT)」が、お客様の重要インフラにどのようなメリットをもたらすかについて、OPSWAT までお問い合わせください。