ゼロデイの現実

ゼロデイ攻撃はもはや例外的なケースではありません。今や、現代の攻撃者にとって最も好まれる攻撃手段となっています。

OPSWAT 、マルウェアの複雑さは過去1年間で127%増加し、レピュテーション情報源によって当初「安全」と分類されたファイルの14件に1件が、後に悪意のあるものであることが判明しました。これらの脅威は、静的スキャンを回避し、実行を遅延させ、サンドボックスの検知をすり抜け、正当なワークフローに溶け込むように設計されています。

一方で、組織は解決不可能なジレンマに直面している:

- 検査を徹底するため、ファイルの処理速度を遅くする

- あるいは、速度を維持して死角を受け入れる

実行ファイル、パッチファイル、スクリプト、アーカイブ、および規制対象文書は、多くの場合、内容を削除したり変更したりすることができません。その結果、従来のツールでは対処できないセキュリティ上の脆弱性が拡大しています。

MetaDefender 、そのギャップを埋めるために開発されました。

このブログ記事は、MetaDefender リリース発表に関する詳細な続報です。ここでは、境界線における統合的なゼロデイ攻撃検知がなぜ重要なのか、MetaDefender 「Pyramid of Pain(セキュリティの苦悩のピラミッド)」全体にどのように対処するのか、OPSWAT 、それぞれ特定の運用環境に合わせて設計されながらも、すべて同じ4層の検知パイプラインによって駆動される4つの緊密に統合された製品を通じて、OPSWAT 解説します。

MetaDefender 概要動画をご覧いただき、短時間でより深く理解を深めてください:

この短い動画では、MetaDefender 解決する主な課題と、ファイルの流通を妨げたりSOCチームに過度な負担をかけたりすることなく、ゼロデイ攻撃や検知回避型脅威が環境内に侵入する前に阻止する方法についてご紹介します。

ゼロデイ攻撃の検知を境界線へ移行させる必要がある理由

すべてのファイルが通過するのは、境界部分だけです。

メールの添付ファイル、ソフトウェアの更新、サプライチェーン関連の成果物、リムーバブルメディア、ファイル転送、クラウドへのアップロード、およびドメイン間のデータ交換は、すべてファイルがユーザーやシステムに届く前に一箇所に集約されます。悪意のあるファイルが内部で実行されると、対応にかかるコストは倍増します。

しかし、従来の防御システムは、既知の脅威を検知するために構築されたものです。ゼロデイ攻撃は、その定義上、防御側がまだ認識していない要素――新たなマルウェアのファミリー、改変されたローダー、既存のリソースを悪用する手法、そしてレピュテーション・フィードの更新速度を上回る速さで変化するインフラ――を悪用するものです。

一方で、組織では次のような状況が見られます:

- ファイルベースの攻撃ベクトル(文書、インストーラー、スクリプト、アーカイブ)の爆発的な増加

- 動的マルウェア分析を義務付ける規制上の圧力

- ツールの多用や判断の不統一によるSOC疲労

- 単一の導入モデルに依存できないCloud、ハイブリッド、およびエアギャップ環境

これが、OPSWAT ゼロデイ検知ソリューションの基盤となっています。

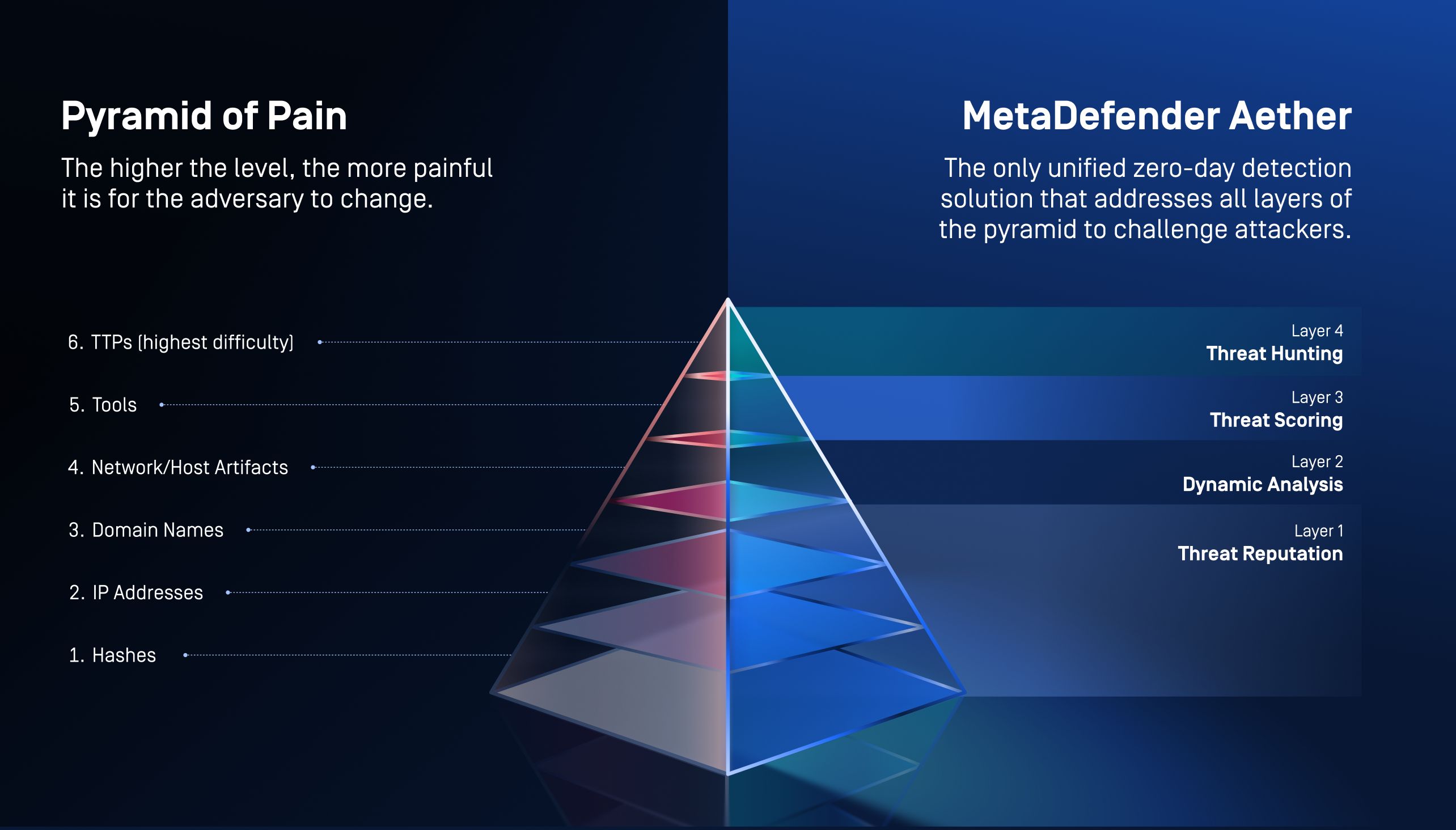

「痛みのピラミッド」全体に対処する唯一の解決策

ほとんどのセキュリティツールは、「ピラミッド・オブ・ペイン」の最下層、つまりハッシュ、IPアドレス、ドメインレベルで動作しています。これらは攻撃者が容易に変更でき、再発行のコストも安価です。

MetaDefender 一味違います。このソリューションは、防御のピラミッドのあらゆるレベルに段階的な圧力をかけるように設計されており、攻撃者に作戦の継続的な見直しを余儀なくさせます。

MetaDefender 「ピラミッド・オブ・ペイン」の対応関係

| 目標 | 成果 | |

|---|---|---|

レイヤー1 脅威評価 | ハッシュ、IPアドレス、ドメイン MetaDefender 、リアルタイムおよびオフラインでの脅威レピュテーションチェックから始まります。このレイヤーは、既知のマルウェア、フィッシングインフラ、および再利用されたインジケーターを即座にブロックします。 |

|

レイヤー2 動的解析 [エミュレーション] | アーティファクトとツール 不明なファイルや不審なファイルは、アンチVM対策やタイミング回避を回避するエミュレーションベースの環境で実行されます。これにより、ローダーチェーン、メモリ限定ペイロード、保存されたファイル、レジストリの変更、およびネットワークコールバックが明らかになります。 |

|

レイヤー3 脅威スコアリング | ツールと手法 行動指標は、MITRE ATT&CKに準拠した数百もの悪意のあるシグナルと照合・評価されます。これにより、真のリスクを優先的に特定し、アナリストによる誤判定を減らすことができます。 |

|

レイヤー4 脅威ハンティング [類似性検索] | TTPs 機械学習による類似性検索により、サンプル間でバリアント、ファミリー、インフラストラクチャの関連性が特定されます。アーティファクトが変化した場合でも、キャンペーンの実態が明らかになります。 |

|

これらの層が相まって、MetaDefender 、「Pyramid of Pain」の全段階に対処するよう設計された、唯一の統合型ゼロデイ攻撃検知ソリューションとなっています。

その結果、Aetherは「苦痛のピラミッド」全体に対処することで、攻撃者のコストを最大化します。

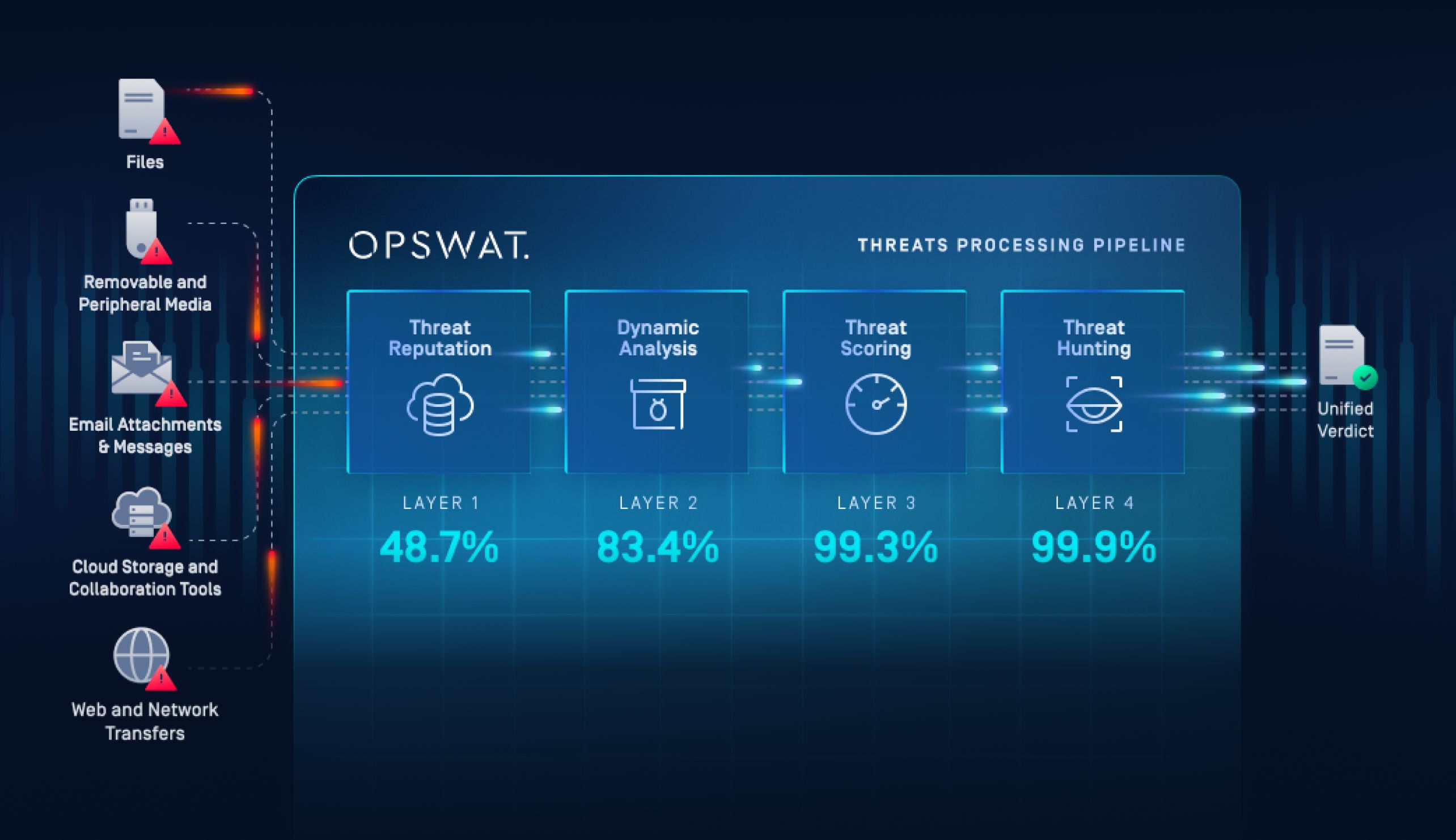

MetaDefender の特長

MetaDefender 、OPSWAT統合型ゼロデイ検知ソリューションであり、4つの検知レイヤーを単一の自己学習型パイプラインに統合しています:

レイヤー1の脅威レピュテーション

質問への回答:そのファイルは悪意のあるものとして知られていますか?

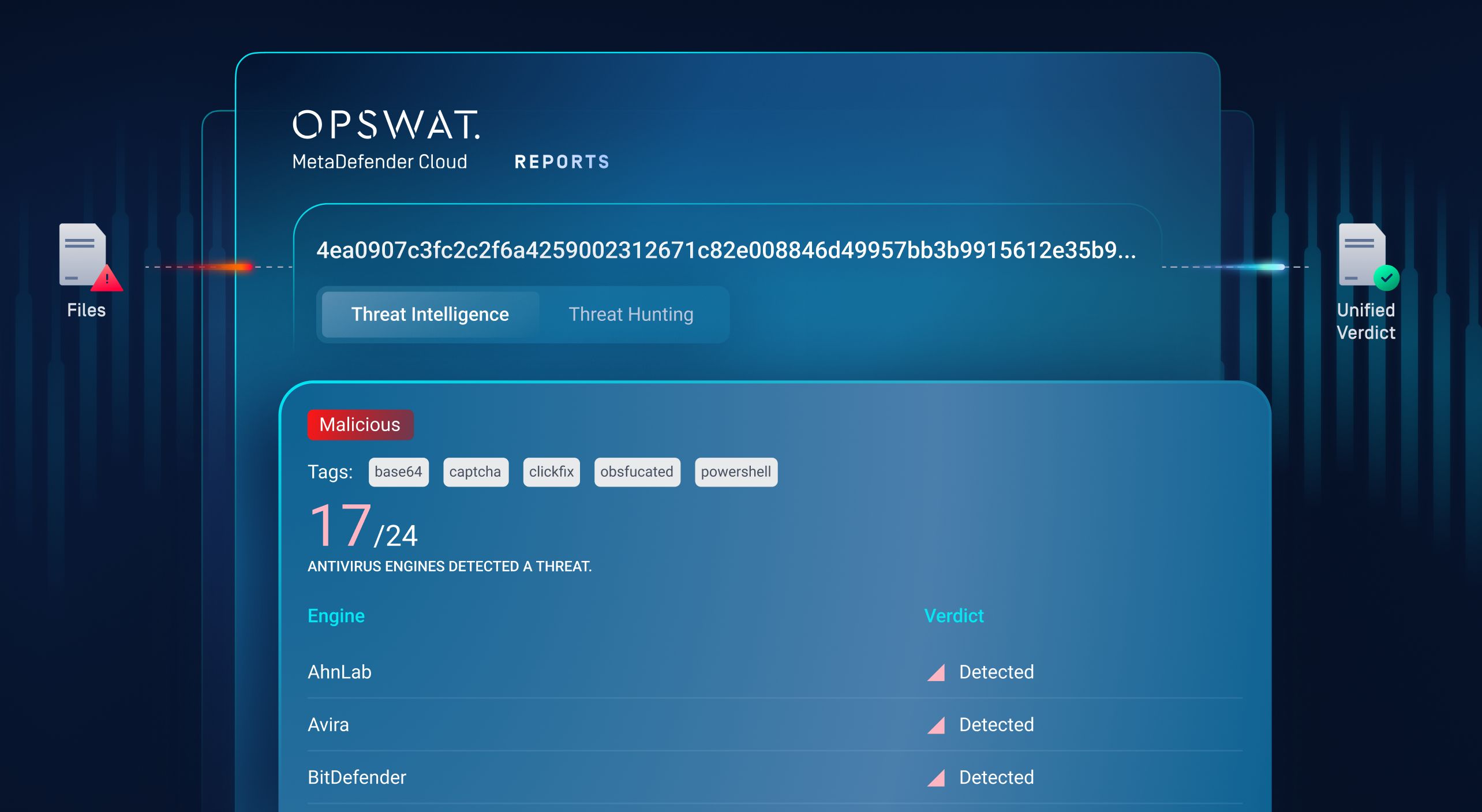

脅威レピュテーション機能は、ファイル、URL、IPアドレス、ドメインを、継続的に更新されるグローバルな脅威情報と照合し、既知の脅威を即座に特定します。この層により、汎用マルウェアやフィッシング攻撃を早期に阻止し、攻撃者がインフラを絶えず変更せざるを得なくなり、攻撃の兆候を再利用する際の効果が低下します。

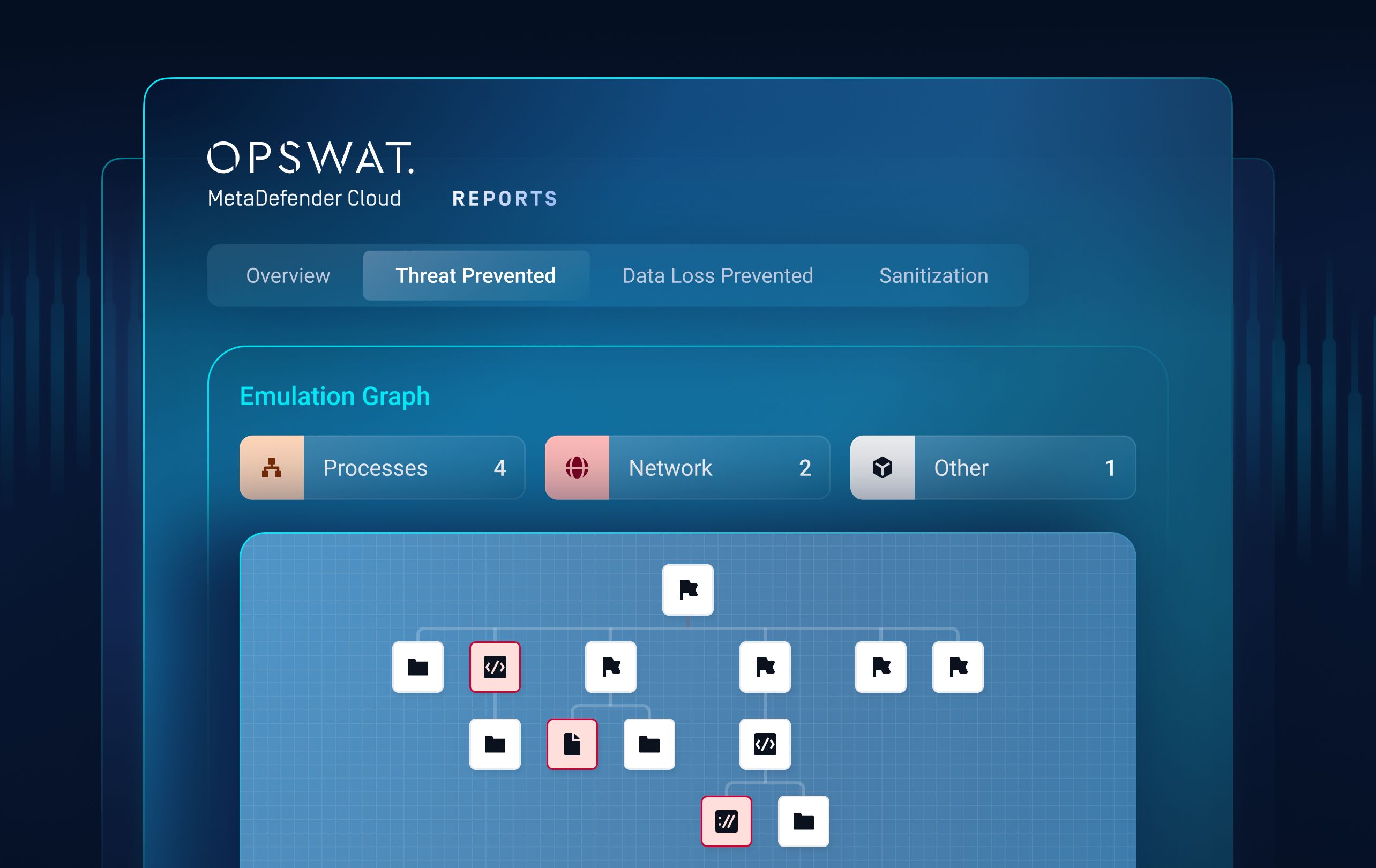

エミュレーションによるレイヤー2動的解析

質問への回答:そのファイルは、不明な動作や不審な動作を示していますか?

動的解析は、サンドボックス回避やタイミング操作を無効化するエミュレーションベースの環境内で、不審なファイルを実行します。これにより、静的解析やVMベースのサンドボックスでは見逃されがちな、ローダーチェーン、メモリ限定ペイロード、多段階実行といった隠れた動作を明らかにします。

レイヤー3の脅威スコアリング

質問への回答:ゼロデイ攻撃の実際のリスクレベルはどの程度か?

脅威スコアリングは、行動指標、レピュテーションのコンテキスト、および検知シグナルを関連付け、信頼度に基づいたリスクスコアを割り当てます。これにより、実際の脅威の優先順位付けが可能となり、アラート疲労を軽減し、SOCチームが即座の対応を要する事案に集中できるようになります。

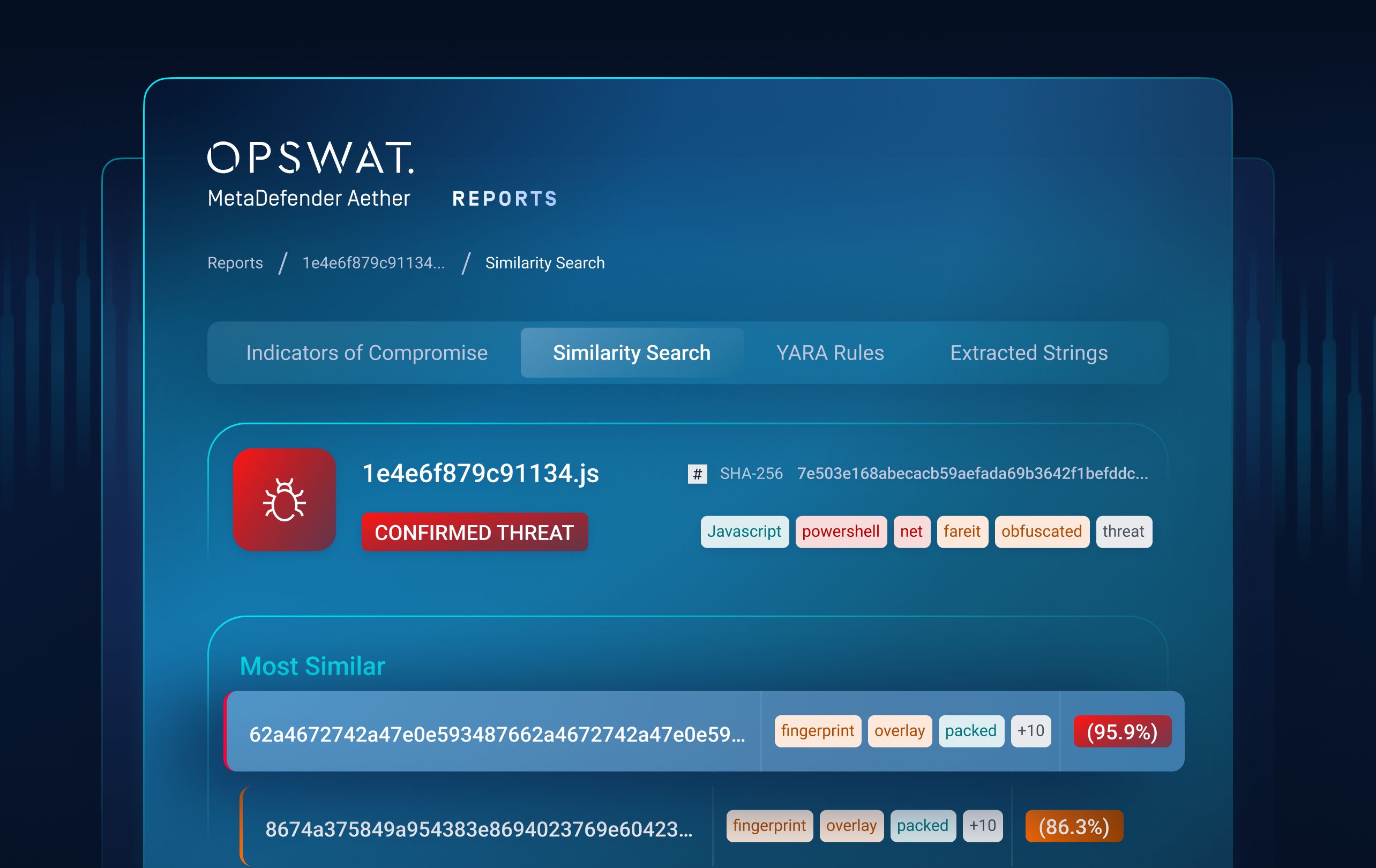

機械学習を用いた類似性検索によるレイヤー4脅威ハンティング

質問への回答:このゼロデイ脅威は、より広範なマルウェア攻撃キャンペーンと関連しているのでしょうか?

脅威ハンティングでは、機械学習による類似性検索を活用し、未知のサンプルと既知のマルウェアファミリー、亜種、インフラストラクチャとの関連性を分析します。これにより、キャンペーンレベルでの可視化が可能となり、攻撃者がペイロード、ツール、またはインジケーターを変更した場合でも脅威を検知できます。

複数のツールや矛盾した判定に代わって、MetaDefender 、大規模かつネットワーク境界において、信頼できる単一の判定結果を提供します。

統合型ゼロデイ検知を支える4つの製品

MetaDefender 、密接に連携した4つのソリューションを通じて提供されます。各ソリューションは、それぞれ異なる運用上の課題を解決すると同時に、同じ検知パイプラインに情報をフィードバックします。

MetaDefender (スタンドアロン版)

課題

セキュリティチームは、処理が遅く、仮想マシンとして検出されやすく、脅威インテリジェンスと連携していない、孤立したサンドボックスに依存することがよくあります。調査を行う際には、ツール間を手動で切り替える必要があります。

Aetherが提供するサービス

- サンドボックス回避策を迂回するエミュレーションベースの動的解析

- 脅威スコアリングと類似性検索がVerdictに直接組み込まれている

- 充実した行動レポートとIOCの抽出

変革

組織は、スループットを犠牲にすることなく、最高水準のファイル判定、迅速なトリアージ、およびキャンペーンレベルの洞察を得ることができます。

誰が恩恵を受けるのか

SOCアナリスト、マルウェアアナリスト、脅威ハンター、およびDFIRチーム。

MetaDefender forCloud

クラウドネイティブ、DevSecOps、および高負荷環境向け

- MetaDefender forCloud の詳細はこちらをご覧ください。

- ソリューション概要はこちらからダウンロードしてください。

課題

従来のサンドボックスは、クラウドワークフローに合わせて拡張できず、運用上の負担をもたらします。

解決する課題

- SaaSベースのエミュレーション駆動型デトネーションをクラウド規模で実現

- CI/CD、ストレージ、SaaSパイプラインとのAPI統合

- 導入や保守に必要なインフラは一切不要

変革

組織は、ファイルの移動先すべてにゼロデイ攻撃の検知機能を追加しつつ、ファイルの処理速度と処理量を維持します。

誰が恩恵を受けるのか

Cloud アーキテクト、DevSecOpsチーム、MSSP、分散型SOC。

MetaDefender forCore

オンプレミス環境、規制対象環境、およびエアギャップ環境向け

- MetaDefender forCore の詳細はこちらをご覧ください。

- ソリューション概要はこちらからダウンロードしてください。

課題

重要インフラや政府機関の環境では、ファイルをクラウドに送信することはできませんが、それでも動的解析は不可欠です。

解決する課題

- MetaDefender Core内に組み込まれたエミュレーションベースのサンドボックス機能

- ポリシー主導のワークフローによる完全なオフライン運用

- 新たなインフラは不要です

変革

ゼロデイ攻撃の検知が、エアギャップ環境であっても、コンプライアンスに準拠し、監査可能で、運用が容易になります。

誰が恩恵を受けるのか

セキュリティアーキテクト、OT/ICSオペレーター、政府および防衛関係チーム。

MetaDefender Threat Intelligence

相関分析、エンリッチメント、および予防的防御のために

課題

レピュテーションのみに基づく脅威インテリジェンスは、現代の急速に進化する攻撃に対応しきれていない。

解決する課題

- サンドボックスのテレメトリデータに基づく行動エンリッチメント型IOC

- 変異体およびクラスターを検出するための機械学習を活用した類似性検索

- SIEM、SOAR、MISP、およびSTIXのシームレスな統合

変革

未知の脅威はすべて実用的な情報へと変換され、将来の検知能力を強化し、攻撃の潜伏時間を短縮します。

誰が恩恵を受けるのか

脅威インテリジェンスチーム、SOC、CISO、プラットフォームエンジニア。

ゼロデイ攻撃対策の新たな基準

MetaDefender 、事後対応型の検知から、予防的なレジリエンスへの転換を体現しています。

Aetherを導入する組織には、次のようなメリットがあります:

- 業界トップクラスの判定精度(ゼロデイ攻撃の検出率は最大99.9%)

- 高速なファイル処理速度(従来のサンドボックスよりも最大20倍高速)

- 境界での大容量ファイルのサポート

- 信頼できる単一の判定により、SOCの負担を軽減

- 最新の規制に対するコンプライアンス体制の確立

何よりも重要なのは、MetaDefender 、攻撃者に手口を絶えず書き換えさせることで、攻撃の経済性を変えるという点です。

ゼロデイ攻撃の勢いは衰えていません。防御体制も同様に緩めてはなりません。